2026年4月17日、SBI証券を騙り「口座情報の定期確認・更新のご案内」と称して受信者に本人確認書類の再提出を迫るフィッシングメールを観測しました。本メールは犯罪収益移転防止法や金融商品取引法を引き合いに出し、更新期限を区切って焦燥感を煽ったうえで、正規ドメイン(sbisec[.]co[.]jp)とは無関係な.cfdドメインへ誘導します。さらに誘導先ではTDS(Traffic Direction System)によってアクセスごとに別ドメインへ再転送される挙動が確認されました。以下、証拠付きで手口を解説します。

受信したフィッシングメールの全文

見出し

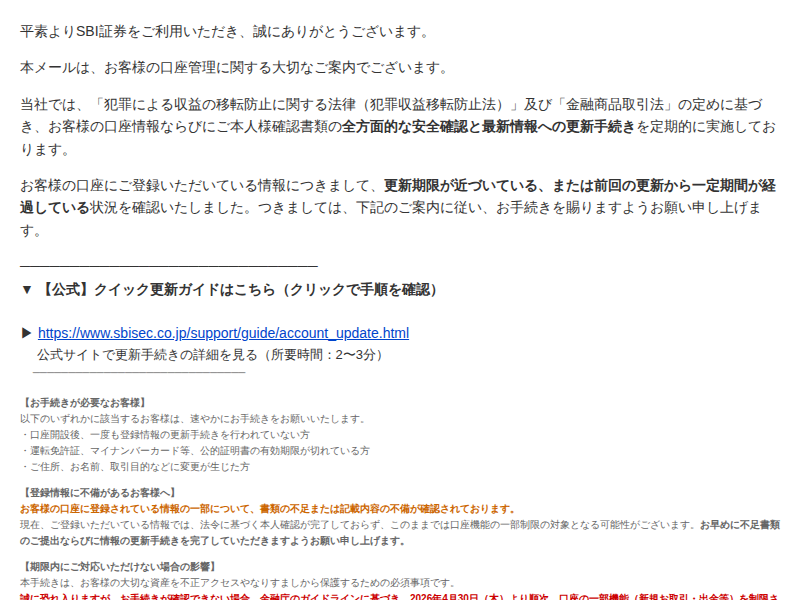

受信者が検索で本記事にたどり着けるよう、観測されたメール本文を原文に近い形で引用します。下記メールはフィッシング詐欺であり、内容に従って操作してはいけません。

件名:【重要】口座情報の定期確認・更新のご案内(SBI証券)

差出人:SBI証券 <info[@]sbisec[.]co[.]jp>

【SBI証券】お客様情報 定期確認ならびに更新手続きのお願い

平素よりSBI証券をご利用いただき、誠にありがとうございます。

本メールは、お客様の口座管理に関する大切なご案内でございます。

当社では、「犯罪による収益の移転防止に関する法律(犯罪収益移転防止法)」及び「金融商品取引法」の定めに基づき、お客様の口座情報ならびにご本人様確認書類の 全方面的な安全確認と最新情報への更新手続き を定期的に実施しております。

お客様の口座にご登録いただいている情報につきまして、 更新期限が近づいている、または前回の更新から一定期間が経過している 状況を確認いたしました。つきましては、下記のご案内に従い、お手続きを賜りますようお願い申し上げます。

──────────────────────────────

▼ 【公式】クイック更新ガイドはこちら(クリックで手順を確認)

▶ hxxps://www[.]sbisec[.]co[.]jp/support/guide/account_update[.]html

公式サイトで更新手続きの詳細を見る(所要時間:2〜3分)

──────────────────────────────

【お手続きが必要なお客様】

以下のいずれかに該当するお客様は、速やかにお手続きをお願いいたします。

・口座開設後、一度も登録情報の更新手続きを行われていない方

・運転免許証、マイナンバーカード等、公的証明書の有効期限が切れている方

・ご住所、お名前、取引目的などに変更が生じた方

【登録情報に不備があるお客様へ】

お客様の口座に登録されている情報の一部について、書類の不足または記載内容の不備が確認されております。

現在、ご登録いただいている情報では、法令に基づく本人確認が完了しておらず、このままでは口座機能の一部制限の対象となる可能性がございます。

お早めに不足書類のご提出ならびに情報の更新手続きを完了していただきますようお願い申し上げます。

【期限内にご対応いただけない場合の影響】

本手続きは、お客様の大切な資産を不正アクセスやなりすましから保護するための必須事項です。

誠に恐れ入りますが、お手続きが確認できない場合、金融庁のガイドラインに基づき、2026年4月30日(木)より順次、口座の一部機能(新規お取引・出金等)を制限させていただく場合がございます。

※既存の保有資産や入金には影響ございませんのでご安心ください。

【お手続き方法(所要時間:約3分)】

1. 上記の「クイック更新ガイド」をクリックし、公式サポートページを開きます。

2. ページ内の「ログインして更新する」ボタンより、通常通りログインしてください。 ※ログインが必要です。

3. マイページ上部に表示される「 お客様情報の更新(期限あり) 」バナーをクリックします。

4. 画面の案内に従い、 不足している書類を追加提出 のうえ、最新の本人確認書類の画像アップロードと、現在のご状況をご登録ください。

※ご不明な点は、下記フリーダイヤルまでお問い合わせください。

━━━━━━━━━━━━━━━━━━━━━━━━━━━━

■詳細情報・ログイン:www[.]sbisec[.]co[.]jp

■お問合せ先:[電話番号](平日8:00〜18:00)

━━━━━━━━━━━━━━━━━━━━━━━━━━━━

※本メールは送信専用アドレスからお送りしております。

※本メールは「[メールアドレス]」より送信しております。発信元アドレスをご確認ください。

※本メールに心当たりのない方は、お手数ですが当社カスタマーサービスまでご一報くださいますようお願い申し上げます。

本文中に表示されるhxxps://www[.]sbisec[.]co[.]jp/support/guide/account_update[.]htmlは一見正規のSBI証券ドメインに見えますが、HTMLメールにおける「リンクの表示テキスト」は実際の遷移先とは無関係に差し替え可能です。本件ではクリック先としてhxxps://www[.]ecologicalsuccession[.]cfd/kjidwmppjiwtMsibxozzltが設定されており、表示と実体が乖離していることを確認済みです。

メールヘッダーから読み取れる観測事実

以下はメールのヘッダーを解析した結果の要点です。3段構成(観測事実→示唆→総合判断)で示します。

差出人と返信経路のドメイン不整合

- 観測事実: From ヘッダーは

info[@]sbisec[.]co[.]jpを表示しているのに対し、実際の配送経路を示す Return-Path はfqfyx[@]mail06[.]zh-qietiyu[.]comである。さらにsmtp[.]mailfromも同一の非公式ドメイン。 - 示唆: FromヘッダーとReturn-Pathのドメインが無関係であることは、送信者が表示名だけをSBI証券に偽装している典型的なパターン。

zh-qietiyu[.]comは正規のSBI証券が運用する配送ドメインとは一致しない。 - 総合判断: From偽装+Return-Pathの非関連ドメインという組み合わせは、なりすまし送信の強い指標。

SPF・DMARC認証の結果

- 観測事実: SPF は

softfail、DMARC はfail。DKIMは検証結果が付与されていない。 - 示唆: SPF softfail は「差出人ドメインの管理者が許可していない送信元である可能性が高いが、明確な拒否指示まではない」状態。DMARC fail は、From ヘッダーのドメインで宣言されたポリシーとの整合性検査に失敗したことを意味する。

- 総合判断: 単一の認証結果のみで断定はできないが、From がSBI証券を名乗る一方で同社が運用するはずのない外部ドメインから送信され、DMARCが通っていないことは、なりすましの複合的な裏付けとなる。

送信元IPとASN

- 観測事実: 送信元IPは

152[.]114[.]50[.]34、RDAP情報によると国はGB(英国)、割り当て組織はNorthgate Public Services Abuse Management、CIDRは152[.]114[.]0[.]0/17。 - 示唆: SBI証券は一般に日本国内で事業を展開する国内金融事業者として知られており、公式のメール送信インフラが英国の公共ITサービス系ネットワーク帯から発信される蓋然性は低い。

- 総合判断: 国内金融ブランドを名乗りながら海外ネットワークから発信されている状態は、なりすまし送信のもう一つの根拠となる。

誘導先インフラの解析 ― TDS型リダイレクト

本件メールの核心は、本文に表示されるwww[.]sbisec[.]co[.]jpというテキストの裏で、実際には.cfdというフィッシングで頻用されるTLDを用いた攻撃ドメインへ誘導している点にあります。

初段リンク先:ecologicalsuccession[.]cfd

- 観測事実: クリック時の実際の遷移先は

hxxps://www[.]ecologicalsuccession[.]cfd/kjidwmppjiwtMsibxozzlt。稼働中を確認済み。 - 示唆:

.cfdは比較的低コストで取得可能なTLDであり、過去のインシデントにおいても短命な攻撃ドメインとして利用される事例が多いことが一般的に知られている。SBI証券の公式ドメインであるsbisec[.]co[.]jpとはまったく別の名前空間。 - 総合判断: 公式サイトを装った誘導先が無関係なTLD下にあること自体が、正規導線ではないことの明確な証拠。

TDS(Traffic Direction System)を介した多段転送

- 観測事実: 初段の

www[.]ecologicalsuccession[.]cfdにアクセスすると、今回の観測ではwww[.]endemism[.]cfdに最終到達した。ただしアクセスごとに異なるドメインへ振り分けられる挙動が検知されている。 - 示唆: TDSはアクセス元のIP・User-Agent・リファラなどを元に、被害者をフィッシングページへ、セキュリティ調査員や自動化ツールを無害なページへ振り分ける攻撃インフラ。調査担当者の解析を妨害し、攻撃の可視化を困難にする役割を担う。

- 総合判断: 単発の転送ではなく振り分け用インフラを挟んでいることは、ばらまき型の大規模キャンペーンを運用する組織的なフィッシング事業者による犯行である蓋然性を示唆する。

最終ページの特徴

- 観測事実:

hxxps://www[.]endemism[.]cfd/ufBuSOのページタイトルは「SBI証券,SBI,エスビーアイ,ネット証券,証券,株、株式,投資信託,FX,債券,NISA,iDeCo(個人型確定拠出年金),アプリ,積立、ポイント、キャンペーン」。サーバーはCloudflare経由で提供され、ソースサイズは835バイト。 - 示唆: タイトルに業務キーワードを羅列する手法は、検索エンジンからの流入誘導を狙ったブランド便乗の典型。初回レスポンスが極端に小さいのは、実装が動的ロード型(JavaScriptでログインフォームを遅延読み込み)であることを示唆する。Cloudflare等のCDNを経由することで、真のホスティング元は秘匿されやすい。

- 総合判断: ブランド名羅列+CDN経由+TDSという構成は、攻撃者側のテイクダウン耐性を高めるために設計された典型的なフィッシング運用基盤である。

メール本文の心理的トリックを分解する

本件メールには、受信者を冷静な判断から引き剥がすためのレトリックが複数組み込まれています。

- 法令を盾にした正統性の演出: 「犯罪収益移転防止法」「金融商品取引法」「金融庁のガイドライン」という語を冒頭で並べ、従うべき権威があるように見せかける。実在する法令名を使うことで、読者は反射的に「お上からの通知」と誤認しやすい。

- 期日付きの制限予告: 「2026年4月30日(木)より順次、口座の一部機能(新規お取引・出金等)を制限させていただく場合がございます」と記すことで、行動しない場合に被る具体的損失を提示する。金融商品の出金停止は生活に直結するため、読者の冷静な確認を奪う効果がある。

- 安心ワードとの同居: 「既存の保有資産や入金には影響ございませんのでご安心ください」と添えることで、一見して利用者の利益を考慮しているかのように錯覚させ、警戒心を緩和する。

- 表示URLと実リンクの乖離: 「▶ hxxps://www[.]sbisec[.]co[.]jp/support/guide/account_update[.]html」と正規風の文字列を表示しながら、HTMLアンカーの

hrefには攻撃ドメインを仕込む手法。メーラー上にマウスを重ねてプレビューされる実際の遷移先と、文章中のテキストURLが一致していないのが特徴。 - 所要時間の過小提示: 「所要時間:約3分」と短く提示し、深く考えず手続きを済ませたくなる心理を誘発する。

正規SBI証券との違い ― どこで見抜けたか

一般に、SBI証券の正規ドメインがsbisec[.]co[.]jpであることは公式サイトで確認できます。以下は今回の観測結果を、正規導線と照合した際の相違点です。

| 項目 | 本メール(確認済み) | 一般に知られる正規運用との差分 |

|---|---|---|

| Return-Path | fqfyx[@]mail06[.]zh-qietiyu[.]com |

正規事業者は通常、自社管理下のドメインから配送する。外部無関係ドメインは不自然。 |

| 送信元IPの国 | GB(英国) | 国内ネット証券の一斉送信インフラが英国帯から配信されるのは通常考えにくい。 |

| 誘導TLD | .cfd |

公式導線はsbisec[.]co[.]jp以下のパスで完結する。無関係TLDへの遷移は異常。 |

| 中間転送 | TDSで複数ドメインに振り分け | 正規ドメインは調査妨害を目的とした動的振り分けを行わない。 |

| DMARC | fail | 正規送信インフラは通常、自ドメインの認証ポリシーを通過するよう設計されている。 |

この手口に対する具体的な対処

今回のキャンペーンに狙われる可能性のある読者に向けて、実際の挙動に対応した対処を列挙します。

- メール内のリンクを直接クリックしない: 本メールは「表示URL」と「実リンク先」が乖離している。メール中のリンクテキストだけを見ても判断できないため、リンクをクリックする代わりに、ブラウザのブックマーク、もしくは自分で検索エンジンから辿ってSBI証券の公式サイトを開き、ログイン後に通知の有無を確認する。

- 口座情報の「定期確認更新」名目の本人確認書類アップロードに反応しない: 事業者から更新依頼がある場合も、通常はログイン後のマイページに表示される通知を基点に手続きが進む。メール上のリンクから直接、本人確認書類の画像をアップロードするフローは、攻撃者に画像と個人情報を渡す結果になりうる。

- TDS型誘導の被害可能性を前提に行動する: すでに誘導先でログインID・パスワード・二要素認証コード等を入力してしまった場合は、即座にSBI証券公式サイト(自分で入力・検索した正規URL)へログインし、パスワード変更と二要素認証設定の見直し、ログイン履歴・出金履歴の確認を行う。必要に応じてSBI証券カスタマーサービスに連絡する。

- 本人確認書類画像を送ってしまった場合の対応: 運転免許証やマイナンバーカードの画像をアップロードしてしまった場合、各発行元の紛失・悪用時の相談窓口に速やかに連絡する。金融機関各社と警察署への相談も検討する。

- 組織内共有: 同じ文面のメールが複数人に届いている場合はばらまき型キャンペーンの可能性が高い。社内IT/情シス部門に共有し、URLブロックおよびフィッシング対策ソリューションのシグネチャ更新を依頼する。

- 送信ドメイン認証の運用強化: 受信側の組織では、DMARC・DKIM・SPFを組み合わせた評価(quarantine/rejectポリシー)と、

.cfdなどフィッシングで頻繁に悪用されるTLDへのURLフィルタの併用で、クリック前の段階で排除する対策が有効。

IOC(Indicator of Compromise)一覧

メール関連

- 件名: 【重要】口座情報の定期確認・更新のご案内(SBI証券)

- From(詐称):

info[@]sbisec[.]co[.]jp - Return-Path / smtp[.]mailfrom:

fqfyx[@]mail06[.]zh-qietiyu[.]com - 送信元IP:

152[.]114[.]50[.]34(GB / Northgate Public Services Abuse Management) - 送信元CIDR:

152[.]114[.]0[.]0/17 - SHA256(本メール全体):

1fbeb3d890cfc941221ab8cc2e043cacc20a3d5f53770cb4aea7118270675b95

誘導URL・ドメイン

- 初段URL:

hxxps://www[.]ecologicalsuccession[.]cfd/kjidwmppjiwtMsibxozzlt - 初段ドメイン:

www[.]ecologicalsuccession[.]cfd - TDS経由の観測された最終URL:

hxxps://www[.]endemism[.]cfd/ufBuSO - 観測された最終ドメイン群:

www[.]endemism[.]cfd - メール本文の表示URL(ブランド偽装):

hxxps://www[.]sbisec[.]co[.]jp/support/guide/account_update[.]html(※表示のみ。実体は上記の.cfdドメイン)

認証結果

- SPF: softfail

- DKIM: 検証結果が付与されていない

- DMARC: fail

PhishTank登録状況

hxxps://www[.]ecologicalsuccession[.]cfd/kjidwmppjiwtMsibxozzlt: 本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。

まとめ

本件は、SBI証券の正規ドメインを「表示テキスト」に用いながら、実際には.cfdドメイン+TDSを組み合わせた攻撃インフラへ誘導する、複合的ななりすましキャンペーンです。From/Return-Pathの不整合、DMARC fail、送信元IPの海外所在、無関係TLD上の誘導先、アクセスごとの動的リダイレクトという複数の証拠が合致しており、フィッシングと判断されます。SBI証券をはじめとする金融事業者からの「口座情報の定期確認」「本人確認書類の再アップロード」を促すメールを受信した際は、メール上のリンクを使わず、自身で保有する公式ブックマークや検索経由で直接ログインして、通知の有無を確認してください。