規約を確認しました。記事を作成します。

⚠ このメールはフィッシング詐欺です(確定)

2026年4月21日、第一生命保険を装い「PayPay決済で未納保険料を支払え」と脅迫するフィッシングメールが確認されました。本記事では、メールヘッダ・認証結果・誘導先インフラの技術分析に基づき、このメールがフィッシング詐欺である根拠を解説します。

| 発見日時 | 2026年4月21日 16:34 (JST) |

|---|---|

| 件名 | 【納付要請】第一生命保険支払額のご確認 |

| なりすまし対象 | 第一生命保険株式会社 |

| 分類 | フィッシング(確定) |

| 証拠強度 | moderate(3件の証拠による複合判断) |

| 主な手口 | PayPay QRコード決済への誘導・差押予告による脅迫 |

メールの概要

本フィッシングメールは、第一生命保険株式会社を装い、「前月分の保険料引落が不成立となった」として、PayPay決済での即時支払いを要求するものです。「本日23:59まで」という極端に短い期限を設定し、「法的訴訟」「強制執行」「差押予告」といった法的脅迫で受信者を動揺させ、冷静な判断を妨げる手口が使われています。

メールヘッダの技術分析

差出人情報の不整合(確認済み)

| From(表示名) | 第一生命保険 <support[@]daiichilife-group[.]com> |

|---|---|

| Return-Path | support[@]fehwosow[.]com |

| smtp[.]mailfrom | support[@]fehwosow[.]com |

観測事実:メールの From ヘッダには daiichilife-group[.]com が設定されていますが、実際の送信元を示す Return-Path および smtp[.]mailfrom には、まったく無関係なドメイン fehwosow[.]com が記録されています。

示唆:表示上の差出人ドメインと実際の送信インフラが完全に異なっており、From ヘッダが偽装されていることを示しています。なお、第一生命保険の正規ドメインは一般に dai-ichi-life[.]co[.]jp として知られており、daiichilife-group[.]com は正規ドメインとは異なります。

メール認証結果の分析

| SPF | softfail | 送信元IPが fehwosow[.]com のSPFポリシーで明確に許可されていない |

|---|---|---|

| DKIM | 不明 | DKIM検証結果が付与されていない状態 |

| DMARC | fail | 送信元ドメインの認証ポリシーに適合しない |

観測事実:SPFは softfail(送信元IPが明確に許可されていない)、DMARCは fail(ドメインの認証ポリシーに不適合)となっています。DKIMについては検証結果が付与されていない状態です。

示唆:SPF softfail は、送信元IPアドレスが fehwosow[.]com のSPFレコードで明確に許可されていないことを意味します。DMARC fail は、From ヘッダのドメインに対する認証ポリシー(SPFアライメントまたはDKIMアライメント)をいずれも満たしていないことを示します。

解説:SPF・DKIM・DMARCとは?

SPF(Sender Policy Framework)は、ドメイン所有者が「このIPアドレスから送信を許可する」と宣言する仕組みです。softfail は「許可していないが、拒否するほどではない」という結果を意味します。

DKIM(DomainKeys Identified Mail)は、メールに電子署名を付与し、送信後に改ざんされていないことを検証する仕組みです。

DMARC(Domain-based Message Authentication, Reporting and Conformance)は、SPFとDKIMの結果を統合し、ドメイン所有者が定めたポリシーに基づいてメールの正当性を判定する仕組みです。

送信元IPアドレス(確認済み)

| 送信元IP | 34[.]185[.]150[.]44 |

|---|---|

| 帰属組織 | Google LLC |

| CIDR | 34[.]128[.]0[.]0/10 |

観測事実:送信元IPアドレス 34[.]185[.]150[.]44 は Google LLC に帰属するIPレンジ(34[.]128[.]0[.]0/10)に含まれます。

示唆:攻撃者がGoogle Cloud等のクラウドインフラを利用してフィッシングメールを送信していることが確認されます。クラウドサービスは一般に誰でも利用できるため、Google LLCに帰属すること自体は正規性を証明するものではありません。

誘導先URLの分析

TDS(Traffic Direction System)の検出(確認済み)

観測事実:メール本文中のリンク先URL(下記)にアクセスすると、TDS(Traffic Direction System:トラフィック振り分けシステム)が検出されました。

入口URL:hxxps://login[.]zh-cht-jingyusports[.]com/Xu7jsxTGVHkK

最終到達URL(今回の観測):hxxps://selfs[.]dai-chii-lifei[.]cinbure[.]com/apl/menu/service/contractor/index?_t=eo2R0c5YgyDprkBqOs-NtJVTrHW4vN1DlagNsnQbkV0

示唆:TDSとは、アクセス元のIP・地域・ブラウザ情報などに応じて異なるURLにリダイレクトする仕組みです。セキュリティ研究者によるアクセスを検知すると無害なサイトへ転送し、一般ユーザーにのみフィッシングサイトを表示するなど、検知を回避するために攻撃者が使用します。アクセスごとに異なるドメインに誘導されるため、ブラックリストによるブロックが困難になります。

最終誘導先の特徴(確認済み)

| 観測ドメイン | selfs[.]dai-chii-lifei[.]cinbure[.]com |

|---|---|

| ページタイトル | QRコードを読み取ってください |

| サーバー | nginx |

| ソースサイズ | 3,835 bytes |

タイポスクワッティングの分析:最終誘導先のサブドメインに含まれる「dai-chii-lifei」は、第一生命保険の英語表記として一般に知られている「dai-ichi-life」に酷似した文字列です。「ichi」を「chii」に、「life」を「lifei」に変えることで、一見すると正規ドメインのように見せかけるタイポスクワッティング(類似ドメイン偽装)の手法が使われています。

また、URLのパス構造 /apl/menu/service/contractor/index は、保険会社の契約者向けポータルサイトの構造を模倣していると考えられます。

ページタイトルが「QRコードを読み取ってください」となっていることから、フィッシングサイト上でPayPay等のQRコード決済に誘導する手口であることが確認されます。

手口の分析

本フィッシングメールには、以下の特徴的な手口が確認されています。

1. PayPay決済限定への不自然な誘導

メール本文では「PayPay決済専用窓口となります。他手段は未納扱いになります。」と記載し、支払い方法をPayPayに限定しています。一般的に、保険会社が保険料の支払いをQRコード決済のみに限定し、他の支払い方法を一切認めないということは考えられません。QRコード決済は銀行振込やクレジットカード決済と比較して取消・返金が困難であるため、攻撃者にとって都合の良い手段です。

2. 件名とメール本文の不一致

メールの件名は「【納付要請】第一生命保険支払額のご確認」ですが、メール本文のHTMLタイトルは「【PayPay納付案内】3月分未納・差押予告」と異なる内容になっています。件名では穏やかな「確認」を装いメールを開かせ、本文で「差押予告」と脅迫に切り替える構成です。正規の企業メールでは、件名と本文の主題が乖離することは通常ありません。

3. 極端な緊急性の演出

「最終納付期限 本日 23:59まで」という極端に短い期限を設定し、受信者に即座の行動を促しています。これは受信者が冷静に判断する時間を与えないための典型的なソーシャルエンジニアリング手法です。正規の保険会社が、メール到着当日を最終期限とする納付通知を送信することは一般的ではありません。

4. 法的脅迫による心理的圧力

「法的訴訟進捗、強制執行及び差押予告を実施します」「保険サービス中断・ご利用全停止」といった強い脅迫的表現を使用しています。保険料の未納に対する正規の督促では、このような突然かつ一方的な法的手続きの予告は行われません。

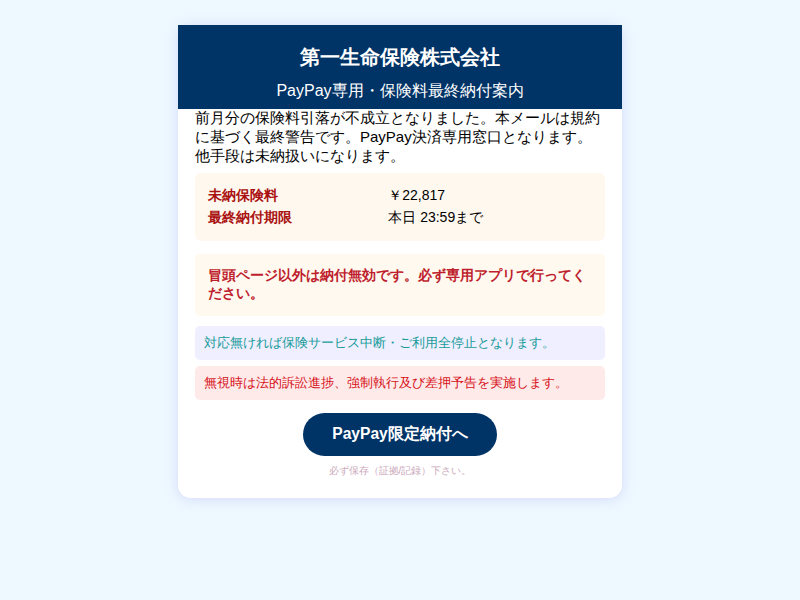

5. 精巧なHTML装飾

メール本文にはCSS(スタイルシート)による精巧なデザインが施されています。日本語フォント(Meiryo)の指定、企業カラーを模した配色(紺色 #003366)、角丸デザインやテーブルレイアウトなど、正規のビジネスメールに近い外観を意図的に再現しています。見た目の完成度が高いことは、正規メールである証拠にはなりません。

メール本文(全文引用)

以下は、本フィッシングメールの本文を全文引用したものです。このメールを受信された方が検索で本記事にたどり着けるよう、原文のまま掲載します。

第一生命保険株式会社

PayPay専用・保険料最終納付案内

前月分の保険料引落が不成立となりました。本メールは規約に基づく最終警告です。PayPay決済専用窓口となります。他手段は未納扱いになります。

未納保険料 ¥22,817 最終納付期限 本日 23:59まで 冒頭ページ以外は納付無効です。必ず専用アプリで行ってください。

対応無ければ保険サービス中断・ご利用全停止となります。

無視時は法的訴訟進捗、強制執行及び差押予告を実施します。

PayPay限定納付へ

必ず保存(証拠/記録)下さい。

※ 上記はフィッシングメール本文の引用です。リンクは無効化しています。メール本文のHTMLタイトルには「【PayPay納付案内】3月分未納・差押予告」と記載されており、件名とは異なる内容であることが確認されています。

IOC(侵害指標)一覧

以下は本フィッシングメールに関連するIOC(Indicators of Compromise:侵害指標)の一覧です。セキュリティ製品でのブロックや調査にご活用ください。

| 種別 | 値 | 備考 |

|---|---|---|

| SHA256 | b3a75ea863acda4d3cc768caf9acfa95ba0d0ae54b44367495ab38699f71e467 | メールファイル |

| 送信元IP | 34[.]185[.]150[.]44 | Google LLC(34[.]128[.]0[.]0/10) |

| Fromドメイン | daiichilife-group[.]com | 偽装されたFromヘッダ |

| Return-Pathドメイン | fehwosow[.]com | 実際の送信元ドメイン |

| 入口URL | hxxps://login[.]zh-cht-jingyusports[.]com/Xu7jsxTGVHkK | TDS(稼働中) |

| 誘導先ドメイン | selfs[.]dai-chii-lifei[.]cinbure[.]com | タイポスクワッティング |

| 誘導先URL | hxxps://selfs[.]dai-chii-lifei[.]cinbure[.]com/apl/menu/service/contractor/index?_t=eo2R0c5YgyDprkBqOs-NtJVTrHW4vN1DlagNsnQbkV0 | フィッシングサイト |

PhishTank登録状況

hxxps://login[.]zh-cht-jingyusports[.]com/Xu7jsxTGVHkK— 本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。

このメールを受け取った場合の対処方法

メールを開いただけの場合

- メール内のリンクは絶対にクリックしないでください

- メールを削除してください

- 第一生命保険がPayPay限定で保険料の支払いを求めることはありません

リンクをクリックしてしまった場合

- QRコードの読み取りや、個人情報・ログイン情報の入力は絶対に行わないでください

- ブラウザを直ちに閉じてください

- 念のため、ブラウザのキャッシュとCookieを削除してください

QRコードを読み取った、または支払いを行ってしまった場合

- PayPayのサポート窓口に直ちに連絡し、取引の停止・返金を依頼してください

- 最寄りの警察署またはサイバー犯罪相談窓口(#9110)に被害届を提出してください

- 国民生活センター消費者ホットライン(188番)にも相談できます

保険契約が心配な場合

- 第一生命保険の公式サイト(一般に dai-ichi-life[.]co[.]jp として知られています)から公式の連絡先を確認し、直接お問い合わせください

- メールに記載された電話番号やURLは使用しないでください

総合判断

本メールは、以下の複数の証拠を総合的に評価し、フィッシング詐欺であることが確定しています。

- From/Return-Path の不整合(確認済み):表示上の差出人ドメイン(daiichilife-group[.]com)と実際の送信元ドメイン(fehwosow[.]com)がまったく異なり、Fromヘッダが偽装されています。

- メール認証の不適合(確認済み):SPF softfail およびDMARC fail の結果から、正規の送信インフラからのメールではないことが裏付けられます。

- ブランドの詐称(確認済み):第一生命保険の社名を騙り、タイポスクワッティングドメイン(dai-chii-lifei)を使用して正規サービスを模倣しています。

これらの証拠は単独ではなく複合的に評価しており、いずれも正規の第一生命保険からの送信ではないことを示しています。同様のメールを受信された場合は、リンクをクリックせず、直ちに削除してください。