【注意喚起】「【ご注意】お支払い期限を過ぎております – 楽天カードより」はフィッシング詐欺メールです

フィッシング詐欺 ─ 確定

楽天カードの未払いを偽装し、PayPayの個人間送金機能で金銭を詐取するフィッシングメールが確認されました。楽天カードがPayPayでの支払いを求めることはありません。リンクを開かず、メールを削除してください。

メール概要

見出し

| 件名 | 【ご注意】お支払い期限を過ぎております – 楽天カードより |

|---|---|

| 差出人表示 | [楽天カード株式会社] <no-reply[@]rakuten-card[.]co[.]jp> |

| Return-Path | service[@]mail17[.]mmajunior[.]com |

| 送信日時 | 2026年4月29日(水)09:21:46 +0900 |

| 送信元IP | 241[.]192[.]104[.]34 |

| SHA-256 | 23e0cc4e45dbec419ee37bc5d94bd98b1462fc2346838c933d990519ce40682e |

| 判定 | フィッシング(確定) ─ 複合根拠3件に基づく |

メール本文(全文引用)

以下は、受信されたフィッシングメールの本文を全文引用したものです。このメールはHTML形式で送信されており、楽天カードの公式通知に酷似したデザインが施されています。

楽天カード

⚠️ お支払い期限経過

いつも楽天カードをご利用いただき、ありがとうございます。

📌 4月度ご請求分 期限経過のお知らせ

ご登録いただいている銀行口座での自動引落しができませんでした。すでにお支払い期限を過ぎております。大変恐れ入りますが、PayPayにて お手続きください。

ご請求金額(2026年4月分)

¥19,880

📅 お支払い期限:期限切れ(自動引落不可)PayPay で手動決済ください

⚠️ 自動引落ができないため、PayPayによる手動支払いが必要です

PayPayで手動支払いへ進む(←フィッシングリンク)

ご手順の例

・PayPayアプリを開く

・上記金額をご確認の上、 お支払い手続きをご実施ください

・お支払い確認後、指定口座へのご返金とポイント付与対応(手数料は当社負担)✅ ご不明な場合

楽天カード公式サイトまたは下記窓口までご連絡ください。※ お手続き完了後の返金は原則48時間以内に対応します。

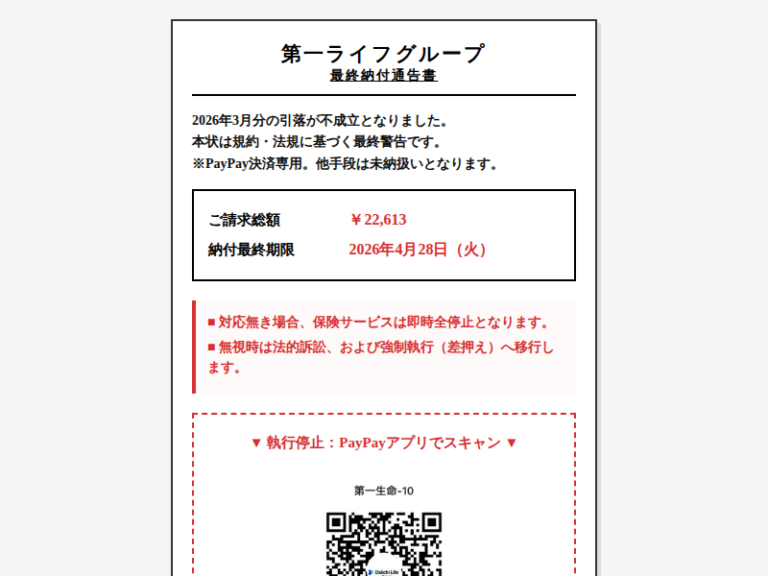

※ 本メールは楽天カード会員様向けの公式なお知らせです。心当たりがない場合やご不安な場合は、楽天カード公式窓口までご確認ください。フィッシングメール本文のプレビュー(参考表示・メーラー環境の完全再現ではありません) 誘導先サイトのスクリーンショット(解析時点)

楽天カード株式会社 [郵便番号][住所]21号 楽天クリムゾンハウス青山

📞 問合せ:[電話番号](自動音声・24h・無料)

📞 センター:[電話番号](9:30-17:30・有料)

© 楽天カード株式会社

※ 楽天カードを装った不審な連絡にご注意ください。当社から暗証番号やパスワードをお聞きすることはありません。

証跡スクリーンショット

メール本文プレビュー

※ 上記はメール本文の参考表示です。メーラー環境の完全な再現ではありません。

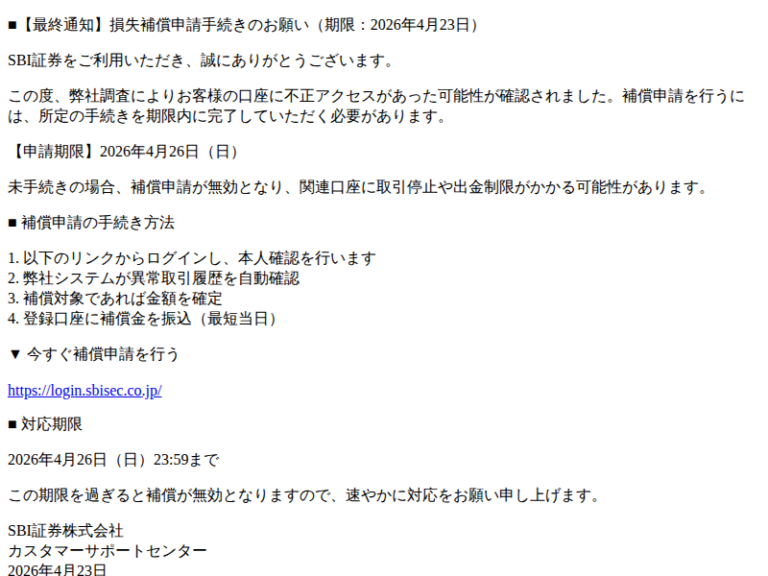

誘導先サイト

※ TDS(Traffic Direction System)およびアクセス制御により、誘導先のスクリーンショットが取得できない場合があります。

なぜフィッシングと判断できるのか ─ 技術分析

本メールをフィッシングと判断した根拠は、以下の3つの証拠の複合評価に基づきます。いずれか1つの証拠のみでフィッシングと断定することはできませんが、これらが揃うことで確度の高い判断が可能になります。

証拠① メール認証の失敗 ─ SPF softfail・DMARC fail

| 認証方式 | 結果 | 意味 |

|---|---|---|

| SPF | softfail | 送信元IPが、差出人ドメインの正規送信サーバーとして明示的に許可されていないことを示します |

| DKIM | 不明 | 検証結果が付与されていない状態です |

| DMARC | fail | SPFとDKIMに基づくドメイン認証ポリシーの検証に不合格であることを示します |

【観測事実】 SPFの検証結果はsoftfail、DMARCはfailとなっています。DKIMの検証結果は付与されていません。

【示唆】 SPF softfailは、送信元IP(241[.]192[.]104[.]34)が差出人に表示されたドメイン(rakuten-card[.]co[.]jp)から送信を許可されたサーバーではないことを示唆しています。DMARC failは、このメールが楽天カードの定めるメール認証ポリシーを通過していないことを意味します。

証拠② 送信元の不整合 ─ From と Return-Path の乖離

| ヘッダー | 値 |

|---|---|

| From(表示上の差出人) | no-reply[@]rakuten-card[.]co[.]jp |

| Return-Path(実際の送信元) | service[@]mail17[.]mmajunior[.]com |

| smtp[.]mailfrom | service[@]mail17[.]mmajunior[.]com |

【観測事実】 メールの表示上の差出人(From)は rakuten-card[.]co[.]jp ですが、実際のメール送信元(Return-Path)は mail17[.]mmajunior[.]com という全く異なるドメインです。

【示唆】 楽天カードの正規メールであれば、一般にReturn-Pathも楽天カードが管理するドメインから送信されると考えられます。mmajunior[.]com は楽天グループとは無関係のドメインであり、差出人ドメインの偽装が強く示唆されます。

証拠③ 楽天カードブランドのなりすまし

【観測事実】 メールの件名・差出人名・本文デザインのすべてが楽天カードの公式通知を模倣しています。HTMLメールには楽天カードのブランドカラー(赤: #c60b0b)を使用した精巧なデザインが施され、住所・電話番号などの企業情報も記載されています。

【示唆】 楽天カードは、一般に rakuten-card[.]co[.]jp ドメインを使用して公式メールを配信していることが公式サイトで確認できます。証拠①②で示された認証の不整合と合わせると、このメールは正規の楽天カードからの送信ではなく、ブランドを詐称したなりすましメールであると判断できます。

総合判断

上記3つの証拠 ─ ①メール認証の失敗(SPF softfail+DMARC fail)、②From/Return-Pathの不整合(rakuten-card[.]co[.]jp と mmajunior[.]com)、③楽天カードブランドのなりすまし ─ を複合的に評価し、本メールをフィッシング詐欺と確定判断しました。

詐欺の手口 ─ PayPay個人間送金の悪用

本件の最大の特徴は、偽サイトでの情報窃取ではなく、正規の決済サービスを悪用した金銭詐取である点です。

リダイレクトの仕組み(TDS)

メール内のリンクは、直接PayPayに遷移するのではなく、TDS(Traffic Direction System:トラフィック振り分けシステム)を経由します。

| 段階 | URL / ドメイン | 状態 |

|---|---|---|

| ①リンク先 | hxxps://www[.]komatiite[.]cfd/donddwgyyhpnMalvoksaot | 稼働中(TDS検出) |

| ②最終到達先 | hxxps://paypay[.]ne[.]jp/?pid=QRCode&link_key=… | 正規PayPayサイト |

【観測事実】 メール内のリンク先は www[.]komatiite[.]cfd のドメイン上にあり、ここにTDS(トラフィック振り分けシステム)が設置されていることが検出されました。今回の観測では、このTDSは paypay[.]ne[.]jp へリダイレクトしていることが確認されました。

【示唆】 TDSはアクセスごとに異なるドメインにリダイレクトする機能を持つ攻撃インフラです。セキュリティ調査者のアクセスを検知した場合は無害なサイトへ誘導し、一般ユーザーのアクセス時のみ詐欺ページへ誘導するなど、検知を回避する機能を持つことが一般的に知られています。

PayPay P2P送金リンクの構造

TDSを通過した後の最終到達先URLには、重大な特徴があります。

|

1 |

hxxps://paypay[.]ne[.]jp/?pid=QRCode&link_key=hxxps://qr[.]paypay[.]ne[.]jp/<strong>p2p01</strong>_0JMpkKF6hwlhOWqB&af_force_deeplink=true |

【観測事実】 URLに含まれる p2p01_ というプレフィックスは、PayPayの個人間送金(P2P: Person to Person)用のQRコードであることを示しています。また af_force_deeplink=true パラメータにより、スマートフォンでアクセスした場合はPayPayアプリが強制的に起動されます。

【示唆】 これは偽のログインページで認証情報を窃取する従来型のフィッシングとは異なります。被害者がこのリンクを開くと、正規のPayPayアプリまたはサイト上で攻撃者個人のPayPayアカウントへの送金が実行されます。被害者は「楽天カードの未払い分を支払っている」と思い込みますが、実際には攻撃者に直接送金していることになります。

重要:最終到達先の paypay[.]ne[.]jp 自体は正規のPayPayサイトです。

詐欺の本質は「PayPayの正規の個人間送金機能を悪用し、被害者に自発的に送金させる」点にあります。リンク先が正規サイトだからといって安全とは限りません。

「返金・ポイント付与」の虚偽説明

メール本文には「お支払い確認後、指定口座へのご返金とポイント付与対応(手数料は当社負担)」という記載があります。これは被害者に「一時的な立て替えに過ぎない」と思わせ、送金への心理的抵抗を下げるための手法です。実際には、送金後に返金やポイント付与が行われることはありません。

IOC(侵害指標)一覧

本フィッシングに関連する技術的指標です。セキュリティ製品やフィルタリングルールへの反映にご利用ください。

| 種別 | 値 | 備考 |

|---|---|---|

| メールアドレス(From) | no-reply[@]rakuten-card[.]co[.]jp |

詐称された差出人 |

| メールアドレス(Return-Path) | service[@]mail17[.]mmajunior[.]com |

実際の送信元 |

| 送信元ドメイン | mail17[.]mmajunior[.]com |

Return-Pathドメイン |

| 送信元IP | 241[.]192[.]104[.]34 |

SMTPサーバーIP |

| フィッシングURL | hxxps://www[.]komatiite[.]cfd/donddwgyyhpnMalvoksaot |

TDS設置ドメイン(稼働中) |

| TDSドメイン | www[.]komatiite[.]cfd |

.cfd TLD |

| 誘導先URL | hxxps://paypay[.]ne[.]jp/?pid=QRCode&link_key=hxxps://qr[.]paypay[.]ne[.]jp/p2p01_0JMpkKF6hwlhOWqB&af_force_deeplink=true |

PayPay P2P送金リンク(正規サイト悪用) |

| メールSHA-256 | 23e0cc4e45dbec419ee37bc5d94bd98b1462fc2346838c933d990519ce40682e |

EMLファイルハッシュ |

PhishTank登録状況

| URL | 状態 |

|---|---|

hxxps://www[.]komatiite[.]cfd/donddwgyyhpnMalvoksaot |

本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。 |

このメールを受け取った場合の対処法

以下は、本件の手口に即した具体的な対処手順です。

メールを開いただけ・リンクを押していない場合

- メールを削除してください。リンクを開かなければ被害は発生しません。

- 楽天カードの公式アプリまたは公式サイトで請求状況を確認してください。メール内のリンクは使わず、ブラウザのブックマークや検索から直接アクセスしてください。楽天カードの公式サイトは、一般に

rakuten-card[.]co[.]jpとして知られています。 - 同じ件名のメールが今後届く可能性があります。件名に「PayPayで支払い」「手動決済」等の文言が含まれるメールは、楽天カードからの正規通知ではありません。

リンクを開いたがPayPayで送金していない場合

- ブラウザの履歴・キャッシュを削除してください。

- PayPayアプリが起動した場合は、送金画面を閉じてください。送金を実行していなければ被害は発生しません。

- 念のため、楽天カードの公式サイトでパスワードの変更を検討してください。

PayPayで送金してしまった場合

至急、以下の手順を実行してください。

- PayPayのカスタマーサポートに即座に連絡し、送金の取り消し・相手アカウントの凍結を依頼してください。P2P送金は取り消しが難しい場合がありますが、早期の報告により相手アカウントの凍結措置が取られる可能性があります。

- 楽天カードの公式窓口に連絡し、不正な請求メールを受信した旨を報告してください。

- 最寄りの警察署、またはサイバー犯罪相談窓口(#9110)に被害届を提出してください。送金日時・金額・スクリーンショットなどの証拠を保全しておくと対応がスムーズです。

- 国民生活センター(消費者ホットライン: 188)に相談してください。

見分けるポイント ─ この手口の特徴

今回のフィッシングには以下の特徴があります。今後類似のメールを見分ける際の参考にしてください。

| 特徴 | 解説 |

|---|---|

| クレジットカード会社がPayPayでの支払いを求める | クレジットカードの請求は、登録済み銀行口座からの引落し、またはカード会社公式サイト経由の支払いで行われます。PayPayなどの第三者決済サービスへの支払いを求めることは、一般的にありません。 |

| 「返金」「ポイント付与」の約束 | 「支払い後に返金する」「ポイントを付与する」という説明は、送金への心理的抵抗を下げるための手法です。正規のカード会社がこのような回りくどい手順を求めることはありません。 |

| 支払い期限の切迫感 | 「期限切れ」「自動引落不可」と繰り返し表示し、焦って判断させようとする典型的な手法です。 |

| 精巧なHTMLデザイン | 本メールはCSSで楽天カードの公式デザインを精密に再現しており、見た目だけでは正規メールとの区別が困難です。見た目の品質は正当性の証拠にはなりません。 |

| TDSによる検知回避 | フィッシングURLはTDS(トラフィック振り分けシステム)を経由しており、セキュリティ調査時と一般アクセス時で異なる挙動を示す可能性があります。 |

技術用語の解説

本記事で使用した技術用語について、簡潔に解説します。

- SPF(Sender Policy Framework)

- メールの送信元IPアドレスが、差出人ドメインの管理者によって許可されたサーバーかどうかを検証する仕組みです。「softfail」は、明示的に許可されていないことを示します。

- DKIM(DomainKeys Identified Mail)

- メールに電子署名を付与し、送信後に内容が改ざんされていないかを検証する仕組みです。

- DMARC(Domain-based Message Authentication, Reporting and Conformance)

- SPFとDKIMの検証結果を組み合わせて、メールが正規のものかどうかを総合的に判断し、不正メールに対する処理方針をドメイン管理者が指定できる仕組みです。

- Return-Path

- メールの実際の送信元アドレスを示すヘッダーです。表示上の差出人(From)とは異なる場合があり、なりすましメールの検出に重要な手がかりとなります。

- TDS(Traffic Direction System)

- アクセス元のIP・ブラウザ・地域などの条件に応じて、異なるURLへ振り分ける仕組みです。フィッシングにおいては、セキュリティ調査者を無害なサイトに誘導し、一般ユーザーのみを詐欺ページに到達させる目的で使用されることがあります。

- P2P送金(個人間送金)

- PayPayなどの決済サービスが提供する、個人から個人へ直接送金する機能です。商品購入や企業への支払いとは異なり、送金の取り消しが困難な場合があります。

まとめ

本件は、楽天カードの未払い通知を偽装し、PayPayの正規の個人間送金機能を悪用して金銭を詐取するフィッシング詐欺です。SPF softfail・DMARC fail・送信元ドメインの不整合・ブランド詐称を複合的に評価し、フィッシングと確定しました。

従来の「偽サイトで情報を盗む」手口とは異なり、正規のPayPayサービス上で被害者に自発的に送金させる点が特徴です。リンク先が正規サイトであっても、メールの指示に従って送金しないでください。

楽天カードからの請求に不安がある場合は、メール内のリンクではなく、公式アプリまたは公式サイトから直接ご確認ください。

解析日: 2026年4月29日 | 記事公開時点の情報に基づきます。フィッシングサイトの稼働状況は変動します。

関連記事

カテゴリ:フィッシング

タグ:SPF,なりすまし,フィッシング,中国語痕跡,楽天カード,金融

「Fast Sanitizer」と「SKYSEA Client View」などが連携、ファイル無害化でセキュアな環境を構築

「Fast Sanitizer」と「SKYSEA Client View」などが連携、ファイル無害化でセキュアな環境を構築 「【第一生命】法的執行準備完了および差押予告通知(最終)」はフィッシング詐欺メール|PayPay決済に誘導する手口と見分け方

「【第一生命】法的執行準備完了および差押予告通知(最終)」はフィッシング詐欺メール|PayPay決済に誘導する手口と見分け方