【警告】このメールはフィッシング詐欺です。2026年4月25日、国税庁のe-Taxシステムを装ったフィッシングメールの流通が確認されました。メール認証の複数の失敗、海外IPアドレスからの送信、クラウドインフラを悪用したフィッシングサイトへの誘導など、複合的な証拠に基づきフィッシング詐欺であることが確定しています。絶対にリンクをクリックしたり、個人情報を入力しないでください。

フィッシングメール本文(全文引用)

見出し

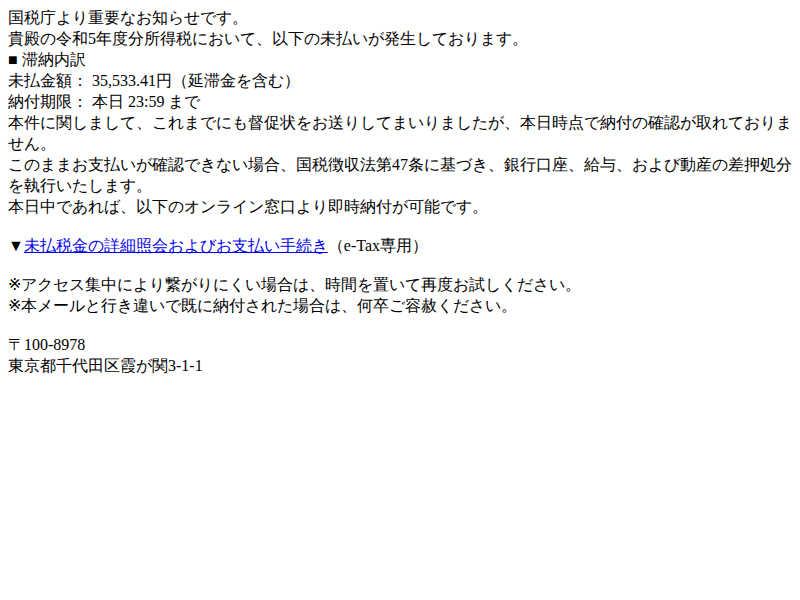

以下は、実際に送信されたフィッシングメールの全文です。読者が受信したメールと照合できるよう、原文のまま掲載しています。

件名:【最終通告】未払税金( 35,533[.]41円)のご納付について(差押手続き開始直前) 差出人:info[@]e-tax[.]nta[.]go[.]jp 国税庁より重要なお知らせです。 貴殿の令和5年度分所得税において、以下の未払いが発生しております。 ■ 滞納内訳 未払金額: 35,533[.]41円(延滞金を含む) 納付期限: 本日 23:59 まで 本件に関しまして、これまでにも督促状をお送りしてまいりましたが、本日時点で納付の確認が取れておりません。 このままお支払いが確認できない場合、国税徴収法第47条に基づき、銀行口座、給与、および動産の差押処分を執行いたします。 本日中であれば、以下のオンライン窓口より即時納付が可能です。 ▼未払税金の詳細照会およびお支払い手続き hxxps://zenelemi[.]z33[.]web[.]core[.]windows[.]net/ (e-Tax専用) ※アクセス集中により繋がりにくい場合は、時間を置いて再度お試しください。 ※本メールと行き違いで既に納付された場合は、何卒ご容赦ください。 [郵便番号] [住所]

注目すべき点:メール末尾に「[郵便番号] [住所]」というテンプレートの差し込み変数がそのまま残っています。これはフィッシングキットのテンプレートが正しく処理されなかった痕跡であり、大量送信型フィッシングメールの典型的な特徴です。

メールヘッダーの概要

| 項目 | 値 |

|---|---|

| 件名 | 【最終通告】未払税金( 35,533[.]41円)のご納付について(差押手続き開始直前) |

| 差出人(From) | info[@]e-tax[.]nta[.]go[.]jp |

| Return-Path | info[@]e-tax[.]nta[.]go[.]jp |

| 送信日時 | 2026-04-25 04:36:35 +0400(UTC+4) |

| X-Mailer | iPhone Mail (21G93) |

| 件名エンコード | UTF-8 |

メール認証の解析

メール認証とは、送信元ドメインの正当性を検証するための技術的な仕組みです。正規の送信者であれば、これらの認証を通過するのが一般的です。今回のメールでは、主要な認証が失敗しています。

SPF(Sender Policy Framework):fail

観測事実:SPF認証の結果は「fail」でした。送信元IPアドレス 41[.]72[.]195[.]162 が、nta[.]go[.]jp ドメインのSPFレコードに正規の送信サーバーとして登録されていません。

示唆:SPFとは、ドメイン所有者がDNS上に「このIPアドレスからの送信を許可する」というリストを公開し、受信サーバーがそのリストと実際の送信元IPを照合する認証方式です。「fail」は、このメールが nta[.]go[.]jp の管理者が許可していないサーバーから送信されたことを意味します。

DKIM(DomainKeys Identified Mail):検証結果未付与

観測事実:DKIM検証結果がメールヘッダーに付与されていない状態でした。

示唆:DKIMはメールに電子署名を付加し、送信ドメインの正当性と内容の改ざんの有無を検証する仕組みです。検証結果が付与されていないことは、受信サーバー側でDKIM検証が行われなかったか、署名自体が存在しなかった可能性を示します。この事実は単独では詐称の証拠にはなりませんが、他の認証結果と併せて評価する必要があります。

DMARC(Domain-based Message Authentication, Reporting and Conformance):fail

観測事実:DMARC認証の結果は「fail」でした。

示唆:DMARCはSPFとDKIMの認証結果を統合し、ドメイン所有者が定めたポリシーに基づいてメールの正当性を最終判断する仕組みです。DMARCが「fail」であるということは、このメールが nta[.]go[.]jp ドメインの認証ポリシーを満たしていないことを示します。

認証結果の総合評価

SPFの失敗により送信サーバーが nta[.]go[.]jp の許可リストに含まれていないこと、DMARCの失敗によりドメインの認証ポリシーを満たしていないことが確認されました。これらは複合的に、このメールが nta[.]go[.]jp の正規インフラから送信されたものではないことを示す強い証拠です。

送信元の調査

IPアドレスとジオロケーション

| 項目 | 値 |

|---|---|

| 送信元IP | 41[.]72[.]195[.]162 |

| 国 | MU(モーリシャス共和国) |

| 管理組織 | Liquid Telecommunications Operations Limited |

| CIDR | 41[.]72[.]192[.]0/19 |

観測事実:RDAP(Registration Data Access Protocol)による照会の結果、送信元IPアドレス 41[.]72[.]195[.]162 はモーリシャス(MU)に所在する Liquid Telecommunications Operations Limited が管理するネットワークブロック 41[.]72[.]192[.]0/19 に属しています。

示唆:国税庁は日本国の行政機関であり、一般にその公式メールは国内の行政ネットワークから送信されます。東アフリカ沖のモーリシャスに所在するIPアドレスから国税庁名義のメールが送信されていることは、正規の行政通知とは考えにくい状況です。

タイムゾーンの不整合

観測事実:メールヘッダーのDate欄に記録されたタイムゾーンは +0400(UTC+4)です。日本標準時(JST)は +0900(UTC+9)であり、5時間の差異があります。

示唆:UTC+4はモーリシャス、アラブ首長国連邦、オマーンなどで使用されるタイムゾーンです。送信元IPのジオロケーション(モーリシャス:UTC+4)と一致しており、送信システムが日本国外で稼働していたことを裏付けています。

メーラー情報

観測事実:X-Mailerヘッダーには「iPhone Mail (21G93)」と記録されています。21G93はApple iOSのビルド番号です。

示唆:行政機関が税金の督促メールをiPhoneのメールアプリから送信することは、通常の運用形態とは異なります。ただし、X-Mailerヘッダーは容易に偽装可能な情報であるため、これは補助的な指標として評価します。

誘導先URLの解析

フィッシングURL

| 項目 | 値 |

|---|---|

| メール内URL | hxxps://zenelemi[.]z33[.]web[.]core[.]windows[.]net/ |

| 最終誘導先 | hxxps://zenelemi[.]z33[.]web[.]core[.]windows[.]net/puwnj94t5i9j[.]html |

| ページタイトル | 案内 SYS-2H0Z-6AQY |

| サーバー | Windows-Azure-Web/1[.]0 Microsoft-HTTPAPI/2[.]0 |

| ソースサイズ | 58,251バイト |

| 状態 | 稼働中(解析時点) |

Azure Webインフラの悪用

観測事実:誘導先URLのドメイン zenelemi[.]z33[.]web[.]core[.]windows[.]net は、Microsoft Azure Web Apps のサブドメインです。サーバーヘッダー「Windows-Azure-Web/1[.]0」からも、Azure インフラ上で稼働していることが確認されています。

示唆:core[.]windows[.]net は Microsoft Azure が提供する正規のクラウドプラットフォームのドメインです。攻撃者が Azure のアカウントを作成(または不正取得)し、そのインフラ上にフィッシングサイトを構築する手法は近年広く確認されています。正規のクラウドサービス上にホストされるため、SSL証明書も有効であり、URLフィルタリングやセキュリティソフトによるブロックを回避されやすいという特徴があります。

国税庁の正規 e-Tax システムは www[.]e-tax[.]nta[.]go[.]jp として公式サイトで確認できるドメインで運用されており、Azure のサブドメイン上には存在しません。

TDS(Traffic Direction System)の検出

観測事実:このURLへのアクセス時に、TDS(トラフィック振り分けシステム)の存在が検出されました。

示唆:TDSとは、アクセス元のIPアドレス、ブラウザ情報、地理的位置、アクセス回数などの条件に基づいて、異なるURLやコンテンツへ動的にリダイレクトする仕組みです。フィッシングインフラにおいてTDSが使用される場合、セキュリティ研究者や自動スキャンボットからのアクセスを検知して無害なページに誘導し、一般ユーザーのみをフィッシングページに到達させることで、検出・分析・テイクダウンを困難にする狙いがあります。このため、調査時に誘導先サイトのスクリーンショットが取得できない場合があります。

誘導先ページの特徴

観測事実:誘導先のページタイトルは「案内 SYS-2H0Z-6AQY」であり、HTMLソースのサイズは58,251バイトです。

示唆:「SYS-2H0Z-6AQY」のようなランダムな参照番号を含むページタイトルは、フィッシングキットが自動生成する典型的なパターンです。また、案内ページとしては58,251バイトというソースサイズは異常に大きく、難読化されたJavaScriptや情報窃取用のコードが含まれている可能性を示唆します。

フィッシング判定(総合判断)

以下の複合的な証拠に基づき、本メールはフィッシング詐欺であると確定しています。単一の指標ではなく、複数の独立した証拠が同一の結論を指し示しています。

- メール認証の複数失敗(確認済み):SPF fail および DMARC fail により、送信元が nta[.]go[.]jp の正規インフラでないことが技術的に確認されています

- 海外インフラからの送信(確認済み):送信元IPがモーリシャス(MU)に所在し、タイムゾーン +0400 も同地域と整合しています

- 国税庁ブランドの詐称(確認済み):差出人アドレスに info[@]e-tax[.]nta[.]go[.]jp を使用し、メール本文で国税庁を騙っています

- クラウドインフラの悪用(確認済み):誘導先が Azure 上のフィッシングサイトであり、TDSによる検出回避機構が実装されています

これらの証拠はいずれも単独で注意を要するものですが、4件が同時に確認されたことにより、証拠強度は 「strong(強)」と評価されます。

IOC(侵害指標)一覧

以下は、本フィッシングキャンペーンに関連する侵害指標(Indicator of Compromise)の一覧です。セキュリティ製品やファイアウォールのブロックリストへの追加にご活用ください。

| 種別 | 値 | 備考 |

|---|---|---|

| 差出人アドレス | info[@]e-tax[.]nta[.]go[.]jp | 国税庁なりすまし |

| 送信元IP | 41[.]72[.]195[.]162 | MU / Liquid Telecommunications |

| 送信元CIDR | 41[.]72[.]192[.]0/19 | 関連ネットワークブロック |

| フィッシングURL | hxxps://zenelemi[.]z33[.]web[.]core[.]windows[.]net/ | TDS検出・稼働中 |

| 誘導先URL | hxxps://zenelemi[.]z33[.]web[.]core[.]windows[.]net/puwnj94t5i9j[.]html | 案内 SYS-2H0Z-6AQY |

| フィッシングドメイン | zenelemi[.]z33[.]web[.]core[.]windows[.]net | Azure Web Apps 悪用 |

PhishTank登録状況

hxxps://zenelemi[.]z33[.]web[.]core[.]windows[.]net/ は、本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。

このフィッシングメールの見分け方

本メールには、フィッシング詐欺であることを示す複数の特徴があります。同様のメールを受信した際の判断材料として、以下のポイントを確認してください。

1. 国税庁はメールで税金の督促・差押予告を行わない

国税庁は公式サイトにおいて、メールやSMSで税金の納付を求めたり、差押えの予告を行ったりすることはないと注意喚起を行っています。税金に関する正式な督促や通知は、管轄の税務署から書面(郵送)で届くものであり、メール内のリンクから即時納付を求めることはありません。

2. リンク先が国税庁の公式ドメインではない

メール内のリンクは zenelemi[.]z33[.]web[.]core[.]windows[.]net という Azure クラウド上のドメインを指しています。国税庁の正規 e-Tax システムのドメインは www[.]e-tax[.]nta[.]go[.]jp であり、公式サイトで確認できます。リンクにマウスカーソルを合わせる(スマートフォンではタップせず長押しする)ことで、リンク先のURLを事前に確認できます。

3. 「本日23:59まで」という極端な期限設定

メールを受信した当日中の支払いを要求し、「差押処分を執行」と脅すことで、受信者に冷静な判断をさせない心理的圧力(urgency attack)が用いられています。正規の行政手続きでは、法定の督促期間を設けた上で書面により段階的に通知が行われるのが通常であり、受信当日に期限を設けるような運用は行われません。

4. メール末尾のテンプレート残存

メール本文の末尾に「[郵便番号] [住所]」という差し込み変数がそのまま表示されています。これはフィッシングメールの大量送信テンプレートにおいて、受信者の個人情報が正しく置換されなかった痕跡です。正規の行政機関からの通知でこのようなテンプレートエラーが発生することは通常考えられません。

5. 税額の小数点以下表記

請求金額が「35,533[.]41円」と小数点以下を含んでいます。一般的に、日本の税額計算においては国税通則法の規定により納付額の1円未満は端数処理されるため、最終的な納付請求額に小数点以下が含まれることは通常ありません。正規の督促状と比較する際の判断材料となります。

このメールを受信した場合の対処方法

リンクをクリックしていない場合

- メールを削除してください。差出人アドレスが info[@]e-tax[.]nta[.]go[.]jp と正規に見えますが、送信元の詐称が確認されています

- 税金に関して不安がある場合は、メール内のリンクではなく、管轄の税務署に直接電話で確認してください

リンクをクリックしてしまった場合

- 情報を入力していない場合:ただちにブラウザを閉じ、ブラウザのキャッシュとCookieをクリアしてください。TDSにより悪意あるスクリプトが読み込まれた可能性があるため、端末のウイルススキャンも実行してください

- e-TaxのID・パスワードを入力した場合:正規のe-Taxサイト(www[.]e-tax[.]nta[.]go[.]jp)に直接アクセスし、ただちにパスワードを変更してください。同じパスワードを他のサービスでも使用している場合は、それらも変更してください

- クレジットカード情報を入力した場合:カード裏面の電話番号からカード会社に連絡し、カードの利用停止と再発行を依頼してください。不正利用の有無も併せて確認してください

- マイナンバーを入力した場合:マイナンバー総合フリーダイヤル(0120-95-0178)に連絡し、対応を相談してください

通報先

- 国税庁:不審なメールの情報は国税庁公式サイト(www[.]nta[.]go[.]jp)で案内されている窓口から報告できます

- フィッシング対策協議会:info[@]antiphishing[.]jp 宛てにフィッシングメールを転送することで通報できます

- 警察:金銭的被害が発生した場合は、最寄りの警察署またはサイバー犯罪相談窓口(#9110)に相談してください