[.] / [@] / hxxps://)しています。

概要

見出し

2026年4月14日(火)、マネックス証券(一般にドメイン monex[.]co[.]jp として知られている)を偽装したフィッシングメールが確認されました。件名は 「【公示】不正アクセス事象に伴う法定補償手続きの執行について No[.]97486244」 で、「補償プログラムの申請期限が本日まで」という強い緊迫感を演出し、受信者を偽サイトへ誘導します。

本メールは フィッシングと確定 しています。根拠は後述する複数の技術的証拠の複合評価によるものです(単一指標によるものではありません)。

| 項目 | 値 |

|---|---|

| 件名 | 【公示】不正アクセス事象に伴う法定補償手続きの執行について No[.]97486244 |

| 表示上の差出人 | MONEX <monexinfo[@]monex[.]co[.]jp> |

| 実際の Return-Path | monexinfo[@]mcteroj[.]com |

| 送信日時 | Tue, 14 Apr 2026 09:32:20 +0900 |

| 送信元IP | 34[.]89[.]34[.]139 |

| なりすましブランド | マネックス証券(金融カテゴリ) |

| SHA256 (EMLファイル) | 18d17a43919f3b6a24b7763425e483454ac2ce78575877c4d00789a9c7d922ed |

| フィッシング判定 | 確定(証拠強度: moderate / 3件) |

メール認証の技術的解析

現代のメールセキュリティは SPF・DKIM・DMARC の3層で送信元の正当性を検証します。本メールではこれらが次のように評価されました。

SPF:softfail(確認済み)

観測事実:メールヘッダーに SPF: softfail が記録されていました。smtp[.]mailfrom(実際の送信者アドレス)は monexinfo[@]mcteroj[.]com であり、マネックス証券の公式ドメインとは異なります。

示唆:SPF softfail は、送信元IPがそのドメインの送信を許可されていないことを「推奨する形で」示します。mcteroj[.]com は一見マネックス証券と無関係なドメインであり、正規メールサーバーからの送信ではないことを示唆します。

DKIM:検証結果が付与されていない状態

観測事実:受信サーバーによるDKIM検証結果がヘッダーに記録されていませんでした。

示唆:DKIMは送信ドメインが電子署名を付与し、受信側がその署名を検証する仕組みです。検証結果が確認できない場合、送信者によるDKIM署名がそもそも付与されていないか、検証プロセスが完了していない状態が考えられます。正規の金融機関メールでは通常DKIMによる署名が実施されています。

DMARC:fail(確認済み)

観測事実:DMARCの検証結果は fail でした。

示唆:DMARCはSPF・DKIMの結果を統合し、メール表示上の差出人(Fromヘッダー)と実際の送信ドメインが一致するか検証します。fail判定は、表示名 monexinfo[@]monex[.]co[.]jp と実際の送信元 mcteroj[.]com が整合しないことを意味します。

From/Return-Path 不整合(確認済み)

観測事実:メールクライアントに表示される From は monexinfo[@]monex[.]co[.]jp ですが、バウンスメールの送信先を示す Return-Path は monexinfo[@]mcteroj[.]com と別ドメインです。

示唆:正規の大手企業メール配信では同一ドメインを使用するのが一般的です。mcteroj[.]com というドメインはマネックス証券のブランドと無関係に見え、DMARC失敗の直接原因となっています。

総合判断

SPF softfail・DKIMの検証結果未付与・DMARC fail・From/Return-Path 不整合という複数の認証失敗、および後述する偽造インフラの確認を組み合わせ、本メールをフィッシングと確定しています。

攻撃インフラの解析:TDS型フィッシングの手口

TDS(Traffic Direction System)とは

本メールの誘導URLには TDS(トラフィック振り分けシステム) が使用されています。TDSとは、アクセス元のIPアドレス・ユーザーエージェント・地域情報などを判定し、ターゲット(実際の被害者)と研究者・セキュリティスキャナーを振り分ける中継インフラです。

このため、セキュリティ研究者が解析しようとしても偽のページや無害なページへ誘導され、フィッシングページが検知されにくくなります。また、同じURLへのアクセスでも毎回異なるドメインへリダイレクトされるため、ブラックリスト回避も容易になります。

誘導URLの流れ(確認済み)

メール本文中のリンクは以下のルートを経由します:

|

1 2 3 4 5 6 |

[メール本文リンク] └→ hxxps://www[.]p28wfcp3[.]com/?login=JMdMYXnIub8dEJ99ZbaDss5S ↓ TDS経由でリダイレクト(アクセスごとに変化) hxxps://www[.]4fp88r5h[.]shop/qimhxtru?_t=ylr1nZ81p4OM5gioD7pVBXb_EixoqPwMzgRyI2wToL0 ↓ Cloudflare経由で配信(ソースサイズ0 bytes = アクセス制御またはBot検出) [フィッシングページ(被害者のみアクセス可能)] |

- エントリーポイント(確認済み・稼働中):

hxxps://www[.]p28wfcp3[.]com/?login=JMdMYXnIub8dEJ99ZbaDss5S

URLパラメーターlogin=に続くBase64様の文字列は、受信者ごとに異なるトラッキングIDと考えられます。 - 観測された最終ドメイン(確認済み):

www[.]4fp88r5h[.]shop

ランダム文字列ドメインを.shopTLDで取得。Cloudflare のCDN経由で配信されており、ソースコードの取得はBot判定によりブロックされています。

送信元IPの属性

観測事実:送信元IPは 34[.]89[.]34[.]139 です。一般に 34[.]89[.]0[.]0/16 レンジはGoogleのクラウドインフラ(Google Cloud Platform)として知られています。

示唆:攻撃者が正規のクラウドサービスを悪用してメールを送信することで、IPレピュテーションベースのブロックを回避しようとしている可能性があります。大手クラウドプロバイダーのIPは一般的に信頼度が高いため、スパムフィルタを通過しやすい傾向があります。ただし、IPの帰属先と攻撃者の所属は別であり、クラウドの悪用であることに留意が必要です。

メール本文(全文引用)

以下は本フィッシングメールの本文全文です。リンクはすべて削除・無効化しています。

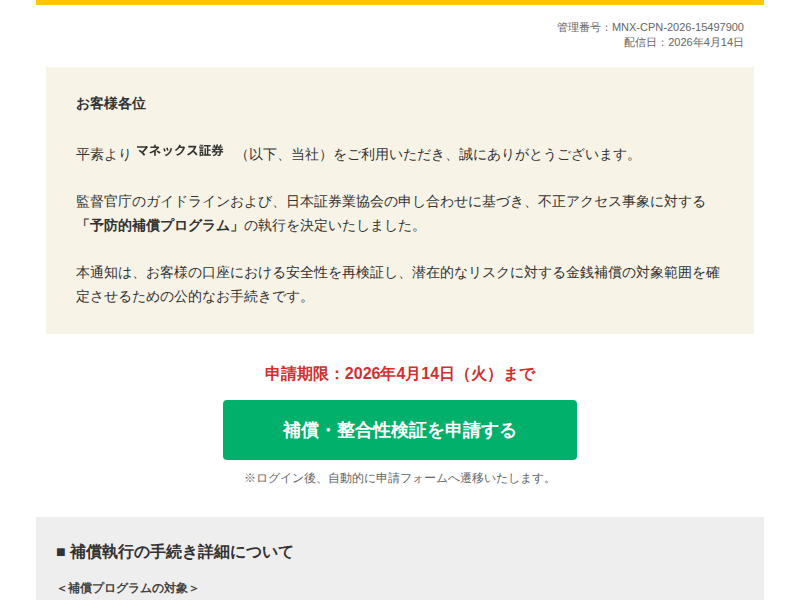

[番号][郵便番号]7900 配信日:2026年4月14日

お客様各位

平素より(以下、当社)をご利用いただき、誠にありがとうございます。

監督官庁のガイドラインおよび、日本証券業協会の申し合わせに基づき、不正アクセス事象に対する「予防的補償プログラム」の執行を決定いたしました。

本通知は、お客様の口座における安全性を再検証し、潜在的なリスクに対する金銭補償の対象範囲を確定させるための公的なお手続きです。

申請期限:2026年4月14日(火)まで

補償・整合性検証を申請する (リンク削除済み)

※ログイン後、自動的に申請フォームへ遷移いたします。

■ 補償執行の手続き詳細について

<補償プログラムの対象>

- 2026年度の最新セキュリティ基準への同期が未完了のお客様

- 不正アクセスの監視対象となり、予防的補償を希望されるお客様

<申請時の留意事項>

- 本手続きには「パスキー登録状況」の確認が含まれます。

- 期限を過ぎた場合、ガバナンス上の理由により補償対象から除外されます。

- 当社がメールで直接パスワードを聞き出すことはございません。

健全な証券取引の維持のため、何卒ご理解とご協力をお願い申し上げます。

[郵便番号] [住所]32号

金融商品取引業者 関東財務局長(金商)第165号

加入協会:日本証券業協会、一般社団法人金融先物取引業協会

Copyright (C) All Rights Reserved. URGK1Q

※上記はメール本文の再現です。実際のメールのHTMLソースには装飾用CSSが含まれていました。

被害を防ぐために:このメールを受け取ったら

今すぐ確認すべきこと

- 差出人アドレスをヘッダーレベルで確認する:表示名「MONEX」の実際のメールアドレスが

monex[.]co[.]jpドメインでない場合は偽物です。Return-Pathが異なるドメインの場合も同様です。 - リンクをクリックしない:メール本文中の「補償を申請する」「ログイン」等のボタン・リンクは絶対にクリックしないでください。URLにランダムな文字列が含まれ、TDSを経由して誘導されます。

- マネックス証券の公式サイトへ直接アクセスする:補償に関する公式なお知らせがあれば、公式サイト(ブラウザのブックマークや直接URL入力)にログインすれば必ず確認できます。メール内のリンクを経由する必要は一切ありません。

すでにクリックしてしまった場合

- 情報を入力した場合は直ちにパスワード変更:マネックス証券の公式サイトへ直接アクセスし、ログインパスワードを変更してください。

- 二段階認証を確認:不審なデバイス登録や認証設定変更がないか確認してください。

- 金融機関へ連絡:口座情報やカード番号を入力した可能性がある場合は、マネックス証券のカスタマーサービスへ速やかに連絡し、口座の一時停止等を依頼してください。

- フィッシング報告:一般財団法人日本データ通信協会「フィッシング対策協議会」へのURLの報告も被害拡大防止に有効です。

IOC(侵害指標)一覧

以下のIOCはすべて難読化表記です。セキュリティ製品・フィルタへの登録にご活用ください。

| 種別 | 値 | 備考 |

|---|---|---|

| SHA256 | 18d17a43919f3b6a24b7763425e483454ac2ce78575877c4d00789a9c7d922ed | EMLファイル |

| 送信元IP | 34[.]89[.]34[.]139 | フィッシングメール送信元 |

| Return-Path ドメイン | mcteroj[.]com | 実際の送信元ドメイン(非公式) |

| TDS エントリーURL | hxxps://www[.]p28wfcp3[.]com/?login=JMdMYXnIub8dEJ99ZbaDss5S | 稼働中・TDS検出 |

| TDS ドメイン | www[.]p28wfcp3[.]com | 振り分けサーバー |

| 最終誘導URL | hxxps://www[.]4fp88r5h[.]shop/qimhxtru?_t=ylr1nZ81p4OM5gioD7pVBXb_EixoqPwMzgRyI2wToL0 | Cloudflare経由・アクセス制御あり |

| 最終誘導ドメイン | www[.]4fp88r5h[.]shop | ランダム文字列 / .shop TLD |

PhishTank 登録状況

本記事公開時点で、hxxps://www[.]p28wfcp3[.]com/?login=JMdMYXnIub8dEJ99ZbaDss5S はPhishTankに未登録です。当社にて登録申請を行います。

メール認証サマリー

| 認証方式 | 結果 | 意味 |

|---|---|---|

| SPF | softfail | 送信元IPがドメインの許可リストに含まれない |

| DKIM | 検証結果未付与 | 署名が付与されていないか検証未実施 |

| DMARC | fail | From ドメインと実送信ドメインが不整合 |

まとめ

本件は、マネックス証券を偽装したTDS型フィッシング詐欺です。SPF softfail・DMARC fail・From/Return-Path 不整合・実在の規制機関名を用いたソーシャルエンジニアリング・TDS経由の多段リダイレクトという複数の技術的証拠と手口の特徴から、フィッシングと確定しています。

TDSを使った攻撃インフラは、URLを一度ブラックリストに登録されても別ドメインへ切り替えることが容易なため、従来のURL単位のブロックだけでは防御が困難です。「補償」「期限」といった言葉で緊迫感を煽る手口には特に注意してください。証券会社からの重要な連絡を受け取った際は、メール内リンクを使わず、公式サイトへ直接アクセスして確認する習慣を持つことが最も有効な対策です。

`

ソーシャルエンジニアリング手口の解説

本フィッシングメールは以下の心理的操作技術を組み合わせています: