⚠ フィッシング詐欺(確定)

本メールは楽天カード株式会社を騙るフィッシング詐欺です。メール内のリンクをクリックしたり、個人情報を入力したりしないでください。「未納金¥49,870の一括請求」という内容は虚偽であり、受信者の恐怖心を煽って偽サイトへ誘導する手口です。

メール概要

見出し

| 件名 | 【重要】未納金一括請求のご連絡(会員規約第17条) |

|---|---|

| 差出人(表示名) | 楽天カード株式会社 [受信者][@]rakuten-card .jp |

| 差出人(実際) | [受信者][@]shmpwl[.]com |

| Return-Path | [受信者][@]shmpwl[.]com |

| 送信日時 | 2026年5月10日(日)17:52:28 +0900 |

| SHA256 | f1a152071f01d66097ab231deb5f2cf7ff790dc78ed31bb28d23d49ddd62b3b2 |

| 分類 | フィッシング(確定) |

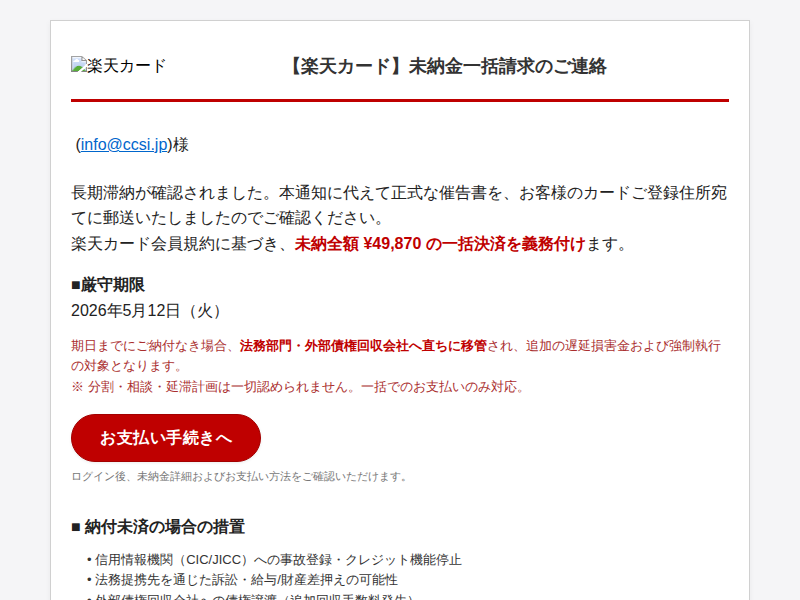

受信したメールの内容

以下は、受信者が目にするHTML版メール本文の全文です。

【楽天カード】未納金一括請求のご連絡

( [受信者アドレス] )様

長期滞納が確認されました。本通知に代えて正式な催告書を、お客様のカードご登録住所宛てに郵送いたしましたのでご確認ください。

楽天カード会員規約に基づき、未納全額 ¥49,870 の一括決済を義務付けます。

■厳守期限 2026年5月12日(火)

期日までにご納付なき場合、法務部門・外部債権回収会社へ直ちに移管され、追加の遅延損害金および強制執行の対象となります。

※ 分割・相談・延滞計画は一切認められません。一括でのお支払いのみ対応。

お支払い手続きへ

ログイン後、未納金詳細およびお支払い方法をご確認いただけます。■ 納付未済の場合の措置

- 信用情報機関(CIC/JICC)への事故登録・クレジット機能停止

- 法務提携先を通じた訴訟・給与/財産差押えの可能性

- 外部債権回収会社への債権譲渡(追加回収手数料発生)

- 追加の遅延損害金・督促費用のご負担

※ 納付完了後、反映まで最大1時間程度かかります。反映後、本通知は自動解決となります。

お早めのご対応を強く推奨いたします。

フィッシングメール本文のプレビュー(参考表示・メーラー環境の完全再現ではありません) 誘導先サイトのスクリーンショット(解析時点)

************************

このメールは送信専用です。

ご不明点等は、楽天カードWEBサイトよりお問い合わせください。

楽天カード株式会社

hxxps://www[.]rakuten-card[.]co[.]jp

なお、本メールのtext/plain部分(HTML非対応メーラー向け)には、日本語の本文は一切含まれておらず、Your email client does not support HTML content.という英語の定型メッセージのみが記載されています。正規の楽天カードからの重要な通知であれば、テキスト形式でも日本語の本文が提供されるのが通常です。

技術解析

1. 差出人の偽装

【観測事実】メールのFrom表示名は「楽天カード株式会社 [受信者][@]rakuten-card .jp」ですが、実際の送信元メールアドレスは [受信者][@]shmpwl[.]com です。Return-Pathも同じく [受信者][@]shmpwl[.]com を指しています。

【示唆】表示名に「rakuten-card .jp」(.jpの前に不自然な半角スペースあり)を含めることで、一見すると楽天カードからの送信に見せかけています。しかし、実際のメール送信元は楽天カードとは無関係のドメイン shmpwl[.]com です。さらに、受信者自身のメールアドレスのローカルパート(@より前の部分)が送信者アドレスに流用されており、受信者が自分自身のアカウントから送られたかのような混乱を狙った手法が確認できます。

【判断】楽天カード株式会社が一般に使用するドメインは rakuten-card[.]co[.]jp として公式サイトで確認できます。shmpwl[.]com は楽天カードとは無関係であり、差出人の偽装は確認済みです。

2. メール認証結果の解釈

| 認証方式 | 結果 | 検証対象 | 解釈 |

|---|---|---|---|

| SPF | pass | shmpwl[.]com | shmpwl[.]comのSPFレコードに基づき合格 |

| DKIM | pass | shmpwl[.]com | shmpwl[.]comの鍵による署名が有効 |

| DMARC | 不明 | — | 検証結果が付与されていない |

【観測事実】SPFとDKIMはいずれも pass ですが、これは smtp[.]mailfrom に指定された shmpwl[.]com ドメインに対する検証結果です。DMARCの検証結果は付与されていません。

【示唆】SPFとDKIMがpassであることは、「shmpwl[.]com というドメインが、このメールの送信を正当に許可した」ことを意味するに過ぎません。楽天カード(rakuten-card[.]co[.]jp)がこのメールを送信したことを証明するものではありません。攻撃者が自らのドメインにSPF/DKIMを正しく設定することは技術的に容易であり、認証がpassしているからといってメールが安全とは限りません。

【判断】認証結果は送信元ドメイン shmpwl[.]com の正当性のみを保証しており、楽天カードからの送信を裏付けるものではありません。From表示名との不一致を合わせると、ブランド詐称の典型的な構造です。

3. HTMLメール構造の解析

メール本文のHTMLソースから、以下の3件のリンクが観測されました。

| # | 表示文言 | リンク先(href) | 種別 |

|---|---|---|---|

| 1 | [受信者アドレス] | mailto:visitor-papyri2o[@]icloud[.]com |

mailtoリンク |

| 2 | 「お支払い手続きへ」 | hxxps://www[.]fabulouscobra[.]com/* |

CTA・誘導ボタン |

| 3 | hxxps://www[.]rakuten-card[.]co[.]jp | hxxps://www[.]rakuten-card[.]co[.]jp |

フッターリンク |

リンク#1:受信者アドレスのmailto偽装

【観測事実】メール冒頭に表示される受信者のメールアドレス部分は、テキストとしては受信者自身のアドレスが表示されていますが、HTMLのリンク先は mailto:visitor-papyri2o[@]icloud[.]com という全く無関係のiCloudアドレスに設定されています。

【示唆】受信者が自分のアドレス部分をクリックした場合、本人宛てではなく攻撃者が管理する可能性のある visitor-papyri2o[@]icloud[.]com 宛てにメールが作成されます。正規の楽天カードからの通知で、受信者アドレスに無関係なmailtoリンクが設定されることは通常ありません。

リンク#2:フィッシング誘導ボタン(主要な脅威)

【観測事実】「お支払い手続きへ」という文言のCTAボタンは、楽天カードのドメインではなく hxxps://www[.]fabulouscobra[.]com/* にリンクされています。

【示唆】「fabulouscobra[.]com」は楽天カードとは一切関係のないドメインです。受信者がこのボタンをクリックすると、後述するTDS(Traffic Direction System)を経由してフィッシングサイトに誘導されます。

リンク#3:フッターの正規URL

【観測事実】メール末尾のフッター部分には hxxps://www[.]rakuten-card[.]co[.]jp への正規リンクが含まれています。

【示唆】フィッシングメールに正規ブランドのURLを意図的に混在させることは、メールの信憑性を高めるための常套手段として一般的に知られています。正規リンクが含まれていることは、メール全体の安全性を保証するものではありません。

4. 誘導URL・TDS(Traffic Direction System)解析

【観測事実】CTAボタンのリンク先 hxxps://www[.]fabulouscobra[.]com/* にアクセスすると、2回のリダイレクト(2 hop)を経て、最終的に hxxps://www[.]ropacaliente[.]com/ に到達します。この挙動からTDS(Traffic Direction System)の使用が検出されています。

【TDSとは】TDS(Traffic Direction System)とは、アクセスごとに異なるドメインにリダイレクトするシステムです。攻撃者はTDSを利用することで、以下のような利点を得ます。

- 検出回避:特定のURLをブロックリストに登録しても、別のドメインに切り替わるため、従来のブロックリスト方式による防御が困難になります

- 分析妨害:セキュリティ研究者やサンドボックス環境からのアクセスを検知し、無害なページを返すことで分析を妨害できます

- インフラの延命:個別のフィッシングサイトが停止されても、TDS自体が稼働していれば新しいドメインに誘導を切り替えられます

【判断】今回の観測では最終到達先として www[.]ropacaliente[.]com の1ドメインが確認されましたが、TDSの性質上、アクセスのタイミングや条件により異なるドメインに誘導される可能性があります。これは組織的なフィッシングインフラの使用を示す確認済みの証拠です。

5. 誘導先フィッシングサイトの解析

| 項目 | 内容 |

|---|---|

| URL | hxxps://www[.]ropacaliente[.]com/ |

| ページタイトル | ログイン – 楽天カード |

| サーバー | Cloudflare |

| 入力フォーム | email, password |

| ソースサイズ | 21,454 bytes |

【観測事実】TDSを経由して到達する hxxps://www[.]ropacaliente[.]com/ のページタイトルは「ログイン – 楽天カード」であり、メールアドレスとパスワードの入力フォームが設置されています。サーバーはCloudflareを使用しています。

【示唆】楽天カードの正規ログインページを模倣したフィッシングサイトであり、入力された認証情報(メールアドレス・パスワード)は攻撃者に送信されます。Cloudflareを利用しているため、ブラウザのアドレスバーには有効なSSL証明書(鍵マーク)が表示されますが、SSL証明書はサイトの正規性を保証するものではなく、通信の暗号化のみを意味します。

【判断】ページタイトルによるブランド詐称、認証情報の入力フォーム、メール内の誘導経路を総合し、認証情報窃取を目的としたフィッシングサイトであることが確認済みです。

6. ブランドロゴの不正利用

【観測事実】メールのHTMLソースには、楽天カード公式の静的コンテンツCDNから直接ロゴ画像を読み込む参照が含まれています。

| 画像URL | hxxps://image[.]card[.]jp[.]rakuten-static[.]com/r-enavi/WebImages/enavi/common/logo/rc-logo_Card_1[.]svg |

|---|---|

| サーバー | Apache |

| 状態 | 稼働中(4,686 bytes) |

【示唆】楽天カードの正規CDNから直接ロゴ画像を取得(ホットリンク)することで、受信者のメーラーには本物の楽天カードロゴが表示されます。これにより、攻撃者は画像を自前でホストする必要がなく、かつメールの見た目の真正性が大幅に向上します。正規サーバーから配信される画像であるため、画像URLだけでフィッシングを検出することは困難です。

7. 送信元IPアドレスの解析

| IPアドレス | 133[.]117[.]73[.]83 |

|---|---|

| 国 | JP(日本) |

| 組織 | IRT-JPNIC-JP |

| CIDR | 133[.]117[.]72[.]0/23 |

【観測事実】メールの送信元IPは日本国内(JP)に所在し、JPNIC(日本ネットワークインフォメーションセンター)が管理するアドレス帯に属しています。

【示唆】送信元IPが日本国内であることは、侵害された国内サーバーがフィッシングメールの送信に悪用されている可能性を示唆します。送信元が国内であることはメールの正当性を保証するものではありません。

ソーシャルエンジニアリング手法の分析

本フィッシングメールは、以下の心理的操作手法を組み合わせて受信者を誘導しています。

| 手法 | メール内での実装 |

|---|---|

| 緊急性の演出 | 送信日(5月10日・日曜日)からわずか2日後の「2026年5月12日(火)」を「厳守期限」に設定。冷静に判断する時間を与えない設計です。 |

| 法的恐怖の喚起 | 「法務部門・外部債権回収会社へ直ちに移管」「訴訟・給与/財産差押え」「信用情報機関への事故登録」など、法的措置を列挙して恐怖心を煽っています。 |

| 交渉の遮断 | 「分割・相談・延滞計画は一切認められません。一括でのお支払いのみ対応」と明記し、受信者が第三者に相談したり正規窓口に確認する行動を抑制しています。 |

| 権威の借用 | 「会員規約第17条」という具体的な条文番号を件名に含め、公式通知であるかのように権威づけています。 |

| 具体的金額 | 「¥49,870」という端数のある金額を提示することで、実際の未払い残高を算出したかのような信憑性を演出しています。 |

| 正規ブランドの混在 | 正規CDNからの楽天カードロゴ、フッターの正規URL(hxxps://www[.]rakuten-card[.]co[.]jp)を含め、メール全体の見た目の信頼性を底上げしています。 |

IOC(Indicator of Compromise)一覧

| 種別 | 値 | 備考 |

|---|---|---|

| SHA256 | f1a152071f01d66097ab231deb5f2cf7ff790dc78ed31bb28d23d49ddd62b3b2 | メール全体のハッシュ |

| 送信元ドメイン | shmpwl[.]com |

Envelope sender / Return-Path |

| 送信元IP | 133[.]117[.]73[.]83 |

JP / IRT-JPNIC-JP / CIDR: 133[.]117[.]72[.]0/23 |

| フィッシングURL | hxxps://www[.]fabulouscobra[.]com/* |

CTAボタンのリンク先 / TDS入口 |

| リダイレクト先 | hxxps://www[.]ropacaliente[.]com/ |

偽ログインページ / Cloudflare |

| 不審メールアドレス | visitor-papyri2o[@]icloud[.]com |

HTML内の隠しmailtoリンク先 |

| 悪用された正規URL | hxxps://image[.]card[.]jp[.]rakuten-static[.]com/r-enavi/WebImages/enavi/common/logo/rc-logo_Card_1[.]svg |

ロゴ画像のホットリンク元(正規CDN) |

PhishTank登録状況

| URL | 登録状況 |

|---|---|

hxxps://image[.]card[.]jp[.]rakuten-static[.]com/r-enavi/WebImages/enavi/common/logo/rc-logo_Card_1[.]svg |

未登録 |

hxxps://www[.]fabulouscobra[.]com/* |

未登録 |

本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。

総合判断

以下の複合的な証拠に基づき、本メールは楽天カード株式会社を騙るフィッシング詐欺であると確定しました。

- 差出人の偽装(確認済み):表示名に「rakuten-card .jp」を含むが、実際の送信元は無関係のドメイン

shmpwl[.]com - フィッシング誘導(確認済み):CTAボタン「お支払い手続きへ」が楽天カードではなく

fabulouscobra[.]comに誘導 - TDSインフラ(確認済み):2段階リダイレクトによるTDS型攻撃インフラの使用を検出

- 認証情報窃取サイト(確認済み):最終到達先に「ログイン – 楽天カード」と題した偽ログインフォーム(email/password)を確認

- HTML構造の異常(確認済み):受信者アドレス表示が無関係のiCloudアドレスへのmailtoリンクに偽装

このメールを受け取った場合の対処方法

まだリンクをクリックしていない場合

- メールを開いただけでは被害は発生しません。メールを削除し、以後同様のメールには反応しないでください

- 差出人の表示名ではなく、実際のメールアドレス(@以降のドメイン)を確認する習慣をつけてください。正規の楽天カードからのメールであれば、一般に

rakuten-card[.]co[.]jpドメインから送信されます - 「未納金」「一括請求」「法的措置」などの緊急性を煽る文面は、フィッシングの典型的な手口です。メール内のリンクからではなく、楽天カード公式アプリまたは公式サイトに直接アクセスして、実際の請求状況を確認してください

リンクをクリックしてしまった場合

- リンク先ページを閲覧しただけで、情報を入力していなければ、直ちに大きな被害が生じる可能性は低いですが、念のためブラウザの閲覧履歴・Cookie・キャッシュを削除してください

メールアドレス・パスワードを入力してしまった場合

- 楽天カードのパスワードを直ちに変更してください。楽天カード公式サイト(

hxxps://www[.]rakuten-card[.]co[.]jp)にブラウザから直接アクセスしてください - 同じパスワードを他のサービスでも使用している場合は、該当するすべてのサービスのパスワードも変更してください

- 楽天カードのコンタクトセンター(0570-66-6910)に連絡し、不正利用の有無を確認してください

- クレジットカードの利用明細を確認し、身に覚えのない取引がないか確認してください

- 不正利用が確認された場合は、カードの利用停止・再発行を依頼してください

- 必要に応じて、最寄りの警察署または警察庁サイバー犯罪相談窓口に相談してください

見分けるポイント(本メール固有の特徴)

| チェック項目 | 本メールの特徴 |

|---|---|

| 差出人のメールアドレス | @shmpwl[.]com(楽天カードの正規ドメインではない) |

| リンク先URL | fabulouscobra[.]com(ホバーで確認可能。楽天カードの正規ドメインではない) |

| 送信曜日 | 日曜日に送信(正規の督促業務では一般的ではない) |

| 期限設定 | 送信から2日後(冷静な判断を阻害する極端な短期設定) |

| 「一切認められません」 | 相談・交渉を遮断する表現(正規の金融機関は相談窓口を案内する) |