このメールはフィッシング詐欺であることが確認されています

総務省統計局(e-Stat)を騙り、「3,000円分電子ギフト」の受取を装って偽サイトへ誘導する手口です。メール内のリンクは絶対にクリックしないでください。正規の国勢調査に関する情報は、政府機関の公式サイト(.go[.]jpドメイン)で確認してください。

概要

見出し

2026年5月2日、総務省統計局の政府統計ポータル「e-Stat」を装ったフィッシングメールの配信が確認されました。件名に「令和7年国勢調査」「3,000円分謝礼」というキーワードを用い、国勢調査の未回答者に対する個別通知を装っています。

メール本文では「統計法に基づく回答義務」や「受取資格の失効」といった表現で受信者の心理的な焦りを煽り、偽のe-Statサイトへの誘導を試みます。誘導先URLにはTDS(Traffic Direction System)と呼ばれる攻撃インフラが使われており、アクセスごとに異なるドメインへリダイレクトされることが観測されています。

検出されたフィッシングメールの概要

| 項目 | 内容 |

|---|---|

| 件名 | 【個別通知】令和7年国勢調査 3,000円分謝礼の受取資格に関するお知らせ |

| 差出人(表示名) | 政府統計の総合 |

| 差出人(メールアドレス) | webmaster[@]kl4xilml[.]jd6193[.]com |

| Return-Path | webmaster[@]kl4xilml[.]jd6193[.]com |

| 送信日時 | 2026年5月2日 09:48:28 (JST) |

| 送信元IP | 8[.]231[.]185[.]59 |

| SHA256 | 9dc4330b0a8d8e300e1f6738e82f1459e6217790e0bbd0c16834ec1b539baab1 |

メール本文(全文引用)

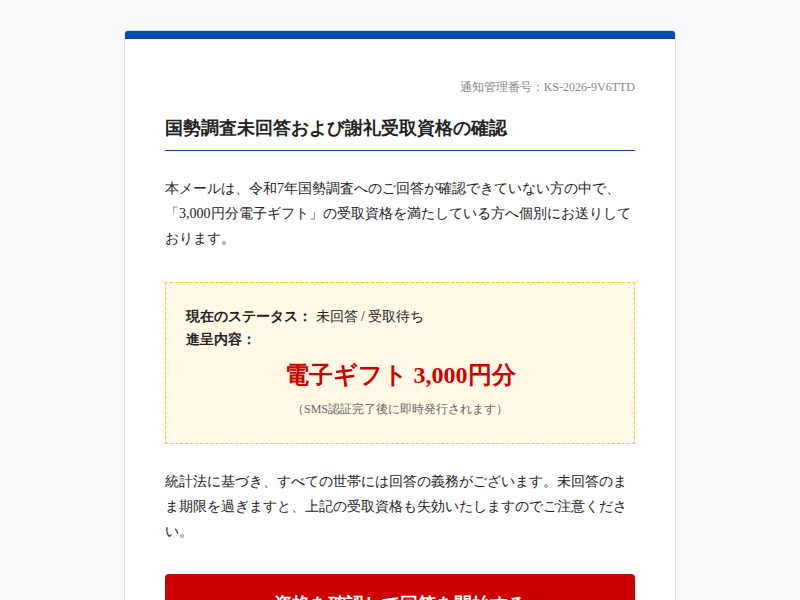

以下は、検出されたフィッシングメールのテキスト本文の全文引用です。太字のリンク部分が偽サイトへの誘導URLです。

本メールは、令和7年国勢調査への回答が完了していない方で、 謝礼進呈の対象条件を満たしている方へ限定配信しております。 現在、貴方様には「3,000円分の電子ギフト」の受取資格がございます。 回答期限が迫っておりますので、至急オンラインでの回答をお願いいたします。 ■ 受取内容:3,000円分 電子ギフト ■ 所要時間:約3分(スマートフォン対応) ▼ 受取資格を確認し、調査に回答する hxxp://eva-dmc4[.]halfmoon[.]jp/eva-dmc4/cutlinks/rank[.]php?url=https%3A%2F%2Fe-stat[.]88vj90ot[.]shop%2F ※回答にはご本人様確認のためのSMS認証が必要です。 ※統計法により、本調査への回答は義務付けられています。 ※期限を過ぎますと、謝礼の受取資格は失効いたします。 ━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━ 総務省統計局 (e-Stat) [郵便番号] [住所]1号 ━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

なお、HTML形式の本文では上記と同じ誘導URLが「資格を確認して回答を開始する」という文言のCTAボタンとして設置されていることが観測されています。ボタンの直前には「統計法に基づき、すべての世帯には回答の義務がございます。未回答のまま期限を過ぎますと、上記の受取資格も失効いたします」という切迫感を煽る文章が配置されています。

このメールを見分けるポイント

1. 差出人のメールアドレスが政府機関ではない

表示名は「政府統計の総合」となっており、一般に「政府統計の総合窓口」として知られるe-Statの名称に酷似しています。しかし、実際のメールアドレスは webmaster[@]kl4xilml[.]jd6193[.]com であり、日本の政府機関が使用する .go[.]jp ドメインではありません。メールの表示名は任意に設定できるため、必ず「@」以降のドメイン部分を確認してください。

2. リンク先が政府ドメインではない

メール内のリンクは eva-dmc4[.]halfmoon[.]jp というドメインを経由し、最終的に e-stat[.]88vj90ot[.]shop や e-stat[.]27ldvjc7[.]shop といった .shop ドメインに誘導されます。正規のe-Statは一般に e-stat[.]go[.]jp ドメインで運営されていることが公式サイトで確認できます。リンクにカーソルを合わせて(スマートフォンでは長押しして)、表示されるURLのドメインを確認する習慣が有効です。

3. 「電子ギフト」と「期限切迫」で焦らせる手口

「3,000円分の電子ギフト」という金銭的インセンティブと、「回答期限が迫っております」「至急」「受取資格は失効いたします」という切迫感を組み合わせ、受信者に冷静な判断をさせずにクリックを促す典型的なソーシャルエンジニアリング手法です。さらに「統計法により回答は義務付けられています」という法的義務への言及で、従わなければならないという心理的圧力を加えています。

4. SMS認証を要求する不自然な手順

メール本文には「回答にはご本人様確認のためのSMS認証が必要です」と記載されています。SMS認証を要求することで、受信者の電話番号を収集し、さらにSMS認証コードの窃取を通じたアカウント乗っ取りなどの二次被害につながる可能性があります。

技術解析

メール認証検証結果

| 認証項目 | 結果 | 対象ドメイン |

|---|---|---|

| SPF | softfail | kl4xilml[.]jd6193[.]com |

| DKIM | pass | kl4xilml[.]jd6193[.]com |

| DMARC | pass | kl4xilml[.]jd6193[.]com |

【観測事実】 SPFはsoftfailとなっており、送信元IP 8[.]231[.]185[.]59 はドメイン kl4xilml[.]jd6193[.]com のSPFレコードで完全には許可されていない状態です。一方、DKIMとDMARCはpassとなっています。

【示唆】 DKIM passおよびDMARC passは、このメールがドメイン kl4xilml[.]jd6193[.]com の所有者によって正当に送信されたことを示しています。しかし、これはメールが政府機関から送信されたことを意味するものではありません。攻撃者が自身のドメインに適切なDKIM署名とDMARCポリシーを設定することで、メールフィルタの検出を回避しようとしている手口です。一般に、メール認証(SPF/DKIM/DMARC)は「誰が送ったか」を検証する仕組みであり、「送信者が信頼できるか」を保証するものではありません。

送信元ドメイン分析

【観測事実】 差出人のメールアドレスおよびReturn-Pathはいずれも kl4xilml[.]jd6193[.]com ドメインを使用しています。ドメイン名はランダムな文字列(kl4xilml)とサブドメイン構成(jd6193[.]com)で構成されています。

【示唆】 このドメイン構成は正規の政府機関や公的組織のドメイン体系とは明らかに異なります。日本の政府機関は一般に .go[.]jp ドメインを使用することが広く知られています。ランダム文字列のサブドメインは、大量のフィッシングメールを配信する際に使い捨てドメインとして利用される一般的なパターンです。

HTMLメール構造分析(観測事実)

本メールはHTML形式(2,956文字)とテキスト形式の両方の本文を含むマルチパートメールです。HTML本文内には以下のリンクが1件観測されました。

| 要素 | 内容 |

|---|---|

| 表示文言 | 「資格を確認して回答を開始する」 |

| リンク先URL | hxxp://eva-dmc4[.]halfmoon[.]jp/eva-dmc4/cutlinks/rank[.]php?url=https%3A%2F%2Fe-stat[.]88vj90ot[.]shop%2F |

| HTML class属性 | cta-btn |

| 種別 | CTA(行動喚起)ボタン |

CTAボタンの直前には、統計法による回答義務と受取資格失効の警告文が配置されており、法的義務感と切迫感を組み合わせてクリックを促す構造になっています。

誘導先URL・リダイレクト分析

【観測事実】 メール内のリンクは2段階のリダイレクトを経て最終的な偽サイトに到達します。

| 段階 | URL / ドメイン | 状態 |

|---|---|---|

| 1. メール内リンク | hxxp://eva-dmc4[.]halfmoon[.]jp/eva-dmc4/cutlinks/rank[.]php?url=... |

稼働中 |

| 2. リダイレクト先 | hxxps://e-stat[.]88vj90ot[.]shop/ |

リダイレクト |

| 3. 最終到達先(観測) | hxxps://e-stat[.]27ldvjc7[.]shop/home |

Cloudflare / 0 bytes |

⚠ TDS(Traffic Direction System)の検出

本リダイレクトチェーンにおいて、TDS(Traffic Direction System)の使用が検出されました。TDSとは、アクセス元のIPアドレス、地域、ブラウザ種別、時間帯などの条件に応じて、異なるWebサイトへ動的にリダイレクトする仕組みです。セキュリティ研究者やボットからのアクセスを検知すると無害なページを表示し、一般ユーザーのアクセス時のみフィッシングページを表示するといった使い分けが可能なため、検知・調査の妨害に利用されます。今回の観測では最終到達先のレスポンスが0バイトであったことから、解析環境からのアクセスが検知され、フィッシングコンテンツの配信が抑止された可能性があります。

【示唆】 最終到達先のドメインには e-stat というサブドメイン名が使用されており、正規の政府統計ポータル(一般に e-stat[.]go[.]jp として知られる)を模倣する意図が明確です。しかし、実際のTLDは .shop であり、政府機関の .go[.]jp とは全く異なります。また、中継に使用されている eva-dmc4[.]halfmoon[.]jp は正規のリダイレクトサービスではなく、侵害されたサイトまたは攻撃者が設置したリダイレクタとして機能しています。

総合判断

以下の複数の独立した証拠を総合的に評価し、本メールはフィッシング詐欺であると確定判断しました。

- 送信元ドメインの不正(確認済み):差出人メールアドレスのドメイン

kl4xilml[.]jd6193[.]comは政府機関の.go[.]jpドメインではなく、ランダム文字列で構成された使い捨てドメインです。 - ブランドの詐称(確認済み):表示名「政府統計の総合」は、政府統計ポータル「政府統計の総合窓口(e-Stat)」の名称を模倣しています。メール署名にも「総務省統計局 (e-Stat)」と記載し、正規機関を装っています。

- SPF softfail(確認済み):送信元IPがドメインのSPFレコードで完全に許可されておらず、メール配信インフラの正当性に疑義があります。

- 偽装ドメインへの誘導(確認済み):誘導先URLは

.shopTLDのドメインにe-statサブドメインを付与し、正規サイトのドメイン構造を模倣しています。 - TDS攻撃インフラの使用(確認済み):アクセス条件に応じて動的にリダイレクト先を変更するTDSが検出されており、組織的なフィッシングインフラの存在を示唆しています。

このメールを受信した場合の対処

リンクをクリックしていない場合

- メールを開封しただけでは被害は発生しません。メールを削除し、迷惑メールとして報告してください。

- 同様のメールが繰り返し届く場合は、送信元ドメインのブロック設定を行ってください。

- 国勢調査に関する正規の情報を確認したい場合は、ブラウザから直接

e-stat[.]go[.]jpにアクセスしてください(メール内のリンクは使用しないでください)。

リンクをクリックしてしまった場合

- 情報を入力していなければ、ブラウザを直ちに閉じてください。

- ブラウザのキャッシュとCookieを削除してください。

- 念のため、使用した端末でウイルススキャンを実行してください。

個人情報やSMS認証コードを入力してしまった場合

- 電話番号を入力した場合:不審なSMSや電話に警戒し、身に覚えのない認証コードの要求には応じないでください。

- SMS認証コードを入力した場合:入力したコードに関連するサービス(携帯キャリアアカウント等)のパスワードを直ちに変更し、不正ログインの有無を確認してください。

- その他の個人情報を入力した場合:関連するアカウントのパスワード変更、クレジットカード会社への連絡(カード情報を入力した場合)を行ってください。

- 被害が発生した場合は、最寄りの警察署または警察相談専用電話(#9110)に相談してください。

- フィッシング対策協議会(

info[@]antiphishing[.]jp)への報告もご検討ください。

IOC(侵害指標)一覧

| 種別 | 値 | 備考 |

|---|---|---|

| 送信元メールアドレス | webmaster[@]kl4xilml[.]jd6193[.]com |

From / Return-Path |

| 送信元ドメイン | kl4xilml[.]jd6193[.]com |

フィッシング配信ドメイン |

| 送信元IP | 8[.]231[.]185[.]59 |

メール送信サーバー |

| リダイレクトURL | hxxp://eva-dmc4[.]halfmoon[.]jp/eva-dmc4/cutlinks/rank[.]php?url=https%3A%2F%2Fe-stat[.]88vj90ot[.]shop%2F |

メール内リンク(中継) |

| 中継ドメイン | eva-dmc4[.]halfmoon[.]jp |

リダイレクタ |

| フィッシングドメイン | e-stat[.]88vj90ot[.]shop |

e-Stat偽装ドメイン |

| フィッシングドメイン | e-stat[.]27ldvjc7[.]shop |

TDSによる最終到達先(観測) |

| SHA256(メール) | 9dc4330b0a8d8e300e1f6738e82f1459e6217790e0bbd0c16834ec1b539baab1 |

メール全体のハッシュ値 |

PhishTank登録状況

hxxp://eva-dmc4[.]halfmoon[.]jp/eva-dmc4/cutlinks/rank[.]php?url=https%3A%2F%2Fe-stat[.]88vj90ot[.]shop%2F — 本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。

まとめ

本フィッシングメールは、総務省統計局の「e-Stat」を詐称し、「令和7年国勢調査の未回答者向け3,000円分電子ギフト」という名目で偽サイトへ誘導する手口です。表示名の偽装、法的義務への言及、期限切迫の演出など、複数のソーシャルエンジニアリング手法を組み合わせた巧妙な攻撃です。

技術的にも、攻撃者は自身のドメインにDKIM署名とDMARCポリシーを適切に設定してメールフィルタの回避を図り、誘導先にはTDSを用いて解析を妨害するなど、組織的かつ高度なインフラが使用されています。

政府機関や公的組織を名乗るメールを受信した場合は、メール内のリンクを使わず、ブラウザから直接公式サイト(.go[.]jp ドメイン)にアクセスして情報を確認することを強く推奨します。