「【重要】Microsoft 365 支払い失敗に伴うサービス停止のお知らせ」はフィッシング詐欺メール|Azureインフラ悪用とTDS型攻撃の手口を解析

概要

見出し

2026年4月29日、Microsoft 365のサブスクリプション支払い失敗を装うフィッシングメールの検体を入手し、解析を行いました。本メールは「支払い情報を更新しなければサービスが停止される」という緊急性を煽り、受信者をAzure Static Webホスティング上に構築された偽サイトへ誘導するものです。

誘導先にはTDS(Traffic Direction System:トラフィック振り分けシステム)が組み込まれており、アクセスごとに異なるドメインへリダイレクトされる高度な攻撃インフラが確認されました。

検出されたフィッシングメールの概要

| 項目 | 内容 |

|---|---|

| 件名 | 【重要】Microsoft 365 支払い失敗に伴うサービス停止のお知らせ |

| 差出人 | sanderson[@]microsoftsupport[.]com |

| Return-Path | sanderson[@]microsoftsupport[.]com |

| 送信日時 | 2026年4月29日 09:21:47(UTC+2) |

| 送信元IP | 185[.]221[.]253[.]141(アルバニア) |

| 誘導先URL | hxxps://ludodubi[.]z36[.]web[.]core[.]windows[.]net/ |

| 検体SHA256 | dc61a691e014be98309d70541d3cb3d116fe92fb41b0dbc69e14a4ebdb5c5593 |

| 分類 | フィッシング(確定) |

メール本文(全文引用)

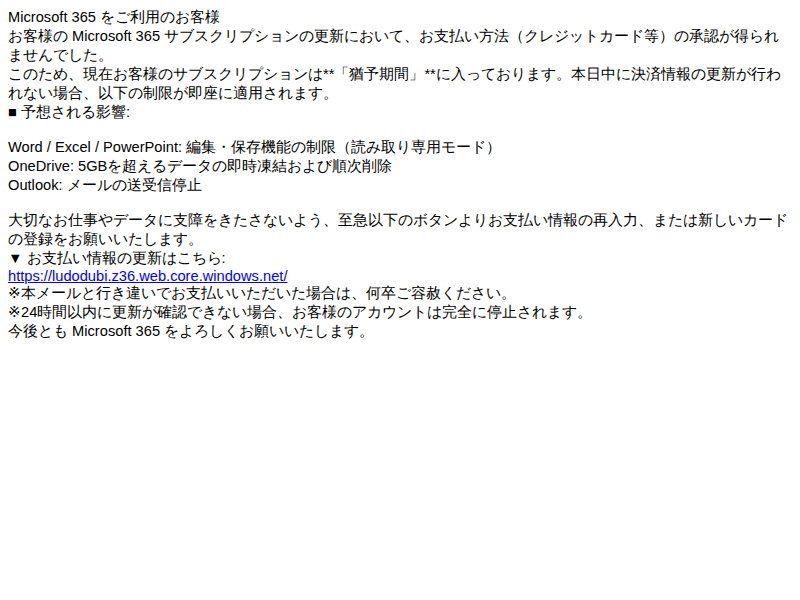

Microsoft 365 をご利用のお客様

お客様の Microsoft 365 サブスクリプションの更新において、お支払い方法(クレジットカード等)の承認が得られませんでした。

このため、現在お客様のサブスクリプションは「猶予期間」に入っております。本日中に決済情報の更新が行われない場合、以下の制限が即座に適用されます。

■ 予想される影響:

Word / Excel / PowerPoint: 編集・保存機能の制限(読み取り専用モード)

OneDrive: 5GBを超えるデータの即時凍結および順次削除

Outlook: メールの送受信停止大切なお仕事やデータに支障をきたさないよう、至急以下のボタンよりお支払い情報の再入力、または新しいカードの登録をお願いいたします。

▼ お支払い情報の更新はこちら:

hxxps://ludodubi[.]z36[.]web[.]core[.]windows[.]net/※本メールと行き違いでお支払いいただいた場合は、何卒ご容赦ください。

※24時間以内に更新が確認できない場合、お客様のアカウントは完全に停止されます。今後とも Microsoft 365 をよろしくお願いいたします。

このメールを見分けるポイント

一見するとMicrosoft公式からの通知に見えるこのメールですが、以下の点から偽物と判断できます。技術的な知識がなくても確認できるポイントから順に解説します。

1. 差出人のドメインが公式ではない

このメールの差出人アドレスは sanderson[@]microsoftsupport[.]com です。Microsoftの公式サービスから送信されるメールは、一般に microsoft[.]com や office[.]com 等の公式ドメインが使用されることが知られています。microsoftsupport[.]com はこれらとは異なる第三者のドメインであり、Microsoft公式のものではありません。

2. 「本日中」「24時間以内」といった過度な緊急性

「本日中に決済情報の更新が行われない場合」「24時間以内に更新が確認できない場合、お客様のアカウントは完全に停止されます」など、受信者に考える時間を与えず即座の行動を促す表現が多用されています。これはフィッシングメールに共通する典型的な心理的圧迫の手法です。正規のサービスでは、突然のサービス停止の前に複数回の通知と十分な猶予期間が設けられるのが一般的です。

3. 誘導先URLがMicrosoft公式ではない

メール内のリンク先は hxxps://ludodubi[.]z36[.]web[.]core[.]windows[.]net/ です。windows[.]net というドメインはMicrosoftが運営するAzureクラウドのインフラ用ドメインですが、これはAzureの利用者であれば誰でもサブドメインを作成できるホスティング環境です。正規のMicrosoft 365の支払い管理は、一般に account[.]microsoft[.]com などの公式ドメインで行われることが知られています。

技術解析

メール認証の検証結果

| 認証方式 | 結果 | 解説 |

|---|---|---|

| SPF | fail | 送信元IPアドレスが、差出人ドメイン(microsoftsupport[.]com)の正規送信サーバーとして認可されていないことを示します |

| DKIM | 不明 | DKIM署名の検証結果が付与されていない状態です |

| DMARC | fail | SPF・DKIMの認証結果に基づくDMARCポリシー検証に失敗しています |

SPF(Sender Policy Framework)とは

SPFは、メールの送信元IPアドレスが、差出人ドメインの管理者によって許可されたサーバーから送信されているかを検証する仕組みです。本メールではSPFがfailとなっており、送信元IP(185[.]221[.]253[.]141)が microsoftsupport[.]com の正規送信元として認可されていないことが確認されました。

DMARC(Domain-based Message Authentication, Reporting and Conformance)とは

DMARCは、SPFとDKIMの検証結果を組み合わせて、メールの正当性を総合的に判断する仕組みです。本メールではDMARCがfailとなっており、このメールが差出人ドメインの管理者が意図した正規の送信経路を通っていないことを示唆しています。

送信元インフラの分析

| 項目 | 内容 |

|---|---|

| 送信元IP | 185[.]221[.]253[.]141 |

| 所在国 | アルバニア(AL) |

| 組織 | Abuse-C Role |

| CIDR | 185[.]221[.]253[.]0/24 |

観測事実:RDAP(Registration Data Access Protocol)による照会の結果、送信元IPアドレス 185[.]221[.]253[.]141 はアルバニアに所在するサーバーであることが確認されました。

示唆:Microsoftの公式メール送信インフラは、一般に米国を中心としたデータセンターから運用されることが知られています。アルバニアのIPアドレスからMicrosoft 365の支払い通知が送信されることは、正規の送信経路として極めて不自然です。

誘導先URLの分析

Azure Static Webホスティングの悪用

誘導先URL hxxps://ludodubi[.]z36[.]web[.]core[.]windows[.]net/ は、Microsoft AzureのBlob Storage静的Webサイトホスティング機能を利用して構築されています。

この攻撃手法が巧妙な理由は以下の通りです:

- 正規のSSL証明書:

windows[.]netドメインのSSL証明書はMicrosoftが発行しているため、ブラウザのアドレスバーに鍵マークが表示されます。これにより、受信者は「安全なサイト」と誤認する可能性があります - Microsoft関連ドメイン:URLに

windows[.]netが含まれることで、Microsoftの正規サイトであるかのような印象を与えます - URLフィルタの回避:

windows[.]netは正規のMicrosoftインフラであるため、一部のURLフィルタリングシステムではブロック対象から除外されている可能性があります

しかし、Azure Blob Storageの静的Webサイトホスティングは、Azureアカウントを持つ誰もが利用できるサービスです。ludodubi というストレージアカウント名は、正規のMicrosoftサービスのものではありません。

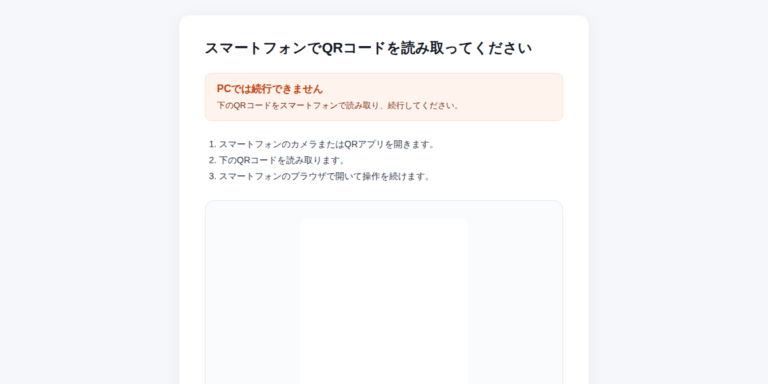

TDS(Traffic Direction System)の検出

解析の結果、誘導先URLにはTDS(Traffic Direction System)が組み込まれていることが確認済みです。

TDSとは、アクセス元のIPアドレス、ブラウザの種類、地理的位置などの条件に応じて、訪問者を異なるURLへ自動的に振り分けるシステムです。フィッシング攻撃においてTDSが使われる目的は主に以下の通りです:

- セキュリティ調査の妨害:セキュリティ研究者やボットからのアクセスを検知すると、無害なサイトにリダイレクトして解析を困難にします

- 標的の選別:特定の国や言語圏のユーザーのみをフィッシングページへ誘導し、それ以外は正規サイト等に転送します

- 検知回避:URLスキャンサービスによる自動検査をすり抜けるため、スキャナーには正常なページを返します

今回の解析時に観測された最終到達ドメインは ludodubi[.]z36[.]web[.]core[.]windows[.]net の1種でしたが、TDSの性質上、アクセスのタイミングや条件によって異なるドメインに誘導される可能性があります。

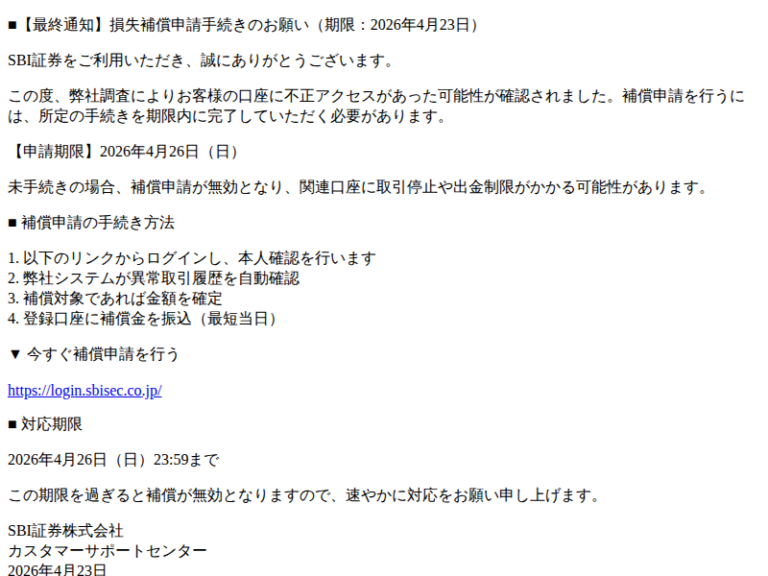

誘導先ページの情報

| 項目 | 内容 |

|---|---|

| 最終URL | hxxps://ludodubi[.]z36[.]web[.]core[.]windows[.]net/l1flgtoey073[.]html |

| ページタイトル | 状態 [S1571] |

| Webサーバー | Windows-Azure-Web/1[.]0 Microsoft-HTTPAPI/2[.]0 |

| ソースサイズ | 89,323 bytes |

| 状態 | 稼働中(解析時点) |

ページタイトルが「状態 [S1571]」という汎用的な表記になっている点も注目に値します。正規のMicrosoft 365管理画面であれば、具体的なサービス名やアカウント情報が表示されるのが一般的です。また、ランダムな英数字を含むファイル名(l1flgtoey073[.]html)は、フィッシングページの自動生成によく見られる特徴です。

総合判断

以下の4つの証拠を総合的に評価し、本メールをフィッシング詐欺と確定しました。

- SPF認証の失敗(確認済み):送信元IPが差出人ドメインの正規送信サーバーとして認可されていません

- DMARC認証の失敗(確認済み):メール認証の総合判定であるDMARCに失敗しており、正規の送信経路を通っていないことが示唆されます

- 送信元IPの所在国(確認済み):送信元がアルバニアのサーバーであり、Microsoftの正規メール送信インフラとは異なります

- Microsoft 365のブランド詐称(確認済み):Microsoftの公式ドメインではない

microsoftsupport[.]comからMicrosoft 365を名乗る通知を送信しています

これらの証拠は個々に独立しており、いずれか1つの根拠のみに依拠するものではありません。複合的な証拠に基づき、本メールがMicrosoft 365を装った認証情報窃取型のフィッシング詐欺であると判断しました。

このメールを受信した場合の対処

同様のメールを受信された方は、以下の対応を行ってください。

リンクをクリックしていない場合

- メールを削除してください。返信・転送は不要です

- Microsoft 365の支払い状況が心配な場合は、メール内のリンクではなく、ブラウザのアドレスバーに直接

account[.]microsoft[.]comと入力してアクセスし、アカウントの状態を確認してください - 組織でMicrosoft 365を利用している場合は、IT管理者へ報告してください。同じメールが他の社員にも届いている可能性があります

リンクをクリックしてしまった場合

- クレジットカード情報を入力した場合:直ちにカード会社へ連絡し、カードの利用停止と再発行を依頼してください

- Microsoft アカウントのパスワードを入力した場合:

- 直ちにMicrosoft公式サイト(

account[.]microsoft[.]com)からパスワードを変更してください - 多要素認証(MFA)を未設定の場合は、この機会に必ず有効化してください

- 同じパスワードを他のサービスでも使用している場合は、それらのサービスのパスワードもすべて変更してください

- 直ちにMicrosoft公式サイト(

- アカウントの不正利用を確認:Microsoftアカウントのサインイン履歴(

account[.]microsoft[.]comからアクセス可能)を確認し、見覚えのないアクセスがないか確認してください

このメールの手口に対する特記事項

本攻撃は、Azure Static WebホスティングというMicrosoftの正規インフラ上にフィッシングページを構築しています。そのため:

- URLに

windows[.]netが含まれていても安全とは限りません - SSL証明書(鍵マーク)が表示されていても、それは通信が暗号化されていることを意味するだけで、接続先が正規サイトであることの証明にはなりません

- Microsoft 365の支払いに関する操作は、必ず

account[.]microsoft[.]comから直接行ってください

IOC(侵害指標)一覧

セキュリティ機器やフィルタリングシステムへの登録にご活用ください。

| 種別 | 値 |

|---|---|

| SHA256 | dc61a691e014be98309d70541d3cb3d116fe92fb41b0dbc69e14a4ebdb5c5593 |

| 送信元メール | sanderson[@]microsoftsupport[.]com |

| 送信元ドメイン | microsoftsupport[.]com |

| 送信元IP | 185[.]221[.]253[.]141 |

| CIDR | 185[.]221[.]253[.]0/24 |

| 誘導先URL | hxxps://ludodubi[.]z36[.]web[.]core[.]windows[.]net/ |

| 最終URL | hxxps://ludodubi[.]z36[.]web[.]core[.]windows[.]net/l1flgtoey073[.]html |

| 誘導先ドメイン | ludodubi[.]z36[.]web[.]core[.]windows[.]net |

PhishTank登録状況

hxxps://ludodubi[.]z36[.]web[.]core[.]windows[.]net/:本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。

まとめ

本件は、Microsoft 365の支払い失敗を装い、Azureクラウドの正規インフラ上にフィッシングページを構築するという巧妙な攻撃です。SPF・DMARCの認証失敗、アルバニアからの送信、非公式ドメインの使用、そしてTDSを備えた攻撃インフラという複数の証拠から、フィッシング詐欺であることが確定しています。

「支払いが失敗した」「サービスが停止される」といった緊急性を煽るメールを受信した場合は、メール内のリンクをクリックせず、必ずブラウザから公式サイトへ直接アクセスしてアカウントの状態を確認してください。

関連記事

カテゴリ:フィッシング

タグ:Microsoft 365,SPF,なりすまし,フィッシング

SinkCapital、情報セキュリティ国際規格「ISO/IEC 27001:2022」認証を取得

SinkCapital、情報セキュリティ国際規格「ISO/IEC 27001:2022」認証を取得 「Daichi Ono 様より新しいお問い合わせが届いております。」はフィッシング詐欺メール|JMtyなりすまし・ブルガリア発の偽通知を解析

「Daichi Ono 様より新しいお問い合わせが届いております。」はフィッシング詐欺メール|JMtyなりすまし・ブルガリア発の偽通知を解析