「Daichi Ono 様より新しいお問い合わせが届いております。」はフィッシング詐欺メール|JMtyなりすまし・ブルガリア発の偽通知を解析

概要

見出し

2026年4月29日、フリマ・クラシファイドサービス「JMty(ジモティー)」を装うフィッシングメールの検体を入手し、解析を行いました。本メールは「あなたの商品に新しいお問い合わせが届いています」という内容で、JMty利用者に偽のメッセージ確認リンクをクリックさせることを目的としています。

差出人アドレスのドメインにはスイスの通信事業者Swisscomの動的ホスト名が使用され、実際の送信元IPはブルガリアのサーバーであることがRDAP照会により確認されました。また、使用されたメールソフトは2000年代前半のMicrosoft Outlook Express 6であり、正規のJMty配信インフラとは明らかに異なる送信環境です。

検出されたフィッシングメールの概要

| 項目 | 内容 |

|---|---|

| 件名 | Daichi Ono 様より新しいお問い合わせが届いております。 |

| 差出人 | Daichi Ono(jmty[.]jp経由)<no-reply-jmty[@]70[.]168[.]194[.]178[.]dynamic[.]cust[.]swisscom[.]net> |

| Return-Path | no-reply-jmty[@]70[.]168[.]194[.]178[.]dynamic[.]cust[.]swisscom[.]net |

| 送信日時 | 2026年4月29日 12:33:12(UTC+2) |

| 送信元IP | 149[.]62[.]206[.]130(ブルガリア) |

| X-Mailer | Microsoft Outlook Express 6[.]00[.]2900[.]5931 |

| 検体SHA256 | 8ca423ca69f1112eebc2f74d2a05b8813ba06bb0fce74ce1154f209c3e8f9e08 |

| 分類 | フィッシング(確定) |

メール本文(全文引用)

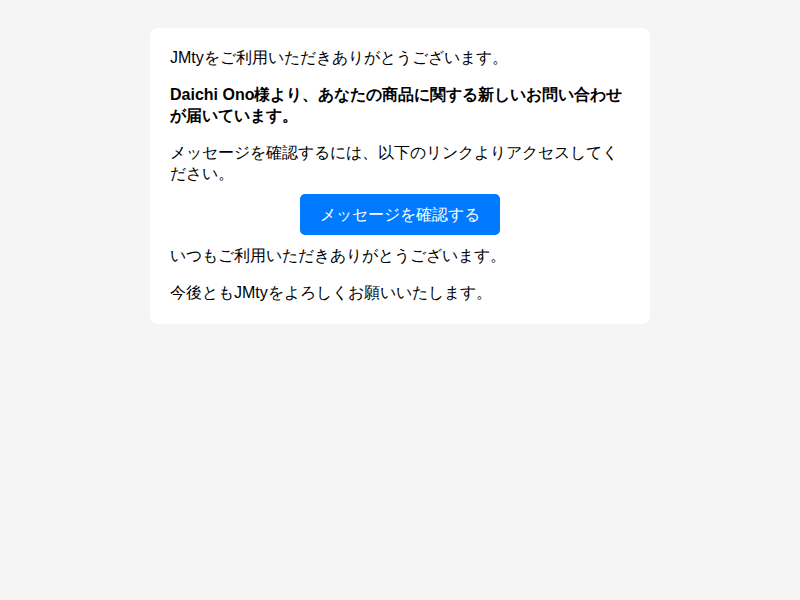

JMtyをご利用いただきありがとうございます。

Daichi Ono様より、あなたの商品に関する新しいお問い合わせが届いています。

メッセージを確認するには、以下のリンクよりアクセスしてください。

メッセージを確認する

いつもご利用いただきありがとうございます。

今後ともJMtyをよろしくお願いいたします。

このメールを見分けるポイント

一見するとJMtyの正規通知に見えるこのメールですが、以下の点から偽物と判断できます。技術的な知識がなくても確認できるポイントから順に解説します。

1. 差出人アドレスがJMtyの公式ドメインではない

このメールの差出人アドレスは no-reply-jmty[@]70[.]168[.]194[.]178[.]dynamic[.]cust[.]swisscom[.]net です。表示名に「jmty[.]jp経由」と記載されていますが、実際のメールアドレスのドメインはスイスの通信事業者Swisscomの動的ホスト名(swisscom[.]net)です。JMtyの正規サービスから送信されるメールは、一般に jmty[.]jp ドメインが使用されることが公式サイトで確認できます。

メールソフトやスマートフォンでは表示名のみが表示される場合があるため、「jmty[.]jp経由」という表示名に騙されず、実際のメールアドレスを確認することが重要です。

2. 差出人アドレスにIPアドレスが含まれている

差出人のドメイン名 70[.]168[.]194[.]178[.]dynamic[.]cust[.]swisscom[.]net には、IPアドレスがそのまま埋め込まれています。これはISP(インターネットサービスプロバイダ)が家庭用インターネット回線に自動的に割り当てる「動的ホスト名」の形式です。正規の企業やサービスがこのような動的ホスト名をメール送信に使用することは通常ありません。

3. 「お問い合わせが届いている」と急かす手口

「新しいお問い合わせが届いています」「メッセージを確認するには、以下のリンクよりアクセスしてください」という文面は、JMty利用者の「出品した商品に問い合わせがあった、早く返信しなければ」という心理を利用しています。利用者は急いでリンクをクリックしてしまいがちですが、正規のJMtyのお問い合わせ通知と内容を見比べることで、違和感に気づくことができます。

技術解析

メール認証の検証結果

| 認証方式 | 結果 | 解説 |

|---|---|---|

| SPF | none | 送信元ドメインに対してSPFレコードが確認できない状態です |

| DKIM | 不明 | DKIM署名の検証結果が付与されていない状態です |

| DMARC | 不明 | DMARC検証結果が付与されていない状態です |

SPF(Sender Policy Framework)とは

SPFは、メールの送信元IPアドレスが、差出人ドメインの管理者によって許可されたサーバーから送信されているかを検証する仕組みです。本メールではSPFがnoneとなっており、差出人ドメイン(70[.]168[.]194[.]178[.]dynamic[.]cust[.]swisscom[.]net)にSPFレコードが確認できない状態です。ISPの動的ホスト名はメール送信用のドメインとして設計されていないため、SPFレコードが設定されていないのは当然の結果です。これは、正規のメール配信サービスが使用するドメインとは根本的に異なる送信環境であることを示唆しています。

DKIM・DMARCについて

DKIM(DomainKeys Identified Mail)は送信ドメインによる電子署名、DMARC(Domain-based Message Authentication, Reporting and Conformance)はSPFとDKIMの結果を組み合わせた総合認証です。本メールではいずれの検証結果も付与されていない状態です。正規のメール配信サービスでは、一般にDKIM署名とDMARCポリシーが設定されることが知られています。

メール送信ソフトウェアの分析

| 項目 | 内容 |

|---|---|

| X-Mailer | Microsoft Outlook Express 6[.]00[.]2900[.]5931 |

| 件名エンコーディング | UTF-8 |

| 送信時刻タイムゾーン | UTC+2(中央ヨーロッパ夏時間) |

観測事実:X-Mailerヘッダに「Microsoft Outlook Express 6[.]00[.]2900[.]5931」が記録されています。Outlook Expressは、Windows XP時代(2001〜2008年頃)に標準搭載されていたメールクライアントであり、Microsoftによるサポートは既に終了しています。

示唆:2026年現在、正規の企業やサービスがOutlook Express 6を使用してメールを配信することは極めて考えにくい状況です。このX-Mailerヘッダは、攻撃者がスパム送信ツールやスクリプトを使用しており、そのツールがOutlook Expressを模倣するヘッダを付与している可能性を示唆しています。また、送信時刻のタイムゾーンがUTC+2(中央ヨーロッパ夏時間)であることは、後述するブルガリア(UTC+3、東ヨーロッパ夏時間)の送信元IPと近い地域からの送信を示唆しています。

送信元インフラの分析

送信元IPアドレス

| 項目 | 内容 |

|---|---|

| 送信元IP | 149[.]62[.]206[.]130 |

| 所在国 | ブルガリア(BG) |

| ネットワーク名 | TelenorBG-NET |

| 組織 | CETIN Bulgaria EAD |

| CIDR | 149[.]62[.]206[.]0/24 |

| 情報源 | RIPE RDAP |

観測事実:RDAP(Registration Data Access Protocol)による照会の結果、送信元IPアドレス 149[.]62[.]206[.]130 はブルガリアに所在する通信事業者 CETIN Bulgaria EAD(旧Telenor Bulgaria)のネットワークに属することが確認されました。

示唆:JMtyは日本国内向けのフリマ・クラシファイドサービスです。正規のJMtyからのメール通知がブルガリアのIPアドレスから送信されることは、正規の送信経路として極めて不自然です。

差出人ドメインの分析

| 項目 | 内容 |

|---|---|

| 差出人ドメイン | 70[.]168[.]194[.]178[.]dynamic[.]cust[.]swisscom[.]net |

| ドメイン形式 | ISP動的ホスト名(Swisscom) |

| 埋め込みIP | 70[.]168[.]194[.]178 |

| 埋め込みIPの所属 | Cox Communications(米国)/ CIDR: 70[.]168[.]192[.]0/21 |

観測事実:差出人アドレス(From)およびReturn-Pathのドメインは 70[.]168[.]194[.]178[.]dynamic[.]cust[.]swisscom[.]net です。これはスイスの通信事業者Swisscomが動的IP顧客に割り当てるリバースDNS(逆引きDNS)ホスト名の形式です。さらに、このホスト名に埋め込まれたIPアドレス(70[.]168[.]194[.]178)をRDAPで照会したところ、米国のISPであるCox Communicationsのネットワークに属することが確認されました。

示唆:Swisscomの動的ホスト名にCox Communications(米国)のIPアドレスが埋め込まれているという不整合は、このドメイン名が正規の逆引きDNSではなく、攻撃者によって意図的に選択された可能性を示唆しています。いずれにしても、JMty(jmty[.]jp)の正規送信ドメインとは無関係です。

FromとReturn-Pathの不整合

観測事実:本メールでは、Fromヘッダの表示名が「Daichi Ono(jmty[.]jp経由)」となっており、あたかもJMtyのプラットフォームを経由した通知であるかのように見せています。しかし、実際のメールアドレスは no-reply-jmty[@]70[.]168[.]194[.]178[.]dynamic[.]cust[.]swisscom[.]net であり、jmty[.]jp ドメインは一切使用されていません。

示唆:表示名に「jmty[.]jp経由」と記載することで、受信者のメールソフトの表示欄にJMtyの名前を表示させ、正規の通知であると誤認させる手口です。ユーザー名部分の「no-reply-jmty」もJMtyの公式アドレスを模倣しています。

総合判断

以下の複数の証拠を総合的に評価し、本メールをJMtyを装ったフィッシング詐欺と確定しました。

- JMtyのブランド詐称(確認済み):表示名に「jmty[.]jp経由」を記載し、ユーザー名に「no-reply-jmty」を使用して、JMtyの正規通知を装っています。しかし、実際の送信ドメインは

swisscom[.]net配下のISP動的ホスト名であり、jmty[.]jpとは無関係です - 送信元IPの所在国(確認済み):RDAP照会により、送信元IP(149[.]62[.]206[.]130)がブルガリアのCETIN Bulgaria EADに属することが確認されました。日本国内サービスであるJMtyの正規メール送信インフラとは明らかに異なります

- メール認証の欠如(確認済み):SPFレコードが確認できず(none)、DKIM・DMARCの検証結果も付与されていません。正規のメール配信サービスでは一般にこれらの認証が設定されています

- 異常なメール送信環境(確認済み):X-Mailerヘッダに2000年代前半のOutlook Express 6が記録されており、現代の正規メール配信システムとは明らかに異なります

- 差出人ドメインの不審性(確認済み):SwisscomのISP動的ホスト名が差出人ドメインに使用されており、埋め込みIPが米国のCox Communicationsに属するという不整合も確認されています

これらの証拠は個々に独立しており、いずれか1つの根拠のみに依拠するものではありません。複合的な証拠に基づき、本メールがJMtyを装った認証情報窃取型のフィッシング詐欺であると判断しました。

このメールを受信した場合の対処

同様のメールを受信された方は、以下の対応を行ってください。

リンクをクリックしていない場合

- メールを削除してください。返信・転送は不要です

- JMtyのメッセージが気になる場合は、メール内のリンクではなく、ブラウザのアドレスバーに直接

jmty[.]jpと入力するか、JMtyの公式アプリからログインして、メッセージの有無を確認してください - 差出人アドレスを確認する習慣をつけてください。メールソフトで表示名だけでなく、実際のメールアドレス(@以降のドメイン)を確認することで、多くのなりすましメールを見破ることができます

リンクをクリックしてしまった場合

- JMtyのログイン情報を入力した場合:

- 直ちにJMty公式サイト(

jmty[.]jp)からパスワードを変更してください - 同じパスワードを他のサービスでも使用している場合は、それらのサービスのパスワードもすべて変更してください

- JMtyに登録しているクレジットカードや銀行口座がある場合は、不正利用がないか確認してください

- 直ちにJMty公式サイト(

- クレジットカード情報や個人情報を入力した場合:直ちにカード会社へ連絡し、カードの利用停止と再発行を依頼してください

- アカウントの不正利用を確認:JMtyにログインし、身に覚えのない出品・取引・メッセージがないか確認してください

このメールの手口に対する特記事項

本攻撃は、JMty利用者の「商品への問い合わせに早く返信しなければ」という心理を悪用しています。以下の点に特に注意してください:

- JMtyの正規通知メールは、一般に

jmty[.]jpドメインから送信されることが公式サイトで確認できます。swisscom[.]netや数字の並んだ長いドメインからの送信は正規のものではありません - メールの表示名に「jmty[.]jp経由」と書かれていても、実際のメールアドレスが

jmty[.]jpでなければ偽物です。表示名は送信者が自由に設定できるため、信頼の指標にはなりません - 心当たりのない人物(本件では「Daichi Ono」)からのお問い合わせ通知には、特に注意が必要です

IOC(侵害指標)一覧

セキュリティ機器やフィルタリングシステムへの登録にご活用ください。

| 種別 | 値 |

|---|---|

| SHA256 | 8ca423ca69f1112eebc2f74d2a05b8813ba06bb0fce74ce1154f209c3e8f9e08 |

| 送信元メール | no-reply-jmty[@]70[.]168[.]194[.]178[.]dynamic[.]cust[.]swisscom[.]net |

| 送信元ドメイン | 70[.]168[.]194[.]178[.]dynamic[.]cust[.]swisscom[.]net |

| 送信元IP | 149[.]62[.]206[.]130 |

| CIDR | 149[.]62[.]206[.]0/24 |

| 所在国 | ブルガリア(BG) |

| 組織 | CETIN Bulgaria EAD(TelenorBG-NET) |

| X-Mailer | Microsoft Outlook Express 6[.]00[.]2900[.]5931 |

PhishTank登録状況

本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。

まとめ

本件は、JMtyの「お問い合わせ通知」を装い、利用者にメッセージ確認を急かせてフィッシングサイトへ誘導する攻撃です。差出人ドメインのJMty偽装、ブルガリアからの送信、メール認証の欠如、そして2000年代前半の旧式メールソフトという複数の証拠から、フィッシング詐欺であることが確定しています。

JMtyを利用されている方は、「お問い合わせが届いています」というメールを受信した際、まず差出人のメールアドレスが jmty[.]jp ドメインであるかを確認してください。少しでも不審に感じた場合は、メール内のリンクをクリックせず、JMtyの公式サイトやアプリから直接ログインしてメッセージを確認してください。

関連記事

カテゴリ:フィッシング

タグ:ECサイト,JMty,なりすまし,フィッシング

「【重要】Microsoft 365 支払い失敗に伴うサービス停止のお知らせ」はフィッシング詐欺メール|Azureインフラ悪用とTDS型攻撃の手口を解析

「【重要】Microsoft 365 支払い失敗に伴うサービス停止のお知らせ」はフィッシング詐欺メール|Azureインフラ悪用とTDS型攻撃の手口を解析 越境ECの不安解消へ、Cashopが決済・保証体制を強化

越境ECの不安解消へ、Cashopが決済・保証体制を強化