解析日:2026年4月26日|分類:フィッシング(確定)|証拠強度:strong(4件)

Microsoftのセキュリティチームを名乗り、「デバイスに重大な脆弱性が確認された」と不安を煽るフィッシングメールが確認されました。メール内のリンクをクリックさせ、Microsoft Azure上にホストされた偽サイトへ誘導する手口です。本記事では、実際に届いたメール(.eml)をもとに技術的な証拠を整理し、このメールがフィッシングであると判断した根拠を解説します。

※この記事は、実際に届いたメール(.eml)をもとに、技術的観点から内容を検証し、証拠(ヘッダ/認証結果/IP情報)を整理したものです。

※危険回避のため、URL/ドメイン/メールアドレス/IPは hxxps・[.]・[@] で難読化しています。

このメールの怪しいポイント

見出し

- メール認証(SPF/DMARC)に失敗:送信元IPがmicrosoft[.]comの正規送信サーバーとして認可されておらず、ドメインポリシーにも違反しています。

- 高リスク国からの送信:このメールはブラジル(IP: 186[.]225[.]60[.]189)から送信されています。Microsoftの正規メールインフラは一般に米国を中心に運用されていることが知られており、ブラジルの地方ISPから送信されることは通常ありません。

- iPhone Mailによる送信:X-Mailerヘッダに「iPhone Mail (21G93)」が記録されています。Microsoftの正規セキュリティ通知は企業メールインフラから配信されるため、iPhoneのメールアプリから送信されることは通常ありません。

- Azure Storageの悪用:リンク先はMicrosoft Azureの正規インフラ上にホストされた偽サイトです。windows[.]netドメインを利用しているため一見正規に見えますが、誰でもAzure Storageアカウントを作成できるため、フィッシングに悪用されています。

- TDS(Traffic Direction System)を検出:リンク先でアクセスごとに異なるページへ振り分けるシステムが確認されており、組織的な攻撃インフラの利用が示唆されます。

このフィッシングの手口

このメールは「セキュリティ警告型」の手口で、以下の流れで個人情報の窃取を試みます。

- 偽装メールの送信:「Microsoft」を名乗り、「WindowsDefender セキュリティ警告」という緊急性の高い件名でメールを送信します。

- 恐怖心の喚起:「不正なアクセス試行とシステムファイルの改ざんが検出された」「データが修復不可能になる」と脅し、冷静な判断を妨げます。

- 時間的圧力:「24時間以内に修復が完了しない場合、アカウントは永久に無効化されます」と期限を設け、焦りを誘います。

- 偽サイトへ誘導:メール内のリンクをクリックさせ、Azure上にホストされた偽のセキュリティスキャンページへ誘導します。

- 情報の窃取:偽サイト上でMicrosoftアカウントのID・パスワードや個人情報を入力させ、盗み取ります。

今回のメールの特徴

- 差出人は「microsoft-noreply[@]microsoft[.]com」を名乗っていますが、SPFおよびDMARC認証に失敗しており、microsoft[.]comドメインの正規送信サーバーからの送信ではないことが確認されています。

- メール内のリンク先「fenobedov[.]z21[.]web[.]core[.]windows[.]net」はAzure Blob Storageの静的ウェブサイトホスティング機能を悪用したフィッシング詐欺サイトです。

- メールのタイムゾーンが-0300(ブラジル標準時)であり、送信元IPのブラジル所在と一致しています。

もし情報を入力してしまうと…

このフィッシングサイトで情報を入力してしまった場合、以下のような被害が想定されます。

- Microsoftアカウント(Outlook、OneDrive、Microsoft 365等)への不正ログイン

- OneDriveに保存された文書・写真・業務データの流出

- Outlookメールの盗み見や、あなたの名前を使ったフィッシングメールの再送信

- Microsoft 365(Teams、SharePoint等)を通じた社内システムへの侵入

- 同じパスワードを使い回している他のサービスへの不正アクセス

- すぐにMicrosoftアカウントのパスワードを変更してください(Microsoftパスワードリセット)

- 二段階認証(MFA)が未設定の場合は、この機会に必ず有効化してください

- Microsoftアカウントの「最近のアクティビティ」ページで不審なログインがないか確認してください

- 同じパスワードを使い回している他サービスもすべて変更してください

- 不正利用がないか、しばらくの間注意深く確認してください

技術的な検証結果

以下では、実際に届いたメールのヘッダ情報・認証結果・リンク先の調査結果など、技術的な証拠を詳しく解説します。なお、送信元IPの所在国はブラジル(日本以外)でした。

受信したメールの概要

- 件名:【重要】WindowsDefender セキュリティ警告:システムに重大な脆弱性が確認されました

- 受信日時(ヘッダ):Sat, 25 Apr 2026 05:36:56 -0300

- 表示上の差出人:microsoft-noreply[@]microsoft[.]com

- Return-Path:microsoft-noreply[@]microsoft[.]com

- 件名のエンコーディング:UTF-8

メール本文(原文:難読化)

クリックで本文を表示

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 |

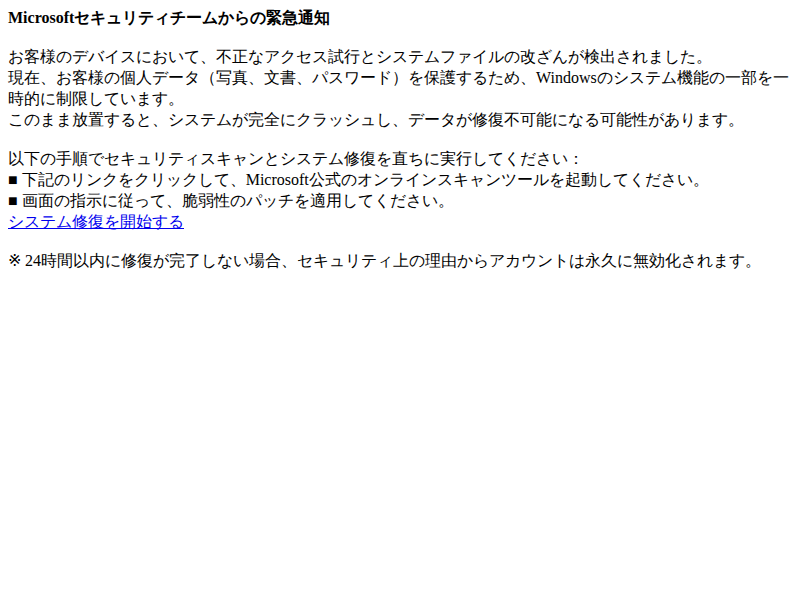

Microsoftセキュリティチームからの緊急通知 お客様のデバイスにおいて、不正なアクセス試行とシステムファイルの改ざんが検出されました。 現在、お客様の個人データ(写真、文書、パスワード)を保護するため、Windowsのシステム機能の一部を一時的に制限しています。 このまま放置すると、システムが完全にクラッシュし、データが修復不可能になる可能性があります。 以下の手順でセキュリティスキャンとシステム修復を直ちに実行してください: ■ 下記のリンクをクリックして、Microsoft公式のオンラインスキャンツールを起動してください。 ■ 画面の指示に従って、脆弱性のパッチを適用してください。 システム修復を開始する hxxps://fenobedov[.]z21[.]web[.]core[.]windows[.]net/ ※ 24時間以内に修復が完了しない場合、セキュリティ上の理由からアカウントは永久に無効化されます。 |

メール認証結果(SPF/DKIM/DMARC)

メール認証とは、受信サーバーが「このメールは本当にそのドメインから送られたものか?」を自動検証する仕組みです。主にSPF・DKIM・DMARCの3方式があり、いずれかに失敗している場合、送信元の正当性に疑義があることを意味します。

| 認証方式 | 結果 | 意味 |

|---|---|---|

| SPF | FAIL | 送信元IP(186[.]225[.]60[.]189)がmicrosoft[.]comの許可リストに含まれていません |

| DKIM | 不明 | DKIM検証結果が付与されていない状態です(署名の有無は確認できません) |

| DMARC | FAIL | microsoft[.]comのドメインポリシーに違反しています |

- smtp[.]mailfrom:

microsoft-noreply[@]microsoft[.]com

観測事実:SPF認証がfailを返しており、送信元IP(186[.]225[.]60[.]189)はmicrosoft[.]comドメインが公開するSPFレコードの許可リストに含まれていません。同時にDMARC認証もfailとなり、ドメインオーナーが設定した認証ポリシーに違反しています。DKIM検証結果は付与されていません。

示唆:この結果は、このメールがmicrosoft[.]comの正規メールインフラから送信されたものではないことを強く示唆しています。Microsoftは一般にSPF/DKIM/DMARCをすべて適切に設定していることが知られており、正規メールであればこれらの認証を通過するのが通常です。

送信元サーバーの確認

| 項目 | 情報 |

|---|---|

| 送信元IP | 186[.]225[.]60[.]189 |

| 国 | ブラジル(BR) |

| 組織 | Abuse Sobralnet |

| CIDR | 186[.]225[.]48[.]0/20 |

観測事実:送信元IPアドレス186[.]225[.]60[.]189は、ブラジル・セアラ州の地域ISP「Abuse Sobralnet」に割り当てられたアドレスです。

示唆:Microsoftの正規メール送信インフラは、一般に米国およびアイルランド等のデータセンターから運用されていることが知られています。ブラジルの地域ISPからMicrosoftセキュリティ通知が送信されることは、通常の運用では考えられません。

メーラー・文字コード解析

| 項目 | 情報 |

|---|---|

| X-Mailer | iPhone Mail (21G93) |

| 件名エンコーディング | UTF-8 |

観測事実:X-Mailerヘッダに「iPhone Mail (21G93)」と記録されています。このビルド番号はiOS 17系のメールアプリに対応するものです。

示唆:Microsoftのセキュリティ通知は、企業の自動配信システム(一般にMicrosoft Exchange Onlineや専用配信基盤)から送信されるのが通常です。iPhoneの標準メールアプリから手動で送信されたことを示すこのヘッダは、正規のセキュリティ通知としては極めて不自然です。ただし、X-Mailerヘッダは送信者が任意に設定できるため、この情報は補助的な指標として評価しています。

メール内リンクの遷移先を確認します(URL解析+リダイレクト追跡)

リンク先URL

| 項目 | 情報 |

|---|---|

| URL | hxxps://fenobedov[.]z21[.]web[.]core[.]windows[.]net/ |

| 稼働状態 | 稼働中(解析時点) |

| 遷移先ページ | hxxps://fenobedov[.]z21[.]web[.]core[.]windows[.]net/p69t0mbm7zo4[.]html |

| ページタイトル | 確認 #64996 |

| レスポンスサーバー | Windows-Azure-Web/1[.]0 Microsoft-HTTPAPI/2[.]0 |

| ソースサイズ | 62,600 bytes |

【技術解説】Azure Blob Storageの静的ウェブサイト機能の悪用

今回のフィッシングサイトは、Microsoft Azure Blob Storageの「静的ウェブサイトホスティング」機能を悪用してホストされています。この機能を有効にすると、以下の形式のURLが自動的に付与されます:

|

1 |

<ストレージアカウント名>.<ゾーン>.web[.]core[.]windows[.]net |

今回の場合、fenobedovが攻撃者が作成したストレージアカウント名です。この手法が悪用される理由は以下の通りです:

- 正規ドメイン:windows[.]netはMicrosoftが所有する正規ドメインであるため、URLフィルタやセキュリティ製品による検知をすり抜けやすい

- 有効なTLS証明書:Azureが発行する正規のTLS証明書が自動適用されるため、ブラウザに「鍵マーク」が表示される

- ブランド一致:Microsoftを装うフィッシングにおいて、URLに「windows[.]net」が含まれることで、被害者に正規サイトだと誤認させやすい

- 低コスト:Azure Storageアカウントは無料枠で作成でき、使い捨てが容易

【技術解説】TDS(Traffic Direction System)の検出

今回のリンク先では、TDS(Traffic Direction System:トラフィック振り分けシステム)の存在が確認されました。

TDSとは、アクセスしてきた訪問者の情報(IPアドレス、ブラウザ、地域、時刻など)に応じて、異なるページやドメインにリダイレクトするシステムです。攻撃者はこの仕組みを利用して以下のような効果を得ています:

- 解析の妨害:セキュリティ研究者やボットからのアクセスを検知すると無害なページを表示し、一般ユーザーにはフィッシングページを表示する

- 地域別のターゲティング:アクセス元の国や言語に応じて、最適化されたフィッシングページを配信する

- ブロック回避:特定のURLがブロックされても、別のURLに振り分けることで攻撃を継続できる

今回の解析では、遷移先ページ /p69t0mbm7zo4[.]html のソースサイズが62,600バイトと、単純なフォームページとしては大きく、TDS処理やアクセス制御のためのJavaScriptコードが含まれていると考えられます。

PhishTank照合結果

| URL | 登録状況 |

|---|---|

hxxps://fenobedov[.]z21[.]web[.]core[.]windows[.]net/ |

未登録 |

本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。

総合判定

判定:フィッシング(確定)

以下の4つの証拠を総合的に評価し、このメールをフィッシングと判定しました。

| # | 証拠 | 内容 |

|---|---|---|

| 1 | SPF fail | 送信元IPがmicrosoft[.]comの許可リストに含まれていない |

| 2 | DMARC fail | microsoft[.]comのドメインポリシーに違反 |

| 3 | 送信元IP国:BR | ブラジルの地域ISPからの送信(Microsoftインフラではない) |

| 4 | Microsoftのなりすまし | 正規ブランドを詐称し、Azure上にフィッシングサイトをホスト |

これらの証拠は個別ではなく複合的に評価しています。SPF failおよびDMARC failにより、このメールがmicrosoft[.]comの正規送信インフラから発信されていないことが技術的に確認され、送信元IPのブラジル所在およびブランド詐称と合わせて、フィッシングであると確定しました。

フィッシングメールの見分け方

フィッシングメールを見分けるための一般的なチェックポイントと、今回のメールでの確認結果です。

| チェック項目 | 確認方法 | 今回のメール |

|---|---|---|

| 差出人アドレス | ヘッダ情報を確認し、表示名だけでなく実際のメールアドレスとドメインを確認 | microsoft[.]comを名乗るが認証失敗 |

| 緊急性の演出 | 「今すぐ」「○時間以内」等の表現で焦らせていないか | 「24時間以内」「永久に無効化」 |

| リンク先URL | リンクにマウスを合わせ、表示されるURLが正規サイトか確認 | Azure Storage上の偽サイト |

| 脅迫的な表現 | 「アカウント停止」「データ消失」等で行動を強制していないか | 「システムが完全にクラッシュ」「修復不可能」 |

| 公式への確認 | メール内リンクを使わず、公式サイトやアプリから直接ログインして確認 | — |

今回のメールで確認できる不審点

- Windows Defenderの表記が不自然:正式名称は「Microsoft Defender」であり、「WindowsDefender」(スペースなし)は正規通知では使用されません。

- Microsoftはメールでセキュリティスキャンを要求しない:Microsoftの正規セキュリティ通知は、一般にWindowsセキュリティアプリやMicrosoftアカウントの管理画面を通じて行われ、メール内のリンクからスキャンを実行させることはありません。

- 「オンラインスキャンツール」は存在しない:Microsoftが提供するウイルススキャンは、Windows標準のMicrosoft Defenderやオフラインスキャンツール等であり、メールのリンク先で実行する「オンラインスキャンツール」は公式には提供されていません。

- 送信時刻が不自然:メールのタイムスタンプは-0300(ブラジル標準時)で、午前5時台の送信です。Microsoftの日本語ユーザー向け通知がこの時間帯・タイムゾーンで送信されるのは不自然です。

対処方法

この「WindowsDefender セキュリティ警告」メールに関する具体的な対処方法です。

- メール内のリンクは絶対にクリックしない:このメールに含まれるリンク先はフィッシングサイトです。

- Windowsのセキュリティ状態はOS上で確認する:本当にセキュリティ上の問題があるか確認したい場合は、Windowsの「設定」→「プライバシーとセキュリティ」→「Windowsセキュリティ」から直接確認してください。

- Microsoftアカウントは公式サイトから確認する:ブラウザのブックマークまたはアドレスバーに直接

account[.]microsoft[.]comと入力してログインしてください。 - このメールを削除または迷惑メールとして報告する:メールソフトの「迷惑メール報告」機能を使用することで、同様のメールのフィルタリング精度向上に貢献できます。

- 同僚や家族にも注意を促す:同じメールが複数の宛先に送られている可能性があります。

被害に遭った場合の相談窓口

- Microsoft サポート:hxxps://support[.]microsoft[.]com

- フィッシング対策協議会:hxxps://www[.]antiphishing[.]jp/(報告窓口あり)

- 警察庁 サイバー犯罪相談窓口:各都道府県警察のサイバー犯罪相談窓口

- IPA(独立行政法人 情報処理推進機構):情報セキュリティ安心相談窓口

IOC(Indicator of Compromise)一覧

セキュリティ担当者向けの技術指標です。ファイアウォールやメールフィルタへの登録にご活用ください。

| タイプ | IOC | 備考 |

|---|---|---|

| SHA-256 | 25bcb42aa103d19f1687d8888e32f80a6a3083d626e0a5b5e4c5a32d018e8671 |

メールファイル(.eml) |

| 送信元IP | 186[.]225[.]60[.]189 |

ブラジル / Abuse Sobralnet / CIDR: 186[.]225[.]48[.]0/20 |

| ドメイン | fenobedov[.]z21[.]web[.]core[.]windows[.]net |

Azure Blob Storage 静的ウェブサイト |

| URL | hxxps://fenobedov[.]z21[.]web[.]core[.]windows[.]net/ |

フィッシングサイト入口(TDS検出) |

| URL | hxxps://fenobedov[.]z21[.]web[.]core[.]windows[.]net/p69t0mbm7zo4[.]html |

遷移先ページ(62,600 bytes) |

| メールアドレス | microsoft-noreply[@]microsoft[.]com |

詐称送信元アドレス |

PhishTank登録状況

| URL | 状況 |

|---|---|

hxxps://fenobedov[.]z21[.]web[.]core[.]windows[.]net/ |

未登録(当社にて登録申請予定) |

※解析メモ:.emlのSHA-256 = 25bcb42aa103d19f1687d8888e32f80a6a3083d626e0a5b5e4c5a32d018e8671