概要

見出し

2026年4月21日、Microsoftを騙り「Windowsセキュリティシステムが破損しています」と恐怖を煽るフィッシングメールの検体を入手・解析しました。本メールは、メール認証(SPF・DMARC)の失敗、正規Microsoftインフラとは無関係な送信元IP、Azure Blob Storageを悪用したTDS(Traffic Direction System)型攻撃インフラなど、複数の証拠からフィッシング詐欺であることが確定しています。

本記事では、このフィッシングメールの技術的特徴と見分け方を解説し、読者の皆様への注意喚起を行います。

受信したメールの全文

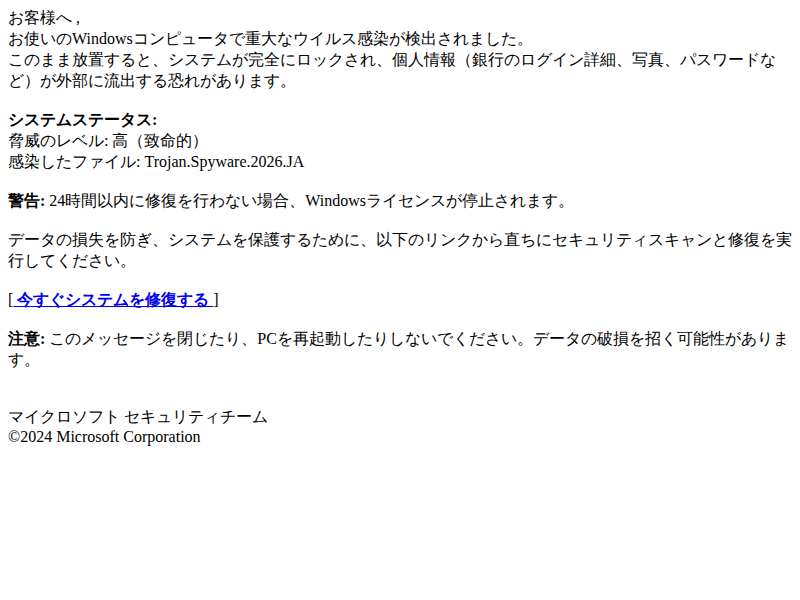

以下は、実際に送信されたフィッシングメールの本文全文です。このメール内のリンクは絶対にクリックしないでください。

件名: 【重要】Windowsセキュリティシステムが破損しています:今すぐアクションが必要です

差出人: microsoft-noreply[@]accountprotection[.]microsoft[.]com

フィッシングメール本文のプレビュー(参考表示・メーラー環境の完全再現ではありません) 誘導先サイトのスクリーンショット(解析時点)

お客様へ ,

お使いのWindowsコンピュータで重大なウイルス感染が検出されました。

このまま放置すると、システムが完全にロックされ、個人情報(銀行のログイン詳細、写真、パスワードなど)が外部に流出する恐れがあります。

システムステータス:

脅威のレベル: 高(致命的)

感染したファイル: Trojan[.]Spyware[.]2026[.]JA

警告: 24時間以内に修復を行わない場合、Windowsライセンスが停止されます。データの損失を防ぎ、システムを保護するために、以下のリンクから直ちにセキュリティスキャンと修復を実行してください。

[ 今すぐシステムを修復する ]

注意: このメッセージを閉じたり、PCを再起動したりしないでください。データの破損を招く可能性があります。

マイクロソフト セキュリティチーム

©2024 Microsoft Corporation

このメールが詐欺である証拠

本メールがフィッシングであるという判断は、以下の複数の証拠を総合して確定したものです。単一の根拠のみに依存した判断ではありません。

証拠1: メール認証の失敗(SPF fail / DMARC fail)

| 認証項目 | 結果 | 意味 |

|---|---|---|

| SPF | fail | 送信元サーバーが、差出人ドメインの正規送信サーバーとして登録されていない |

| DKIM | 不明 | 検証結果が付与されていない状態 |

| DMARC | fail | ドメイン所有者が設定した認証ポリシーに違反している |

観測事実: SPFおよびDMARCが共にfailとなっています。

示唆: この結果は、メールの送信元サーバーがaccountprotection[.]microsoft[.]comの正規メール配信インフラではないことを示しています。Microsoftは一般にSPF・DKIM・DMARCを厳格に運用していることが公式ドキュメントで確認できます。

総合判断: 正規のMicrosoftからのメールであれば、これらの認証が全て失敗することは通常あり得ません。差出人アドレスが偽装されていることの強い証拠です。

証拠2: 送信元IPアドレスの不整合

| 項目 | 内容 |

|---|---|

| 送信元IP | 65[.]215[.]56[.]121 |

| IP所有組織 | PJ SOLOMON, L[.]P. |

| CIDR | 65[.]215[.]56[.]0/24 |

観測事実: メールの送信元IPアドレスは65[.]215[.]56[.]121であり、RDAP/Whois情報によると「PJ SOLOMON, L[.]P.」という組織に割り当てられています。

示唆: この組織はMicrosoftのメール配信インフラとは無関係です。正規のMicrosoftメールは、一般にMicrosoft所有のIPレンジ(Outlook/Exchange Onlineの配信サーバー)から送信されます。

総合判断: 送信元IPがMicrosoftと無関係な第三者組織に属していることは、このメールが正規のMicrosoftシステムから送信されたものではないことを確定的に示しています。当該IPアドレスが攻撃者に悪用(侵害・踏み台利用)されている可能性があります。

証拠3: X-Mailerヘッダの矛盾

観測事実: メールヘッダに「X-Mailer: iPhone Mail (21G93)」が記録されています。

示唆: MicrosoftがiPhoneの標準メールアプリからセキュリティ通知を送信することは通常あり得ません。正規のMicrosoftセキュリティ通知は、自動配信システムから送信されます。

総合判断: このヘッダ情報は、攻撃者がiPhoneまたはiPhoneを偽装した環境からメールを手動送信した可能性を示す補助的証拠です。

誘導先サイトの解析

Azure Blob Storageの悪用

観測事実: メール内のリンクは以下のURLに誘導します。

|

1 |

hxxps://sanazayi[.]z21[.]web[.]core[.]windows[.]net/ |

示唆: このURLは Microsoft Azure の Blob Storage(静的Webサイトホスティング)のサブドメイン形式です。「core[.]windows[.]net」という文字列が含まれるため、一見するとMicrosoft正規のURLに見えますが、実際には誰でもAzureアカウントを作成すれば任意の名前でサブドメインを取得できます。「sanazayi」の部分は攻撃者が自由に設定した名称です。

TDS(Traffic Direction System)の検出

観測事実: 誘導先URLにアクセスすると、TDS(トラフィック振り分けシステム)が検出されました。最終的に以下のページに到達します。

|

1 2 3 4 |

hxxps://sanazayi[.]z21[.]web[.]core[.]windows[.]net/kbk5inmyjgg9[.]html ページタイトル: 情報 0x86259E サーバー: Windows-Azure-Web/1[.]0 Microsoft-HTTPAPI/2[.]0 ソースサイズ: 56,151 bytes |

示唆: TDSの存在は、攻撃者がアクセス元の環境(国・ブラウザ・OS・セキュリティツールの有無など)に応じて異なるページに振り分けていることを示しています。セキュリティ研究者からのアクセスを無害なページに誘導し、一般ユーザーのみをフィッシングページに誘導する手法は、検知回避のために広く用いられています。

総合判断: 正規のMicrosoftセキュリティ通知がTDSを経由してユーザーを振り分けることはありません。これは明確にフィッシング攻撃インフラの特徴です。

ソーシャルエンジニアリング手法の分析

本メールは以下の心理的操作テクニックを複合的に使用しています。

1. 恐怖による緊急性の演出

- 「重大なウイルス感染が検出」「システムが完全にロック」「個人情報が外部に流出」— 具体的な被害を列挙して恐怖心を煽る

- 「24時間以内に修復を行わない場合、Windowsライセンスが停止」— 時間制限を設けて冷静な判断を妨げる

- 「このメッセージを閉じたり、PCを再起動したりしないでください」— 被害者の行動を制限し、第三者への相談を防ぐ

2. 権威の偽装

- 差出人を「microsoft-noreply[@]accountprotection[.]microsoft[.]com」に偽装

- 「マイクロソフト セキュリティチーム」と署名

- 「©2024 Microsoft Corporation」のコピーライト表記

3. 技術用語による信頼性の偽装

- 「Trojan[.]Spyware[.]2026[.]JA」— 実在しないマルウェア名を技術的に見せかける

- 「脅威のレベル: 高(致命的)」— セキュリティソフトの警告画面を模倣

見分け方のポイント

このタイプのフィッシングメールを見分けるための具体的なチェックポイントです。

| チェック項目 | 本メールの場合 | 正規のMicrosoft通知 |

|---|---|---|

| 送信経路の認証 | SPF fail / DMARC fail | SPF pass / DKIM pass / DMARC pass |

| 送信サーバー | 無関係な第三者IP | Microsoft所有のIPレンジ |

| メーラー情報 | iPhone Mail | 自動配信システム(X-Mailerなし) |

| リンク先 | Azure Blob Storage(個人作成可能) | microsoft[.]com ドメイン直下 |

| メールからウイルス検出通知 | あり | 一般にMicrosoftがメールでウイルス検出を通知することはない |

| タイムゾーン | +0800 | Microsoft日本法人は通常+0900(JST) |

IOC(Indicators of Compromise)一覧

以下は本フィッシングキャンペーンに関連する侵害指標です。セキュリティ機器やフィルタへの登録にご活用ください。

メール関連

| 種別 | 値 |

|---|---|

| SHA256 | 6fadc36761e72990c74af23dc28b50b0af1e574a51c3799c187533bd14823153 |

| 差出人(偽装) | microsoft-noreply[@]accountprotection[.]microsoft[.]com |

| 送信元IP | 65[.]215[.]56[.]121 |

| 送信元CIDR | 65[.]215[.]56[.]0/24 |

| 送信元組織 | PJ SOLOMON, L[.]P. |

URL・ドメイン関連

| 種別 | 値 | 状態 |

|---|---|---|

| 誘導先URL | hxxps://sanazayi[.]z21[.]web[.]core[.]windows[.]net/ | 稼働中(TDS検出) |

| 最終到達URL | hxxps://sanazayi[.]z21[.]web[.]core[.]windows[.]net/kbk5inmyjgg9[.]html | 確認済み |

PhishTank登録状況

hxxps://sanazayi[.]z21[.]web[.]core[.]windows[.]net/ — 本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。

このメールを受け取った場合の対処法

- リンクをクリックしないでください。 メール内の「今すぐシステムを修復する」ボタンは、フィッシングサイトへの誘導です。

- メールを削除してください。 このメールに返信したり、転送したりしないでください。

- 既にクリックしてしまった場合:

- そのページで入力した情報(ID・パスワード・クレジットカード番号等)があれば、直ちに該当サービスのパスワードを変更してください

- クレジットカード情報を入力した場合は、カード会社に連絡し利用停止を依頼してください

- ソフトウェアのインストールを促された場合は、インストールせずブラウザを閉じてください。インストールしてしまった場合は、信頼できるセキュリティソフトでフルスキャンを実行してください

- 正規のセキュリティ状態を確認するには: ブラウザのアドレスバーに直接「account[.]microsoft[.]com」と入力してアクセスし、ご自身のアカウントのセキュリティ状態を確認してください。メール内のリンクは使用しないでください。

重要な知識: Microsoftがメールで行わないこと

- メールでウイルス感染を通知し、リンクから修復を求めることはありません

- 「24時間以内に対応しないとライセンスを停止する」という形での脅迫は行いません

- 「PCを再起動しないでください」等の行動制限をメールで指示することはありません

- 正規のセキュリティ通知は、Windows Defenderのアプリ内通知やMicrosoftアカウントのダッシュボードで確認できます

技術解説: Azure Blob Storageを悪用したフィッシングの仕組み

本件で使用されている「core[.]windows[.]net」ドメインについて解説します。

Azure Blob Storageの静的Webサイトホスティング機能を有効にすると、[アカウント名][.]z[数字][.]web[.]core[.]windows[.]net という形式のURLが自動的に割り当てられます。このドメインはMicrosoft所有(*.core[.]windows[.]net)であるため、URLフィルタやセキュリティソフトが「Microsoft正規ドメイン」として信頼してしまう場合があります。

攻撃者はこの信頼性を悪用し、無料または安価なAzureアカウントでフィッシングページをホスティングしています。さらにTDS(Traffic Direction System)を組み合わせることで、セキュリティ製品のクローラーには無害なページを、一般ユーザーにはフィッシングページを表示するよう振り分けを行っています。

防御のポイント: URLに「microsoft」や「windows」という文字列が含まれていても、それだけで正規サイトとは判断できません。特に「core[.]windows[.]net」のサブドメインは誰でも取得可能であることを認識してください。

技術解説: SPF・DKIM・DMARCとは

メール認証の3つの仕組みを簡単に解説します。

| 認証方式 | 役割 | 本メールでの結果 |

|---|---|---|

| SPF(Sender Policy Framework) | 送信元サーバーのIPアドレスが、ドメイン所有者が許可したサーバーかどうかを検証する | fail — 許可されていないサーバーから送信 |

| DKIM(DomainKeys Identified Mail) | メールに付与された電子署名を検証し、送信途中で改ざんされていないか確認する | 検証結果が付与されていない状態 |

| DMARC(Domain-based Message Authentication, Reporting and Conformance) | SPFとDKIMの結果を組み合わせ、ドメイン所有者のポリシーに基づいて処理を決定する | fail — ドメイン所有者のポリシーに違反 |

これら3つの認証が正しく機能している環境では、本メールのようななりすましメールは受信トレイに届く前に拒否またはスパムフォルダに振り分けられます。お使いのメールサービスでこれらの認証結果を確認する方法を把握しておくことを推奨します。