解析結果に基づいてフィッシング注意喚起記事のHTMLを作成します。

概要

見出し

2026年4月19日、Microsoftのセキュリティチームを装い「Windowsセキュリティーシステムのアップグレード」と称するフィッシングメールが確認されました。本メールは、受信者のシステムに「異常なアクティビティ」が検出されたと偽り、24時間以内にセキュリティパッチの更新とアカウント認証を行うよう促す内容です。

誘導先URLには、Microsoft Azure Blob Storageの正規インフラ(*[.]web[.]core[.]windows[.]net)が悪用されており、一般的なURLフィルタリングでは検知が困難な手口が用いられています。さらに、TDS(Traffic Direction System:トラフィック振り分けシステム)が検出されており、アクセス元の条件によって異なるページへ誘導される高度な攻撃インフラが使われています。

SPF認証の失敗、DMARC認証の失敗、送信元IPが南アフリカの第三者ホスティング事業者に所在すること、およびMicrosoftブランドへのなりすまし――これら4件の証拠を総合的に評価し、フィッシングメールであることが確定しています。

受信メールの内容

| 件名 | 【重要】Windowsセキュリティーシステムのアップグレード |

|---|---|

| 差出人(From) | microsoft-noreply[@]microsoft[.]com |

| Return-Path | <microsoft-noreply[@]microsoft[.]com> |

| 送信日時 | 2026年4月19日 02:50:44(UTC+2) |

| X-Mailer | Microsoft Outlook 16[.]0 |

| 件名エンコーディング | UTF-8 |

| SHA-256 | bf7ca6c51dac04aea918225bc216b2dd21fc97925ae571879d76ae96bc322ae6 |

メール本文(全文)

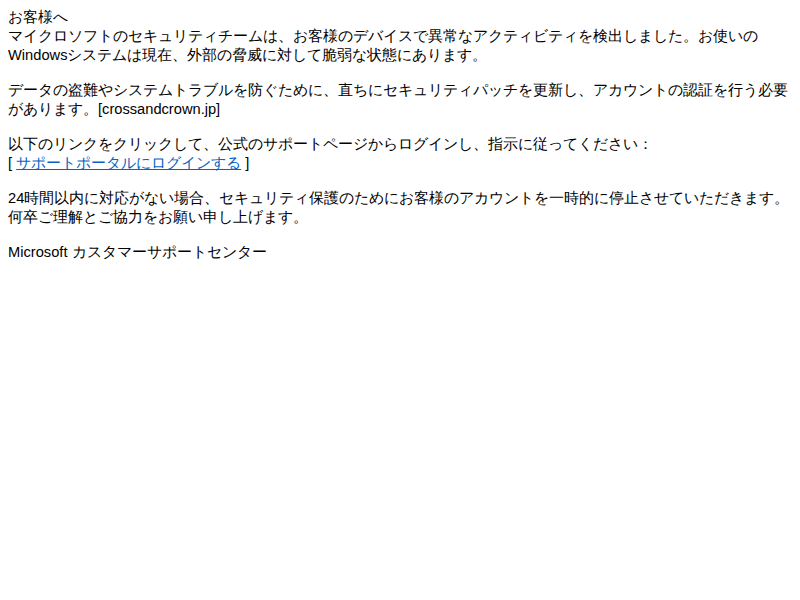

お客様へ

マイクロソフトのセキュリティチームは、お客様のデバイスで異常なアクティビティを検出しました。お使いのWindowsシステムは現在、外部の脅威に対して脆弱な状態にあります。

データの盗難やシステムトラブルを防ぐために、直ちにセキュリティパッチを更新し、アカウントの認証を行う必要があります。[crossandcrown[.]jp]

以下のリンクをクリックして、公式のサポートページからログインし、指示に従ってください:

[ サポートポータルにログインする <hxxps://menocifut[.]z20[.]web[.]core[.]windows[.]net/> ]

24時間以内に対応がない場合、セキュリティ保護のためにお客様のアカウントを一時的に停止させていただきます。

何卒ご理解とご協力をお願い申し上げます。

Microsoft カスタマーサポートセンター

※ 上記は受信したフィッシングメールの全文です。リンクは安全のため無効化処理(デファング)を施しています。

ソーシャルエンジニアリング手法の分析

本メールでは、受信者を即座に行動させるための複数のソーシャルエンジニアリング(心理操作)手法が確認されました。

- 恐怖の喚起:「異常なアクティビティを検出」「外部の脅威に対して脆弱」という表現で、受信者にセキュリティ上の危機感を植え付けています。

- 緊急性の演出:「直ちにセキュリティパッチを更新」「24時間以内に対応がない場合」という時間制限を設け、冷静な判断を妨げています。

- 権威の偽装: 差出人を「microsoft-noreply[@]microsoft[.]com」とし、署名を「Microsoft カスタマーサポートセンター」とすることで、Microsoftの公式通知であるかのように見せかけています。

- 罰則の示唆:「アカウントを一時的に停止させていただきます」という表現で、対応しない場合の不利益を示唆し、リンクのクリックを促しています。

- 受信者ドメインの埋め込み: メール本文中に受信者の組織ドメインと思われる文字列が挿入されており、標的型の攻撃であるかのように見せる手法が使われています。実際には、この部分はメール送信時に受信者ごとに自動挿入される可能性があります。

正規のMicrosoftからのセキュリティ通知では、一般に、メール内リンクからの直接ログインを求めることはなく、Microsoft アカウントの公式サイト(一般に account[.]microsoft[.]com として知られています)から確認するよう案内されます。

技術解析

1. メール認証の検証結果

メール認証は、送信者が正当な送信元であるかを検証する仕組みです。本メールでは、主要な認証プロトコルのうち2つで明確な失敗が確認されました。

SPF(Sender Policy Framework): fail

観測事実: 本メールのSPF認証結果は「fail」でした。これは、送信に使用されたIPアドレス 213[.]172[.]156[.]155 が、microsoft[.]com のDNS上で公開されているSPFレコードにおいて、送信を許可されたサーバーとして登録されていないことを意味します。

示唆: SPFは、ドメイン所有者が「このサーバーからのメール送信を許可する」と宣言する仕組みです。SPFがfailであるということは、microsoft[.]com のドメイン管理者(すなわちMicrosoft社)が、このメールの送信元サーバーを正規の送信元として認めていないことを示しています。

DKIM(DomainKeys Identified Mail): 検証結果なし

観測事実: 本メールに対するDKIM検証結果は付与されていませんでした。

示唆: DKIMは、メールに電子署名を付与し、送信元の正当性と内容の改ざん有無を検証する仕組みです。検証結果が付与されていない状態では、DKIMによる送信元の正当性確認ができません。なお、検証結果が付与されていないこと自体は、正規メールの配送経路によっても起こり得るため、これ単独ではフィッシングの根拠とはなりません。

DMARC(Domain-based Message Authentication, Reporting and Conformance): fail

観測事実: DMARC認証結果は「fail」でした。DMARCは、SPFとDKIMの結果を組み合わせて、ドメイン所有者が定めたポリシーに基づき最終的な認証判定を行う仕組みです。

示唆: SPFの失敗およびDKIM検証結果の不在により、DMARCポリシーによる認証も失敗しています。これは、本メールが microsoft[.]com ドメインの正規のメール送信基盤から発信されたものではないことを強く示唆しています。

2. 送信元サーバーの解析

| 送信元IPアドレス | 213[.]172[.]156[.]155 |

|---|---|

| 所在国 | 南アフリカ(ZA) |

| 管理組織 | HERO TELECOMS (PTY) LTD |

| CIDRブロック | 213[.]172[.]156[.]0/24 |

観測事実: RDAP(Registration Data Access Protocol)による照会の結果、本メールの送信元IPアドレス 213[.]172[.]156[.]155 は、南アフリカに所在する通信事業者「HERO TELECOMS (PTY) LTD」に割り当てられたアドレスブロック 213[.]172[.]156[.]0/24 に属していることが確認されました。

示唆: Microsoftの正規メール配信基盤は、一般にMicrosoft自身が管理するIPアドレス範囲から送信されることが知られています。南アフリカの第三者通信事業者のインフラからMicrosoftの公式通知が送信されることは通常考えられず、このメールが正規の送信経路を経ていないことを示しています。

3. 誘導先URLの解析

Azure Blob Storageの正規インフラを悪用した手口

本フィッシングメールの最も注目すべき特徴は、誘導先URLにMicrosoft Azure Blob Storageの正規インフラが悪用されている点です。

| 誘導先URL | hxxps://menocifut[.]z20[.]web[.]core[.]windows[.]net/txkjevgihc2w[.]html |

|---|---|

| ホスト名 | menocifut[.]z20[.]web[.]core[.]windows[.]net |

| ページタイトル | 状態 E-441315 |

| サーバー | Windows-Azure-Web/1[.]0 Microsoft-HTTPAPI/2[.]0 |

| ページサイズ | 56,673 bytes |

| 状態 | 解析時点で稼働中(確認済み) |

この手口が危険な理由:

Azure Blob Storageは、Microsoftが提供する正規のクラウドストレージサービスです。このサービスの「静的Webサイトホスティング」機能を有効にすると、(アカウント名)[.]z(番号)[.]web[.]core[.]windows[.]net という形式のURLが自動的に割り当てられます。

- 正規ドメイン上のURL:

windows[.]netはMicrosoftが所有・管理する正規のドメインです。そのため、URLの見た目からフィッシングであると判断することが非常に困難です。 - 有効なSSL証明書: Azureが自動的にSSL証明書を発行するため、ブラウザは鍵マーク(安全な接続)を表示します。「鍵マークがあれば安全」という一般的な認識を悪用しています。

- URLフィルタの回避: 多くのセキュリティ製品は

windows[.]netをMicrosoftの正規ドメインとしてホワイトリストに登録しているため、フィルタリングを回避される可能性があります。 - 誰でもアカウント作成可能: Azure Blob Storageは一般に公開されているクラウドサービスであり、攻撃者を含む誰でもアカウントを作成してコンテンツをホストできます。

つまり、URLに windows[.]net や core[.]windows[.]net が含まれていても、それだけで安全なサイトであるとは判断できません。Azure Blob Storageのアカウント名(この場合 menocifut)はランダムな文字列であり、Microsoftの公式サービスページの命名規則とは明らかに異なります。

ページサイズと構造

観測事実: 誘導先ページのHTMLソースサイズは56,673バイトであり、単純なログインフォームとしては異常に大きなサイズです。ページタイトルは「状態 E-441315」という、公式サービスとは無関係の汎用的なラベルが設定されていました。

示唆: 大きなソースサイズは、難読化されたJavaScript、正規サイトからコピーされたUI要素、またはアクセス解析・フィンガープリンティング用のコードが含まれている可能性を示唆しています。

TDS(Traffic Direction System)の検出

観測事実: 誘導先URLにおいて、TDS(Traffic Direction System:トラフィック振り分けシステム)の存在が検出されました。

TDSとは何か: TDSは、アクセス元のIPアドレス・地理的位置・ブラウザの種類・アクセス時間帯などの条件に基づいて、訪問者を異なるページに振り分ける仕組みです。フィッシング攻撃においては以下の目的で使用されます:

- セキュリティ研究者の回避: 既知のセキュリティ企業やサンドボックスのIPアドレスからのアクセスに対して、無害なページや404エラーを返す

- 地域限定の攻撃: 標的とする国や地域からのアクセスのみをフィッシングページに誘導し、それ以外のアクセスを正規サイトにリダイレクトする

- テイクダウン耐性: フィッシングページ本体のURLを隠蔽し、中間のリダイレクタのみが露出するようにすることで、インフラの停止を困難にする

示唆: TDSの使用は、本フィッシング攻撃の背後に組織的かつ技術的に高度な攻撃インフラが存在することを示唆しています。今回の解析では1種類のドメインが観測されましたが、アクセス条件によっては異なるドメインへのリダイレクトが発生する可能性があります。

証拠の総合評価

以下の4件の証拠を総合的に評価し、本メールはフィッシングであると確定しました。いずれの証拠も単独ではフィッシングの確定根拠とはなりませんが、複数の独立した指標が同一の結論を指し示しており、証拠強度は「Strong」と判定されます。

| # | 証拠 | 詳細 |

|---|---|---|

| 1 | SPF fail | 送信元IP 213[.]172[.]156[.]155 は microsoft[.]com のSPFレコードで許可されていない |

| 2 | DMARC fail | SPFの失敗とDKIM検証結果の不在により、DMARCポリシーに基づく認証が失敗 |

| 3 | 送信元IP国: ZA | 南アフリカの第三者通信事業者(HERO TELECOMS)からの送信。Microsoftの正規メール配信基盤ではない |

| 4 | Microsoftのなりすまし | 差出人アドレス・メール本文・署名でMicrosoftを偽装。Azure正規インフラの悪用により信憑性を演出 |

IOC(侵害指標)一覧

以下は本フィッシングメールから抽出されたIOC(Indicators of Compromise:侵害指標)です。セキュリティ製品でのブロックリスト登録や、組織内での検知ルール作成にご活用ください。

| 種別 | 値 | 備考 |

|---|---|---|

| メールアドレス(From) | microsoft-noreply[@]microsoft[.]com |

詐称された差出人アドレス |

| 送信元IP | 213[.]172[.]156[.]155 |

ZA / HERO TELECOMS (PTY) LTD |

| CIDRブロック | 213[.]172[.]156[.]0/24 |

送信元IPの所属ネットワーク |

| 誘導先URL | hxxps://menocifut[.]z20[.]web[.]core[.]windows[.]net/ |

TDS検出・Azure Blob Storage悪用 |

| 誘導先URL(ランディングページ) | hxxps://menocifut[.]z20[.]web[.]core[.]windows[.]net/txkjevgihc2w[.]html |

ページタイトル: 状態 E-441315 |

| ホスト名 | menocifut[.]z20[.]web[.]core[.]windows[.]net |

Azure Blob Storage静的Webサイト |

| メールSHA-256 | bf7ca6c51dac04aea918225bc216b2dd21fc97925ae571879d76ae96bc322ae6 |

メールファイルのハッシュ値 |

PhishTank登録状況

hxxps://menocifut[.]z20[.]web[.]core[.]windows[.]net/ — 本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。

この手口への具体的な対策

本フィッシングメールはAzure Blob Storageの正規インフラを悪用しており、従来の「URLが怪しいかどうかを見分ける」という対策だけでは不十分です。以下の対策を推奨します。

個人ユーザー向け

- メール内リンクを絶対にクリックしない: Microsoftからのセキュリティ通知を受け取った場合、メール内のリンクではなく、ブラウザのアドレスバーに直接

account[.]microsoft[.]comと入力してアクセスしてください。 windows[.]netドメインを過信しない:*[.]web[.]core[.]windows[.]netは誰でもコンテンツをホストできるAzureのサービスです。このドメインのURLがMicrosoftの公式ページであるとは限りません。- 「24時間以内」等の期限表示に惑わされない: 正規のサービスが本当にアカウントを停止する場合、複数回にわたる通知と猶予期間が設けられるのが一般的です。即座の対応を迫るメールは疑ってください。

- X-Mailerヘッダーの偽装に注意: 本メールでは「Microsoft Outlook 16[.]0」と表示されていますが、X-Mailerヘッダーは送信者が自由に設定できる値であり、実際の送信ソフトウェアを保証するものではありません。

組織・IT管理者向け

- メール認証ポリシーの厳格化: SPF fail かつ DMARC fail のメールを自動的に隔離または拒否するポリシーを適用してください。

- Azure Blob StorageのURLに対する注意喚起:

*[.]web[.]core[.]windows[.]netパターンのURLは、Microsoft公式ページではなくユーザーがホストしたコンテンツである可能性があることを組織内に周知してください。 - IOCに基づくブロックリストの更新: 上記IOC一覧に記載された送信元IPアドレスおよびURLをセキュリティ製品のブロックリストに追加してください。

- TDS型攻撃への対応: TDSを使用したフィッシングは、セキュリティ製品による自動スキャン時に無害なコンテンツを返す場合があります。ユーザーからの報告ベースでの検知体制も併せて整備してください。

- 類似ドメインの監視: Azure Blob Storageを悪用したフィッシングでは、攻撃者がストレージアカウントを容易に作り直せるため、アカウント名のランダム文字列パターン(例:

menocifut)を含むURLへのアクセスを監視することを推奨します。

既にリンクをクリックしてしまった場合

- Microsoftアカウントのパスワードを直ちに公式サイト(

account[.]microsoft[.]com)から変更してください。 - 多要素認証(MFA)が未設定の場合、速やかに有効化してください。

- Microsoftアカウントのセキュリティダッシュボードで、不審なサインイン履歴がないかを確認してください。

- 認証情報を入力してしまった場合、同じパスワードを使用している他のサービスのパスワードもすべて変更してください。

- 組織のIT部門またはセキュリティ担当者に報告してください。