解析日: 2026年5月14日 | SHA256: 4132776466f30cff86d30f1a78986083b8c89380ae5e84b94fec8d4df01a2623

概要

見出し

2026年5月14日、東京電力エナジーパートナー株式会社(TEPCO)を装い、「未払い料金 5,931円」の即日支払いを要求するフィッシングメールの流通が確認されました。差出人アドレスには東京電力と無関係なドメイン mail18[.]leidaliusuyi[.]com が使用されており、メール内のリンクは外部ドメイン mingreach[.]com へ誘導する構造です。本記事では、受信したメールの全文と技術的な解析結果を公開し、見分け方と対処方法を解説します。

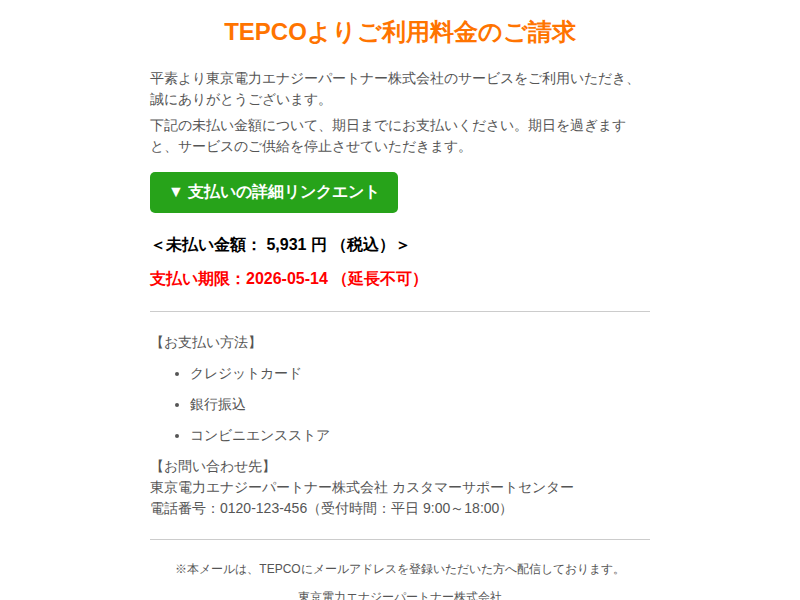

証跡:メール本文プレビュー

フィッシングメールの全文

以下は、実際に送信されたフィッシングメールの全文です。このメールを受信した方は、リンクを絶対にクリックせず、メールを削除してください。

件名: 【重要】東京電力(TEPCO)お支払い期限のお知らせ 番号:63973179

差出人: 【TEPCO】 支払い業務課 <noreply[@]mail18[.]leidaliusuyi[.]com>

フィッシングメール本文のプレビュー(参考表示・メーラー環境の完全再現ではありません)

ご利用料金のご請求

TEPCOよりご利用料金のご請求

平素より東京電力エナジーパートナー株式会社のサービスをご利用いただき、誠にありがとうございます。

下記の未払い金額について、期日までにお支払いください。期日を過ぎますと、サービスのご供給を停止させていただきます。

▼ 支払いの詳細リンクエント

<未払い金額: 5,931 円 (税込)>

支払い期限:2026-05-14 (延長不可)

【お支払い方法】

クレジットカード

銀行振込

コンビニエンスストア【お問い合わせ先】

東京電力エナジーパートナー株式会社

カスタマーサポートセンター

電話番号:[電話番号](受付時間:平日 9:00~18:00)※本メールは、TEPCOにメールアドレスを登録いただいた方へ配信しております。

東京電力エナジーパートナー株式会社

[郵便番号] [住所]3号※本メールに掲載された内容は許可なく転載することを禁じます。

(c) TEPCO Energy Partner, Inc.

差出人情報の解析

| 項目 | 値 |

|---|---|

| 表示名 | 【TEPCO】 支払い業務課 |

| Fromアドレス | noreply[@]mail18[.]leidaliusuyi[.]com |

| Return-Path | noreply-[受信者アドレス][@]mail18[.]leidaliusuyi[.]com |

【観測事実】 差出人アドレスのドメインは mail18[.]leidaliusuyi[.]com です。東京電力エナジーパートナー株式会社の公式サイトは、一般に tepco[.]co[.]jp として知られています。

【示唆】 表示名に「TEPCO」「支払い業務課」と記載していますが、実際のメールアドレスのドメインは東京電力とは無関係です。表示名は送信者が自由に設定できるため、これだけで正規の送信元と判断することはできません。

また、Return-Pathには受信者のメールアドレスの一部が埋め込まれたVERP(Variable Envelope Return Path)形式が使用されています。VERP形式自体は正規の配信サービスでもバウンス管理に用いられる一般的な手法ですが、本件ではフィッシングメールの配信状況追跡に利用されている可能性があります(補助的指標)。

メール認証結果の分析

| 認証方式 | 結果 | 意味 |

|---|---|---|

| SPF | softfail | 送信元IPが、送信ドメインのSPFレコードで明示的に許可されていない |

| DKIM | pass | メールの電子署名が送信ドメインと一致し、改ざんされていないことを確認 |

| DMARC | pass | DKIM認証の成功により、送信ドメインのDMARCポリシーを満たしている |

認証結果の読み方(重要)

【観測事実】 SPFはsoftfail(送信元IPがドメインのSPFレコードで完全には認可されていない状態)、DKIMはpass、DMARCはpassという結果が得られています。

【示唆】 ここで注意すべき重要な点があります。DKIMとDMARCが「pass」となっていますが、これは攻撃者が管理するドメイン leidaliusuyi[.]com の認証が成功したという意味であり、東京電力のドメインの認証ではありません。攻撃者は自身のドメインにDKIM署名とDMARCポリシーを正しく設定しているため、そのドメインからの送信としては認証に成功します。

つまり、DKIM passとDMARC passは「このメールが leidaliusuyi[.]com から送信されたこと」を証明しており、逆に東京電力からのメールではないことを技術的に裏付ける証拠となります。SPF softfailは、攻撃者が使用した送信IPが自身のドメインのSPFレコードにも完全には登録されていないことを示しています。

メール認証の結果が「pass」であっても、送信元が正規の企業であるとは限りません。 認証結果は「どのドメインから送信されたか」を示すものであり、「そのドメインが信頼できるか」を保証するものではありません。

メール本文の特徴

不自然な日本語表現

【観測事実・確認済み】 メール本文中に「支払いの詳細リンクエント」という表現が確認されています。「リンクエント」は日本語として意味をなさない不自然な語句です。

【示唆】 正規の東京電力からの案内であれば、このような不自然な日本語が含まれることは通常考えられません。機械翻訳や非日本語話者による作成を示唆する特徴です。

即日期限による緊急性の演出

【観測事実・確認済み】 支払い期限が「2026-05-14(延長不可)」と記載されており、メールの送信日と同日です。「期日を過ぎますと、サービスのご供給を停止させていただきます」という文言で、即座の行動を促しています。

【示唆】 受信当日が期限であり延長不可とすることで、受信者に考える時間を与えず、焦って行動させることを意図した典型的な緊急性の演出手法です。一般的に、正規の電力会社からの料金督促は、十分な猶予期間を設けて複数回通知を行います。

HTML専用メール

【観測事実・確認済み】 このメールにはHTML本文のみが含まれており、テキスト形式(text/plain)の本文は付与されていません。

【示唆】 多くの正規の企業メールはHTMLとテキストの両方の形式を含む「マルチパート」構成で送信されます。HTML専用であること自体はフィッシングの決定的証拠ではありませんが、簡易なフィッシングメール生成ツールの特徴と一致します。

HTML内リンクの解析

【観測事実・確認済み】 HTML本文中には1件のリンクが確認されました。

| 項目 | 内容 |

|---|---|

| 表示文言 | 「▼ 支払いの詳細リンクエント」 |

| リンク先URL | hxxps://mingreach[.]com/5G6q0cOTPz[.]info[.]jp |

| HTML要素のクラス | button button |

| 直前の文脈 | 「下記の未払い金額について、期日までにお支払いください。期日を過ぎますと、サービスのご供給を停止させていただきます。」 |

【示唆】 リンクはCSSクラス button button でボタン形状に装飾されており、未払い警告の直後に配置されています。表示文言の「支払いの詳細リンクエント」という不自然な日本語でリンク先を案内しつつ、実際のリンク先は東京電力とは無関係な mingreach[.]com です。

さらに、URLのパス部分に「5G6q0cOTPz[.]info[.]jp」という文字列が含まれています。これは一見すると .info[.]jp ドメインのように見えますが、実際にはURLのパスコンポーネント(スラッシュ以降の部分)であり、接続先ドメインは mingreach[.]com です。URLの構造に不慣れな受信者を欺くための偽装手法です。

誘導先URLの解析

| 項目 | 内容 |

|---|---|

| 初期URL | hxxps://mingreach[.]com/5G6q0cOTPz[.]info[.]jp |

| リダイレクト回数 | 2回 |

| 最終到達先 | hxxps://mingreach[.]com |

| 現在の状態 | 停止/エラー |

【観測事実】 リンクをたどると2回のリダイレクトを経て hxxps://mingreach[.]com に到達しますが、解析時点でサイトは停止またはエラー状態でした。

【示唆】 複数回のリダイレクトは、フィッシングサイトの検出を回避し、最終的な詐取ページのURLを隠蔽するためによく用いられる手法です。サイトが停止していることは、ホスティング事業者やセキュリティ機関による停止措置、あるいは攻撃者自身によるインフラの切り替えが考えられます。ただし、今後再稼働する可能性があるため、引き続き注意が必要です。

送信インフラの解析

| 項目 | 内容 |

|---|---|

| 送信元IP | 163[.]192[.]117[.]172 |

| CIDR | 163[.]192[.]0[.]0/16 |

| 管理組織 | Oracle Corporation |

【観測事実】 メールの送信元IPアドレスはOracle Corporationが管理するネットワーク帯域に属しています。

【示唆】 Oracle Corporationはクラウドインフラサービス(Oracle Cloud Infrastructure)を提供しており、一般的にクラウドサーバーは誰でも契約・利用が可能です。攻撃者がOracle Cloudのインスタンスをメール送信基盤として利用していることを示しています。東京電力の正規メールインフラとは無関係です。

総合判断

以下の複数の独立した証拠を総合的に評価し、本メールをフィッシング詐欺(確定)と判断しました。

| # | 証拠 | 確度 |

|---|---|---|

| 1 | 差出人ドメイン mail18[.]leidaliusuyi[.]com は東京電力(一般に tepco[.]co[.]jp)と無関係 |

確認済み |

| 2 | SPF softfail:送信元IPがドメインのSPFレコードで完全には認可されていない | 確認済み |

| 3 | 誘導先URL mingreach[.]com は東京電力と無関係の外部ドメイン |

確認済み |

| 4 | URLパスに .info[.]jp を含ませたドメイン偽装 |

確認済み |

| 5 | 2回のリダイレクトによるURL隠蔽構造 | 確認済み |

| 6 | 「リンクエント」等の不自然な日本語 | 確認済み |

| 7 | 送信日と同日の支払い期限設定(緊急性の演出) | 確認済み |

これらの証拠は互いに独立しており、いずれか単独ではなく、複合的にフィッシングであることを確定しています。

このフィッシングメールの見分け方

- 差出人のメールアドレスを確認する — 表示名が「TEPCO」でも、実際のメールアドレスが

@mail18[.]leidaliusuyi[.]comであれば東京電力からのメールではありません。メールソフトで差出人アドレスの詳細を表示して確認してください。 - リンク先URLを確認する — ボタンやリンクにマウスカーソルを合わせ(スマートフォンの場合は長押しし)、表示されるURLが

tepco[.]co[.]jpのドメインであるか確認してください。本メールではmingreach[.]comという無関係なドメインへ誘導されます。 - 不自然な日本語に注意する — 「支払いの詳細リンクエント」のような意味不明な語句は、正規の企業メールでは通常見られません。

- 過度な緊急性を疑う — 「本日中」「延長不可」「供給停止」など、即座の行動を強要する表現は詐欺メールの典型的な特徴です。正規の電力会社は十分な支払い猶予期間を設けます。

- 公式チャネルで確認する — 不安な場合は、メール内のリンクや電話番号を使わず、東京電力の公式サイトに自分でアクセスするか、請求書に記載されている電話番号に直接問い合わせてください。

IOC(侵害指標)一覧

セキュリティ製品やファイアウォールでのブロックにご活用ください。

| 種別 | 値 | 備考 |

|---|---|---|

| SHA256 | 4132776466f30cff86d30f1a78986083b8c89380ae5e84b94fec8d4df01a2623 |

メール本体のハッシュ値 |

| 送信元ドメイン | mail18[.]leidaliusuyi[.]com |

Fromアドレスのドメイン |

| 送信元IP | 163[.]192[.]117[.]172 |

Oracle Corporation(CIDR: 163[.]192[.]0[.]0/16) |

| 誘導先URL | hxxps://mingreach[.]com/5G6q0cOTPz[.]info[.]jp |

現在停止/エラー |

| 最終リダイレクト先 | hxxps://mingreach[.]com |

現在停止/エラー |

| 誘導先ドメイン | mingreach[.]com |

— |

PhishTank登録状況

hxxps://mingreach[.]com/5G6q0cOTPz[.]info[.]jp — 本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。

このメールを受信した場合の対処方法

- メール内のリンクをクリックしないでください — 「▼ 支払いの詳細リンクエント」と表示されたボタンは、東京電力とは無関係な外部サイトへの誘導です。

- 個人情報やクレジットカード情報を入力してしまった場合

- クレジットカード会社に直ちに連絡し、カードの利用停止と再発行を依頼してください。

- 入力したパスワードを他のサービスでも使い回している場合は、すべてのサービスでパスワードを変更してください。

- 東京電力の料金に不安がある場合 — メール内の電話番号やリンクは使用せず、東京電力エナジーパートナーの公式サイトに自分で直接アクセスし、マイページから請求状況を確認するか、公式の問い合わせ窓口に連絡してください。

- メールを削除してください — 確認が終わったら、受信トレイおよびゴミ箱からメールを完全に削除してください。

- 報告にご協力ください — フィッシングメールの報告は、フィッシング対策協議会(

info[@]antiphishing[.]jp)への情報提供が効果的です。