「【第一生命】法的執行準備完了および差押予告通知(最終)」はフィッシング詐欺メール|PayPay決済に誘導する手口と見分け方

公開日: 2026年4月29日

分類: フィッシング詐欺(確定)

偽装ブランド: 第一生命保険株式会社

カテゴリ: 金融

このメールはフィッシング詐欺です

「【第一生命】法的執行準備完了および差押予告通知(最終)」という件名のメールが拡散されています。差出人名は「第一生命保険」と表示されますが、第一生命保険株式会社とは一切関係のない詐欺メールです。メール内のリンクをクリックしたり、PayPayで支払いをしたりしないでください。本記事では、このフィッシングメールの手口を技術的証拠とともに解説します。

受信したメールの全文

見出し

以下は、実際に送信されたフィッシングメールの全文です。検索でこのページにたどり着いた方は、受信したメールと比較してください。

件名: 【第一生命】法的執行準備完了および差押予告通知(最終) No[.]1071285257

差出人: 第一生命保険 <info[@]mail26[.]jinshuocaigang[.]com>

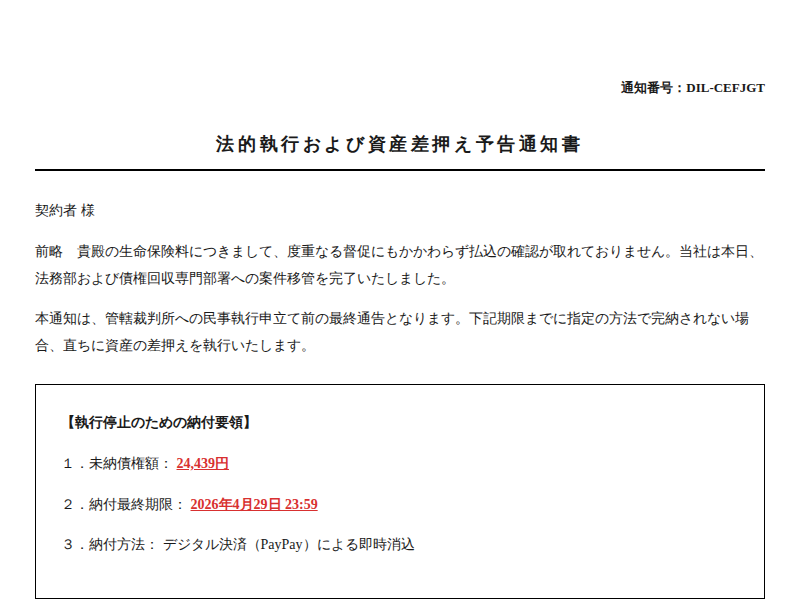

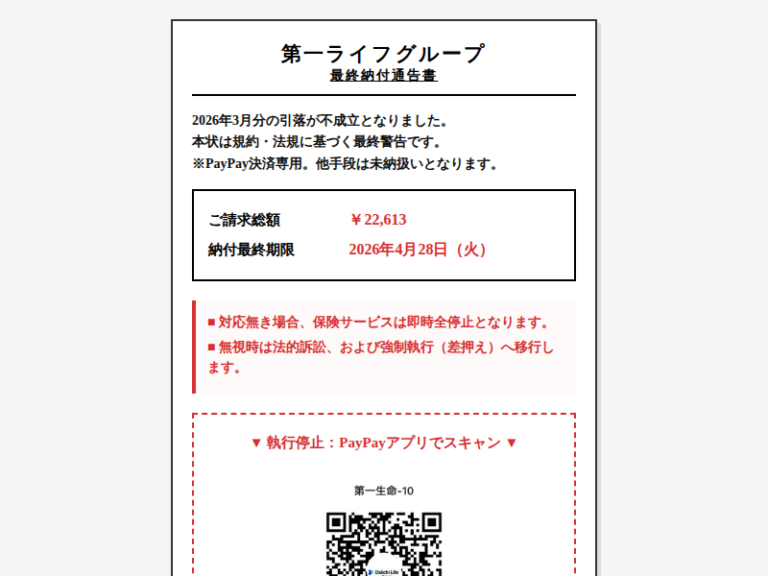

フィッシングメール本文のプレビュー(参考表示・メーラー環境の完全再現ではありません) 誘導先サイトのスクリーンショット(解析時点)

【第一生命】法的執行準備完了および差押予告通知(最終) No[.]66209816

通知番号:DIL-CEFJGT

法的執行および資産差押え予告通知書

契約者 様

前略

貴殿の生命保険料につきまして、度重なる督促にもかかわらず払込の確認が取れておりません。当社は本日、法務部および債権回収専門部署への案件移管を完了いたしました。

本通知は、管轄裁判所への民事執行申立て前の最終通告となります。下記期限までに指定の方法で完納されない場合、直ちに資産の差押えを執行いたします。

【執行停止のための納付要領】

1.未納債権額: 24,439円

2.納付最終期限: 2026年4月29日 23:59

3.納付方法: デジタル決済(PayPay)による即時消込迅速な債権回収および二重入金防止のため、銀行振込およびコンビニ払込は既に停止しております。必ず以下の方法で納付を完了させてください。

PayPayアプリを起動し、

下のボタンをタップしてQRコード決済画面へ進んでください。PayPayで支払う

※本日中に決済が確認できない場合、執行停止は受け付けられません。

【差押対象資産の調査範囲】

・勤務先から支払われる給与(賞与を含む)

・金融機関の預貯金口座

・生命保険契約の解約返戻金および配当金

・所有する動産および不動産一式※行き違いで納付済みの場合は、至急当社コンプライアンス窓口までご連絡ください。

第一生命保険株式会社

第一生命メールマガジン事務局

[住所]

不審なポイント:このメールに含まれる矛盾と不自然さ

一見すると専門的な法律用語で書かれた本格的な文面ですが、注意深く読むと複数の矛盾が含まれています。

1. 件名と本文で管理番号が異なる

件名には「No[.]1071285257」と記載されていますが、本文冒頭には「No[.]66209816」と全く異なる番号が表示されています。これはテンプレートを用いた大量送信の際に、件名と本文で異なる乱数が生成されたことを示唆しています。正規の法的通知であれば、管理番号は文書全体で統一されます。

2. 署名欄の住所が「[住所]」のまま

メール末尾の署名欄に「[住所]」というプレースホルダーがそのまま残っています。これはテンプレートの差し込み処理が正しく機能していない証拠であり、正規の企業通知ではあり得ません。

3. 「メールマガジン事務局」が法的通知を送信

法的執行や差押予告という重大な通知の発信元が「第一生命メールマガジン事務局」となっています。法的手続きに関する通知をメールマガジン部門が送ることは、一般的な企業の組織構造としてあり得ません。

4. PayPayのみに限定された支払方法

「銀行振込およびコンビニ払込は既に停止」と記載し、PayPayでのQRコード決済のみに誘導しています。保険料の法的な債権回収において、QRコード決済のみを指定することは通常あり得ません。これは、詐欺グループが即座に資金を回収するための手口です。

5. 当日中の支払期限

納付最終期限が「2026年4月29日 23:59」とメール送信日当日に設定されています。法的手続きにおける通知には、一般的に相当の猶予期間が設けられます。当日中の支払いを迫ることで、受信者が冷静に判断する時間を奪う手口です。

技術解析:送信元の正体

差出人アドレスの偽装

メールの表示名は「第一生命保険」ですが、実際の送信元アドレスは以下の通りです。

| 項目 | 値 |

|---|---|

| From(差出人) | 第一生命保険 <info[@]mail26[.]jinshuocaigang[.]com> |

| Return-Path(返信先) | info[@]mail26[.]jinshuocaigang[.]com |

| X-Mailer(送信ソフト) | Outlook[.]com |

| 送信日時 | 2026年4月29日 00:59:15(+0800) |

観測事実: 差出人アドレスのドメインは mail26[.]jinshuocaigang[.]com です。第一生命保険の公式サイトは一般に dai-ichi-life[.]co[.]jp として知られており、このドメインとは全く異なります。

示唆: 表示名に「第一生命保険」と設定することは誰でも可能であり、実際のメールアドレスのドメインが正規のものと異なることは、ブランドのなりすましであることを示しています。また、サブドメイン「mail26」は連番のメール送信インフラを示唆しており、大量送信のための体制が整えられている可能性があります。

補足: タイムゾーンが「+0800」(日本標準時は+0900)となっており、送信システムが日本国外(一般的に+0800はCST: 中国標準時等で使用)に設定されていることを示しています。

メール認証の検証結果

メール認証は、受信サーバーが送信元の正当性を検証する仕組みです。このメールの検証結果を以下に示します。

| 認証方式 | 結果 | 意味 |

|---|---|---|

| SPF | softfail | 送信元IPが、ドメインのSPFレコードで明示的に許可されていない |

| DKIM | neutral | DKIM検証で確定的な結果が得られなかった |

| DMARC | pass | 送信ドメイン自体のDMARCポリシーを満たした |

観測事実: SPFは softfail と評価されており、送信元IP(184[.]201[.]35[.]175)がドメイン jinshuocaigang[.]com のSPFレコードで明示的に許可されていないことを意味します。DKIMは neutral(確定的な結果なし)となっています。

示唆: SPF softfail は、このIPアドレスからの送信がドメイン所有者によって正式に認可されていない可能性を示しています。

読者向け解説:DMARCの「pass」に騙されないでください

DMARCが「pass」と評価されていますが、これは送信ドメイン jinshuocaigang[.]com 自体のDMARCポリシーに基づく結果です。第一生命保険の正規ドメインの認証結果ではありません。フィッシングメールであっても、送信者が自分のドメインにDMARCを設定していれば「pass」になり得ます。DMARC passは「メールが安全」という意味ではないことを理解しておくことが重要です。

送信インフラの特定

| 項目 | 値 |

|---|---|

| 送信元IP | 184[.]201[.]35[.]175 |

| IP組織 | Amazon[.]com, Inc. |

| CIDR | 184[.]192[.]0[.]0/10 |

観測事実: メールの送信元IPはAmazonが所有するIPレンジに属しています。

示唆: フィッシング攻撃者がクラウドサービスのインフラを悪用してメールを送信することは、一般的に広く確認されている手法です。クラウド経由の送信は、IPレピュテーションの高さを利用してスパムフィルタを回避する目的があると考えられます。なお、Amazon自体は正規のサービス提供者であり、そのインフラが第三者によって悪用されている構図です。

技術解析:誘導先フィッシングサイト

フィッシングURLの分析

メール本文の「PayPayで支払う」ボタンは、以下のURLに誘導します。

| 項目 | 値 |

|---|---|

| 誘導先URL | hxxps://dai-ichi-lifew[.]com/paypay-jp/guide/charge/utm_source_campaign |

| 状態(解析時点) | 稼働中 |

| ページタイトル | QRコードを読み取ってください |

| Webサーバー | nginx |

| ソースサイズ | 3,838 bytes |

観測事実: ドメイン dai-ichi-lifew[.]com は、第一生命保険の一般に知られる正規ドメイン dai-ichi-life[.]co[.]jp に酷似していますが、末尾に「w」が追加され、トップレベルドメインも「.com」に変更されています。

示唆: これはタイポスクワッティング(正規ドメインに似た偽ドメインを取得する手法)の典型例です。URLを一瞬見ただけでは正規サイトとの違いに気づきにくいよう設計されています。

また、URLパスには /paypay-jp/guide/charge/ が含まれており、PayPayの正規の決済フローを模倣したパス構造となっています。末尾の utm_source_campaign は、マーケティングメールで一般的に使用されるUTMパラメータを模倣し、正規のメール配信であるかのような外観を装っています。

ページタイトル「QRコードを読み取ってください」から、このフィッシングサイトはQRコードを表示し、被害者にPayPayで読み取らせることで直接送金させる手口であると推定されます。

フィッシングドメインの登録情報

| 項目 | 値 |

|---|---|

| ドメイン | dai-ichi-lifew[.]com |

| レジストラ | Aceville Pte. Ltd.(シンガポール) |

| 登録日 | 2026年4月28日 |

| ドメイン年齢 | 1日 |

| ネームサーバー | a[.]dnspod[.]com / b[.]dnspod[.]com / c[.]dnspod[.]com |

観測事実: このドメインはメール送信の前日(2026年4月28日)に取得されたばかりで、ドメイン年齢はわずか1日です。レジストラはシンガポールに拠点を持つ Aceville Pte. Ltd. であり、ネームサーバーには中国のDNSサービスプロバイダーとして知られるDNSPodが使用されています。

示唆: ドメイン年齢が極端に若いことは、フィッシングキャンペーンのために短期利用を目的として取得されたことを強く示唆しています。正規の企業がサービスのためにドメインを取得してから顧客に連絡するまでには、一般的に相当の期間を要します。フィッシングドメインは通報・テイクダウンを見越して直前に取得し、短期間で使い捨てられる傾向があります。

読者向け解説:ドメイン年齢の確認方法

メールに含まれるURLが不審な場合、WHOIS検索サービスでドメインの登録日を確認できます。登録から数日しか経っていないドメインは、フィッシングの可能性が非常に高いと判断できます。

インフラの全体像

以下に、このフィッシングキャンペーンのインフラ構成をまとめます。

| 構成要素 | 値 | 所在・備考 |

|---|---|---|

| 送信ドメイン | jinshuocaigang[.]com | 中国語の音訳と推定されるドメイン名 |

| 送信IP | 184[.]201[.]35[.]175 | Amazon[.]com, Inc. |

| フィッシングドメイン | dai-ichi-lifew[.]com | Aceville Pte. Ltd.(シンガポール) |

| ネームサーバー | a/b/c[.]dnspod[.]com | DNSPod(中国のDNSサービス) |

| 送信ソフト | Outlook[.]com | Webメールサービス |

総合的示唆: 送信ドメインの命名(中国語の音訳と推定)、ネームサーバー(中国のDNSサービス)、タイムゾーン(+0800)、レジストラ(シンガポール)という観測事実から、このフィッシングインフラは東アジア・東南アジアにまたがるサービスを利用して構築されていると考えられます。

フィッシング判定の総合評価

以下の複合的な証拠に基づき、このメールをフィッシング詐欺と確定判断しています。単一の根拠ではなく、複数の独立した証拠が同じ結論を指し示しています。

| # | 証拠 | 確度 |

|---|---|---|

| 1 | 差出人ドメインが第一生命保険の正規ドメインではない(なりすまし) | 確認済み |

| 2 | SPF softfail(送信IPが送信ドメインから許可されていない) | 確認済み |

| 3 | 誘導先ドメインが前日に取得された使い捨てドメイン(年齢1日) | 確認済み |

| 4 | 正規ドメインに「w」を追加したタイポスクワッティング | 確認済み |

| 5 | 件名と本文で管理番号が不一致(テンプレート大量送信の痕跡) | 確認済み |

| 6 | 署名欄に「[住所]」プレースホルダーが残存 | 確認済み |

| 7 | PayPayのみという不自然な支払方法の限定 | 確認済み |

結論: なりすまし(証拠1)、メール認証の不備(証拠2)、フィッシングインフラの特徴(証拠3・4)、テンプレート不備(証拠5・6)、不自然な支払誘導(証拠7)の複合的根拠から、本メールはフィッシング詐欺であると確定しています。

このメールの手口と見分け方

このフィッシングメールの手口を整理し、類似の詐欺メールを見分けるためのポイントを解説します。

手口の概要

- 恐怖の喚起: 「法的執行」「資産差押え」「給与差押え」といった法律用語を並べ、受信者に強い不安を抱かせる

- 極端な緊急性: 当日中の支払期限を設定し、冷静な判断をする余裕を奪う

- 支払方法の限定: 銀行振込やコンビニ払いを「停止済み」と偽り、PayPayのQRコード決済のみに誘導する。QRコード決済は即時に資金移動が完了し、取り消しが困難なため、詐欺グループが好む手段となっている

- 正規ブランドの悪用: 第一生命保険の名前とPayPayの決済画面を二重に悪用し、信頼性を演出する

見分け方チェックリスト

- 差出人のメールアドレスを確認する: 表示名が「第一生命保険」でも、@以降のドメインが正規のもの(一般に

dai-ichi-life[.]co[.]jpとして知られている)と一致しなければ偽物です。このメールの実際の送信元はjinshuocaigang[.]comという無関係なドメインです - 法的手続きのメール通知に注意: 資産差押えのような重大な法的手続きは、一般的に内容証明郵便や特別送達など書面で行われます。メール1通で完結する法的執行通知は極めて不自然です

- QRコード決済のみの支払要求を疑う: 大手保険会社が保険料の徴収をPayPayのQRコード決済のみで行うことは通常あり得ません

- 当日中の期限に焦らない: 本物の法的通知には適切な猶予期間があります。「本日中」という期限は、考える時間を与えないための心理的圧力です

- URLのドメインを確認する: リンク先のドメインが

dai-ichi-lifew[.]comのように正規と微妙に異なるものは偽サイトです。リンクをクリックする前にURLを確認してください

IOC(侵害指標)一覧

セキュリティ担当者やメールフィルタリングの設定に活用できる、このフィッシングキャンペーンのIOC(Indicators of Compromise)を以下にまとめます。

| 種別 | 値 | 備考 |

|---|---|---|

| 送信元メールアドレス | info[@]mail26[.]jinshuocaigang[.]com | Fromヘッダ / Return-Path |

| 送信ドメイン | jinshuocaigang[.]com | 送信インフラ |

| 送信元IP | 184[.]201[.]35[.]175 | Amazon[.]com, Inc.(184[.]192[.]0[.]0/10) |

| フィッシングURL | hxxps://dai-ichi-lifew[.]com/paypay-jp/guide/charge/utm_source_campaign | 解析時点で稼働中 |

| フィッシングドメイン | dai-ichi-lifew[.]com | 2026-04-28登録(年齢1日) |

| レジストラ | Aceville Pte. Ltd. | シンガポール |

| ネームサーバー | a[.]dnspod[.]com / b[.]dnspod[.]com / c[.]dnspod[.]com | DNSPod |

PhishTank登録状況

フィッシングURL hxxps://dai-ichi-lifew[.]com/paypay-jp/guide/charge/utm_source_campaign は、本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。

このメールを受信した場合の対処法

リンクをクリックしていない場合

- メールを開いただけであれば被害はありません。メールを削除してください

- 同じ件名・文面のメールを今後受信する可能性があります。差出人のドメインが

jinshuocaigang[.]comのメールをブロック設定に追加することを推奨します - 不安がある場合は、第一生命保険の公式サイトに記載されている連絡先に直接問い合わせてください。メール内の連絡先は使わないでください

リンクをクリックしてしまった場合

- フィッシングサイトを開いただけで情報を入力していなければ、直ちに大きな被害が生じる可能性は低いですが、念のためブラウザの履歴とCookieを削除してください

- 個人情報(氏名、住所、電話番号、クレジットカード情報など)を入力してしまった場合は、該当するサービスのパスワードを直ちに変更し、クレジットカード会社に連絡してください

PayPayで支払ってしまった場合

- 直ちにPayPayのカスタマーサポートに連絡し、不正送金の被害を報告してください。早期の連絡により、送金先アカウントの凍結や返金対応が行われる可能性があります

- 最寄りの警察署に被害届を提出してください

- 消費者ホットライン(188)に相談することもできます

- 取引履歴のスクリーンショットを証拠として保存してください

関連記事

カテゴリ:フィッシング

タグ:SPF,なりすまし,フィッシング,第一生命保険,金融

【注意喚起】「【ご注意】お支払い期限を過ぎております – 楽天カードより」はフィッシング詐欺メールです

【注意喚起】「【ご注意】お支払い期限を過ぎております – 楽天カードより」はフィッシング詐欺メールです 「【重要】令和7年国勢調査へのご協力のお願いと謝礼(3,000円分)について」はフィッシング詐欺メールです ― e-Stat(政府統計の総合窓口)を騙る手口を徹底解析

「【重要】令和7年国勢調査へのご協力のお願いと謝礼(3,000円分)について」はフィッシング詐欺メールです ― e-Stat(政府統計の総合窓口)を騙る手口を徹底解析