「【第一ライフグループ】最終督促および差押予告」を騙るフィッシングメールに注意

2026年4月28日、第一生命保険株式会社を装い「最終督促および差押予告」と称するフィッシングメールが確認されました。メールは保険料の未払いを主張し、PayPay QRコード決済で即日支払うよう求める内容です。差出人には「第一生命保険株式会社」と表示されていますが、送信元ドメインは第一生命の正規インフラではなく、メール認証も失敗しています。本記事では、このフィッシングメールの手口と技術的な証拠を解説します。

3行要約

見出し

何が届いたか:第一生命保険を装い、保険料22,613円の未払いを主張して「差押え」「法的訴訟」を予告するメールが送られている。

手口:PayPay QRコード決済への誘導という、保険会社の正規の請求手続きには存在しない支払い方法を指定し、期限を当日に設定して焦らせる構造になっている。

判定:送信元ドメインの不整合、メール認証の失敗、ブランドの詐称という複数の証拠から、フィッシング詐欺と確定した。

メールの概要

| 項目 | 内容 |

|---|---|

| 件名 | 【第一ライフグループ】最終督促および差押予告 |

| 差出人表示 | 第一生命保険株式会社 <billing[@]daiichilife-group[.]com> |

| Return-Path | billing[@]koho[.]jwq5eg9m[.]com |

| 受信日時 | 2026年4月28日 08:55:44 (JST) |

| 判定 | フィッシング詐欺(確定) |

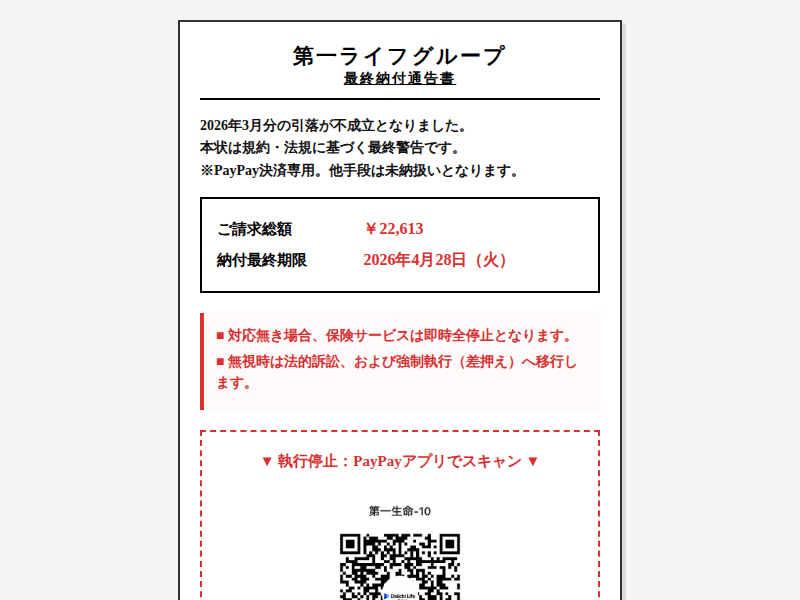

メール本文(全文)

以下は、実際に送信されたフィッシングメールの本文を全文引用したものです。このメールは詐欺であり、記載されている請求や法的措置はすべて虚偽です。

第一ライフグループ最終納付通告書

2026年3月分の引落が不成立となりました。

本状は規約・法規に基づく最終警告です。※PayPay決済専用。他手段は未納扱いとなります。

ご請求総額 ¥22,613

納付最終期限 2026年4月28日(火)■ 対応無き場合、保険サービスは即時全停止となります。

■ 無視時は法的訴訟、および強制執行(差押え)へ移行します。▼ 執行停止:PayPayアプリでスキャン ▼

納付無効を防ぐため、必ず上記専用QRよりお手続きください。

完了後、本画面を必ず保存(証拠記録)してください。

手口の分析

PayPay QRコード決済への誘導

このメールの最大の特徴は、支払い方法として「PayPay QRコード決済」のみを指定している点です。一般に、保険会社が保険料の請求や督促を行う際には、口座振替、振込用紙、クレジットカードなどの正規の決済手段を案内します。PayPay QRコードで保険料を請求することは、正規の保険会社の手続きには存在しません。

PayPayの個人間送金やQRコード決済は、一度送金すると取り消しが困難であるため、詐欺の資金回収手段として悪用されるケースが増えています。「PayPay決済専用。他手段は未納扱いとなります」という記載は、被害者に他の確認手段を取らせないための誘導です。

当日期限と法的措置の脅迫

メールの「納付最終期限」は受信当日(2026年4月28日)に設定されています。さらに「保険サービスは即時全停止」「法的訴訟」「強制執行(差押え)」といった強い表現を列挙し、受信者を焦らせて冷静な判断を妨げる構成になっています。

実際の保険料督促では、複数回の書面通知や猶予期間が設けられるのが一般的であり、受信当日に差押えを予告するような対応は行われません。この「緊急性の演出」は、フィッシング詐欺に共通する典型的な手口です。

ブランドの詐称

差出人の表示名には「第一生命保険株式会社」と記載され、件名と本文では「第一ライフグループ」という名称が使われています。第一生命保険株式会社は実在する大手保険会社ですが、「第一ライフグループ」という名称は正式なものではありません。正規の名称との微妙な差異を用いることで、受信者に正規の通知であると誤認させることを狙っています。

また、メール本文のHTMLソースコードを確認すると、明朝体フォント(Hiragino Mincho ProN、MS Mincho、游明朝)を指定し、黒枠の書面風レイアウトを採用するなど、公的な通知書を模倣したデザインが施されています。

送信元の技術分析

ドメインの不整合

観測事実:Fromヘッダのドメインは daiichilife-group[.]com であるのに対し、Return-Path(実際の送信元)のドメインは koho[.]jwq5eg9m[.]com でした。この2つのドメインは完全に異なっています。

示唆:正規の企業メールでは、Fromヘッダのドメインと Return-Path のドメインは一致するか、同じ組織が管理するドメインになるのが一般的です。今回の不一致は、Fromヘッダを偽装して別のインフラから送信していることを示唆しています。なお、第一生命保険株式会社の公式ウェブサイトのドメインは、一般に dai-ichi-life[.]co[.]jp として知られており、daiichilife-group[.]com とは異なります。

メール認証の結果

| 認証 | 結果 | 説明 |

|---|---|---|

| SPF | softfail | smtp[.]mailfrom ドメイン(koho[.]jwq5eg9m[.]com)のSPFレコードに、送信元IPが完全に認可されていないことを示す |

| DKIM | 検証結果が付与されていない | DKIMによる電子署名の検証結果が、受信サーバーによって付与されていない状態 |

| DMARC | fail | Fromヘッダのドメインに対するDMARCポリシーの検証に失敗 |

観測事実:SPF は softfail、DMARC は fail という結果でした。DKIM は検証結果が付与されていない状態です。

示唆:SPF(Sender Policy Framework)は、メールの送信元IPアドレスが、そのドメインの所有者によって許可されているかを検証する仕組みです。softfail は「許可されていない可能性がある」という判定結果です。DMARC(Domain-based Message Authentication, Reporting and Conformance)は、SPF と DKIM の結果を基にドメイン所有者が定めた認証ポリシーとの整合性を確認する仕組みで、fail はそのポリシーに合致しなかったことを示します。

総合判断:メール認証の結果だけでフィッシングを断定することはできませんが、SPF softfail と DMARC fail が同時に発生していること、From ドメインと Return-Path ドメインの不一致、そして第一生命保険株式会社のブランド詐称という複数の証拠を総合すると、このメールが正規の第一生命保険から送信されたものではないことが確認できます。

送信元IPアドレス

観測事実:送信元IPアドレスは 35[.]205[.]255[.]103 でした。

示唆:このIPアドレス帯域は、一般にクラウドサービスプロバイダに割り当てられている範囲として知られています。フィッシングメールの送信にクラウドインフラを利用するケースは近年増加しており、使い捨てのインスタンスから送信することで、追跡の困難化と短期間での大量送信を可能にしています。

IOC(侵害指標)一覧

| 種別 | 値 | 備考 |

|---|---|---|

| From ドメイン | daiichilife-group[.]com | 第一生命を偽装したドメイン |

| Return-Path ドメイン | koho[.]jwq5eg9m[.]com | 実際の送信元ドメイン |

| smtp[.]mailfrom | billing[@]koho[.]jwq5eg9m[.]com | エンベロープFrom |

| 送信元IP | 35[.]205[.]255[.]103 | クラウドインフラ帯域 |

| SHA-256 | d8cae22139565bc464a0894aecaae0d2f8b4bc72d34406bb5416b7bc5e3293fb | メールファイルのハッシュ値 |

このメールを受け取った場合の対処

メールを受け取っただけの場合

QRコードをスキャンしないでください。メール本文に表示されているQRコードは、攻撃者の送金先に誘導するものです。スキャンせず、メールを削除してください。

第一生命保険から届いた通知に心当たりがある場合は、メール内のリンクやQRコードは使わず、第一生命保険の公式ウェブサイト(一般に dai-ichi-life[.]co[.]jp として知られている)に直接アクセスするか、契約書類に記載された電話番号に連絡して、請求の有無を確認してください。

QRコードをスキャンし、PayPayで送金してしまった場合

- PayPayサポートに直ちに連絡し、送金の取り消しが可能か確認してください。個人間送金は取り消しが困難な場合がありますが、早期に連絡するほど対応の可能性が高まります。

- 最寄りの警察署に被害届を提出してください。送金履歴のスクリーンショット、受信したメールの全文をそのまま保存し、証拠として提出してください。

- 消費者ホットライン(188)に相談してください。詐欺被害の相談窓口として、今後の対応についての助言を受けられます。

見分けるポイント

- PayPay QRコードでの保険料請求は正規手続きではありません。保険会社が保険料の督促をPayPay決済で行うことはありません。

- 当日期限の差押え予告は現実の手続きではありません。実際の督促では、複数回の通知と猶予期間が設けられます。

- 差出人のメールアドレスを確認してください。「第一生命保険株式会社」と表示されていても、メールアドレスのドメインが dai-ichi-life[.]co[.]jp でなければ、正規の送信元ではない可能性があります。

- 「第一ライフグループ」は第一生命保険の正式名称ではありません。正規の名称との微妙な違いに注意してください。

技術用語の解説

| 用語 | 解説 |

|---|---|

| SPF(Sender Policy Framework) | メールの送信元IPアドレスが、そのドメインの所有者によって許可されているかを検証する仕組み。softfail は「許可されていない可能性がある」という判定結果 |

| DKIM(DomainKeys Identified Mail) | メールに電子署名を付与し、送信後に内容が改変されていないことを検証する仕組み |

| DMARC(Domain-based Message Authentication, Reporting and Conformance) | SPFとDKIMの結果を組み合わせ、ドメイン所有者が定めたポリシーに基づいてメールの正当性を判定する仕組み |

| Return-Path | メールが配送エラーとなった場合の返送先アドレス。表示上の差出人(From)とは異なり、実際の送信元を反映することが多い |

| IOC(Indicators of Compromise) | 侵害指標。サイバー攻撃やフィッシングの痕跡を示す技術的な情報(IPアドレス、ドメイン名、ファイルハッシュなど) |

関連記事

カテゴリ:フィッシング

タグ:SPF,なりすまし,フィッシング,第一生命保険株式会社,金融

Web攻撃の多様化にどう対応か、WAF運用見直しのウェビナー開催へ

Web攻撃の多様化にどう対応か、WAF運用見直しのウェビナー開催へ デジタルデータソリューション、ベトナムでセキュリティフォーラム開催 150社超が参加

デジタルデータソリューション、ベトナムでセキュリティフォーラム開催 150社超が参加