本記事の結論: 2026年4月17日に観測された「5月お支払金額のお知らせ」という件名のメールは、UCカード(株式会社クレディセゾン)を騙るフィッシング詐欺メールであることが確定しています。差出人ドメイン不整合、DMARC認証失敗、正規UCカードとは無関係な誘導先ドメイン、URLパス部のUnicode数学太字文字による偽装など、複数の証拠が揃いました。記載URLは絶対にクリックせず、直ちに削除してください。

1. 観測されたフィッシングメールの概要

見出し

- 1 1. 観測されたフィッシングメールの概要

- 2 2. メール本文(原文引用)

- 3 3. 差出人ドメインの不整合 ― UCカードとは無関係な送信元

- 4 4. メール認証(SPF / DKIM / DMARC)の検証結果

- 5 5. 誘導先URLの解剖 ― Unicode数学太字による視覚偽装

- 6 6. 誘導先ドメインとインフラ情報

- 7 7. 最終ランディングの挙動

- 8 8. 本メールに含まれる具体的なソーシャルエンジニアリング要素

- 9 9. IOC(Indicators of Compromise)一覧

- 10 10. 技術解説 ― なぜ「それっぽく見える」URLに騙されるのか

- 11 11. 受信してしまった場合の対処

- 12 12. まとめ

| 項目 | 観測値 |

|---|---|

| 件名 | 5月お支払金額のお知らせ |

| 差出人表示 | UCカード |

| 差出人アドレス | morii_Ahjcuccard[@]kitamura[.]co[.]jp |

| Return-Path | morii_Ahjcuccard[@]kitamura[.]co[.]jp |

| 受信日時 | Fri, 17 Apr 2026 19:25:13 +0900 |

| メーラー (X-Mailer) | Apple Mail (3774[.]600[.]62) |

| 文字コード | utf-8 |

| 送信元IP | 141[.]136[.]174[.]34 |

| SHA256 | 0278f8fd682659b24db686d8e769238cba630a0f2b996ff4a4c097dbaaa612e2 |

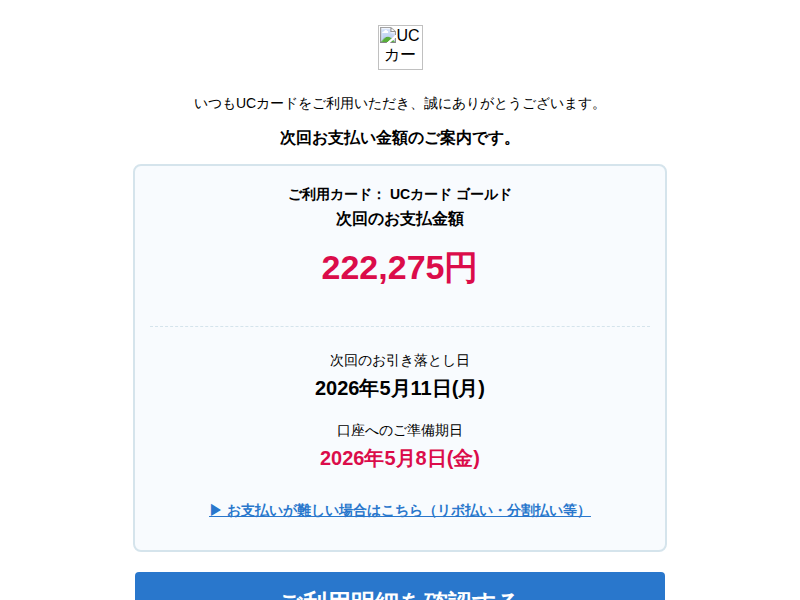

2. メール本文(原文引用)

以下は受信したメールの本文全文です。検索でこのページに辿り着いた方の照合用に原文のまま掲載します。本文中のリンクは絶対にクリックしないでください。

UCカード – ご請求額のお知らせ

いつもUCカードをご利用いただき、誠にありがとうございます。

次回お支払い金額のご案内です。ご利用カード: UCカード ゴールド

次回のお支払金額 222,275円

次回のお引き落とし日 2026年5月11日(月)

口座へのご準備期日 2026年5月8日(金)▶ お支払いが難しい場合はこちら(リボ払い・分割払い等)

ご利用明細を確認する 最大15ヵ月分の明細が確認できます

毎月のお支払い負担を軽くするには

リボ払いへの変更や、振込キャッシングのご利用で、毎月のお支払い額を調整することができます。▶ リボ払いへ変更する お申し込み締切:4月26日(月) 昼12:00

▶ 振込キャッシングを利用するお客様サポート

お客様情報の更新をお願いします

住所・電話番号・メールアドレスに変更があった場合は、大切なご案内がお届けできなくなることがありますので、必ず変更手続きをお願いいたします。

▶ お客様情報の変更手続きはこちらフィッシング詐欺にご注意ください

UCカードをかたった不審なメールや電話にご注意いただき、カード番号・パスワード等の重要な情報は絶対に入力しないでください。

▶ フィッシング詐欺について詳しくはこちら※このメールはアットユーネットから自動配信しております。

※このメールはお支払いに関する大切なご連絡として、メール配信を希望されていない方にもお送りしております。

※本メールにご返信いただきましても、ご質問・ご依頼などにお答えできませんのでご了承ください。

※メールに関する各種お手続き方法(配信停止など)については こちら 。アットユーネット

hxxps://www2[.]uccard[.]co[.]jp

© CREDIT SAISON CO., LTD.

皮肉なことに、攻撃者は本文中に「フィッシング詐欺にご注意ください」という文言を含め、正規のUCカード公式ドメイン(www2[.]uccard[.]co[.]jp)を表示してリアリティを演出しています。しかし実際のリンク先は全く別のドメインに誘導されます。

3. 差出人ドメインの不整合 ― UCカードとは無関係な送信元

観測事実

- 差出人アドレスのドメインは kitamura[.]co[.]jp

- UCカード(クレディセゾン)は、一般にメール送信元として uccard[.]co[.]jp や saisoncard[.]co[.]jp 系のドメインを利用していることが公式サイトで確認できる

- kitamura[.]co[.]jp は、一般にカメラ専門店を展開する「キタムラ」の企業ドメインとして知られており、UCカードおよびクレディセゾンとは無関係

- ローカルパート「morii_Ahjcuccard」には意味不明なランダム文字列「Ahj」が混入

示唆

差出人ドメインがUCカードの正規インフラでない時点で、少なくとも公式送信経路ではないことが示唆されます。「Ahjcuccard」というローカルパートは「UC card」を思わせる文字列を意図的に埋め込んだ痕跡と見られ、受信者がFrom行を流し見した際に誤認させる狙いが疑われます。

総合判断

差出人が無関係な第三者ドメインである事実単独では断定できませんが、後述のDMARC認証失敗・誘導先ドメインの不自然さと組み合わせることで、UCカード公式とは無関係なフィッシング送信であると判断できます。なお、差出人ドメインの実体(乗っ取られた正規アカウントか、なりすまし送信か)は本解析範囲では特定していません。

4. メール認証(SPF / DKIM / DMARC)の検証結果

| 認証方式 | 結果 | 意味 |

|---|---|---|

| SPF | softfail | 送信元IPが差出人ドメインの公式送信許可リストに含まれていないが、拒否までは指示されていない |

| DKIM | 検証結果が付与されていない | 署名ヘッダによる改ざん検知情報がヘッダに残っていない |

| DMARC | fail | SPF/DKIMいずれもドメイン一致を確認できず、ポリシー判定が失敗 |

観測事実

SPFはsoftfail(送信許可リストの対象外だが拒否指示ではない状態)、DMARCはfailと判定されました。

示唆

SPF softfail は、差出人ドメイン(kitamura[.]co[.]jp)の所有者が公式に認めたIPアドレスから送られたメールではない可能性を示唆します。DMARC fail は、From行ドメインと実送信経路の整合性が取れていない状態を意味します。

総合判断

認証失敗単独で即フィッシング断定にはできませんが、本件では(a)差出人ドメイン不整合、(b)認証失敗、(c)UCカード公式ドメインでない誘導先、(d)URL内Unicode偽装と複合証拠が揃っており、フィッシングの確度が極めて高いと評価しています。

5. 誘導先URLの解剖 ― Unicode数学太字による視覚偽装

問題のURL

メール本文内のリンクは最終的に以下のURLへ誘導します(リダイレクト2段階を経由)。

|

1 2 3 |

hxxps://uc-card[.]f-dads[.]com/𝐢𝐧𝐝𝐞𝐱.𝐡𝐭𝐦𝐥 ↓ (リダイレクト 2 hop) hxxps://uc-card[.]f-dads[.]com/%F0%9D%90%A2%F0%9D%90%A7%F0%9D%90%9D%F0%9D%90%9E%F0%9D%90%B1.%F0%9D%90%A1%F0%9D%90%AD%F0%9D%90%A6%F0%9D%90%A5/ |

観測事実

- 見た目は「index[.]html」というごく普通のパス文字列に見える

- URLエンコードを展開すると「%F0%9D%90%A2」などの4バイト系UTF-8シーケンスが並んでおり、それぞれがUnicode “Mathematical Bold Small” 系のコードポイント(U+1D41D〜U+1D431)に対応する

- 具体的には「𝐢(U+1D422) 𝐧(U+1D427) 𝐝(U+1D41D) 𝐞(U+1D41E) 𝐱(U+1D431) . 𝐡(U+1D421) 𝐭(U+1D42D) 𝐦(U+1D426) 𝐥(U+1D425)」と、ASCIIの “index[.]html” とは別コードポイントの数学太字文字が用いられている

示唆

この文字置換は、以下を狙った手法と考えられます。

- URL中の文字列「index[.]html」に対する単純な文字列照合型ブロックリストを回避する

- メール配信側や受信側ゲートウェイの正規表現ベースの検知ルールを素通りする

- ログ検索時に「index[.]html」で grep しても一致しないため、セキュリティオペレーターの初動調査を遅延させる

- 見た目は人間の目に “index[.]html” として認識されるため、URLバーを一瞥しただけでは違和感に気付きにくい

総合判断

パス部に対するUnicode数学太字置換は意図的な検知回避テクニックであり、攻撃者が自動解析を警戒していることを示します。正規のUCカード配信システムが通常のASCIIで十分なパス名にわざわざ数学記号領域の文字を使う合理的理由は存在せず、悪性の強い補強証拠と評価します。

6. 誘導先ドメインとインフラ情報

偽装ドメイン: uc-card[.]f-dads[.]com

- 表層の「uc-card」という文字列は、UCカードを連想させるサブドメインラベルに過ぎない

- 実体のトップドメインは f-dads[.]com であり、クレディセゾン/UCカードとは無関係

- 応答サーバーは

nginx/1[.]28[.]2、レスポンスボディは 1,548 bytes と極めて軽量 - リダイレクトを2段階挟んでから最終的なフィッシングランディングに着地する構造

正規ドメインとの比較

| 区分 | ドメイン | 備考 |

|---|---|---|

| UCカード(一般に知られている公式) | www2[.]uccard[.]co[.]jp | .co[.]jp 属性型JPドメイン(法人格の確認が行われる) |

| セゾンカード(一般に知られている関連) | images[.]saisoncard[.]co[.]jp | .co[.]jp 属性型JPドメイン |

| 今回の誘導先(フィッシング) | uc-card[.]f-dads[.]com | .com汎用ドメイン。UCカード公式との資本・運用上の関係は確認できない |

示唆

正規のクレディセゾン/UCカード系は一般に属性型JPドメイン(.co[.]jp)で提供されることが公式サイトで確認できます。一方、今回の誘導先は汎用.comドメインのサブドメインを「uc-card」と命名しただけのものであり、ドメイン所有者がUCカードであるという根拠は一切ありません。

7. 最終ランディングの挙動

- HTTP応答ヘッダ:

Server: nginx/1[.]28[.]2 - HTMLソースサイズ: 1,548 bytes(極端に小さい)

- スクリーンショット: TDS(トラフィック分配システム)/アクセス制御により取得不可ケースあり

1,548バイトという極端に軽量なHTMLは、JavaScriptによる動的描画、あるいは条件付きリダイレクトでクローラーを篩い落とす「ゲートキーパー」としての役割を持つ可能性を示唆します(解析環境のUser-AgentやIPによって表示内容を切り替える手口は、フィッシングキットで一般的に観測されています)。

8. 本メールに含まれる具体的なソーシャルエンジニアリング要素

- 緊急性の演出: 「4月26日(月) 昼12:00 お申し込み締切」「5月11日お引き落とし」と、期日を具体的に切ることで被害者に即時クリックを促している

- 高額請求による心理的動揺: 「次回のお支払金額 222,275円」という具体的かつ高額な数字を提示し、「身に覚えがない」と感じた受信者の確認衝動を突く

- 正規性の演出: 本文末尾に正規UCカード公式URL(www2[.]uccard[.]co[.]jp)と「© CREDIT SAISON CO., LTD.」の表記を挿入し、体裁を整えている

- 自己正当化フレーズ: 「フィッシング詐欺にご注意ください」という警告文を本文中に入れることで、受信者に「本物」の印象を植え付ける逆説的テクニック

- 複数の誘導ボタン: 「ご利用明細」「リボ払いへ変更」「振込キャッシング」「お客様情報の変更」と複数の動線を用意し、どれをクリックしてもフィッシングサイトに到達する設計

9. IOC(Indicators of Compromise)一覧

ドメイン

- uc-card[.]f-dads[.]com(悪性・確認済み)

- f-dads[.]com(悪性・確認済み、親ドメイン)

URL

- hxxps://uc-card[.]f-dads[.]com/𝐢𝐧𝐝𝐞𝐱.𝐡𝐭𝐦𝐥

- hxxps://uc-card[.]f-dads[.]com/%F0%9D%90%A2%F0%9D%90%A7%F0%9D%90%9D%F0%9D%90%9E%F0%9D%90%B1.%F0%9D%90%A1%F0%9D%90%AD%F0%9D%90%A6%F0%9D%90%A5/

送信元IP

- 141[.]136[.]174[.]34

メール送信者

- morii_Ahjcuccard[@]kitamura[.]co[.]jp

メールハッシュ

- SHA256: 0278f8fd682659b24db686d8e769238cba630a0f2b996ff4a4c097dbaaa612e2

PhishTank登録状況

本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。

10. 技術解説 ― なぜ「それっぽく見える」URLに騙されるのか

SPF / DKIM / DMARC の基本

- SPF (Sender Policy Framework): 差出人ドメインが許可した送信IPリストと実送信IPを突き合わせる仕組み

- DKIM (DomainKeys Identified Mail): 送信側が電子署名を付け、受信側が公開鍵で検証することで改ざんの有無を確認する仕組み

- DMARC: 上記2つの結果をFrom行ドメインと突き合わせて「整合」するかを評価し、失敗時のポリシー(拒否/隔離/何もしない)を差出人が宣言する枠組み

本件では SPF softfail かつ DMARC fail。単独で断定材料にはなりませんが、「送信元が差出人ドメインの正規インフラではない」ことの有力な状況証拠です。

サブドメイン型ブランド偽装

「uc-card[.]f-dads[.]com」のようにブランド名をサブドメインに押し込む手法は、URLバーを左から読む被害者が途中で安心してしまう心理を突きます。ブラウザがドメインを判定する基準は「一番右側」であり、実体は f-dads[.]com です。ドメインは必ず末尾側(右側)から読む習慣を持ってください。

Unicode文字によるパス偽装

今回観測された数学太字による「𝐢𝐧𝐝𝐞𝐱.𝐡𝐭𝐦𝐥」は、人間の目には「index[.]html」と読めてもASCIIとしては別物です。URLバーにコピーしたときに “見た目どおりに検索できない” 場合、その文字列は非ASCII文字の混入を疑うべきです。

11. 受信してしまった場合の対処

このメールを受信した/まだクリックしていない方

- 本文中のリンクは絶対にクリックしない

- 差出人アドレスやドメインを目視確認する習慣を付ける(特に右端ドメイン)

- メールは削除する。削除前に送信元ヘッダを控えておくと社内CSIRTへの共有に有用

- UCカードに関する支払状況を確認したい場合は、メールのリンクではなく、公式アプリまたはブラウザのブックマーク・検索から公式サイトへ直接アクセスする

クリックしてしまった方

- 入力画面でカード番号・有効期限・セキュリティコード・ワンタイムパスワード・ID/パスワードを入力した場合は、直ちにUCカード(クレディセゾン)のカード裏面記載の公式コールセンターに連絡し、カードの利用停止と再発行を依頼する

- 過去の利用明細を確認し、身に覚えのない請求(特に少額テスト課金)がないか点検する

- 同じID/パスワードを他サービスで流用している場合は、全サービスで速やかにパスワード変更を行う

- スマートフォン上で不審なプロファイル/構成ファイルをインストールしてしまった場合は削除する

- 警察庁のフィッシング110番・フィッシング対策協議会への通報を検討する

組織内で受信確認された場合

- 同じ件名・同じ差出人ドメインから他の従業員にも配信されていないか、メールゲートウェイ/メールサーバーのログ横断検索を行う(検索語に「f-dads」「kitamura」「Ahjcuccard」「222,275」等を用いると効率的)

- プロキシ/DNSログで

f-dads[.]com、uc-card[.]f-dads[.]comへの通信の有無を確認する - 141[.]136[.]174[.]34 からのSMTP受信ログを確認する

- 検知ルール/SPAMフィルタに本件IOCを追加し、類似キャンペーンに備える

12. まとめ

本件「5月お支払金額のお知らせ」メールは、以下の複合証拠からUCカードを騙ったフィッシング詐欺であることが確定しています。

- 差出人ドメイン(kitamura[.]co[.]jp)はUCカード公式と無関係な第三者ドメイン

- DMARC認証は fail、SPF は softfail と、送信経路の正当性が確認できない

- 誘導先のトップドメインは汎用.comの f-dads[.]com であり、UCカード(クレディセゾン)公式との関係は確認できない

- URLパス部がUnicode数学太字文字に置換された視覚偽装で、検知回避を図っている

- 本文中に緊急性・高額請求・複数CTAといった典型的ソーシャルエンジニアリング要素が揃っている

UCカード(クレディセゾン)をご利用の方で本メールを受信された場合、本文中のリンクは一切踏まず、速やかに削除してください。支払状況の確認は、公式アプリまたはブックマークから 公式ドメイン(www2[.]uccard[.]co[.]jp 等、公式サイトで確認できるドメイン) に直接アクセスして行ってください。