「【重要】令和7年国勢調査へのご協力のお願いと謝礼(3,000円分)について」はフィッシング詐欺メールです ― e-Stat(政府統計の総合窓口)を騙る手口を徹底解析

公開日: 2026年4月29日

分類: フィッシング詐欺(確定)

なりすまし対象: e-Stat(政府統計の総合窓口)/総務省統計局

SHA256: b45594d66e79a39b0c8d40e7f9a5276c3b2d96fae8e9d0ed48aaf6b2cd6b79bc

概要

見出し

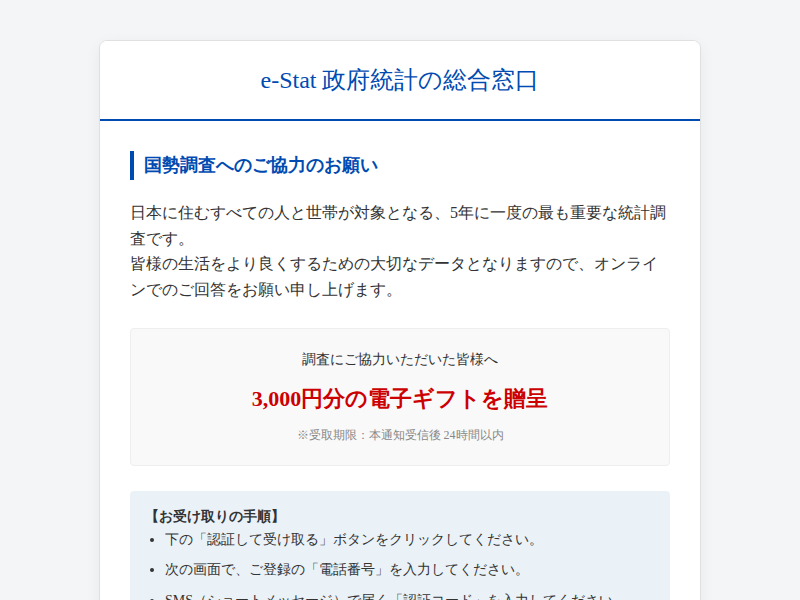

2026年4月29日、e-Stat(政府統計の総合窓口)を騙り、「令和7年国勢調査」への協力を装ったフィッシングメールが確認されました。メールは「3,000円分の電子ギフト」を餌に受信者を偽サイトへ誘導し、SMS認証と称して電話番号や認証コードを窃取する手口です。

本記事では、このフィッシングメールの技術的な仕組みを証拠付きで解説し、見分け方と対処方法を紹介します。

受信したメールの全文

以下は、実際に送信されたフィッシングメールの本文です。記載されているURLには絶対にアクセスしないでください。

件名: 【重要】令和7年国勢調査へのご協力のお願いと謝礼(3,000円分)について 差出人: e-stat <hello[@]i79np3yu[.]jd6049[.]com> 日時: 2026年4月29日 08:25 (JST) e-Stat 政府統計の総合窓口 ━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━ 【重要】国勢調査へのご協力のお願いと謝礼について ━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━ 日本に住むすべての人と世帯が対象となる、5年に一度の最も重要な統計調査です。 皆様の生活をより良くするための大切なデータとなりますので、オンラインでのご回答をお願い申し上げます。 調査完了の感謝の印として、ご協力いただいた皆様へ 【 3,000円分の電子ギフト 】を贈呈しております。 (※受取期限:本通知受信後 24時間以内) ギフトのお受け取りには、ご本人様確認のためのSMS認証が必要です。 下記URLよりシステムへログインし、お手続きを完了してください。 ▼ 認証してギフトを受け取る ▼ hxxps://money[.]senetwork[.]co[.]jp/st-manager/click/track?id=45908&type=classic&url=https%3A%2F%2Fe-stat[.]7qv83e27[.]shop%2F ————————————————– 【お受け取りの手順】 1. 上記のURLへアクセスしてください。 2. 画面の指示に従い、ご登録の「電話番号」を入力してください。 3. ご利用のスマートフォンにSMSで届く「認証コード」を入力してください。 4. 本人認証完了後、電子ギフトが発行されます。 ————————————————– ※ご入力いただいた情報は、暗号化通信により安全に保護されます。 ※不正受給防止のため、必ずご本人の端末にて認証を行ってください。 ━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━ お問い合わせ | サイトの利用について [郵便番号] [住所]1号 (C) 総務省統計局 (e-Stat) ━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

このメールがフィッシングである根拠

本メールをフィッシングと判断した根拠は単一ではなく、以下の複数の証拠を総合して確定しています。

根拠1: 差出人ドメインが政府機関のものではない

観測事実: メールの差出人(From)アドレスは hello[@]i79np3yu[.]jd6049[.]com であり、Return-Path(エンベロープFrom)も同一ドメインです。

示唆: e-Stat(政府統計の総合窓口)の正規ドメインは、一般に e-stat[.]go[.]jp として知られています。.go[.]jp は日本の政府機関にのみ割り当てられるドメインであり、一般の組織や個人が取得することはできません。一方、jd6049[.]com は政府機関とは無関係の汎用ドメインであり、ランダムな文字列を含むサブドメイン i79np3yu が付加されています。

判断: 差出人アドレスのドメインが正規の政府ドメインとまったく異なることから、e-Statを名乗る正当な送信者ではないことが確認済みです。

根拠2: SPF認証の失敗

観測事実: SPF(Sender Policy Framework)認証の結果は softfail でした。送信元IPは 34[.]151[.]185[.]52(Google LLC管理)です。

示唆: SPFは、メール送信元のIPアドレスが、送信ドメインの管理者が許可したサーバーから送られているかを検証する仕組みです。softfailは、送信元IPが当該ドメインの正規送信サーバーとして明確に許可されていないことを示します。攻撃者が自身のドメインのSPF設定を完全には整備していないか、あるいは許可範囲外のインフラから送信していることを示唆しています。

根拠3: DKIM/DMARCのpassは正当性を意味しない

観測事実: DKIM認証は pass、DMARC認証も pass でした。

示唆: 一見すると「認証に合格している」ため安全に見えますが、これは重大な誤解を招きます。DKIM(DomainKeys Identified Mail)は、メールが改ざんされていないことと、署名したドメインの管理者が送信したことを検証します。DMARCは、SPFまたはDKIMの結果がFrom欄のドメインと整合しているかを検証します。いずれも「そのドメイン自体が正規のものか」は検証しません。

この場合、攻撃者が自身で取得した jd6049[.]com にDKIM署名を正しく設定しているため、DKIM passとなり、それに基づきDMARCもpassしています。つまり「攻撃者が自分の偽ドメインの認証を正しく設定している」だけであり、メールの正当性の証明にはなりません。

⚠ 技術解説: 「DKIM pass」「DMARC pass」は、メールが正規の送信者から来たことの証明ではありません。これらは差出人欄に記載されたドメインの管理者が送信したことを示すだけです。フィッシング攻撃者が自分のドメインに正しくDKIM/DMARCを設定することは技術的に容易であり、これらのpassを見て安心してはいけません。

総合判断: 差出人ドメインが正規の政府ドメインとまったく異なること(根拠1)、SPF softfail(根拠2)、そしてDKIM/DMARC passが正当性を保証しない事実(根拠3)に加え、後述するTDS型の攻撃インフラ、ソーシャルエンジニアリング手法を組み合わせると、攻撃者が自身のインフラからe-Statになりすましたフィッシングメールを送信していることが確定します。

送信インフラの分析

| 項目 | 値 |

|---|---|

| 送信元IP | 34[.]151[.]185[.]52 |

| 所属組織 | Google LLC |

| CIDR | 34[.]128[.]0[.]0/10 |

観測事実: 送信元IPアドレス 34[.]151[.]185[.]52 は、Google LLC が管理するIPレンジ(34[.]128[.]0[.]0/10)に属しています。

示唆: これはGoogle Cloud Platform(GCP)のインフラが使用されていることを意味します。攻撃者は大手クラウドサービスを利用してフィッシングメールを配信しています。クラウドインフラのIPアドレスは多くの正規サービスでも使用されているため、IPレピュテーション(信頼性評価)に基づくブロックが困難になります。

URLとリダイレクト構造の分析

このフィッシングメールの最大の特徴は、単純な偽サイトへの直リンクではなく、複数段階のリダイレクトとTDS(Traffic Direction System)を組み合わせた高度な攻撃インフラを使用している点です。

リダイレクトチェーンの構造

解析の結果、以下の多段リダイレクト構造が確認されました。

パターンA(ヘッダー解析で検出):

hxxps://www[.]rxjapan[.]jp/track-link?url=...(トラッキングリンクサービス)- →

e-stat[.]6myj0ns8[.]shop(URLパラメータ上の宛先) - →

e-stat[.]26mwt3v0[.]shop(TDSにより実際にリダイレクトされた先)

パターンB(メール本文中のURL):

hxxps://money[.]senetwork[.]co[.]jp/st-manager/click/track?id=45908&type=classic&url=...- →

e-stat[.]7qv83e27[.]shop(URLパラメータ上の宛先)

いずれのパターンも、外部のWebサービスが持つトラッキングリンク機能(メール配信の開封・クリック計測などに使われる機能)を中継点として悪用しています。これにより、メールフィルタが最終的なフィッシングURLを直接検知することが困難になります。

TDS(Traffic Direction System)の検出

観測事実: 同一のリンクにアクセスしても、アクセスごとに異なるドメインへリダイレクトされることが確認されました。URLパラメータには e-stat[.]6myj0ns8[.]shop が指定されていましたが、実際には e-stat[.]26mwt3v0[.]shop へリダイレクトされました。

示唆: TDS(Traffic Direction System)とは、アクセス元のIPアドレス、国、デバイス種別、時間帯などの条件に応じて、動的に異なるサーバーへリダイレクトする仕組みです。攻撃者はTDSを利用することで以下の効果を得ています。

- 解析妨害: セキュリティ研究者やクローラーからのアクセスを検知し、無害なページや空白ページへ誘導することで、フィッシングページの発見・分析を遅延させる

- インフラの耐久性: 特定のドメインがブロックリストに登録されても、TDSが自動的に別のドメインに切り替えるため、攻撃を継続できる

- ターゲティング: 日本国内のIPアドレス・日本語環境のブラウザからのアクセスにのみフィッシングページを表示するなど、対象を絞り込める

⚠ 補足: 今回の解析では e-stat[.]26mwt3v0[.]shop の1ドメインが観測されましたが、TDSの特性上、他にも未観測のフィッシングドメインが使用されている可能性があります。

フィッシングサイトの状態

| 項目 | 値 |

|---|---|

| 最終URL | hxxps://e-stat[.]26mwt3v0[.]shop/2xj3nsrm?_t=0Im5g-mCA8mVNxfPYvF6PF1k51tTxSLPt9V5O9vBwHk |

| サーバー | Cloudflare |

| レスポンスサイズ | 0 bytes |

| 状態 | 稼働中(TDS/アクセス制御により条件付き表示) |

観測事実: フィッシングサイトはCloudflareをリバースプロキシとして使用しており、解析環境からのアクセスには0バイトの空レスポンスが返されました。しかしサーバー自体は稼働中です。

示唆: TDSのアクセス制御により、セキュリティ研究者の解析環境からのアクセスには空のレスポンスを返し、一般ユーザーの環境(日本国内IP、モバイルデバイス等)からのアクセスにのみフィッシングページを表示している可能性が高いと考えられます。Cloudflareの利用により、実際のホスティングサーバーの所在地やIPアドレスも隠蔽されています。

フィッシングドメインの特徴

今回確認されたフィッシングドメインはすべて .shop トップレベルドメイン(TLD)を使用し、e-stat をサブドメインに付けることで正規サイトを模倣しています。

e-stat[.]6myj0ns8[.]shope-stat[.]26mwt3v0[.]shope-stat[.]7qv83e27[.]shop

いずれも親ドメイン部分(6myj0ns8、26mwt3v0、7qv83e27)がランダムな英数字であり、使い捨てドメインとして大量に取得されていることを示唆しています。.shop TLDは取得コストが低く、フィッシングキャンペーンで頻繁に悪用されるTLDの一つです。日本の政府機関が .shop ドメインで行政サービスを提供することはありません。

ソーシャルエンジニアリング手法の分析

このフィッシングメールは、複数の心理的テクニックを巧妙に組み合わせています。

1. 権威の偽装

「e-Stat」「政府統計の総合窓口」「総務省統計局」という政府機関の名称を随所に配置し、公的機関からの正式な通知であるかのように見せかけています。国勢調査は実在する統計調査であり、「5年に一度」「日本に住むすべての人と世帯が対象」という説明も事実に基づいているため、受信者が内容を信じやすい構成になっています。

2. 金銭的インセンティブ(虚偽)

「3,000円分の電子ギフト」という具体的かつ現実的な金額を提示し、リンクをクリックする動機を作り出しています。国勢調査の回答に対して電子ギフトが贈呈されるという制度は、公式には確認されていません。適度な金額設定により「もらえるならもらっておこう」という心理を突いています。

3. 緊急性の演出

「受取期限:本通知受信後 24時間以内」という極端に短い期限を設けることで、受信者が冷静に真偽を確認する時間を奪い、即座の行動を促しています。正規の政府機関が電子メールで24時間以内の期限を設けることは一般的ではありません。

4. SMS認証の要求 ― 攻撃の本丸

「本人確認のためのSMS認証」と称して電話番号の入力を求めています。これがこのフィッシングの主たる攻撃目的です。手順として「電話番号入力 → SMS認証コード入力」という2段階を案内しており、攻撃者は以下の情報を窃取できます。

- 電話番号: スミッシング(SMS経由のフィッシング)の送信先リストとして悪用、または個人情報として転売

- SMS認証コード: 攻撃者が被害者の電話番号を使って他のサービス(銀行、決済、SNS等)にログインを試み、リアルタイムで送られてきた認証コードを入力させることで、二要素認証を突破(いわゆるリアルタイムフィッシング)

5. 安心感の演出

「暗号化通信により安全に保護されます」「不正受給防止のため」といった文言で、セキュリティに配慮した正規のサービスであるかのような印象を与え、個人情報入力への心理的障壁を下げています。

このフィッシングメールの見分け方

チェックポイント1: 差出人のメールアドレスを確認する

表示名は「e-stat」ですが、実際のメールアドレスは hello[@]i79np3yu[.]jd6049[.]com です。e-Statの正規ドメイン(一般に e-stat[.]go[.]jp として知られている)とはまったく異なります。多くのメールアプリでは表示名しか見えませんが、差出人の詳細を開くか、メールヘッダーを確認することで実際のアドレスを確認できます。

チェックポイント2: 国勢調査で電子ギフトは配られない

国勢調査への回答に対する「謝礼」として電子ギフトが贈呈されるという制度は、公式には確認されていません。「〇〇円プレゼント」「ギフト贈呈」といった金銭的インセンティブでURLクリックを促すメールは、フィッシングの典型的な手口です。本当にそのような制度があるか、公式サイトを直接確認してください。

チェックポイント3: リンク先URLのドメインを確認する

リンク先の最終ドメインは .shop という汎用トップレベルドメインです。日本の政府機関は .go[.]jp ドメインを使用しており、.shop ドメインで行政サービスが提供されることはありません。リンクをクリックする前に、マウスをホバーするかURLを長押しして、実際のリンク先を確認してください。

チェックポイント4: SMS認証の要求に注意する

行政の統計調査がメール経由でSMS認証を求めることは一般的ではありません。電話番号や認証コードの入力を求められた時点で、情報窃取を目的としたフィッシングを強く疑ってください。

チェックポイント5: 不自然に短い期限に注意する

「受取期限:本通知受信後 24時間以内」のような極端に短い期限は、受信者を焦らせて判断力を鈍らせるための常套手段です。正規の政府通知がこのような短い期限を電子メールで設けることは考えにくく、本当に重要な通知であれば郵送でも届けられます。

このメールを受け取った場合の対処方法

まだリンクをクリックしていない場合

- メールを開いただけでは被害は発生しません。メールを削除してください。

- 同じ件名のメールを受け取った知人がいれば、フィッシングであることを伝えてください。

リンクをクリックしたが、何も入力していない場合

- ブラウザを閉じてください。リンクをクリックしただけで直ちに被害が発生する可能性は低いですが、念のためブラウザのキャッシュとCookieを削除することを推奨します。

- 可能であればフィッシングサイトの画面をスクリーンショットで保存しておくと、後の報告に役立ちます。

電話番号を入力してしまった場合

- 入力した電話番号宛てに、今後フィッシングSMS(スミッシング)が届く可能性があります。見覚えのないSMSのリンクは絶対にクリックしないでください。

- 携帯電話キャリアに連絡し、状況を説明した上で、SMSフィルタリングの強化を相談してください。

- 電話番号に紐づく各種サービス(銀行、決済、SNS等)で不審なログイン試行がないか確認し、心当たりのないログイン通知があればパスワードを直ちに変更してください。

- フィッシング対策協議会(

info[@]antiphishing[.]jp)へ報告してください。

SMS認証コードまで入力してしまった場合

- 直ちに行動してください。攻撃者がリアルタイムでその認証コードを使用し、あなたのアカウントに不正アクセスを試みている可能性があります。

- 電話番号に紐づくすべてのサービス(特に銀行・決済サービス)のパスワードを直ちに変更してください。

- 銀行口座・クレジットカードの取引履歴を確認し、身に覚えのない取引があれば即座に金融機関へ連絡してください。

- 可能であれば、各サービスのログインセッションを強制ログアウト(全デバイスからサインアウト)してください。

- 警察のサイバー犯罪相談窓口(#9110)へ相談し、必要に応じて被害届の提出を検討してください。

IOC(Indicator of Compromise)一覧

セキュリティ担当者向けに、本フィッシングに関連する侵害指標を以下にまとめます。組織内のメールフィルタ・ファイアウォール・プロキシでのブロックルール設定にご活用ください。

メール関連

| 種別 | 値 |

|---|---|

| 差出人アドレス | hello[@]i79np3yu[.]jd6049[.]com |

| 差出人ドメイン | i79np3yu[.]jd6049[.]com |

| 親ドメイン | jd6049[.]com |

| 送信元IP | 34[.]151[.]185[.]52 |

| SHA256 | b45594d66e79a39b0c8d40e7f9a5276c3b2d96fae8e9d0ed48aaf6b2cd6b79bc |

URL・ドメイン関連

| 種別 | 値 | 備考 |

|---|---|---|

| リダイレクトURL(1) | hxxps://www[.]rxjapan[.]jp/track-link?url=https%3A%2F%2Fe-stat[.]6myj0ns8[.]shop |

トラッキングリンク経由 |

| リダイレクトURL(2) | hxxps://money[.]senetwork[.]co[.]jp/st-manager/click/track?id=45908&type=classic&url=https%3A%2F%2Fe-stat[.]7qv83e27[.]shop%2F |

メール本文中のURL |

| フィッシングドメイン | e-stat[.]6myj0ns8[.]shop |

URLパラメータに埋め込み |

| フィッシングドメイン | e-stat[.]26mwt3v0[.]shop |

TDS観測(実際のリダイレクト先) |

| フィッシングドメイン | e-stat[.]7qv83e27[.]shop |

メール本文中のURLパラメータ |

| 経由ドメイン | www[.]rxjapan[.]jp |

トラッキング機能の悪用 |

| 経由ドメイン | money[.]senetwork[.]co[.]jp |

トラッキング機能の悪用 |

PhishTank登録状況

| URL | 状態 |

|---|---|

hxxps://www[.]rxjapan[.]jp/track-link?url=https%3A%2F%2Fe-stat[.]6myj0ns8[.]shop |

未登録 |

本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。

まとめ

本フィッシングは、以下の特徴を持つ高度かつ組織的な攻撃です。

- 政府機関(e-Stat/総務省統計局)のブランドを精巧に偽装し、実在する国勢調査を悪用した説得力のある文面

- 自前ドメインにDKIM/DMARCを正しく設定し、メール認証をpassさせることでメールフィルタのすり抜けを狙う手法

- TDS(Traffic Direction System)による動的リダイレクトで、セキュリティ研究者の解析を妨害しつつ攻撃を継続

- 正規Webサービスのトラッキング機能をリダイレクタとして悪用し、URLベースのフィルタ検知を回避

- SMS認証を装った電話番号・認証コードの窃取が主目的であり、アカウント乗っ取りやスミッシングへの二次攻撃が想定される

「国勢調査の謝礼」「電子ギフト贈呈」を謳うメールを受け取っても、記載されたリンクには絶対にアクセスせず、e-Statの公式サイト(一般に e-stat[.]go[.]jp として知られている)をブラウザに直接入力して情報を確認してください。不審なメールは、フィッシング対策協議会への転送報告をお願いいたします。

関連記事

カテゴリ:フィッシング

タグ:e-Stat(政府統計の総合窓口),SPF,なりすまし,フィッシング

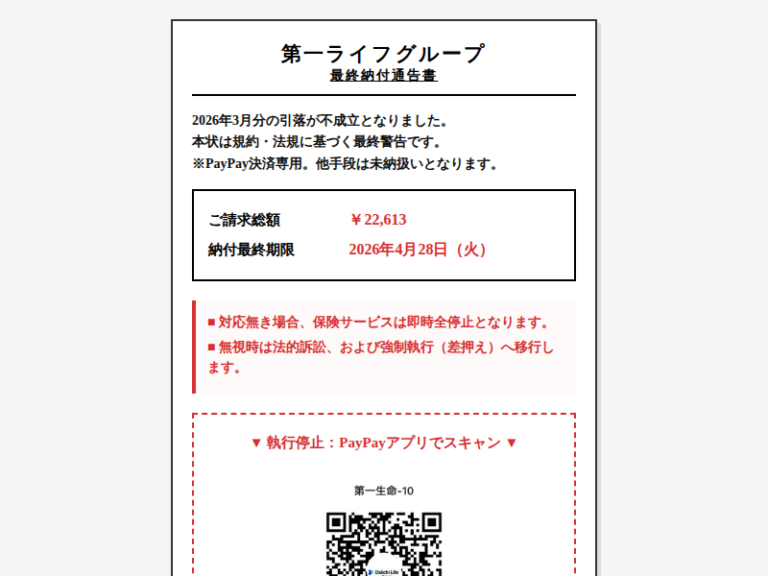

「【第一生命】法的執行準備完了および差押予告通知(最終)」はフィッシング詐欺メール|PayPay決済に誘導する手口と見分け方

「【第一生命】法的執行準備完了および差押予告通知(最終)」はフィッシング詐欺メール|PayPay決済に誘導する手口と見分け方 沖縄総合事務局のFileZenに不正アクセス、個人情報1.5万人分漏えいか

沖縄総合事務局のFileZenに不正アクセス、個人情報1.5万人分漏えいか