2026年5月14日、第一生命保険株式会社を装ったフィッシングメールの送信が確認されました。「アカウントへの不審なアクセスを検知した」として、マイページの機能制限(ロック)を口実に偽の認証サイトへ誘導する手口です。差出人アドレスのドメインは第一生命とは無関係であり、誘導先URLにはアクセスごとに異なるドメインへリダイレクトするTDS(Traffic Direction System)が使用されています。

3行要約

見出し

- 何が起きているか:第一生命保険を名乗る差出人から、アカウントの一時停止と本人確認を求めるフィッシングメールが送信されている

- 手口の特徴:「携帯電話番号による認証」を装うCTAボタンで偽サイトへ誘導し、TDS型インフラでアクセスごとに異なるドメインへリダイレクトする

- 現在の状態:解析時点で誘導先URLは稼働中(確認済み)。PhishTankには未登録

受信したメールの全文

以下は、実際に送信されたフィッシングメールの全文です。リンクは安全のため無害化(defang)処理を施しています。

| 件名 | 【緊急・第一生命】アカウントの一時利用停止およびご本人様確認のお願い |

| 差出人 | 株式会社第一ライフグループ <contact[@]whafvjcv[.]mail31[.]ujenm[.]com> |

| 日時 | 2026年5月14日 12:56(JST) |

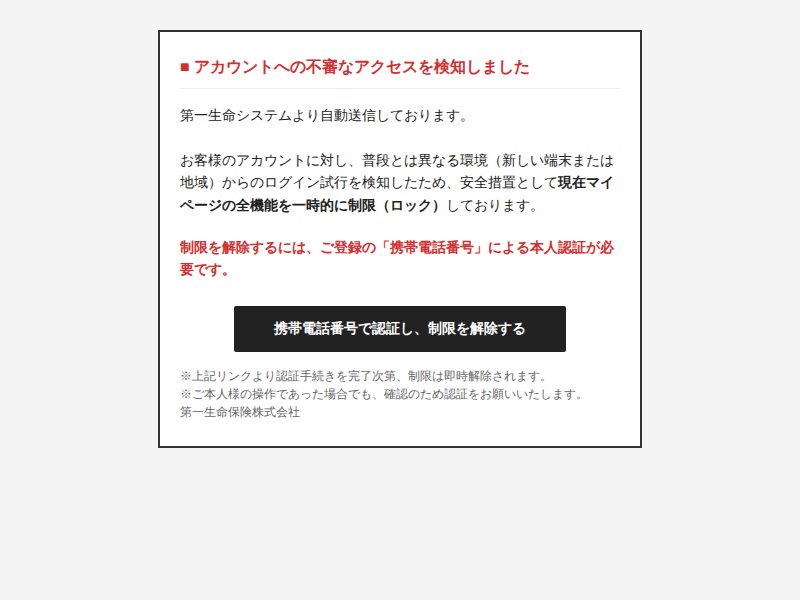

第一生命システムより自動送信しております。 お客様のアカウントに対し、普段とは異なる環境からの ログイン試行を検知したため、安全措置として 現在マイページの全機能を一時的に制限(ロック)しております。 制限を解除し、アカウントの安全を確保するためには、 ご登録の「携帯電話番号」によるご本人様認証が必要です。 至急、下記のリンクより手続きを行ってください。 ▼ 携帯電話番号で認証し、制限を解除する ▼ hxxps://login[.]fxjhpt[.]com/?tTkodSeCxGnWEuk1d5r4tFws ※リンク先にて認証手続きを完了次第、制限は即時解除されます。 ※ご本人様の操作であった場合でも、確認のため認証をお願いいたします。 ————————————————– 発行:第一生命保険株式会社 セキュリティ監視システム自動通知 ————————————————– NCL5LK

HTMLメールの構造分析

このフィッシングメールはHTML形式とテキスト形式の両方を含むマルチパート構成です(HTML本文:2,024文字)。HTML版の構造を解析したところ、以下の誘導リンクが確認されました。

確認されたリンク(1件)

| 項目 | 内容 |

|---|---|

| 表示文言 | 携帯電話番号で認証し、制限を解除する |

| リンク先URL | hxxps://login[.]fxjhpt[.]com/?B25Ui1V2MD80il4xxJz64XP8 |

| CSS class | btn-unlock, alert-container, content-pad, action-box |

| 直前の文脈 | 「安全措置として現在マイページの全機能を一時的に制限(ロック)しております。制限を解除するには、ご登録の『携帯電話番号』による本人認証が必要です。」 |

| 分類 | CTA・誘導ボタン候補(確認済み) |

観測事実:HTMLメール内のリンクは上記の1件のみです。CSS class名(btn-unlock、alert-container)から、「警告」と「ロック解除」を視覚的に強調するボタンとして表示されるよう設計されていることが確認できます。アカウント制限の説明の直後にCTAボタンを配置することで、受信者に「すぐに対応しなければならない」という焦りを誘発する構造です。

示唆:HTML版ではリンク先URLがボタン文言の裏に隠れるため、受信者がドメイン名を確認しづらくなっています。一方、テキスト版(hxxps://login[.]fxjhpt[.]com/?tTkodSeCxGnWEuk1d5r4tFws)ではURLが直接表示されますが、パラメータが異なっており、HTML版とテキスト版で異なるトラッキングIDが使用されていることが確認できます。

差出人情報の分析

表示名とドメインの不一致

観測事実:差出人の表示名は「株式会社第一ライフグループ」、メールアドレスのドメインは whafvjcv[.]mail31[.]ujenm[.]com です。Return-Pathも同一ドメイン(contact[@]whafvjcv[.]mail31[.]ujenm[.]com)です。

示唆:第一生命保険株式会社の公式ドメインは、一般に dai-ichi-life[.]co[.]jp として知られています。送信元ドメイン ujenm[.]com はこれとまったく関連がなく、ランダムな文字列で構成されたサブドメイン(whafvjcv[.]mail31)を使用しています。また、表示名に使用されている「第一ライフグループ」は、実在する「第一生命保険株式会社」や「第一生命ホールディングス株式会社」とは異なる名称です。

送信元IPアドレス

観測事実:このメールの送信元IPは 35[.]217[.]104[.]203 であり、RDAP情報によるとGoogle LLC(CIDR: 35[.]208[.]0[.]0/12)に属しています。

示唆:Google Cloudのインフラが送信に使用されています。クラウドサービスのIPアドレスは、一般にフィッシングメールの送信基盤として悪用されるケースが知られており、正規の企業メールインフラとは異なる特徴です。

メール認証結果の技術的分析

| 認証方式 | 結果 | 解説 |

|---|---|---|

| SPF | softfail | 送信元IPがドメインのSPFレコードで完全に認可されていないことを示す。ドメイン所有者が「疑わしいが拒否はしない」と設定している状態 |

| DKIM | pass | 送信ドメインの電子署名が正当であることを確認。ただし、これは攻撃者自身のドメイン(ujenm[.]com)に対する署名であり、第一生命の正規ドメインとは無関係 |

| DMARC | pass | DKIM認証の合格に基づきDMARCも合格。攻撃者がドメインの認証基盤を適切に構成していることを示す |

重要な注意点:DKIM passおよびDMARC passは、「このメールが送信元ドメイン(ujenm[.]com)から送信されたこと」を保証しているに過ぎません。第一生命保険株式会社から送信されたことを意味するものではありません。攻撃者が使い捨てドメインにDKIM署名とDMARCポリシーを正しく設定することで、メール受信システムの認証チェックを通過させる手口は、近年のフィッシングで広く観察されています。

SPF softfailについて:SPF(Sender Policy Framework)は、ドメイン所有者が「このIPアドレスからのメール送信を許可する」と宣言する仕組みです。softfailは、送信元IP(35[.]217[.]104[.]203)がドメイン ujenm[.]com のSPFレコードで完全には認可されていないことを示しています。

誘導先URLの分析

TDS(Traffic Direction System)の検出

観測事実:HTML版メール内のリンク hxxps://login[.]fxjhpt[.]com/?B25Ui1V2MD80il4xxJz64XP8 を解析したところ、TDS(Traffic Direction System)が検出されました。TDSとは、アクセス元の端末情報・地域・リファラ等の条件に応じて異なるドメインへリダイレクトする仕組みです。今回の解析では以下の遷移が観測されました。

| 段階 | ドメイン | 状態 |

|---|---|---|

| 入口URL | login[.]fxjhpt[.]com | 稼働中 |

| 最終遷移先(今回観測) | e-stat[.]9g4icuky[.]shop | Cloudflare経由 |

示唆:TDSを使用することで、攻撃者は以下のような防御回避を実現しています。

- URLブロックリストへの登録を困難にする(ドメインが動的に変化するため)

- セキュリティ研究者やボットからの自動解析を回避する(アクセス条件による出し分け)

- 最終到達先のフィッシングサイトをいつでも差し替えられる柔軟性の確保

観測事実:最終遷移先(hxxps://e-stat[.]9g4icuky[.]shop)のレスポンスは0バイトであり、サーバーはCloudflareを使用していました。アクセス条件(端末情報、地域、リファラ等)によってフィッシングコンテンツの表示が制御されているものと考えられ、解析時点ではページコンテンツを取得できませんでした。

総合判断

以下の複合的な証拠から、このメールは第一生命保険株式会社を装ったフィッシング詐欺であると判断しました。

- ブランドの詐称(確認済み):差出人表示名に「第一ライフグループ」を使用し、メール本文でも「第一生命保険株式会社」を名乗っているが、送信元ドメイン(

ujenm[.]com)は第一生命の公式ドメイン(一般にdai-ichi-life[.]co[.]jpとして知られている)とは無関係 - SPF softfail(確認済み):送信元IPがドメインのSPFレコードで完全に認可されていない

- 不審な誘導先(確認済み):リンク先ドメイン(

login[.]fxjhpt[.]com)は第一生命とは無関係であり、TDSを介した動的リダイレクトが検出されている - クラウドインフラの使用(確認済み):Google Cloud(

35[.]217[.]104[.]203)から送信されており、正規の企業メールインフラとは異なる

このフィッシングメールの見分け方

このメールには、以下の特徴的な不審点があります。受信した際の判断基準として活用してください。

- 差出人アドレスを確認する:表示名は「株式会社第一ライフグループ」ですが、実際のメールアドレスは

contact[@]whafvjcv[.]mail31[.]ujenm[.]comです。第一生命からの正規メールであれば、公式ドメイン(一般にdai-ichi-life[.]co[.]jp)が使用されるのが通常です - リンク先URLを確認する:「携帯電話番号で認証し、制限を解除する」ボタンのリンク先は

login[.]fxjhpt[.]comという不審なドメインです。リンクにカーソルを合わせる(モバイルの場合は長押しする)ことで、実際のURLを確認できます - 「緊急」「至急」の煽り表現に注意する:件名に「緊急」、本文に「至急」を含み、「アカウントがロックされた」と焦りを誘発しています。正規の金融機関がアカウント制限を行う場合、一般的にはメール内のリンクからではなく公式サイトやアプリへの直接アクセスを案内します

- 表示名の微妙な違いに注意する:「株式会社第一ライフグループ」は、実在する「第一生命保険株式会社」や「第一生命ホールディングス株式会社」とは異なる名称です

IOC(侵害指標)一覧

PhishTank登録状況

hxxps://login[.]fxjhpt[.]com/?B25Ui1V2MD80il4xxJz64XP8:本記事公開時点でPhishTankには未登録です。当社にて登録申請を行いますhxxps://login[.]fxjhpt[.]com/?tTkodSeCxGnWEuk1d5r4tFws:本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います

このメールを受け取った場合の対処

このフィッシングメールの手口に応じた、具体的な対処方法です。

メールを受信しただけの場合

- メール内のリンクをクリックせず、メールを削除してください

- 第一生命の契約状況が気になる場合は、メール内のリンクではなく、ブラウザのブックマークや検索エンジンから第一生命の公式サイト(一般に

dai-ichi-life[.]co[.]jpとして知られています)に直接アクセスしてください - 第一生命公式アプリをお持ちの場合は、アプリから直接ログインして確認してください

リンクをクリックしてしまった場合

- TDS型の攻撃インフラであるため、アクセスした時点で端末情報(ブラウザ、OS、地域等)が収集されている可能性があります

- 個人情報や携帯電話番号を入力していなければ、直ちに大きな被害は発生しない可能性がありますが、念のため端末のセキュリティスキャンを実施してください

携帯電話番号等の情報を入力してしまった場合

- 第一生命のコールセンターに連絡し、フィッシング被害の可能性を伝えてアカウントの保護措置を依頼してください

- 入力した携帯電話番号宛に不審なSMS(認証コード等)が届く可能性があります。身に覚えのない認証コードは絶対に第三者に共有しないでください

- 同じ携帯電話番号を他のサービスの認証に使用している場合は、それらのサービスのセキュリティ設定も確認してください

- フィッシング110番(警察庁)や消費者ホットライン(188)への相談も有効です