2026年4月17日、「【ビューカード】次回お引落日は4月22日です。」という件名で、株式会社ビューカードを名乗るメールが配信されていることを確認しました。差出人アドレスはno-reply[.]kitdgrq[@]uoaosmq[.]cnという中国(.cn)ドメインであり、ビューカードの公式ドメインとは一切関係がありません。本メールはフィッシング詐欺として確定しています。本記事では、その手口と証拠、見抜き方を解説します。

届いたメールの全文

見出し

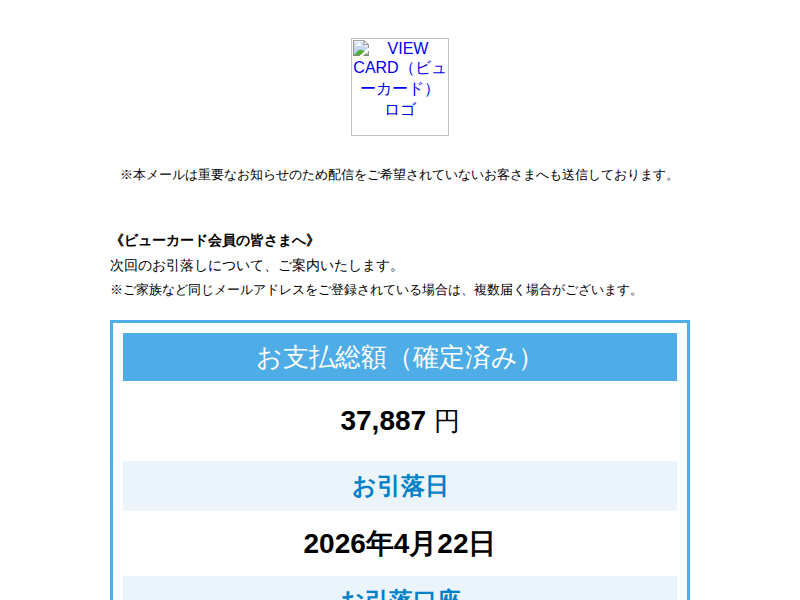

《ビューカード会員の皆さまへ》次回のお引落しについて、ご案内いたします。※本メールは重要なお知らせのため配信をご希望されていないお客さまへも送信しております。※ご家族など同じメールアドレスをご登録されている場合は、複数届く場合がございます。

※本メールは重要なお知らせのため配信をご希望されていないお客さまへも送信しております。

《ビューカード会員の皆さまへ》

次回のお引落しについて、ご案内いたします。

※ご家族など同じメールアドレスをご登録されている場合は、複数届く場合がございます。お支払総額(確定済み) 31,477 円

お引落日 2026年4月22日

お引落口座 みずほ銀行

※お引落口座へのご準備は、4月20日までにお願いいたします。ビューカードアプリで簡単確認!

ホーム> ご利用明細をご確認ください。※Apple、Appleのロゴ、Face ID、Touch ID、iPhoneは、Apple Inc.の商標です。

※iPhoneの商標は、アイホン株式会社のライセンスにもとづき使用されています。

※Android 、Google Playのロゴは、Google LLC の商標です。各種お支払方法を確認する >

VIEW ALTTEの設置場所を確認する >

ご入金方法を確認する >?本メールは重要なお知らせのため、配信をご希望されていないお客さまへも送信しております。誠に勝手ながら配信停止はいたしかねますので、何卒ご了承ください。

?ご家族など同じメールアドレスをご登録されている場合は、複数届く場合がございます。

?本メールは送信専用のため返信できませんので、あらかじめご了承ください。

?配信先の変更は「VIEW’s NET」からお手続きをお願いいたします。

なお、お手続きのタイミングによって1週間ほどお時間がかかる場合がございます。

「VIEW’s NET」にログイン>登録内容変更>VIEW’s NET登録内容変更

?本メールに関する一切の記事の無断転載および再配布を禁じます。配信元:株式会社ビューカード [住所]1号 ?大崎センタービル

※当社は「日本財団電話リレーサービス」にも対応しております。

よくあるご質問 お問い合わせ VIEW’s NET ログイン

Copyright(C) Viewcard Co.,Ltd. All Rights Reserved.

文面は一見するとビューカードの正規メールと見分けがつかないほど精巧ですが、文字化け(「?」として表示されている箇所)や、住所表記の不自然な省略(「[住所]1号 ?大崎センタービル」)など、エンコード処理の失敗が散見されます。これは後述する「中国系メーラーによる作成」という観測事実と整合します。

フィッシングと判定した証拠

1. 差出人が.cn(中国)ドメイン

観測事実: From/Return-Pathはいずれもno-reply[.]kitdgrq[@]uoaosmq[.]cn。

示唆: 株式会社ビューカードの公式ドメインは一般にviewsnet[.]jpやjreast[.]co[.]jp系統として知られており(公式サイトで確認可)、uoaosmq[.]cnという無関係な中国ドメインから送られる合理的理由は存在しません。

総合判断: 送信元ドメイン自体がビューカードの詐称(なりすまし)を裏付けています。

2. SPF/DKIM/DMARCが全てpassでも「ビューカード正規送信」ではない

観測事実:

- SPF: pass(

uoaosmq[.]cnが150[.]5[.]131[.]147を許可送信元として指定) - DKIM: pass

- DMARC: pass

示唆: メール認証がpassしていても、それは「差出人ドメインuoaosmq[.]cnの所有者が正当に送信した」という意味に過ぎません。ビューカードのメールとして正当であることを示すものではありません。攻撃者は自分が所有する.cnドメインに正しくSPF/DKIMを設定することで、認証をpassさせたうえで別ブランドを騙るという手口を使います。

総合判断: 認証passはあくまで「差出人ドメインの送信者が整っている」ことを示すのみで、本文中で名乗る「ビューカード」との整合性は担保しません。ブランド名とドメインの不一致が決定的な詐称証拠です。

3. 送信元IPと経路

観測事実: 送信元IPは150[.]5[.]131[.]147。

示唆: 正規のビューカード配信インフラは一般にviewsnet[.]jp配下で運用されており、無関係な.cnドメインのSPFレコードで指定されるIPは、正規配信経路とは別系統です。

4. 作成に使われたメーラー

観測事実: X-MailerヘッダにFoxmail 6, 13, 102, 15 [cn]の記載。Subjectエンコーディングはutf-8。

示唆: Foxmailは中国Tencent社が提供するメーラーで、中国語圏で広く使われます。日本の正規金融機関が一斉配信に中国語圏のデスクトップメーラーを使用することは通常想定されません。

5. 誘導先ドメインが中国ドメイン

観測事実: HTML内の最終クリック先としてhxxps://iwfcaz[.]wtlaf[.]cn/firste/deafaudex/が稼働中。

示唆: 画像素材はig[.]mail[.]viewsnet[.]jp(ビューカード正規配信インフラの画像CDN)から読み込ませ、見た目は本物と区別がつかない状態にしたうえで、クリック先だけ中国ドメインwtlaf[.]cnに誘導するという古典的な「正規画像+偽サイト誘導」のパターンです。

総合判断: 「本文の画像は正規ドメインから、リンクは別の悪性ドメインへ」という構造は、ブランドなりすまし型フィッシングの典型的特徴です。

この攻撃の巧妙なポイント

正規画像の流用で受信者を信頼させる

メール内のロゴ・バナー・ボタン画像はすべてig[.]mail[.]viewsnet[.]jpというビューカードの正規画像配信サーバーからhttps経由で読み込まれています。攻撃者は過去の正規メールから画像URLを抜き出して流用しているものと推定されます(断定はできません)。

そのため、受信者が画像だけを見ても偽物と気付きにくく、見た目の精巧さは極めて高い水準にあります。

クリック時の中継リダイレクト

本文中のボタンリンクhxxps://tg[.]mail[.]viewsnet[.]jp/2/o/o2froySUloIH8VY...は、2ホップのリダイレクトを経由して最終的に画像URL(hxxps://ig[.]mail[.]viewsnet[.]jp/183/122550/F2B575014022366C05ACF201A96539E7[.]png)に着地します。正規ドメイン経由で「無害な着地」に見せかけつつ、別経路で悪性ドメインへ誘導する設計が取られている可能性があります。

支払期日で急かす心理誘導

件名「次回お引落日は4月22日です」「お引落口座へのご準備は、4月20日までに」と、受信日(4月17日)からわずか3〜5日で期限が切れる文面構成です。金銭的不利益を想起させて冷静な判断を奪う手口で、フィッシングの王道パターンです。

正規サイトとの見分け方

- 差出人ドメインを確認する:ビューカードの正規配信ドメインは一般に

viewsnet[.]jp系(公式サイトで確認可)。.cnや見慣れない文字列のドメインから届いた時点で疑う。 - リンク先URLをプレビュー表示:メールソフトでリンクにカーソルを合わせ、実際のURLを表示する。

wtlaf[.]cnなど無関係なドメインが表示された時点で開かない。 - 公式アプリ・公式サイトから直接確認:メール内のリンクを踏まず、ブラウザに自分で公式URLを入力するかブックマークから開く。

- 引落情報はVIEW’s NETで確認:金額や引落日に不審な点があれば、メールではなく公式Webサービスにログインして明細を確認する。

もし開封・入力してしまったら

- カード情報(番号・有効期限・セキュリティコード)や、VIEW’s NETログインID・パスワードを入力してしまった場合は、直ちにビューカード公式のカスタマーセンターへ連絡し、カードの停止・再発行を依頼してください。

- パスワードを入力した場合は、ビューカード以外のサービスで同じパスワードを使っていないかを確認し、使い回しがあれば全て変更してください。

- メール内の画像読み込みのみでクリックしていない場合は、IPアドレスと配信有無が攻撃者に記録された可能性がありますが、直ちに金銭被害に直結する状況ではありません。

- 念のため、不正利用がないかカード明細を数週間にわたり確認してください。

IOC(Indicator of Compromise)一覧

メールヘッダ

- 件名: 【ビューカード】次回お引落日は4月22日です。

- From / Return-Path:

no-reply[.]kitdgrq[@]uoaosmq[.]cn - 送信日時: Fri, 17 Apr 2026 19:37:44 +0800

- X-Mailer:

Foxmail 6, 13, 102, 15 [cn] - SHA256:

d21ffb84666846c24c2ebd396b5d149424a763d5fdebaedd2cbde5a834249fc2

送信元IP

150[.]5[.]131[.]147(uoaosmq[.]cnのSPFで許可された送信元)

悪性ドメイン(最終誘導先)

iwfcaz[.]wtlaf[.]cnhxxps://iwfcaz[.]wtlaf[.]cn/firste/deafaudex/(稼働中、Server:nginx/1[.]28[.]2)

正規ドメインを悪用したリンク・画像読込先

※以下はビューカードの正規配信インフラと見られるが、本フィッシングメールが画像素材およびリダイレクトの起点として悪用している。

ig[.]mail[.]viewsnet[.]jp(画像配信)tg[.]mail[.]viewsnet[.]jp(リダイレクト起点)

PhishTank登録状況

本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。

まとめ

本メールは、中国(.cn)ドメインから送信された、株式会社ビューカードを騙るフィッシングメールです。SPF/DKIM/DMARCが全てpassしているという点が「安全」の誤解を招きやすいですが、これは攻撃者が所有するuoaosmq[.]cnの送信設定が整っているだけで、ビューカードが送ったことを意味しません。

正規の画像素材を流用して見た目を本物そっくりに仕上げつつ、最終誘導先だけを中国ドメインwtlaf[.]cnにすり替える手口が確認されています。お支払いに関するメールは、リンクを踏まず必ず公式アプリ・公式サイトから確認することが、最も確実な防御策です。