分類: フィッシング(確定)

本記事で解説するメールはフィッシング詐欺であることが確定しています。メール内のリンクをクリックしないでください。

概要

見出し

2026年4月16日、件名「【重要】Windowsセキュリティーシステムのアップグレード」を持つフィッシングメールが確認されました。差出人にはMicrosoft(microsoft-noreply[@]microsoft[.]com)が設定されていますが、SPF認証の失敗により、このアドレスがMicrosoftの正規送信インフラから送信されたものではないことが確認されています。メール本文ではWindowsシステムの脆弱性を装い「セキュリティパッチの更新とアカウント認証」へ誘導します。

本件の特徴は、誘導先URLにMicrosoft自身のクラウドインフラ(Azure Static Web Apps)を悪用している点です。一見すると windows[.]net を含む正規に見えるURLが使われており、警戒心を緩めるよう設計されています。さらに、アクセスのたびに異なるドメインへ転送するTDS(Traffic Direction System)型の攻撃インフラが確認されており、組織的かつ計画的なフィッシングキャンペーンであると判断されます。

なお、自動ブランド検知システムによる判定では「なりすまし: いいえ」という結果が得られていますが、これはメール本文にMicrosoft公式のブランドテンプレート(ロゴ・HTML デザイン等)が使用されていないことを意味するものであり、フィッシングではないことを示すものではありません。本記事におけるフィッシング確定判断は、From:アドレスのドメイン偽装(SPF fail)、メール本文でのMicrosoft名称の使用、Azure上のフィッシングサイトへの誘導、DMARC fail、TDS型攻撃インフラの検出という複合的な証拠に基づいています。

メール基本情報

| 項目 | 値 |

|---|---|

| 件名 | 【重要】Windowsセキュリティーシステムのアップグレード |

| 差出人(From) | microsoft-noreply[@]microsoft[.]com |

| Return-Path | <microsoft-noreply[@]microsoft[.]com> |

| 受信日時 | 2026年4月16日 12:07:57 +0100 |

| メーラー | Mozilla Thunderbird |

| 文字コード | UTF-8 |

| SHA-256 | e7fd7f32a4d99f4331fca86ea3c2695ca37d2cdf30992d793467bfdfe2c65abe |

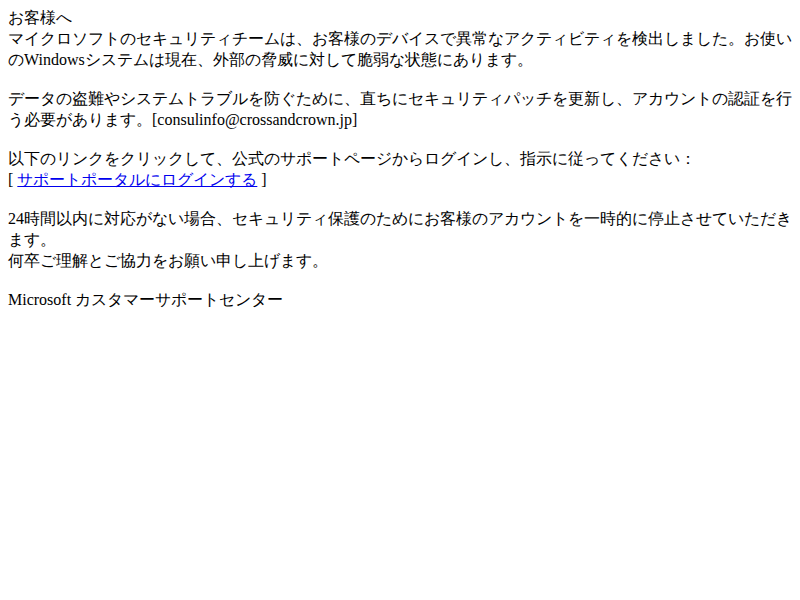

メール本文(全文引用)

以下は実際に届いたメールの本文です。読者がこの文面に心当たりがある場合、同種のフィッシングメールである可能性が高いです。リンクは絶対にクリックしないでください。

お客様へ

マイクロソフトのセキュリティチームは、お客様のデバイスで異常なアクティビティを検出しました。お使いのWindowsシステムは現在、外部の脅威に対して脆弱な状態にあります。

データの喪失やシステムトラブルを防ぐために、直ちにセキュリティパッチを更新し、アカウントの認証を行う必要があります。[[受信者アドレス]]

以下のリンクをクリックして、公式のサポートページからログインし、指示に従ってください:

[ サポートポータルにログインする ]24時間以内に対応がない場合、セキュリティ保護のためにお客様のアカウントを一時的に停止させていただきます。

何卒ご理解とご協力をお願い申し上げます。

Microsoft カスタマーサポートセンター

【解析者注記】本文中の「[[受信者アドレス]]」について

観測事実: 本文中に [[受信者アドレス]] というテキストがそのまま残存しています。

示唆: これは大量送信スクリプトで受信者のメールアドレスを自動挿入するための「テンプレート変数」が、置換処理されずに送信されたことを示します。本来は受信者のアドレスが挿入される箇所ですが、今回の検体では処理が失敗したと見られます。

総合判断: このテンプレートの露出は、本メールが個人を狙った標的型ではなく、自動化された大量フィッシングキャンペーンのインフラから送信されたことを強く示唆します。

メール認証の技術的解析

メールの正当性を検証する仕組みとして、業界標準の3つの認証技術があります。本件ではこれらの認証がいずれも正常に通過していません。

SPF(Sender Policy Framework)— 結果: fail

SPFとは: 送信元ドメインが「どのIPアドレスからのメール送信を許可するか」を宣言する仕組みです。受信サーバーはその宣言と実際の送信元IPを照合します。

観測事実: 本メールのSPF検証結果は fail です。送信元IPアドレス 93[.]148[.]92[.]241 は、microsoft[.]com ドメインのSPFレコードで許可されたIPアドレス群に含まれていません。

示唆: Microsoftが正規に送信するメールであれば、SPFは通常 pass となります。SPF fail は、この送信元IPがMicrosoft公式のメール送信インフラではないことを示します。

DKIM(DomainKeys Identified Mail)— 結果: 不明(検証結果が付与されていない)

DKIMとは: 送信側ドメインがメールに電子署名を付与し、受信側が公開鍵で検証する仕組みです。改ざんと送信元偽装の両方を検出できます。

観測事実: 本メールにはDKIM検証結果が付与されていません。

示唆: 正規のMicrosoft送信インフラからのメールには通常DKIM署名が付与されます。署名が存在しないか検証不能な状態は、正規の送信経路を経ていないことを示す補助指標となります。

DMARC(Domain-based Message Authentication, Reporting and Conformance)— 結果: fail

DMARCとは: SPFとDKIMの結果を総合的に評価し、なりすましメールに対するポリシー(拒否・隔離等)を定義する上位の認証フレームワークです。

観測事実: 本メールのDMARC検証結果は fail です。

示唆: SPF fail かつ DKIM未検証という状態のため、DMARCがfailとなっています。これはFrom:ヘッダーに記載されたドメイン(microsoft[.]com)の正規送信者からのメールとして認定されなかったことを意味します。

ブランド検知結果との関係

観測事実: 自動ブランド検知システムによる判定では「なりすまし: いいえ」という結果が得られています。

示唆: ブランド検知は、メール本文中のロゴ画像・HTMLテンプレート・デザイン要素等が既知のブランドフィッシングパターンに合致するかを判定する仕組みです。本メールはMicrosoft公式メールに特徴的なブランド要素(ロゴ・デザインテンプレート等)を含まないプレーンテキストに近い構成であるため、自動検知では「なりすまし」と判定されなかったと考えられます。

総合判断: ブランド検知における「なりすまし: いいえ」は、視覚的なブランド偽装(ロゴ・デザインの模倣)が検出されなかったことを意味します。これは、From:ヘッダーのドメイン偽装(SPFで検証)やメール本文でのMicrosoft名称の使用とは異なる検知軸です。ブランド検知の結果は、本メールがフィッシングではないことを意味するものではなく、また本記事のフィッシング判定はブランド検知の結果に依拠していません。

総合判断

本メールのフィッシング確定判断は、以下の複合的な証拠に基づいています。

- From:アドレスのドメイン偽装:

microsoft[.]comドメインが設定されているが、SPF failにより正規送信インフラからの送信ではないことが確認されている - メール本文でのMicrosoft名称の使用: 「マイクロソフトのセキュリティチーム」「Microsoft カスタマーサポートセンター」を名乗っている

- DKIM未検証・DMARC fail: メール認証の複数の仕組みがいずれも通過していない

- 送信元IPの帰属: 送信元IP

93[.]148[.]92[.]241がMicrosoftの正規メール送信インフラに属していない - Azure上のフィッシングサイトへの誘導:

windows[.]netドメインを含むURLでAzure Static Web Appsを悪用したフィッシングページが稼働している - TDS型攻撃インフラの検出: 組織的・多段階的な攻撃インフラが確認されている

- テンプレート変数の露出: 大量送信インフラからの自動配信であることが確認されている

なお、自動ブランド検知では「なりすまし: いいえ」と判定されていますが、これはメール本文にMicrosoft公式のブランドテンプレートが使用されていないためであり、上記の複合的証拠によるフィッシング判定とは矛盾しません。

誘導先URLの技術的解析

Azureインフラの悪用(確認済み)

観測事実: 誘導先URL hxxps://tapirevot[.]z32[.]web[.]core[.]windows[.]net/vlecw6e2f1kw[.]html のサーバーレスポンスには Server: Windows-Azure-Web/1[.]0 Microsoft-HTTPAPI/2[.]0 が含まれており、Microsoft Azureのホスティングサービス上でコンテンツが配信されていることが確認済みです。

示唆: 攻撃者はMicrosoftが提供するAzure Static Web Appsを悪用してフィッシングページを設置しています。Azureは誰でも利用できるパブリッククラウドサービスであるため、攻撃者が独自にAzureアカウントを取得し、フィッシングコンテンツをホストすることが可能です。一般に windows[.]net ドメインはMicrosoft関連と認識されやすく、URLフィルタリングをすり抜けやすい傾向があります。

総合判断: URLがMicrosoft関連ドメインを含むからといって安全とは言えません。クラウドインフラの悪用は現在の高度なフィッシング攻撃において常套手段となっています。

TDS(Traffic Direction System)の検出(確認済み)

観測事実: 本URLへのアクセスにおいて、TDS(トラフィック方向制御システム)が検出されました。TDSは攻撃者が管理するシステムで、訪問者の属性(IPアドレス・地域・ブラウザ・OS・時刻等)を判定し、条件に応じて異なるURLへリダイレクトします。

示唆: TDSの使用は、本キャンペーンが単純な静的フィッシングサイトではなく、組織的・多段階的なインフラを持つことを示します。セキュリティ研究者や特定地域・環境からのアクセスを判定して無害なページに転送する「回避能力」を持つため、自動的なURLスキャンでは検出が困難です。

総合判断: TDSの存在は、本キャンペーンの背後に高度な技術力を持つ攻撃者グループがいることを示す重要な証拠です。

フィッシングページの内容(確認済み)

| 項目 | 値 |

|---|---|

| URL | hxxps://tapirevot[.]z32[.]web[.]core[.]windows[.]net/vlecw6e2f1kw[.]html |

| ページタイトル | レポート 7[郵便番号]-5503 |

| サーバー | Windows-Azure-Web/1[.]0 Microsoft-HTTPAPI/2[.]0 |

| ソースサイズ | 56,720 バイト(約55KB) |

| 稼働状況 | 稼働中(確認済み) |

【解析者注記】ページタイトル「レポート 7[郵便番号]-5503」について

ページタイトルに「郵便番号」を示す識別子が含まれています。これはTDSが訪問者の位置情報(郵便番号)を取得・判定し、ターゲットごとにカスタマイズされたフィッシングページを表示する設計である可能性を示唆します。地域や属性に応じた動的なターゲティングは、より高度なフィッシングキャンペーンで採用される手法です。

送信元インフラの解析

送信元IPアドレス

| 項目 | 値 |

|---|---|

| IPアドレス | 93[.]148[.]92[.]241 |

| メーラー | Mozilla Thunderbird(User-Agentより) |

観測事実: 送信元IPは 93[.]148[.]92[.]241 です。このIPはMicrosoftの正規メール送信インフラ(一般に mail[.]protection[.]outlook[.]com 等として知られているIPレンジ)に属していません。

示唆: Microsoftの正規送信インフラ以外のIPから、From:ヘッダーに microsoft[.]com ドメインを設定したメールが送信されていることがSPF failによって確認されています。User-Agentに「Mozilla Thunderbird」が記録されていますが、これはメール送信ツールがThunderbirdを模倣した文字列を設定している可能性があり、実際の送信手段を特定するものではありません。

対処方法

このメールを受け取った場合

- リンクを絶対にクリックしない:メール内の「サポートポータルにログインする」リンクはフィッシングサイトへの誘導です。URLが

windows[.]netを含んでいても安全ではありません。 - メールを削除する:このメールに返信したり、添付ファイルを開いたりしないでください。

- すでにクリックした場合:ブラウザを閉じ、入力したアカウント情報(メールアドレス・パスワード)があればただちに変更してください。Microsoft アカウントは公式サイト(

account[.]microsoft[.]comと一般に知られているURL)から直接アクセスして確認してください。 - 不安な場合はMicrosoftの公式サポートへ:メール内のリンクからではなく、ブラウザのアドレスバーに直接URLを入力してアクセスしてください。

今後の対策

- 多要素認証(MFA)を有効化する:仮にパスワードが盗まれても、MFAがあれば不正ログインを防げます。Microsoftアカウントの設定から有効化できます。

- URLのドメインを必ず確認する:

windows[.]netのサブドメインはMicrosoftが提供するクラウドサービス上の誰でも作れるページです。公式のMicrosoftサービスとは異なります。アドレスバーの「鍵マーク」ではなく、ドメイン名全体を確認する習慣をつけましょう。 - 「24時間以内に停止」等の緊急性の煽りに注意する:正規企業が脅迫的な文面でアカウント停止を予告することは一般的ではありません。このような文面を見たら詐欺を疑ってください。

- メールフィルタリングの設定を確認する:組織・企業の場合、DMARC failのメールを隔離・拒否するポリシーを設定することで、このようなFrom:ドメインが偽装されたメールの多くをブロックできます。

IOC(侵害指標)一覧

メール

| 種別 | 値 | 備考 |

|---|---|---|

| SHA-256 | e7fd7f32a4d99f4331fca86ea3c2695ca37d2cdf30992d793467bfdfe2c65abe |

メール全文ハッシュ |

| 差出人アドレス | microsoft-noreply[@]microsoft[.]com |

From:ドメイン偽装(SPF/DMARC fail) |

| 送信元IP | 93[.]148[.]92[.]241 |

フィッシングメール送信元(確認済み) |

URL・ドメイン

| 種別 | 値 | 状態 |

|---|---|---|

| フィッシングURL | hxxps://tapirevot[.]z32[.]web[.]core[.]windows[.]net/ |

稼働中・TDS検出(確認済み) |

| フィッシングページ | hxxps://tapirevot[.]z32[.]web[.]core[.]windows[.]net/vlecw6e2f1kw[.]html |

稼働中(確認済み) |

| ホスティング | tapirevot[.]z32[.]web[.]core[.]windows[.]net |

Azure Static Web Apps(悪用) |

PhishTank登録状況

本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。

まとめ

本件は、From:アドレスに microsoft[.]com ドメインを設定し、メール本文でMicrosoftの名称を使用したフィッシングキャンペーンです。自動ブランド検知では視覚的なブランド偽装(ロゴ・デザインテンプレートの模倣)は検出されていませんが、From:ドメインの偽装(SPF fail)、Azureクラウドインフラの悪用、TDSによる動的な誘導先変更、テンプレート変数の露出による大量送信インフラの確認など、複合的な証拠からフィッシングと確定判断しています。

メール認証(SPF fail・DMARC fail)の失敗、送信元IPのMicrosoft非公式インフラへの帰属、フィッシングサイトの稼働確認に加え、メール本文が「マイクロソフトのセキュリティチーム」「Microsoft カスタマーサポートセンター」を名乗りアカウント認証へ誘導する内容であることから、受信者を欺く意図は明白です。

心当たりのある方は、リンクをクリックせずメールを削除し、すでにアクセスしてしまった場合はただちにパスワードを変更してください。

手口の解説:なぜ騙されるのか

1. 権威への訴求と緊急性の演出

「マイクロソフトのセキュリティチーム」という権威ある組織を装い、「異常なアクティビティを検出」「外部の脅威に対して脆弱」という危機感を煽る文面を使用しています。さらに「24時間以内に対応がない場合、アカウントを一時停止」という制限時間を設けることで、受信者が冷静に判断する時間を奪おうとしています。

一般に、正規のMicrosoftからの通知でアカウントが「24時間で停止」と脅迫的に迫ることはありません。このような極端な緊急性の演出は、フィッシングの典型的手法です。

2. 誘導先URLの巧妙な偽装

誘導先URL(

hxxps://tapirevot[.]z32[.]web[.]core[.]windows[.]net/)は、一見するとwindows[.]netというMicrosoft関連のドメインを含んでいます。しかし実態はMicrosoft Azureの「Static Web Apps」機能を悪用したもので、攻撃者がAzureのサブドメインにフィッシングコンテンツを設置しています。正規のMicrosoftサービスのドメインは一般に

microsoft[.]com、live[.]com、microsoftonline[.]com等として知られており、tapirevot[.]z32[.]web[.]core[.]windows[.]netのようなランダムな文字列を含むサブドメインは公式サービスに使用されません。