2026年4月13日、ヨドバシドットコム(ヨドバシカメラのECサービス)になりすましたフィッシングメールが確認されました。メール本文は日本語で書かれていますが、差出人アドレスは公式ドメインとは無関係の第三者ドメインであり、誘導先URLには通常の英数字に見せかけた数学用Unicode文字が使われています。本記事ではメール・URLの偽装手法を技術的に解説し、被害防止に役立てます。

送信元ドメインの詐称・SPF softfail・数学用Unicode文字によるURL偽装・ブランド詐称の複合的根拠により、本メールはフィッシング詐欺であると確定しています。絶対にリンクをクリックしないでください。

📧 メール基本情報

| 件名 | ヨドバシドットコム:「お客様情報」変更依頼受付のご連絡 |

|---|---|

| 差出人(表示名) | ヨドバシ・ドッ ト・コム |

| 差出人(メールアドレス) | no-reply-7eHx[@]vinx[.]co[.]jp |

| Return-Path | no-reply-7eHx[@]vinx[.]co[.]jp |

| 受信日時 | 2026年4月13日 月曜日 19:04:45 +0900 |

| X-Mailer | iPhone Mail (21G81) |

| 文字コード | UTF-8 |

| SHA256(EMLファイル) | 17f2d0e16641a42a14c13868ef973dbd5764db5c2bc7611a990f6c7a374c4849 |

🔍 フィッシング判定根拠

根拠 1:送信元ドメインがヨドバシカメラと無関係の第三者ドメイン

no-reply-7eHx[@]vinx[.]co[.]jp であり、vinx[.]co[.]jp ドメインから送信されている。yodobashi[.]com ドメインを使用していることが公式サイトで確認できる。vinx[.]co[.]jp はヨドバシカメラとは無関係の第三者ドメインであり、公式メールがこのドメインから送信されることはない。根拠 2:差出人表示名に不自然なスペース

根拠 3:SPF softfail — 送信元IPが正規経路でないことを示唆

79[.]254[.]16[.]34 は vinx[.]co[.]jp のSPFポリシーで明示的に許可されていない。pass となる。softfailは意図した送信経路でないか、サードパーティ経由の不正送信である可能性を示す。DKIM・DMARCの検証結果はヘッダーに付与されていません(「不明」)。これは検証結果がヘッダーに追加されなかった状態を示すものであり、単独でフィッシング判断の根拠とするものではありません。本記事の判定は複数の根拠を組み合わせた総合評価に基づいています。

根拠 4:誘導先ドメインがヨドバシカメラと無関係

hxxps://yodobashi[.]mhgjk[.]com/... であり、実際の登録ドメインは mhgjk[.]com である。「yodobashi」はサブドメイン部分に過ぎない。mhgjk[.]com)が実際の管理ドメインである。「yodobashi」をサブドメインに付けることで、一見するとヨドバシカメラのURLに見えるよう誤認を誘う典型的な手法(サブドメイン偽装)である。yodobashi[.]com とは完全に別のドメインへ誘導している。確認済みの詐称行為。根拠 5:URLに数学用Unicode文字を使ったフィルター回避 確認済み・高度な手口

🧬 数学用太字体Unicode文字によるファイル名偽装

メール内リンクの表示URLは以下の通りです:

hxxps://yodobashi[.]mhgjk[.]com/𝐢𝐧𝐝𝐞𝐱.𝐡𝐭𝐦𝐥

一見すると「index[.]html」に見えますが、このファイル名部分の文字は通常のASCII英字(U+0069〜U+007A)ではなく、数学用太字スモール体(Mathematical Bold Small) のUnicode文字です。

| 見た目 | 実際の文字 | コードポイント | Unicode名称 | URLエンコード |

|---|---|---|---|---|

| 𝐢 | i (偽装) | U+1D422 | MATHEMATICAL BOLD SMALL I | %F0%9D%90%A2 |

| 𝐧 | n (偽装) | U+1D427 | MATHEMATICAL BOLD SMALL N | %F0%9D%90%A7 |

| 𝐝 | d (偽装) | U+1D41D | MATHEMATICAL BOLD SMALL D | %F0%9D%90%9D |

| 𝐞 | e (偽装) | U+1D41E | MATHEMATICAL BOLD SMALL E | %F0%9D%90%9E |

| 𝐱 | x (偽装) | U+1D431 | MATHEMATICAL BOLD SMALL X | %F0%9D%90%B1 |

| 𝐡 | h (偽装) | U+1D421 | MATHEMATICAL BOLD SMALL H | %F0%9D%90%A1 |

| 𝐭 | t (偽装) | U+1D42D | MATHEMATICAL BOLD SMALL T | %F0%9D%90%AD |

| 𝐦 | m (偽装) | U+1D426 | MATHEMATICAL BOLD SMALL M | %F0%9D%90%A6 |

| 𝐥 | l (偽装) | U+1D425 | MATHEMATICAL BOLD SMALL L | %F0%9D%90%A5 |

なぜこれが危険なのか:

- 多くのメールセキュリティフィルターや URLフィルターは正規表現やキーワードリストで「index[.]html」「.html」を検出するが、Unicode数学文字を使うとこのパターンマッチをすり抜けることができる。

- ブラウザのアドレスバーでは太字に見えるため、ユーザーは異常に気づきにくい。

- 実際のリダイレクト先URLではこの部分がパーセントエンコードされ(

%F0%9D%90%A2...%F0%9D%90%A5)、サーバー側で受信される。解析ツールの中にはデコード前後で異なるURLと認識するものがある。

根拠 6:メール本文末尾の不自然な文字列

根拠 7:X-Mailer がiPhone Mail と表示

X-Mailer: iPhone Mail (21G81) は、iOSのメールアプリを示す値である。📨 メール本文(全文)

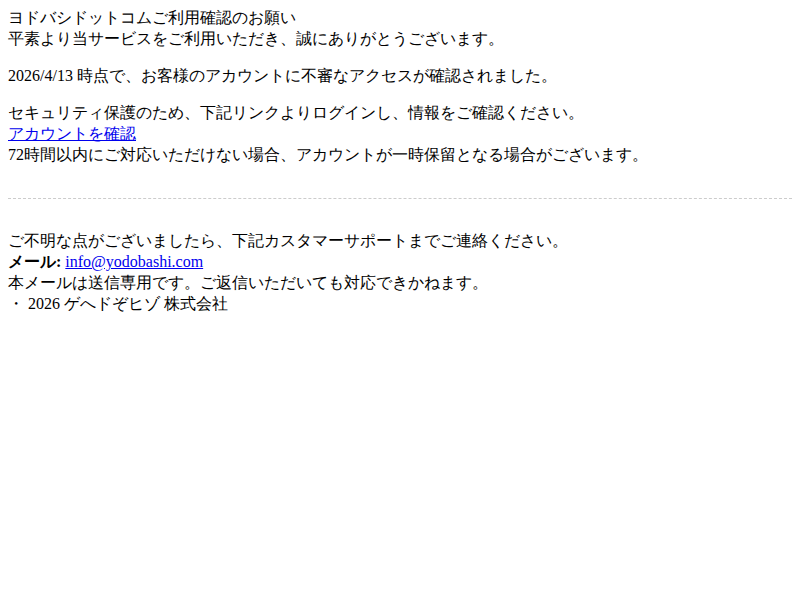

以下はフィッシングメールの本文全文です。このメールのリンクには絶対にアクセスしないでください。

差出人: ヨドバシ・ドッ ト・コム <no-reply-7eHx[@]vinx[.]co[.]jp>

—

ヨドバシドットコムご利用確認のお願い

平素より当サービスをご利用いただき、誠にありがとうございます。

2026/4/13 時点で、お客様のアカウントに不審なアクセスが確認されました。

セキュリティ保護のため、下記リンクよりログインし、情報をご確認ください。

[ アカウントを確認 ]

(リンク先: hxxps://yodobashi[.]mhgjk[.]com/𝐢𝐧𝐝𝐞𝐱.𝐡𝐭𝐦𝐥)

72時間以内にご対応いただけない場合、アカウントが一時保留となる場合がございます。

ご不明な点がございましたら、下記カスタマーサポートまでご連絡ください。

メール: [受信者][@]yodobashi[.]com

本メールは送信専用です。ご返信いただいても対応できかねます。

・ 2026 ゲへドぞヒゾ 株式会社

本文は「不審なアクセスが確認された」という緊急性を演出し、「72時間以内に対応しないとアカウント保留」という期限圧力で行動を急かせる典型的なフィッシング手法です。また、本文中のサポートメールアドレスに

[@]yodobashi[.]com を含めることで受信者に「ヨドバシからのメールだ」と思わせますが、これはメール本文に書かれた文字列に過ぎず、実際の差出人ドメインとは無関係です。

🛡 誘導先サイト分析

| 誘導先URL(表示) | hxxps://yodobashi[.]mhgjk[.]com/𝐢𝐧𝐝𝐞𝐱.𝐡𝐭𝐦𝐥 |

|---|---|

| リダイレクト後URL | hxxps://yodobashi[.]mhgjk[.]com/%F0%9D%90%A2%F0%9D%90%A7%F0%9D%90%9D%F0%9D%90%9E%F0%9D%90%B1.%F0%9D%90%A1%F0%9D%90%AD%F0%9D%90%A6%F0%9D%90%A5/ |

| リダイレクト数 | 2ホップ |

| 稼働状態 | 稼働中(調査時点) |

| Webサーバー | nginx/1[.]28[.]2 |

| レスポンスサイズ | 1,638 bytes(最小限の構成) |

誘導先はリダイレクトを2段階挟んでおり、セキュリティツールによる追跡を困難にしている可能性がある 可能性。ページソースが1,638バイトと非常に小さいことから、JavaScript等による動的リダイレクト、あるいはアクセス元フィルタリング(TDS:Traffic Direction System)が組み込まれている可能性がある 可能性。日本国外からのアクセスや特定のUser-Agentからはフィッシングページが表示されない設計になっている場合があり、調査時に誘導先の内容を完全に取得できないこともある。

📋 対処方法

- リンクを絶対にクリックしない:メール内の「アカウントを確認」ボタンや、

mhgjk[.]comドメインを含むリンクはすべてフィッシングサイトへの誘導です。 - URLのドメイン部分を確認する習慣をつける:「yodobashi」という文字がURLのどこかに含まれていても安全ではありません。

yodobashi[.]comがドメイン本体(ラストの . から逆算してTLD+1)であることが必須条件です。サブドメインに本物の名前を付けた偽ドメインには注意が必要です。 - 公式サイトへはブックマーク・検索から直接アクセス:ヨドバシドットコムへのアクセスは、メールのリンクからではなくブラウザのブックマークや検索エンジンからたどってください。

- すでにクリックした・ログイン情報を入力した場合:直ちにヨドバシドットコムの公式サイトからパスワードを変更してください。同じパスワードを他サービスでも使用していた場合は、それらすべてのパスワードも変更してください。クレジットカード情報を入力した場合は、カード会社に連絡し不正利用の確認および一時停止を依頼してください。

- フィッシングを報告する:受け取ったフィッシングメールは、迷惑メール対策機関(一般財団法人日本データ通信協会の迷惑メール相談センターなど)へ転送・報告できます。

🗂 IOC一覧(Indicator of Compromise)

| 種別 | IOC値 | 備考 |

|---|---|---|

| EMLハッシュ (SHA256) | 17f2d0e16641a42a14c13868ef973dbd5764db5c2bc7611a990f6c7a374c4849 |

フィッシングメール本体 |

| 送信元IPアドレス | 79[.]254[.]16[.]34 |

メール送信元IP(SPF softfail) |

| 送信元ドメイン | vinx[.]co[.]jp |

Return-Path・From ドメイン |

| 差出人アドレス | no-reply-7eHx[@]vinx[.]co[.]jp |

フィッシングメール差出人 |

| フィッシングURL(表示) | hxxps://yodobashi[.]mhgjk[.]com/𝐢𝐧𝐝𝐞𝐱.𝐡𝐭𝐦𝐥 |

数学用Unicode文字でindex[.]htmlを偽装 |

| フィッシングURL(実際) | hxxps://yodobashi[.]mhgjk[.]com/%F0%9D%90%A2%F0%9D%90%A7%F0%9D%90%9D%F0%9D%90%9E%F0%9D%90%B1.%F0%9D%90%A1%F0%9D%90%AD%F0%9D%90%A6%F0%9D%90%A5/ |

URLエンコード後の実際のアクセス先 |

| フィッシングドメイン | mhgjk[.]com |

誘導先サイトの実際の登録ドメイン |

| フィッシングホスト | yodobashi[.]mhgjk[.]com |

ヨドバシをサブドメインに偽装 |

| Webサーバー | nginx/1[.]28[.]2 | フィッシングサーバーのソフトウェア |

| PhishTank登録状況 | hxxps://yodobashi[.]mhgjk[.]com/𝐢𝐧𝐝𝐞𝐱.𝐡𝐭𝐦𝐥 |

本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。 |

* IOC値はDefang(難読化)形式で記載しています。ツールへ入力する際は [.] を . に、hxxps:// を hxxps:// に、[@] を @ に戻してください。

調査日時:2026年4月13日 / 本記事はフィッシング詐欺の注意喚起および攻撃インフラの公開を目的として作成されています。