公開日: 2026年5月13日

脅威分類: フィッシング(確定)

なりすまし対象: アマゾンプライム

SHA256: e5725f481ab6d479a69c6977af2171d7764085f856173480540625c96d86127f

概要

見出し

2026年5月13日、アマゾンプライムを騙るフィッシングメールの検体を入手し解析を行いました。本メールは「プライム会費の支払い手続きが未了」と偽り、偽サイトへ誘導する手口です。メール認証(SPF/DKIM/DMARC)がすべてpassとなっているにもかかわらずフィッシングである点が特徴的であり、「認証が通っていれば安全」という誤解が通用しない実例です。

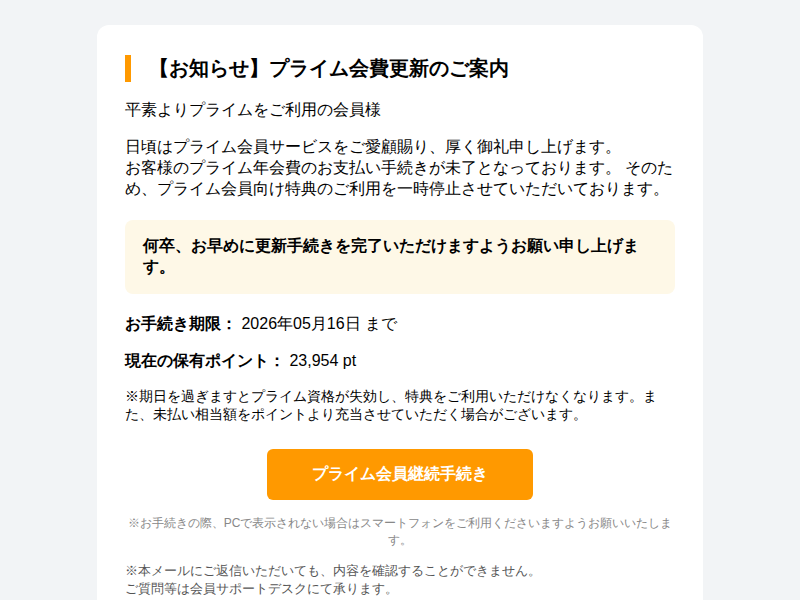

受信したメールの全文

以下は、実際に受信されたフィッシングメールの本文全文です。件名や本文で検索してこのページにたどり着いた方は、同じメールを受信している可能性が高いです。

プライム会費更新のお願い xg9i6q9j

【お知らせ】プライム会費更新のご案内

平素よりプライムをご利用の会員様 4rzbb2zr

日頃はプライム会員サービスをご愛顧賜り、厚く御礼申し上げます。

お客様のプライム年会費のお支払い手続きが未了となっております。

そのため、プライム会員向け特典のご利用を一時停止させていただいております。何卒、お早めに更新手続きを完了いただけますようお願い申し上げます。

お手続き期限: 2026年05月16日 まで

現在の保有ポイント: 23,954 pt※期日を過ぎますとプライム資格が失効し、特典をご利用いただけなくなります。また、未払い相当額をポイントより充当させていただく場合がございます。

プライム会員継続手続き q5qo4fss

※お手続きの際、PCで表示されない場合はスマートフォンをご利用くださいますようお願いいたします。 groli33z

※本メールにご返信いただいても、内容を確認することができません。

ご質問等は会員サポートデスクにて承ります。© 2025 プライム会員サービス

このメールがフィッシングである根拠

以下の複数の観測事実を総合し、本メールをフィッシングと判断しています。単一の根拠ではなく、複合的な証拠に基づく確定判断です。

根拠1: 差出人ドメインがAmazon正規インフラと無関係

| 項目 | 観測値 |

|---|---|

| From(表示上の差出人) | noreply[@]mail12[.]lanhaibolong[.]com |

| Return-Path | [受信者]+canttzvt[@]example[.]com |

| smtp[.]mailfrom | [受信者]+canttzvt[@]example[.]com |

観測事実: Fromヘッダのドメインは lanhaibolong[.]com、Return-Pathのドメインは online-farewell[.]com であり、両者が異なります。いずれもAmazonが一般に使用するドメイン(amazon[.]co[.]jp等)とは無関係です。

示唆: 正規のAmazonからの通知であれば、Amazonが管理するドメインから送信されます。無関係な2つのドメインが使われていることは、第三者が送信インフラを構築してAmazonになりすましていることを示唆します。

根拠2: 誘導先URLがAmazonと無関係なドメイン

観測事実: HTML本文内の唯一のリンクは、表示文言「プライム会員継続手続き q5qo4fss」であり、リンク先は hxxps://aosiguanxue[.]com/5bGemBgFAE[.]ad[.]jp です。このURLは2回のリダイレクトを経て hxxps://aosiguanxue[.]com に到達します(解析時点では停止/エラー状態)。

示唆: Amazonの正規サービスページは一般に amazon[.]co[.]jp ドメイン上で提供されることが公式サイトで確認できます。aosiguanxue[.]com はAmazonとは無関係であり、URLパス部分に [.]ad[.]jp という文字列を含めることで、一見正規のドメインに見せかける意図が読み取れます。

根拠3: メール本文中の追跡用ランダム文字列

観測事実: 本文中に xg9i6q9j、4rzbb2zr、q5qo4fss、groli33z という意味のないランダム文字列が複数箇所に埋め込まれています。

示唆: これらは受信者ごとに異なるトラッキングトークンである可能性が高く、誰がメールを開封したか、誰がリンクをクリックしたかを攻撃者が追跡するために使われる手法として一般的に知られています。正規のAmazon通知にこのような無意味な文字列が本文中に露出することはありません。

総合判断

差出人ドメインの不一致(根拠1)、誘導先URLがAmazon無関係のドメインであること(根拠2)、追跡用トークンの埋め込み(根拠3)を複合的に評価し、本メールはアマゾンプライムを騙るフィッシングメールであると確定判断します。

技術解析: メール認証がpassでもフィッシングである理由

本検体はSPF・DKIM・DMARCがすべてpassという結果を示しています。これは一見すると「正規メール」に見えますが、以下の仕組みを理解すると、認証結果だけでは安全性を判断できないことがわかります。

SPF/DKIM/DMARCの仕組みと限界

| 認証方式 | 検証対象 | 本検体での挙動 |

|---|---|---|

| SPF | smtp[.]mailfromドメイン(エンベロープ送信者)のIPアドレス許可リスト | example[.]com のSPFレコードに対してpass |

| DKIM | メールヘッダ/本文の電子署名 | pass(署名ドメイン(d=タグ)の詳細は解析結果に含まれず) |

| DMARC | FromヘッダとSPF/DKIMドメインのアラインメント | pass(アラインメント経路の詳細は後述) |

重要な点: これらの認証は「送信者が自分のドメインから正しく送信している」ことを証明するものであり、「送信者がAmazonである」ことを証明するものではありません。攻撃者が自分で管理するFromドメイン(本検体では lanhaibolong[.]com)に対してDMARCポリシーを設定し、さらにFromドメインにアラインするDKIM署名ドメインを正しく構成していれば、DMARCを含むすべての認証をpassさせることが可能です。

本検体におけるDMARC passの経路について: DMARC passにはFromドメインとSPFまたはDKIMのドメインアラインメントが必要です。本検体ではsmtp[.]mailfrom(example[.]com)とFromドメイン(lanhaibolong[.]com)が異なるため、SPFアラインメントは成立しません。したがってDMARC passはDKIMアラインメント(DKIM署名のd=タグがFromドメインと一致)によるものと推定されますが、DKIM署名ドメインの詳細が解析結果に含まれていないため、具体的な経路は要確認です。

つまり、「SPF/DKIM/DMARC pass = 安全」ではなく、「そのドメインの所有者が送ったことは確認できる」という意味に過ぎません。Fromヘッダに表示されるドメインが正規のものかどうかは、受信者自身が確認する必要があります。

誘導先URLの構造解析

本メール内の唯一のリンク先URLの構造を解説します。

|

1 |

hxxps://aosiguanxue[.]com/5bGemBgFAE[.]ad[.]jp |

観測事実:

- 実際の接続先ドメイン:

aosiguanxue[.]com - パス部分:

/5bGemBgFAE[.]ad[.]jp - リダイレクト: 2ホップを経て最終的に

hxxps://aosiguanxue[.]comに到達 - 解析時点の状態: 停止/エラー(アクセス不可)

示唆: パス部分に [.]ad[.]jp という文字列を含めることで、URLバーやリンクプレビューで「ad[.]jp」(日本の属性型JPドメイン)のように見せかける意図があると考えられます。しかし実際の接続先は aosiguanxue[.]com であり、日本のドメインではありません。

送信インフラの分析

| 項目 | 値 |

|---|---|

| 送信元IP | 141[.]148[.]78[.]215 |

| Fromドメイン | lanhaibolong[.]com |

| Return-Pathドメイン | example[.]com |

| 誘導先ドメイン | aosiguanxue[.]com |

観測事実: 1通のフィッシングメールに3つの異なるドメインが使われています。Fromドメイン、Return-Pathドメイン、誘導先ドメインがすべて別であることは、攻撃インフラが分散配置されていることを示しています。

この手口の特徴的な見分けポイント

本フィッシングメールには、以下の特徴があります。同様のメールを受信した場合の判断材料としてください。

1. 差出人メールアドレスの確認

表示名は「アマゾンサポート」ですが、実際のメールアドレスは noreply[@]mail12[.]lanhaibolong[.]com です。Amazonからの正規メールは一般に amazon[.]co[.]jp ドメインから送信されることが公式サイトで案内されています。メーラーの「差出人の詳細」を確認してください。

2. 本文中の不自然なランダム文字列

xg9i6q9j、4rzbb2zr などの意味のない文字列が本文中に露出しています。正規の企業メールでは、このようなトラッキングコードが本文の可読部分に露出することはありません。

3. リンク先URLの確認

「プライム会員継続手続き」のリンク先は aosiguanxue[.]com というドメインです。リンクにマウスカーソルを合わせる(モバイルの場合は長押し)ことで、実際の遷移先URLを確認できます。

4. 心理的圧迫の手法

- 「お手続き期限: 2026年05月16日 まで」— 短い期限で焦りを誘発

- 「現在の保有ポイント: 23,954 pt」— 具体的な数字で信憑性を演出

- 「未払い相当額をポイントより充当」— 金銭的損失への恐怖を煽る

これらはフィッシングメールで一般的に用いられる心理的圧迫の手法です。正規のサービスであれば、Amazon公式サイトやアプリから会員状態を直接確認できます。

5. テキスト本文(text/plain)が存在しない

観測事実: 本メールはHTML本文のみで構成されており、text/plain(プレーンテキスト)パートが存在しません。一般的に正規の企業メールはマルチパート形式(HTML + テキスト)で送信されることが多いです。

6. 著作権表記の年号不一致

観測事実: メール末尾の著作権表記が「© 2025」となっていますが、本メールの送信日は2026年5月13日です。テンプレートが更新されていないことを示唆しており、正規企業の通知としては不自然です。

IOC(侵害指標)一覧

セキュリティ担当者向けに、本フィッシングメールに関連するIOCを以下に記載します。フィルタリングルールやブロックリストへの追加にご利用ください。

| 種別 | 値 | 用途 |

|---|---|---|

| 送信元IP | 141[.]148[.]78[.]215 |

送信サーバー |

| Fromドメイン | lanhaibolong[.]com |

差出人偽装 |

| Return-Pathドメイン | example[.]com |

エンベロープ送信者 |

| 誘導先URL | hxxps://aosiguanxue[.]com/5bGemBgFAE[.]ad[.]jp |

フィッシングサイト |

| 誘導先ドメイン | aosiguanxue[.]com |

最終リダイレクト先 |

| SHA256 | e5725f481ab6d479a69c6977af2171d7764085f856173480540625c96d86127f |

メール検体ハッシュ |

PhishTank登録状況

hxxps://aosiguanxue[.]com/5bGemBgFAE[.]ad[.]jp: 本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。

このメールを受け取った場合の対処方法

以下は、本フィッシングメールの手口に即した具体的な対処です。

まだリンクをクリックしていない場合

- メールを開いただけでは被害は発生しません。メールを削除してください。

- Amazonの会員状態が心配な場合は、メール内のリンクは使わず、ブラウザから直接

amazon[.]co[.]jpにアクセスし、アカウントサービスから確認してください。

リンクをクリックしてしまった場合

- 解析時点で誘導先は停止/エラー状態でしたが、再稼働する可能性があります。

- 個人情報やカード情報を入力していなければ、ブラウザの履歴・Cookieを削除し、今後同ドメインへのアクセスをブロックしてください。

情報を入力してしまった場合

- Amazonアカウント: 直ちに公式サイトからパスワードを変更し、二段階認証を有効化してください。身に覚えのない注文がないか確認してください。

- クレジットカード情報: カード会社に連絡し、カードの利用停止・再発行を依頼してください。

- 同じパスワードを他のサービスでも使用している場合: すべてのサービスでパスワードを変更してください。

まとめ

本フィッシングメールは、メール認証(SPF/DKIM/DMARC)をすべてpassさせながらAmazonになりすますという点で、「認証結果だけを見て安全と判断する」ことの危険性を示す事例です。差出人のメールアドレス(ドメイン部分)、リンク先URL、本文中の不自然な文字列など、複数の観点から確認することが重要です。

不審なメールを受信した場合は、メール内のリンクを使わず、公式サイトやアプリから直接情報を確認する習慣を徹底してください。