概要

2026年4月13日、株式会社マネックス証券(一般に monex[.]co[.]jp を正規ドメインとして知られている)を装ったフィッシングメールが確認されました。件名に「最終警告」「取引制限」という強い言葉を使い、「認証再設定をしなければ取引が制限される」と受信者を焦らせ、偽サイトへ誘導する手口です。

From/Return-Path のドメイン不整合、SPF softfail、DMARC fail、ブランド詐称、そして TDS(Traffic Direction System)を利用したフィッシングインフラの検出という複合的な根拠から、本メールはフィッシング(確定)と分類します。

メール基本情報

| 件名 | 【最終警告】認証再設定未完了による取引制限予定のご案内|マネックス証券 No[.]37431497 |

|---|---|

| 差出人(From) | MONEX <service[@]monex[.]co[.]jp>※ 表示名「MONEX」に全角文字が混在している可能性があります(正規表記「MONEX」との視覚的混同を狙った偽装の可能性) |

| Return-Path | service[@]hk-qiyiguo[.]com(From とドメインが完全に異なる) |

| smtp[.]mailfrom | service[@]hk-qiyiguo[.]com |

| 受信日時 | 2026年4月13日(月)12:15:03 JST |

| なりすまし対象 | マネックス証券(カテゴリ: finance) |

| SHA256 | 4b7daee2edd31618cf017f449cccbe4cd3f5022edba947235ffddba90eb3ed23 |

| 分類 | フィッシング(確定) |

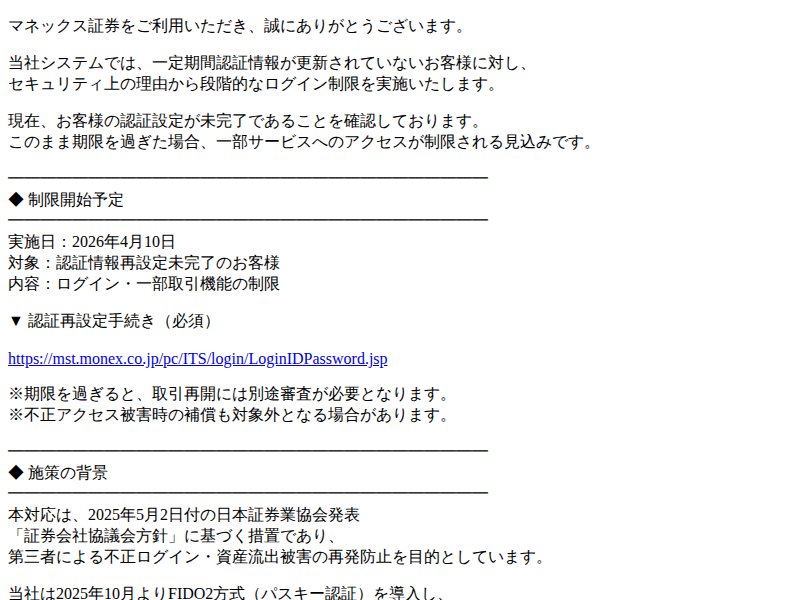

メール本文(全文)

マネックス証券をご利用いただき、誠にありがとうございます。

当社システムでは、一定期間認証情報が更新されていないお客様に対し、

セキュリティ上の理由から段階的なログイン制限を実施いたします。

現在、お客様の認証設定が未完了であることを確認しております。

このまま期限を過ぎた場合、一部サービスへのアクセスが制限される見込みです。

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

◆ 制限開始予定

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

実施日:2026年4月10日

対象:認証情報再設定未完了のお客様

内容:ログイン・一部取引機能の制限

▼ 認証再設定手続き(必須)

hxxps://mst[.]monex[.]co[.]jp/pc/ITS/login/LoginIDPassword[.]jsp

※期限を過ぎると、取引再開には別途審査が必要となります。

※不正アクセス被害時の補償も対象外となる場合があります。

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

◆ 施策の背景

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

本対応は、2025年5月2日付の日本証券業協会発表

「証券会社協議会方針」に基づく措置であり、

第三者による不正ログイン・資産流出被害の再発防止を目的としています。

当社は2025年10月よりFIDO2方式(パスキー認証)を導入し、

多要素認証による安全性向上を段階的に進めております。

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

◆ お客様へのお願い

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

お手続きは数分で完了します。

未設定のまま期限を迎えた場合、取引・ログインの再開までに

最大3営業日程度の再審査期間を要する場合があります。

お客様のご不便を防ぐため、今すぐ再設定をお願いいたします。

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

<お問い合わせ>

マネックス証券 セキュリティサポートデスク(平日 8:00〜17:00)

info[.]monex[.]co[.]jp

株式会社マネックス証券

金融商品取引業者 関東財務局長(金商)第165号

加入協会:日本証券業協会、一般社団法人金融先物取引業協会

Copyright (C) MONEX, Inc. All Rights Reserved.

55IF7T

技術的分析

1. From / Return-Path 不整合:送信元偽装の直接証拠

メールの From 欄(受信者に表示されるアドレス)には

service[@]monex[.]co[.]jp が表示されています。一方、Return-Path(SMTP Envelope-From に基づいて設定されるヘッダー)には service[@]hk-qiyiguo[.]com という全く異なるドメインが設定されており、smtp[.]mailfrom も同様に hk-qiyiguo[.]com です。

From ヘッダーはメールプロトコル上、送信者が任意の値を設定できるフィールドです。Return-Path は SMTP 通信の Envelope-From に基づくため、実際の配送経路を反映します。今回は From に正規ドメインを偽装しつつ、実際の送信インフラには無関係の第三者ドメイン(

hk-qiyiguo[.]com)を使用しており、典型的な From ヘッダー偽装の構造です。

From 偽装・表示名への全角文字混入の可能性・smtp[.]mailfrom との明確な不整合という3つの事実の組み合わせから、このメールが正規のマネックス証券インフラから送信されたものではないことは明白です。

2. メール認証(SPF / DKIM / DMARC)解析

| 認証方式 | 結果 | 技術的意味 |

|---|---|---|

| SPF | softfail(〜all) | 送信元 IP(35[.]228[.]26[.]194)が monex[.]co[.]jp の SPF レコードで承認されていない。~all(softfail)ポリシーにより「承認外サーバーからの送信」として記録された。 |

| DKIM | 検証結果が付与されていない | DKIM 署名が存在しないか、受信サーバーで検証結果が記録されていない状態。 |

| DMARC | fail | SPF・DKIM のいずれも DMARC アライメントを満たさず、monex[.]co[.]jp の DMARC ポリシーで不合格と判定された。 |

SPF(Sender Policy Framework)とは:ドメイン所有者が DNS の TXT レコードに「このIP からの送信を認める」と宣言する仕組みです。softfail は、送信元 IP がそのリストに含まれておらず、ポリシー上「疑わしい」と評価された状態を示します。

DMARC(Domain-based Message Authentication, Reporting & Conformance)とは:SPF と DKIM の結果を踏まえ、ドメイン所有者が指定したポリシー(reject / quarantine / none)を適用する仕組みです。From ドメイン(monex[.]co[.]jp)の DMARC ポリシーで fail が記録されたことは、このメールが正規の送信インフラに帰属しないことを示す技術的根拠の一つです。

SPF softfail・DKIM シグネチャ不在・DMARC fail という複合的な認証失敗は、このメールが

monex[.]co[.]jp の正規インフラから送信されたものでないことを技術的に裏付ける複合証拠です。これらは単独での断定根拠ではなく、From 偽装・ブランド詐称の事実と組み合わせてフィッシング確定の判断に至っています。

3. 送信元 IP とクラウドインフラの悪用

送信元 IP アドレスは

35[.]228[.]26[.]194(CIDR: 35[.]208[.]0[.]0/12)で、RDAP 情報によれば組織は Google LLC(Google Cloud Platform)のレンジに帰属します。

フィッシング攻撃者はしばしば正規のクラウドサービスを送信基盤として悪用します。Google Cloud 等のパブリッククラウドは IP レピュテーションが高く、一部のスパムフィルターをすり抜けやすい特性があります。これは Google が攻撃に関与していることを意味するのではなく、攻撃者が第三者のクラウドインフラを不正利用している可能性を示します。

4. TDS(Traffic Direction System)型フィッシングインフラの検出

フィッシング URL

hxxps://login[.]b1hinf20[.]com/?login=RP86PisWmporVFtdVdSYls6j にアクセスした際、TDS の動作が検出されました。今回の解析で観測された最終リダイレクト先は login[.]4dyx948g[.]shop(Cloudflare ホスティング)です。なお、TDS の性質上、アクセスのタイミングや環境によって異なるドメインへ誘導される可能性があります。

TDS の使用は、個人が作成した単純なフィッシングサイトではなく、ある程度組織化されたフィッシング攻撃インフラが背後に存在することを示唆します。初段ドメインと誘導先ドメインを分離することで追跡を困難にする、インフラ設計の巧妙さが見られます。

初段 URL の稼働確認・TDS 検出・リダイレクト先ドメインの観測という複合証拠から、組織的なフィッシングキャンペーンの一環と評価します。

5. メール本文の URL 偽装と「55IF7T」識別子

本文の「認証再設定手続き(必須)」として記載されているリンクテキストは hxxps://mst[.]monex[.]co[.]jp/pc/ITS/login/LoginIDPassword[.]jsp です。一見すると正規のマネックス証券ドメインに見えます。

また、本文末尾の 55IF7T という文字列はメール固有の識別子またはトラッキングコードである可能性があります(詳細は未確認)。このような末尾識別子は、攻撃者が受信者ごとのメール到達状況を追跡するために埋め込むケースが一般的に知られています。

フィッシングの手口と心理的誘導の分析

「最終警告」による緊急性と損失の二重演出

件名に「最終警告」、本文に「取引・ログインの再開までに最大3営業日程度の再審査期間を要する」と記載し、「今すぐ行動しなければ損害を被る」という心理的プレッシャーを与えています。金融資産への影響をほのめかすことで、冷静な判断を奪いリンクをクリックさせるのが目的です。

制限開始日を過去日付に設定するタイムプレッシャー手法

「実施日:2026年4月10日」と、メール送信日(4月13日)より3日前の日付を制限開始日として設定しています。「すでに制限期間が始まっている」と思わせることで焦りを強める手口です。

実在する制度・機関名による信頼性の偽装

「日本証券業協会」「FIDO2方式(パスキー認証)」「関東財務局長(金商)第165号」など、実在する機関名・制度名・登録番号を文中に盛り込んでいます。これらはいずれも一般に公開されている情報であり、記載されていること自体はメールの正規性の証明にはなりません。攻撃者は公開情報を組み合わせて「もっともらしさ」を演出しています。

補償除外の脅しによる追い詰め

「不正アクセス被害時の補償も対象外となる場合があります」という一文は、「手続きをしないと被害を受けても保護されない」という二重の恐怖を与える表現です。金融機関メールとして特に効果的な心理的プレッシャーの手口です。

正規ドメイン URL をリンクテキストに偽装

本文中には正規のマネックス証券ドメイン(mst[.]monex[.]co[.]jp)の URL がテキストとして表示されていますが、実際のリンク先が別のフィッシングサイトである可能性があります。テキストの URL を信用せず、必ずブックマーク済み URL または公式アプリからアクセスすることが重要です。

対処方法

このメールを受け取った場合

- リンクは絶対にクリックしないでください。本文中に正規ドメインの URL が表示されていても、実際のリンク先は別サイトです。

- 公式サイト・アプリから直接アクセスしてください。マネックス証券へのログインは、ブラウザのアドレスバーに直接入力するか、公式アプリのみを使用してください。正規 URL は公式サイトで確認できます。

- メールを削除してください。フィッシングメールはリンクや添付ファイルへのアクセスを避け、速やかに削除することを推奨します。

- 「件名で検索して確認する」行動を習慣にしてください。本記事のように、メールの件名や文面で検索すると注意喚起記事が見つかる場合があります。

万が一リンクをクリックしてしまった場合

- いかなる情報も入力しないでください。ID・パスワード・暗証番号・ワンタイムパスワード・クレジットカード番号のいずれも入力しないでください。

- 情報を入力してしまった場合は即座にパスワードを変更してください。マネックス証券の公式サイトまたはアプリから直ちにパスワードを変更し、カスタマーサポートへ連絡してください。

- 取引履歴・出金履歴を確認してください。不審な取引・出金がないか確認し、異常があればマネックス証券へ即座に報告してください。

- 二段階認証(多要素認証)を設定してください。マネックス証券では多要素認証が利用可能です(公式サイトで確認できます)。設定されていない場合は速やかに有効化してください。パスワード単独での認証では、仮に漏洩しても不正ログインに対する防御層となります。

報告先

- マネックス証券 カスタマーサポート(公式サイトにて連絡先をご確認ください)

- フィッシング対策協議会(報告フォームあり)

- 最寄りの都道府県警察 サイバー犯罪相談窓口

IOC(侵害指標)一覧

メール

| 種別 | 値 |

|---|---|

| SHA256(メール) | 4b7daee2edd31618cf017f449cccbe4cd3f5022edba947235ffddba90eb3ed23 |

| 送信元 IP | 35[.]228[.]26[.]194 |

| CIDR | 35[.]208[.]0[.]0/12 |

| smtp[.]mailfrom(送信ドメイン) | hk-qiyiguo[.]com |

| Return-Path | service[@]hk-qiyiguo[.]com |

フィッシング URL・ドメイン

| 種別 | 値 | 状態 |

|---|---|---|

| フィッシング URL(初段・TDS) | hxxps://login[.]b1hinf20[.]com/?login=RP86PisWmporVFtdVdSYls6j |

稼働中(確認済み) |

| フィッシングドメイン(初段) | login[.]b1hinf20[.]com |

確認済み |

| リダイレクト先ドメイン(観測) | login[.]4dyx948g[.]shop |

観測済み(Cloudflare) |

| リダイレクト先 URL(観測) | hxxps://login[.]4dyx948g[.]shop/login |

観測済み |

PhishTank 登録状況

本記事公開時点で PhishTank には未登録です。当社にて登録申請を行います。

- 申請対象 URL:

hxxps://login[.]b1hinf20[.]com/?login=RP86PisWmporVFtdVdSYls6j

証拠評価サマリー

| 証拠 | 確度 | 内容 |

|---|---|---|

| From / Return-Path 不整合 | 確認済み | From: monex[.]co[.]jp 、smtp[.]mailfrom: hk-qiyiguo[.]com — 完全に異なるドメイン |

| SPF softfail | 確認済み | 送信元 IP が monex[.]co[.]jp の SPF レコードで承認されていない |

| DMARC fail | 確認済み | From ドメインの DMARC ポリシーで検証失敗 |

| ブランド詐称 | 確認済み | マネックス証券を名乗るが送信元インフラは無関係の第三者ドメイン |

| TDS(動的リダイレクト)検出 | 確認済み | login[.]b1hinf20[.]com が組織化されたフィッシングインフラ経由でリダイレクト |

| フィッシング URL 稼働 | 確認済み | 記事公開時点で初段フィッシング URL(login[.]b1hinf20[.]com)が稼働中 |

| リダイレクト先ソースサイズ 0 バイト | 可能性 | アクセス制御またはボット検出により内容を返さない設定の可能性。TDS 型インフラでは一般的な挙動。 |