公開日: 2026年4月22日

分類: フィッシング(確定)

なりすましブランド: eLTAX(地方税ポータルシステム)

SHA-256: d46d88879a19c321daeae906a5f9060718da0092713fd5d922d90362f44698ae

概要

見出し

2026年4月22日、地方税ポータルシステム「eLTAX」を装い、「個人住民税の納付手続き漏れ」を口実にPayPay決済へ誘導するフィッシングメールが確認されました。メールは「¥14,835の不足納付」「eLTAX利用者IDの即時停止」「差押予告」などの脅迫的な文言で受信者の不安を煽り、翌日を期限とする極端な時間制限を設けることで冷静な判断を妨げる手口を用いています。

本記事では、メールヘッダの認証情報、送信インフラ、誘導先サイトの技術的証拠をもとに、このメールがフィッシング詐欺であることを解説します。

メールヘッダの技術分析

差出人情報の不整合(確認済み)

| 項目 | 値 |

|---|---|

| From(表示名) | eLTAX 地方税 <contact[@]lta[.]go[.]jp> |

| Return-Path | contact[@]amv59ttt[.]com |

| smtp[.]mailfrom | contact[@]amv59ttt[.]com |

| 送信日時 | 2026年4月22日 14:42:07 (JST) |

観測事実: メールのFrom欄には contact[@]lta[.]go[.]jp と表示されていますが、実際のメール送信元を示すReturn-Pathは contact[@]amv59ttt[.]com という全く異なるドメインです。

示唆: Fromヘッダは送信者が自由に設定できるフィールドであり、受信者のメーラーに表示される「差出人」は容易に偽装できます。一方、Return-Pathはメールの実際の送信経路を反映するため、この不整合は送信者がeLTAXとは無関係のインフラからメールを発信し、Fromヘッダのみを偽装していることを示しています。なお、lta[.]go[.]jp は一般に地方税共同機構が運営するドメインとして知られています。

メール認証結果

| 認証方式 | 結果 |

|---|---|

| SPF | softfail |

| DKIM | 検証結果が付与されていない |

| DMARC | 検証結果が付与されていない |

観測事実: SPF認証がsoftfailとなっています。これは、送信元ドメイン amv59ttt[.]com のSPFレコードにおいて、送信元IPアドレスが正規の送信サーバーとして明示的に許可されていないことを意味します。また、DKIMおよびDMARCについては検証結果がメールヘッダに付与されていません。

示唆: SPF softfailは、送信元ドメインのSPFポリシーに対して送信元IPが合致しない場合に発生します。DKIM・DMARCの検証結果が付与されていないことと合わせて、このメールは正規の認証基盤を経由していないと考えられます。

送信元インフラ(確認済み)

| 項目 | 値 |

|---|---|

| 送信元IPアドレス | 34[.]129[.]120[.]114 |

| 組織 | Google LLC |

| CIDR | 34[.]128[.]0[.]0/10 |

観測事実: 送信元IPアドレス 34[.]129[.]120[.]114 はGoogle LLC(Google Cloudプラットフォーム)に割り当てられたアドレスブロック 34[.]128[.]0[.]0/10 に属しています。

示唆: 一般にeLTAXのような行政サービスが、汎用のクラウドプラットフォームから税金の納付督促メールを送信することは考えにくいです。攻撃者がGoogle Cloudのインフラを利用してフィッシングメールを配信していることを示しています。クラウドサービスは匿名性が高く、短期間で破棄可能なため、フィッシング配信基盤として悪用されるケースが一般的に増加しています。

メール本文(全文引用)

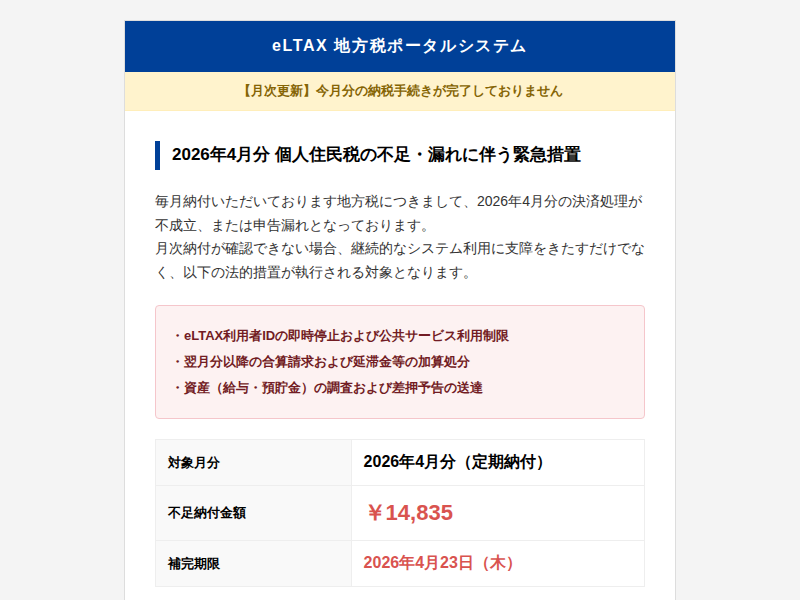

以下は、受信者に表示されるメール本文の全文です。このメール全体がフィッシング詐欺であり、記載されている内容(未納金額・期限・法的措置等)はすべて虚偽です。

2026年4月分 個人住民税の不足・漏れに伴う緊急措置

毎月納付いただいております地方税につきまして、2026年4月分の決済処理が不成立、または申告漏れとなっております。

月次納付が確認できない場合、継続的なシステム利用に支障をきたすだけでなく、以下の法的措置が執行される対象となります。

・eLTAX利用者IDの即時停止および公共サービス利用制限

・翌月分以降の合算請求および延滞金等の加算処分

・資産(給与・預貯金)の調査および差押予告の送達

| 対象月分 | 2026年4月分(定期納付) |

| 不足納付金額 | ¥14,835 |

| 補完期限 | 2026年4月23日(木) |

月次更新の遅延に伴い、銀行振込およびコンビニ納付等の反映に時間を要する窓口を制限しております。即時の納付確認が可能なPayPay決済にてお手続きを完了させてください。

※上記ボタンは無効化済みです。実際のメールではフィッシングサイトへのリンクが設定されています。

※本通知は、月次納付が確認できていない方へ自動的に送付しております。

※期限内に納付がない場合、滞納処分等への移行が自動化されておりますのでご注意ください。

地方税共同機構 eLTAX 納税管理センター

⚠ 上記は詐欺メールの全文引用です。記載されている金額・期限・法的措置はすべて虚偽であり、eLTAXおよび地方税共同機構とは一切関係ありません。

手口の分析

① 行政機関の権威を利用した信頼性の偽装

このフィッシングメールは、地方税の電子申告・納付システムであるeLTAXを装っています。メールのHTMLは官公庁を連想させるネイビーブルー(#004098)のヘッダ、「地方税共同機構 eLTAX 納税管理センター」の署名など、行政通知に似せたデザインを精巧に再現しています。

しかし、一般にeLTAXは電子申告・納付を行うためのポータルシステムであり、個別の納税者に対してメールで未納金額を通知し、特定の決済手段での支払いを要求する仕組みは存在しません。税金の滞納督促は通常、各地方自治体から書面(郵送)で行われます。

② 翌日期限の設定による判断力の低下

メール送信日は2026年4月22日、記載された「補完期限」は翌日の4月23日です。わずか1日という極端な期限を設けることで、受信者が正規の窓口に問い合わせたり、メールの真偽を確認したりする時間的余裕を奪う狙いがあります。

さらに、「eLTAX利用者IDの即時停止」「差押予告の送達」「延滞金の加算処分」など、法的な強制力を連想させる脅迫的な文言を複数並べることで、受信者を恐怖心から即座の行動に駆り立てる心理操作が行われています。

③ PayPay決済への限定誘導

メール本文では「銀行振込およびコンビニ納付等の反映に時間を要する窓口を制限しております」として、PayPay決済のみを受付可能と称しています。これは受信者を単一のフィッシングURLに確実に誘導するための手口です。

一般に、行政機関が税金の納付方法をPayPayのみに限定し、銀行振込やコンビニ払いを一時的に停止するということはありません。この不自然な制限自体が、フィッシングを見抜く重要な手がかりとなります。

④ 「月次納付」という架空の制度

メール本文のHTMLタイトルには「月次地方税 補完納税通知」、本文中にも「毎月納付いただいております地方税」「月次納付」「月次更新」という表現が繰り返し使われています。しかし、個人住民税は年4回の普通徴収(自治体からの納付書による)または毎月の特別徴収(勤務先の給与天引き)で納付されるものであり、eLTAXを通じた「月次納付」という制度は存在しません。この架空の制度名は、実際の納税制度に不慣れな受信者を欺くための虚偽情報です。

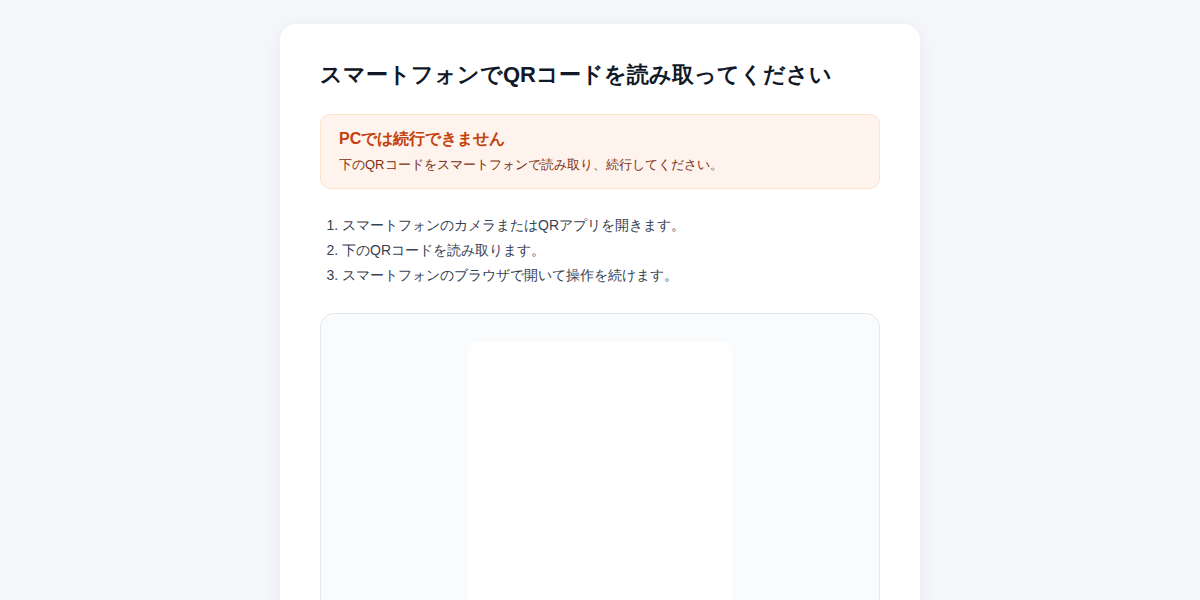

誘導先サイトの分析

URLの構造

| 項目 | 値 |

|---|---|

| 誘導先URL | hxxps://www-pay[.]top-jiangnansports[.]com/VWEnYDCsElj3 |

| ドメイン | www-pay[.]top-jiangnansports[.]com |

| ページタイトル | 三菱UFJモルガン・スタンレー証券 |

| サーバー | Cloudflare |

| ページサイズ | 1,058 bytes |

| 稼働状態 | 稼働中(2026年4月22日時点) |

観測事実 1 — ドメイン名の不審性: 誘導先ドメイン www-pay[.]top-jiangnansports[.]com は、eLTAXや地方税に関連するドメインとは全く異なります。一般にeLTAXの正規ドメインとして知られている eltax[.]lta[.]go[.]jp との関連性はありません。サブドメイン部分の「www-pay」は正規サイトのように見せかける意図があると考えられますが、親ドメイン「top-jiangnansports[.]com」は明らかに不審です。

観測事実 2 — ブランドの不整合: eLTAXの税金納付を謳うメールから誘導されたページのタイトルが「三菱UFJモルガン・スタンレー証券」となっており、メール本文の内容と誘導先のブランドが完全に矛盾しています。これは、同一のフィッシングインフラが複数のブランドを標的としたキットを運用しており、eLTAXキャンペーン用のページ設定が不完全であるか、あるいはアクセス条件によって異なるフィッシングページを出し分けている可能性を示唆しています。

観測事実 3 — 極端に小さなページサイズ: 取得されたページのソースサイズはわずか1,058バイトです。正規の金融機関やPayPayの決済画面は通常数十KBから数百KBのサイズがあるため、このページはリダイレクト用の中間ページ、またはアクセス元の判定結果に応じて動的にコンテンツを切り替えるTDS(Traffic Distribution System)の可能性があります。

観測事実 4 — Cloudflareの利用: フィッシングサイトはCloudflareをリバースプロキシとして利用しています。Cloudflareの背後に実サーバーを隠蔽することで、サイトのテイクダウン(閉鎖)を困難にし、実際のホスティングインフラの特定を妨げる効果があります。

総合判断

以下の複合的な証拠から、本メールはeLTAXを騙ったフィッシング詐欺であると確定的に判断します。

- FromとReturn-Pathの不整合(確認済み): 表示上の差出人は

contact[@]lta[.]go[.]jpですが、実際の送信元はcontact[@]amv59ttt[.]comです。これはFromヘッダの偽装を示す直接的な証拠です。 - SPF認証の失敗(確認済み): SPF softfailにより、送信元IPが正規の送信サーバーとして認可されていないことが確認されています。

- 無関係なクラウドインフラからの送信(確認済み): Google Cloud(

34[.]129[.]120[.]114)から送信されており、行政システムの正規メールインフラとは異なります。 - 誘導先ドメインの不審性(確認済み): eLTAXとは無関係なドメイン

www-pay[.]top-jiangnansports[.]comに誘導されます。 - 誘導先のブランド矛盾(確認済み): eLTAXを装うメールから、「三菱UFJモルガン・スタンレー証券」のページに誘導されるという重大な矛盾があります。

- 架空の制度・手続き: 「月次納付」「PayPayのみの決済制限」など、実在しない制度を創作しています。

IOC(侵害指標)一覧

以下はこのフィッシングキャンペーンに関連するIOC(Indicators of Compromise)です。セキュリティ製品やファイアウォールでのブロックにご活用ください。

| 種別 | 値 | 備考 |

|---|---|---|

| メールSHA-256 | d46d88879a19c321daeae906a5f9060718da0092713fd5d922d90362f44698ae |

フィッシングメール本体 |

| 送信元ドメイン | amv59ttt[.]com |

Return-Path / smtp[.]mailfrom |

| 送信元IP | 34[.]129[.]120[.]114 |

Google LLC(34[.]128[.]0[.]0/10) |

| フィッシングURL | hxxps://www-pay[.]top-jiangnansports[.]com/VWEnYDCsElj3 |

稼働中(2026年4月22日確認) |

| フィッシングドメイン | www-pay[.]top-jiangnansports[.]com |

Cloudflare利用 |

| 偽装差出人 | contact[@]lta[.]go[.]jp |

Fromヘッダ偽装 |

PhishTank登録状況

hxxps://www-pay[.]top-jiangnansports[.]com/VWEnYDCsElj3 — 本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。

このメールを受け取った場合の対処法

まだリンクをクリックしていない場合

- メールを開いただけでは被害は発生しません。メールを削除してください。

- eLTAXからの通知か不安な場合は、メール内のリンクではなく、ブラウザから直接

eltax[.]lta[.]go[.]jpにアクセスして、ご自身の申告・納付状況を確認してください。 - 個人住民税の納付状況は、お住まいの市区町村の税務課に電話で確認できます。eLTAXがメールで個別の未納金額を通知し、PayPayでの即時支払いを要求することはありません。

リンクをクリックしてしまった場合

- ページを閲覧しただけで、情報を入力していない場合: ブラウザを閉じ、閲覧履歴・Cookieを削除してください。現時点で大きな被害のリスクは低いですが、念のため今後数日間は不審なメールやSMSに注意してください。

- PayPayアカウント情報やパスワードを入力してしまった場合:

- 直ちにPayPayアプリからパスワードを変更してください。

- PayPayの取引履歴を確認し、身に覚えのない取引がないか確認してください。

- PayPayカスタマーサポートに不正アクセスの可能性がある旨を連絡してください。

- クレジットカード情報を入力してしまった場合: カード会社に連絡し、利用停止と再発行を依頼してください。

- その他の個人情報(氏名・住所・マイナンバー等)を入力してしまった場合:

- 最寄りの警察署またはサイバー犯罪相談窓口(#9110)に相談してください。

- 国民生活センター消費者ホットライン(188)でも相談を受け付けています。

見分けるポイント(本件固有)

- 「月次納付」「補完納税」は架空の用語です。 個人住民税にこのような月次の納付催促制度は存在しません。

- PayPayのみへの決済制限は異常です。 行政機関が特定の電子決済サービスのみに納付方法を制限することはありません。

- 翌日が期限という設定は不自然です。 正規の納税通知は十分な納付期限を設けて郵送されます。1日の猶予しかないメール通知は、判断を急がせるための詐欺の典型的手口です。

- 差出人のメールアドレスを確認してください。 メーラーの「詳細ヘッダ」や「メッセージソース」を表示すると、Return-Pathが

amv59ttt[.]comという不審なドメインであることを確認できます。

技術解説:メール認証の仕組み

メールの送信元偽装を検出するために、現在3つの主要な認証技術が普及しています。以下に、本件との関連を交えて解説します。

SPF(Sender Policy Framework)

送信元ドメインの管理者が「このIPアドレスからの送信を許可する」とDNSに登録しておく仕組みです。受信サーバーは、メールの送信元IPがこのリストに含まれるか検証します。本件では softfail(明示的に許可されていないが、完全な拒否でもない状態)となっており、送信元IPが正規の送信サーバーとして認可されていないことを示しています。

DKIM(DomainKeys Identified Mail)

送信者がメールに電子署名を付与し、受信者がDNSに公開された公開鍵で署名を検証する仕組みです。メールの改ざんや偽装の検出に有効です。本件ではDKIMの検証結果がメールヘッダに付与されていませんでした。

DMARC(Domain-based Message Authentication, Reporting and Conformance)

SPFとDKIMの結果を統合し、認証に失敗したメールをどう処理するか(受信拒否・隔離・何もしない)をドメイン管理者が指定できる仕組みです。本件ではDMARCの検証結果がメールヘッダに付与されていませんでした。

これらの認証技術は単独では万能ではありませんが、本件のようにSPFの失敗、From/Return-Pathの不整合、DKIM・DMARCの検証結果の不在が重なる場合、正規の送信者ではないことを強く示唆します。