概要

見出し

2026年4月15日、JCBカードの公式通知を装ったフィッシングメールが確認されました。件名は 「【JCBカード重要通知】カード制限解除の最終手続きについて」 で、カード機能が制限されているとして偽サイトへの誘導を試みます。

送信元ドメインは一般に公式サイトが jcb[.]co[.]jp として知られるJCBとは無関係の第三者ドメインであり、後述する複数の技術的根拠の複合によりフィッシングメールと確定判断しています。

| 件名 | 【JCBカード重要通知】カード制限解除の最終手続きについて |

|---|---|

| 差出人表示名 | MyJCB |

| Fromアドレス | no-reply-07A6[@]yamagish[.]hatenablog[.]jp |

| Return-Path | no-reply-07A6[@]yamagish[.]hatenablog[.]jp |

| 受信日時 | 2026年4月15日(水)09:50:21 +0900 |

| SHA256 | 837e2f31f4d9219d7c9c77c6ea750d38053e8945dd329c690c6cacda768cd5cd |

| 分類 | フィッシング(確定) |

| なりすましブランド | JCB(金融) |

メールヘッダー・認証解析

フィッシングメールを技術的に検証する手段のひとつが、メールに付与された認証情報の確認です。正規の送信者はSPF・DKIM・DMARCという3種類の認証を設定することで、「このメールは本物の送信者から来た」ことを受信サーバーが確認できます。

SPF(Sender Policy Framework)

観測事実: 本メールのSPF結果は none でした。これは、送信ドメイン yamagish[.]hatenablog[.]jp に対するSPFレコードが受信時点で確認できない状態を示します。

示唆: SPFは「このドメインからの送信を許可するIPアドレス」を宣言する仕組みです。none はその宣言が検証できない状態を意味し、受信側は送信元の正当性を技術的に確認できていません。

DKIM(DomainKeys Identified Mail)

観測事実: DKIM検証の結果が付与されていませんでした。

示唆: DKIMは送信者がメール内容に電子署名を付与することで改ざんを検出できる仕組みです。検証結果が付与されていないことから、本メールにDKIM署名が存在するか、また有効かどうかは本解析では確認できていません。

DMARC(Domain-based Message Authentication, Reporting & Conformance)

観測事実: DMARC検証の結果が付与されていませんでした。

示唆: DMARCはSPFおよびDKIMの結果を統合し、なりすましメールの処理方針(拒否・隔離・許可)を定義します。検証結果が付与されていないことは、受信側でDMARCポリシーによる判定が行われなかったことを示します。

From / Return-Path の乖離

観測事実: 差出人アドレス(From)と返信経路(Return-Path)はいずれも no-reply-07A6[@]yamagish[.]hatenablog[.]jp でした。

示唆: 送信ドメインが日本の一般ブログサービスである hatenablog[.]jp 配下になっています。JCBの公式ドメインとして一般に知られている jcb[.]co[.]jp とは完全に無関係です。正規のJCB通知メールが第三者のブログサービスドメインから送信されることは考え難く、ブランド詐称の強い指標となります。なお、Return-Pathのローカル部分にランダムな文字列(07A6)が含まれていますが、正規配信でもVERP(Variable Envelope Return Path)形式でランダム文字列を使用するケースはあるため、単独での判断材料とはせず補助指標として扱います。

| 認証方式 | 結果 | 意味 |

|---|---|---|

| SPF | none | 送信ドメインのSPFレコードが確認できない状態 |

| DKIM | 検証結果なし | 署名の有無・有効性が確認できない状態 |

| DMARC | 検証結果なし | DMARCポリシー判定が行われていない状態 |

送信元IPアドレス解析

観測事実: メールの送信元IPアドレスは 142[.]9[.]240[.]35(CIDR: 142[.]9[.]0[.]0/16)であり、登録組織は Independent Electricity System Operator(IESO)、すなわちカナダのオンタリオ州電力系統運用機関として登録されています。

示唆: 電力系統運用機関のIPアドレス空間が、JCBを名乗る金融機関の顧客向けメール送信に使用されていることは技術的に説明が難しく、正規メール送信インフラとは考え難い状況です。このIPアドレスが攻撃者によって不正利用されているか、あるいはフィッシングキャンペーンのために中継点として利用されている可能性を示唆します。

フィッシングURL解析:Unicodeボールド文字偽装

本メールには、視覚的に巧妙な偽装が施されたURLが含まれていました。この手法は技術者でも気づきにくい高度な偽装です。

Unicodeボールド文字による偽装

観測事実: メール内のリンクURLのパス部分は /𝐢𝐧𝐝𝐞𝐱.𝐡𝐭𝐦𝐥 と表示されていました。一見すると通常の /index[.]html に見えますが、各文字はASCIIの英字(U+0069, U+006E など)ではなく、Unicodeの数学用ボールド小文字(Mathematical Bold Small Letters)が使用されています。

𝐢→ U+1D422(MATHEMATICAL BOLD SMALL I)𝐧→ U+1D427(MATHEMATICAL BOLD SMALL N)𝐝→ U+1D41D(MATHEMATICAL BOLD SMALL D)𝐞→ U+1D41E(MATHEMATICAL BOLD SMALL E)𝐱→ U+1D431(MATHEMATICAL BOLD SMALL X)𝐡→ U+1D421(MATHEMATICAL BOLD SMALL H)𝐭→ U+1D42D(MATHEMATICAL BOLD SMALL T)𝐦→ U+1D426(MATHEMATICAL BOLD SMALL M)𝐥→ U+1D425(MATHEMATICAL BOLD SMALL L)

パーセントエンコード後のURLは hxxps://myjcb[.]a-fdas[.]com/%F0%9D%90%A2%F0%9D%90%A7%F0%9D%90%9D%F0%9D%90%9E%F0%9D%90%B1.%F0%9D%90%A1%F0%9D%90%AD%F0%9D%90%A6%F0%9D%90%A5/ となります。%F0%9D%90%A2 から始まる4バイト列がそれぞれUnicode数学用ボールド文字のUTF-8エンコードです。

示唆: この偽装の目的は、URLフィルタリングシステムやセキュリティソフトによる検知回避です。文字列としての見た目は index[.]html と区別がつかないため、ヒューマンレビューでも見落としやすく、かつ通常のURL一致フィルターも突破します。2ホップのリダイレクトを経由していることも、直接検知を避けるための構造的特徴です。

技術者向け補足: この文字群はUnicode標準の「Letterlike Symbols」および「Mathematical Alphanumeric Symbols」ブロック(U+1D400–U+1D7FF)に属します。RFC 3986上はパス内に使用可能な文字ですが、ASCIIの英字とは別のコードポイントであるため、単純なバイト比較では「index[.]html」として認識されません。

誘導先ドメインの構造

観測事実: 誘導先ドメインは myjcb[.]a-fdas[.]com です。サブドメインに「myjcb」を配置することで、一般に知られているJCBの会員サービス「MyJCB」を連想させる構造になっています。実際のJCBのサービスドメインは jcb[.]co[.]jp 配下であることが公式サイトで確認できます。

示唆: a-fdas[.]com というドメイン自体はJCBと無関係です。サブドメインに公式サービス名を模した文字列を入れることで、URLをざっと見た際に正規サイトと誤認させる手口です。

誘導先サイト解析

観測事実: 誘導先サイトのWebサーバーは nginx/1[.]28[.]2、HTMLソースのサイズは約1,842バイトと非常に小さく確認されました。サイトは解析時点で稼働中です。

示唆: ソースサイズ1,842バイトは通常の金融機関サービスページとしては極端に小さく、最小限のHTMLフォームのみで構成されたフィッシングページの特徴と一致します。アクセス制御(TDS: Traffic Distribution System)が施されている可能性があり、解析環境からのアクセスを検知してコンテンツを変化させる機能を持つ場合があります。

メール本文と矛盾点

本メールの本文には、フィッシングを示す複数の矛盾・不備が含まれています。

メール本文(全文)

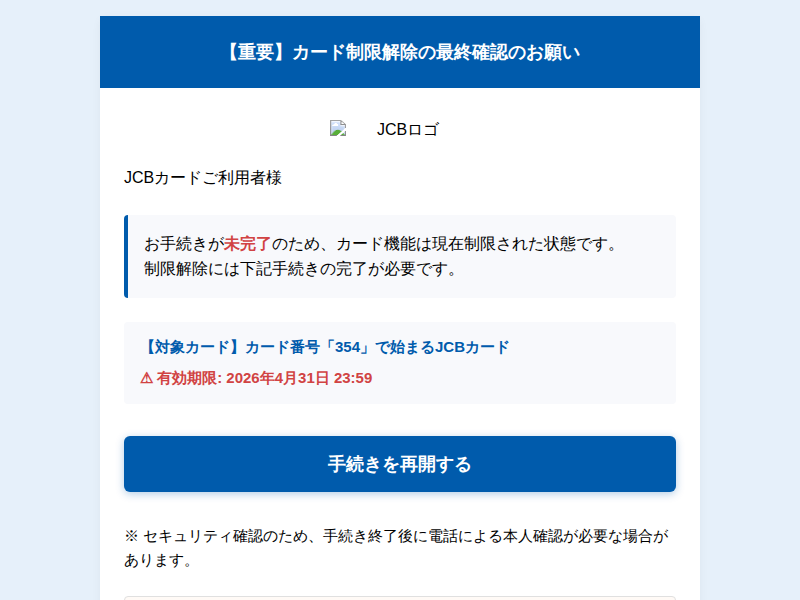

【重要】カード制限解除の最終確認のお願い

JCBカードご利用者様

お手続きが 未完了 のため、カード機能は現在制限された状態です。

制限解除には下記手続きの完了が必要です。【対象カード】カード番号「354」で始まるJCBカード

⚠ 有効期限: 2026年4月31日 23:59

手続きを再開する

※ セキュリティ確認のため、手続き終了後に電話による本人確認が必要な場合があります。

<ご注意ください>

本メールは手続き未完了の方のみに送信しています

JCBはメールで個人情報の入力を求めることはありません

認証ページは必ず「hxxps://www[.]jcb[.]co[.]jp/」で始まるURLをご確認ください

不審なリンクや添付ファイルには絶対にアクセスしないでくださいご不明な点はカスタマーサポートまで:

[電話番号](24時間対応)本メールは自動送信専用です。ご返信はお控えください。

お心当たりのない場合は直ちに:

[メールアドレス]

までご連絡ください© 2025 JCB株式会社. All Rights Reserved

本文中に確認された矛盾・不備

| 項目 | 観測事実 | 指摘内容 |

|---|---|---|

| 存在しない日付 | 「2026年4月31日 23:59」 | 4月は30日までしかありません。4月31日は存在しない日付であり、フィッシングメールが自動生成された際に日付チェックが行われていないことを示す確認済みの不備です。 |

| 本文内の自己矛盾 | 「JCBはメールで個人情報の入力を求めることはありません」と記載しながら、手続きリンクへの誘導を行っている | 警告文として正規メールから文章を流用した可能性がある一方、実際の誘導行為と矛盾しています。受信者に「本物らしい」と誤認させるための偽の免責文です。 |

| 著作権年の不整合 | 「© 2025 JCB株式会社」 | メール送信日時は2026年4月にもかかわらず著作権表示が2025年です。テンプレートの更新漏れを示唆します。 |

| 正規URL案内との乖離 | 本文内で「hxxps://www[.]jcb[.]co[.]jp/ で始まるURLを確認せよ」と案内しながら、実際の誘導先は myjcb[.]a-fdas[.]com |

正規ドメイン案内と実際のリンク先が完全に異なります。正規ドメイン案内文は信頼感を演出するための偽装です。 |

| 連絡先の不記載 | 電話番号・メールアドレスが「[電話番号]」「[メールアドレス]」というプレースホルダーのまま | テンプレート生成後の入力が行われておらず、正規の企業メールとしての体裁を満たしていません。 |

| 宛先の一般化 | 「カード番号『354』で始まるJCBカード」 | JCBカードは番号が「3528」または「3589」で始まることが一般に知られています。特定の個人に送られた正規通知であれば末尾数桁による特定が通常であり、先頭3桁のみでの対象指定は一括送信を示唆する補助指標です。 |

総合判断・証拠評価

本メールをフィッシングと判断した根拠は以下の複合要素によるものです。

- ブランド詐称(確認済み): 差出人・Return-Pathがいずれも第三者のブログサービスドメイン(

yamagish[.]hatenablog[.]jp)であり、JCBの公式送信ドメインとして知られるjcb[.]co[.]jpとは無関係です。 - メール認証の複合不整合(確認済み): SPF none・DKIM検証結果なし・DMARC検証結果なしという状態の組み合わせにより、正規送信者としての技術的裏付けがない状態です。

- 送信元IPの異常性(確認済み): 電力系統運用機関のIP空間からの送信は、正規金融機関メールとして説明がつきません。

- Unicodeボールド文字によるURL偽装(確認済み): パス部分に通常のASCII文字ではなく数学用ボールド文字を使用しており、セキュリティフィルターの回避を意図した高度な手法が確認されています。

- 誘導先ドメインの偽装構造(確認済み):

myjcb[.]a-fdas[.]comはJCBと無関係のドメインです。 - 本文の複数不備(確認済み): 存在しない日付・連絡先プレースホルダー未記入・著作権年不整合・本文内自己矛盾の4点が確認されました。

以上の複合根拠から、本メールを フィッシングメール(確定) と判断します。証拠強度は「limited(1件)」ではあるものの、上記の技術的指標の集積による確定判断です。

IOC(侵害の痕跡)一覧

| 種別 | 値 | 備考 |

|---|---|---|

| メールSHA256 | 837e2f31f4d9219d7c9c77c6ea750d38053e8945dd329c690c6cacda768cd5cd |

EMLファイルハッシュ |

| Fromアドレス | no-reply-07A6[@]yamagish[.]hatenablog[.]jp |

差出人 |

| Return-Path | no-reply-07A6[@]yamagish[.]hatenablog[.]jp |

返信経路 |

| 送信元IP | 142[.]9[.]240[.]35 |

登録組織: Independent Electricity System Operator |

| 送信元CIDR | 142[.]9[.]0[.]0/16 |

|

| フィッシングURL(表示) | hxxps://myjcb[.]a-fdas[.]com/𝐢𝐧𝐝𝐞𝐱.𝐡𝐭𝐦𝐥 |

Unicodeボールド文字使用 |

| フィッシングURL(実体) | hxxps://myjcb[.]a-fdas[.]com/%F0%9D%90%A2%F0%9D%90%A7%F0%9D%90%9D%F0%9D%90%9E%F0%9D%90%B1.%F0%9D%90%A1%F0%9D%90%AD%F0%9D%90%A6%F0%9D%90%A5/ |

パーセントエンコード後 |

| フィッシングドメイン | myjcb[.]a-fdas[.]com |

稼働中(解析時点) |

| Webサーバー | nginx/1[.]28[.]2 |

誘導先サーバー |

| PhishTank登録状況 | 未登録 | 本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。 |

対処方法

このメールを受け取った場合

- リンクをクリックしない: 本メール内のリンクは

myjcb[.]a-fdas[.]comへ誘導します。件名や本文がいかに緊迫した内容であっても、絶対にクリックしないでください。特に「有効期限」「制限解除」「緊急」という表現は焦りを煽る常套手段です。 - JCBへの直接確認: カード制限が本当に発生しているか確認したい場合は、JCBカード裏面の電話番号または一般に公式サイトとして知られている

jcb[.]co[.]jpへ直接アクセスしてください。本メール内の連絡先や電話番号は使用しないでください(本メールでは連絡先がプレースホルダーのまま未記入でした)。 - すでにリンクを踏んだ場合: 直ちにブラウザを閉じ、入力した情報の種類を確認してください。カード番号・有効期限・セキュリティコード・パスワードを入力した場合は、JCBの不正利用受付窓口へ連絡し、カードの利用停止と再発行を依頼してください。

- メールの転送・拡散を避ける: このメールを「本物か偽物か確認するために」他人に転送することは、フィッシングURLの拡散につながります。

URLの正当性を確認する方法

本メールのように、URLを目視で確認しても騙される手法(Unicodeボールド文字偽装)が存在します。以下の点を習慣にしてください。

- リンクをクリックする前にマウスオーバーし、ブラウザ下部に表示されるURLのドメイン部分を確認する

- ドメインが

jcb[.]co[.]jp以外(例:a-fdas[.]comなど)であれば偽サイトです - 「myjcb.」というサブドメインが付いていても、その後ろのドメインが正規かどうかを確認することが重要です

- URL内に通常とは異なる太字・細字に見える文字が混入していないか、コピー&ペーストして文字コードを確認する手段も有効です

同様の手口への今後の注意点

本メールで使用されたUnicodeボールド文字によるURL偽装は、2026年時点で一般的なメールセキュリティフィルターでの検知が困難な手法のひとつです。件名・本文が本物らしくても、送信元ドメインとURLのドメインの2点を必ず目視で確認することが最も有効な防御策です。