このメールはGMOクリック証券をかたるフィッシング詐欺です。本文中の「認証環境を同期し、検証を完了する」リンクは絶対にクリックしないでください。リンク先でID・パスワード・取引暗証番号を入力すると、攻撃者に窃取される危険があります。

判定サマリー

見出し

| 判定 | フィッシング(確定) |

|---|---|

| 証拠強度 | moderate(複合3件:SPF softfail・DMARC fail・ブランドなりすまし) |

| なりすまし対象 | GMOクリック証券株式会社 |

| 件名 | 【公式案内】2026年度システム基盤改修に伴う認証環境の同期要請 |

| 差出人表示(From) | GMO Internet Group <contact[@]click-sec[.]jp> |

| 実際の送信元(smtp[.]mailfrom) | contact[@]zhcn-home-kaiyuntiyu[.]com |

| Return-Path | contact[@]zhcn-home-kaiyuntiyu[.]com |

| SPF | softfail |

| DKIM | 検証結果が付与されていない |

| DMARC | fail |

| 送信元IP | 34[.]166[.]229[.]235(Google LLC / CIDR: 34[.]128[.]0[.]0/10) |

| 攻撃インフラ | TDS(Traffic Direction System)型多段リダイレクト・稼働中 |

| フィッシングURL(入口) | hxxps://www[.]cn-wap-haixingsports[.]com/?login=pABz0eAMsZl9mvYcxfP6NSFq |

| 観測された最終誘導先 | hxxps://login[.]b8no2fhz[.]shop/login |

| 受信日時 | 2026-04-16 10:26:29 +0900 |

| メールSHA256 | db846ce5a99d34b9c636701c4f4b1fa4701c40e6490a353aa3f713fe51d5c95d |

手口の概要

攻撃者はGMOクリック証券の名称・登録番号・グループ情報を転用したHTMLメールを送付し、「2026年度のシステム改修に伴う認証環境の同期が必要」と称してリンクをクリックさせようとします。リンクをクリックすると、TDS(Traffic Direction System)と呼ばれる動的リダイレクト中継システムを経由して最終フィッシングサイトへ誘導され、証券口座のログイン情報・取引暗証番号などの入力を求められるものです。

本メールは、SPF softfail・DMARC fail・FromヘッダーとReturn-Pathのドメイン不整合・GMOクリック証券ブランドへのなりすましという複数の証拠の組み合わせにより、フィッシングと確定しています。

メール認証の技術的分析

① SPF(Sender Policy Framework)── softfail

SPFとは

送信ドメインが「このIPアドレスからのメール送信を正規と認める」と宣言する仕組みです。メールを受け取ったサーバーが、送信元IPとドメインのSPFレコードを照合します。「pass」は正規、「fail」は非正規として拒否、「softfail(~all)」は「正規として承認されていないが強制拒否はしない」という中間的な結果です。

【観測事実】 SPF結果: softfail。エンベロープFromドメインは zhcn-home-kaiyuntiyu[.]com であり、送信元IP 34[.]166[.]229[.]235 はこのドメインのSPFレコードにおいて正規送信元として明示的に承認されていない状態です。

【示唆】 zhcn-home-kaiyuntiyu[.]com のSPFレコードが softfail 設定(~all)を採用しており、このIPアドレスからの送信が「正規ではないが許容する」状態になっています。正規の組織が自社ドメインから送信する際は、通常、自社の送信サーバーIPがSPFレコードで明示的に承認(pass)されます。

【総合判断への寄与】 送信元が正規に承認されたインフラでないことを示す証拠の一つです。後述のDMARC fail・From/Return-Path不整合と組み合わせてフィッシング確定の根拠を形成します。

② DKIM(DomainKeys Identified Mail)── 検証結果なし

DKIMとは

送信サーバーがメール内容に秘密鍵で電子署名を付与し、受信サーバーが公開鍵で検証する仕組みです。署名が存在し検証に成功すれば「pass」、署名が付与されていなければ「none」として扱われます。

【観測事実】 本メールにはDKIMの検証結果が付与されていません。

【示唆】 送信サーバーがDKIM署名を付与しなかった、または受信処理においてDKIM情報が記録されなかった状態です。電子署名による送信元の正当性を証明できる情報が存在しない状態です。

【総合判断への寄与】 DKIM検証結果が存在しないことにより、DMARCアライメントを満たす経路が絶たれており、DMARC failへの寄与要因の一つとなっています。

③ DMARC(Domain-based Message Authentication, Reporting & Conformance)── fail

DMARCとは

SPFまたはDKIMの認証結果と、そのドメインがFromヘッダーのドメインと一致するか(アライメント)を確認する上位の認証フレームワークです。SPF/DKIMのいずれかがpassかつアライメントが取れている場合にDMARCはpassとなります。どちらの条件も満たさない場合はfailとなります。

【観測事実】 DMARC: fail。Fromヘッダーに表示されるドメイン(click-sec[.]jp)と、実際のメール配送に使われるエンベロープFromドメイン(zhcn-home-kaiyuntiyu[.]com)が一致していないためSPFアライメントが取れず、かつDKIMの検証結果も付与されていないため、DMARCの認証条件を満たしていません。

【示唆】 正規の組織がメールを送付する場合、Fromヘッダーと送信ドメインは通常一致しており、DMARCをpassします。本メールではこれが成立していません。

【総合判断への寄与】 From/Return-Pathドメイン不整合という構造的な事実をDMARC技術で裏付ける証拠であり、なりすましを示す強力な根拠です。

From / Return-Path の不整合:なりすましの核心的証拠

| ヘッダー項目 | 値 | 役割 |

|---|---|---|

| From(表示) | GMO Internet Group <contact[@]click-sec[.]jp> | 受信者のメールクライアントに表示される差出人名・アドレス |

| Return-Path(smtp[.]mailfrom) | contact[@]zhcn-home-kaiyuntiyu[.]com | 実際のメール配送経路・バウンス先として使われるドメイン |

【観測事実】 Fromヘッダーに「GMO Internet Group」と表示されるドメイン click-sec[.]jp に対し、メール配送の実際の経路を示す Return-Path および smtp[.]mailfrom は zhcn-home-kaiyuntiyu[.]com を使用しています。Fromヘッダーは送信者が任意に書き換え可能なフィールドであるのに対し、Return-Pathはメール配送インフラが設定するフィールドです。

【示唆】 正規の組織がメールを送付する場合、FromドメインとReturn-Pathドメインは一致するか、組織内関連ドメインになるのが一般的です。zhcn-home-kaiyuntiyu[.]com は、GMOクリック証券の公式ドメイン(一般に gmoclicksec[.]co[.]jp として知られています)とも、差出人に表示された click-sec[.]jp とも無関係に見えるドメインです。ドメイン名に含まれる「zhcn」「kaiyuntiyu」等の文字列はGMOグループの業務との関連性が見当たりません。

【総合判断への寄与】 GMOクリック証券になりすました第三者が、全く無関係のドメインからメールを送信していることを示す核心的証拠です。SPF softfail・DMARC failと組み合わせてフィッシング確定の根拠を形成します。

送信元IPアドレスの分析

| IPアドレス | 34[.]166[.]229[.]235 |

|---|---|

| CIDR | 34[.]128[.]0[.]0/10 |

| 登録組織 | Google LLC |

【観測事実】 メールの送信元IPは 34[.]166[.]229[.]235 であり、Google LLCが管理するCIDRブロック 34[.]128[.]0[.]0/10 に属しています。

【示唆】 このIPレンジはGoogle Cloud Platform(GCP)のコンピューティングリソースが使用する帯域に該当することが一般的に知られています。クラウドインフラをメール送信に悪用する手法は、IPアドレス評価に基づくスパムフィルタリングを回避し、正規クラウドサービスの信頼性を借用しようとする意図が示唆されます(可能性)。

【総合判断への寄与】 正規クラウドインフラをメール送信に悪用している可能性が高く、From/Return-Path不整合・認証失敗と合わせてフィッシング判定を補強します。

攻撃インフラ:TDS(Traffic Direction System)型多段リダイレクト

TDS(Traffic Direction System)とは

TDSとは、アクセス元の属性(IPアドレス、ユーザーエージェント、地域、時間帯など)を動的に解析し、目的に応じた宛先へリダイレクトする中継システムです。フィッシングキャンペーンでは以下の目的で悪用されます。

- 追跡回避:セキュリティ研究者や自動スキャナからのアクセスには無害なページを返し、一般ユーザーのみをフィッシングページへ誘導

- インフラ延命:フィッシング最終URLが検知・ブロックされても、TDS側の転送先を変更するだけで攻撃を継続できる

- 追跡困難化:セキュリティ機関によるURL追跡・ブラックリスト登録を遅延させる

観測されたリダイレクト経路(確認済み):

|

1 2 3 4 5 6 7 8 9 10 |

【入口URL(メール本文のリンク先)】 hxxps://www[.]cn-wap-haixingsports[.]com/?login=pABz0eAMsZl9mvYcxfP6NSFq ↓ TDS による動的リダイレクト(アクセス属性に応じて転送先が変化) ↓ 【2026-04-16 時点で観測された最終誘導先】 hxxps://login[.]b8no2fhz[.]shop/login ※ TDS の仕様上、アクセスのたびに異なるドメインへ誘導される場合があります。 ※ 上記は本記事公開時点での観測値です。 |

入口URLにはBase64様のトークン文字列 pABz0eAMsZl9mvYcxfP6NSFq が付与されています。このような一意トークンはフィッシングキャンペーンにおいて標的の識別・追跡・ワンタイムURL化に用いられる場合があります(可能性)。同一URLへの繰り返しアクセスや、特定ユーザーエージェントからのアクセスが検知された場合に無害なページを返す設計になっている可能性があります。

誘導先サイトの解析

| URL | hxxps://login[.]b8no2fhz[.]shop/login |

|---|---|

| サーバー | Cloudflare(リバースプロキシとして使用) |

| 稼働状態 | 稼働中(確認済み) |

| レスポンスサイズ | 0 bytes |

誘導先サイト(login[.]b8no2fhz[.]shop)はCloudflareをリバースプロキシとして使用しています。レスポンスサイズが0 bytesを示していることは、TDSまたはサーバー側のアクセス制御により、解析環境のIPアドレス・ユーザーエージェントからのアクセスには空レスポンスが返される状態を示唆しています(可能性)。メール本文のリンクを経由した一般ユーザーのアクセスにのみフィッシングページが表示されるよう設計されている可能性があります。Cloudflareの利用により、実際のオリジンサーバーのIPアドレスは秘匿されています。

メール本文の分析:使われた心理的手法

本メールは以下の心理的手法を組み合わせることで、受信者に正規メールと誤認させようとしています。

- 権威性の偽装:「金融商品取引業者 関東財務局長(金商)第77号」「銀行代理業者 関東財務局長(銀代)第330号」など、GMOクリック証券が実際に保有する(一般に公式サイトで確認できる)登録情報を転記し、正規性を演出しています。

- 期限による焦りの創出:「初夏に予定されている新システム展開」という期限を設け、今すぐ行動させようとしています。

- 低ハードル化:「最短1分程度で完了」と強調し、操作への心理的障壁を下げています。

- 事務的な無害化:「バックグラウンドでの認証環境の同期」「事務的な確認作業」という表現で、口座情報を入力させる行為を軽微なシステム手続きに見せています。

- グループブランドの転用:「GMOインターネットグループ(東証プライム上場9449)のメンバー」という記述で、上場企業グループ全体の信頼性を借用しようとしています。

本文の不自然な点

- 差出人名が「GMO Internet Group」であり、なりすます対象(GMOクリック証券株式会社)の名称と一致していない。

- リンクテキスト「認証環境を同期し、検証を完了する」のリンク先が、GMOクリック証券の公式ドメイン(一般に gmoclicksec[.]co[.]jp として知られています)とは無関係の cn-wap-haixingsports[.]com を使用している。

- 本文末の「98FSEL」という文字列は一般的なコーポレートメールフッターには見られない文字列であり、追跡コードや識別子として機能している可能性があります(可能性)。

メール本文(全文引用)

以下は受信したフィッシングメールの本文全文です。本文中のリンクは絶対にクリックしないでください。

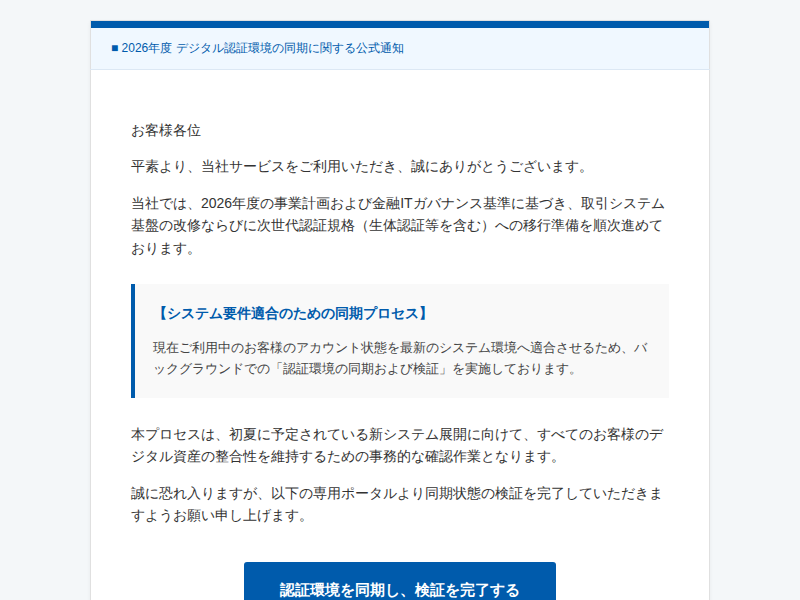

■ 2026年度 デジタル認証環境の同期に関する公式通知

お客様各位

平素より、当社サービスをご利用いただき、誠にありがとうございます。

当社では、2026年度の事業計画および金融ITガバナンス基準に基づき、取引システム基盤の改修

ならびに次世代認証規格(生体認証等を含む)への移行準備を順次進めております。

【システム要件適合のための同期プロセス】

現在ご利用中のお客様のアカウント状態を最新のシステム環境へ適合させるため、

バックグラウンドでの「認証環境の同期および検証」を実施しております。

本プロセスは、初夏に予定されている新システム展開に向けて、すべてのお客様のデジタル資産の

整合性を維持するための事務的な確認作業となります。

誠に恐れ入りますが、以下の専用ポータルより同期状態の検証を完了していただきますよう

お願い申し上げます。

▶ 認証環境を同期し、検証を完了する

※ 解析により判明したリンク先:

hxxps://www[.]cn-wap-haixingsports[.]com/?login=pABz0eAMsZl9mvYcxfP6NSFq

※検証プロセスは、現在ご利用中の端末から最短1分程度で完了いたします。

※本手続きは、より快適な取引環境を提供するためのシステム要件の一環です。

GMOクリック証券株式会社

金融商品取引業者 関東財務局長(金商)第77号

商品先物取引業者

銀行代理業者 関東財務局長(銀代)第330号

所属銀行:GMOあおぞらネット銀行株式会社

加入協会:日本証券業協会、一般社団法人 金融先物取引業協会、日本商品先物取引協会

当社はGMOインターネットグループ(東証プライム上場9449)のメンバーです。

Copyright © GMO CLICK Securities, Inc. All Rights Reserved.

98FSEL

このメールを受け取ったら:具体的な対処方法

まだリンクをクリックしていない場合

- リンクは絶対にクリックしない。「認証環境を同期し、検証を完了する」は攻撃者が用意したフィッシングサイトへの入口です。

- メールを迷惑メール・フィッシングとして報告した上で削除してください。

- GMOクリック証券の公式サイト(一般に gmoclicksec[.]co[.]jp として知られています)へブラウザのブックマークまたは検索エンジンから直接アクセスし、「認証環境の同期」に関するお知らせが実際に掲載されているか確認してください。掲載がなければ、このメールは偽物です。

すでにリンクをクリックしてしまった場合

- ログイン情報・取引暗証番号を入力していない場合:すぐにブラウザを閉じてください。単にリンクをクリックした段階では、直ちに口座被害が生じる可能性は低いですが、デバイスのセキュリティ状態を確認することを推奨します。

- IDやパスワードを入力してしまった場合:

- GMOクリック証券の公式サポート窓口(公式サイトで電話番号を確認)に即刻連絡し、口座の緊急停止・ログイン制限を依頼してください。

- 公式サイトにログインし(メールのリンクからではなく直接アクセス)、パスワード・取引暗証番号を直ちに変更してください。

- 身に覚えのない注文・出金・変更がないか取引履歴を確認してください。

正規メールとの見分け方

- GMOクリック証券は「認証環境の同期」をメールのリンクから求めることはありません。このような要求は内容に関わらず疑ってください。

- 差出人のメールアドレス表示は偽装可能です。メールヘッダーのReturn-Pathやsmtp[.]mailfromまで確認する習慣を持つことが重要です。

- メール内リンクのリンク先URLを、クリック前にマウスオーバーやリンクコピーで確認し、公式ドメインと一致しているか確かめてください。

IOC(侵害指標)一覧

| 種別 | 値 | 備考 |

|---|---|---|

| SHA256(メール) | db846ce5a99d34b9c636701c4f4b1fa4701c40e6490a353aa3f713fe51d5c95d | メールファイルのハッシュ値 |

| 送信元IPアドレス | 34[.]166[.]229[.]235 | Google LLC保有CIDR内 |

| 送信元CIDR | 34[.]128[.]0[.]0/10 | Google LLC |

| smtp[.]mailfrom(Return-Path) | contact[@]zhcn-home-kaiyuntiyu[.]com | エンベロープFrom。GMO非関連ドメイン |

| 差出人表示ドメイン(From) | contact[@]click-sec[.]jp | なりすましに使用された表示上のドメイン |

| フィッシングURL(入口・TDS) | hxxps://www[.]cn-wap-haixingsports[.]com/?login=pABz0eAMsZl9mvYcxfP6NSFq | 稼働中・TDS検出済み |

| フィッシングドメイン(入口) | www[.]cn-wap-haixingsports[.]com | TDSリダイレクタ |

| フィッシングURL(最終誘導先) | hxxps://login[.]b8no2fhz[.]shop/login | 2026-04-16時点の観測値。Cloudflare経由。TDSにより変化する可能性あり |

| フィッシングドメイン(最終) | login[.]b8no2fhz[.]shop | Cloudflareリバースプロキシ使用。オリジン秘匿 |

本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。

まとめ

本メールは、SPF softfail・DMARC fail・FromヘッダーとReturn-Pathのドメイン不整合・GMOクリック証券ブランドへのなりすましという複合的な証拠から、フィッシングと確定しています。

攻撃者はTDS(Traffic Direction System)型の多段リダイレクトインフラを使用することで、フィッシングサイトの特定・ブロックを困難にしながら攻撃を継続する高度な手口を使っています。また、Google Cloud Platformのインフラをメール送信に悪用しており、IPベースのフィルタリングに対する耐性も持たせています。

証券口座を狙うフィッシングは、「システム改修」「認証変更」「セキュリティ強化」という断れないシナリオを用いるのが典型的な手口です。「メールに記載されたリンクからは絶対にログインしない」「公式サイトへは直接アクセスする」この2点を徹底することが最も確実な被害防止策です。

`