ソフトウェア開発組織を狙うサイバー攻撃の現状

見出し

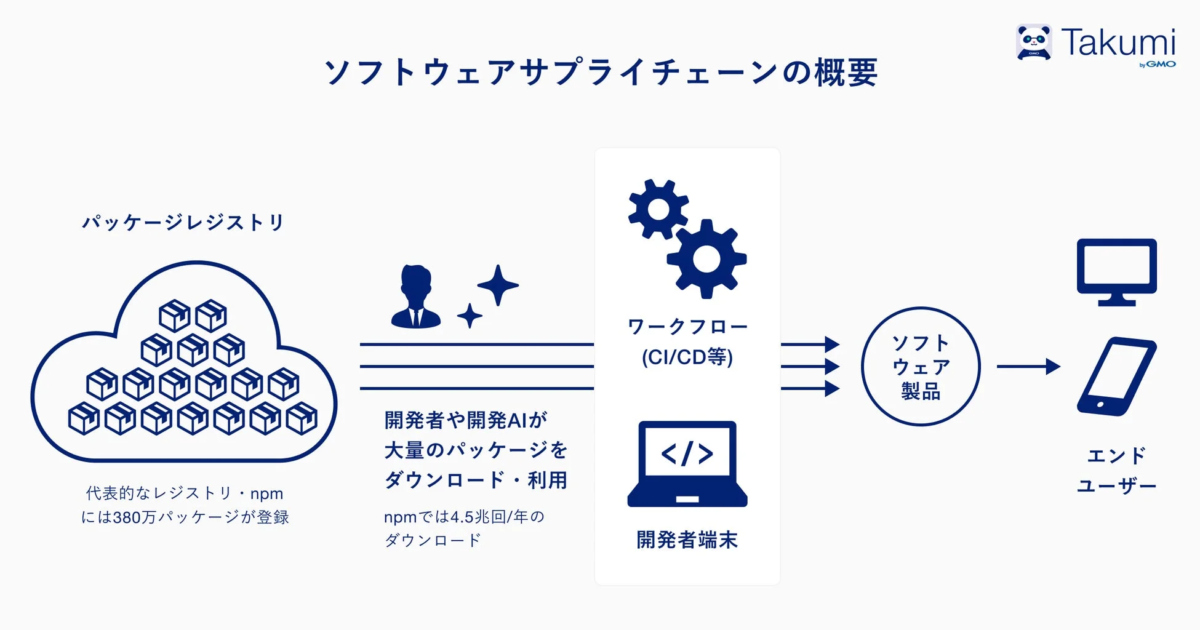

現代のソフトウェア開発では、オープンソースソフトウェア(OSS)のライブラリなど、外部の「パッケージ」が広く利用されています。これらのパッケージの調達から実行ファイルの作成、そしてユーザーへの提供に至る一連の流れは「ソフトウェアサプライチェーン」と呼ばれています。

世界最大級のJavaScriptパッケージレジストリであるnpmには、約380万のパッケージが登録されており、年間約4.5兆回以上ダウンロードされているとの報告があります。この膨大な数のパッケージが利用される一方で、ソフトウェアサプライチェーンを悪用した攻撃が近年増加傾向にあるとされています。

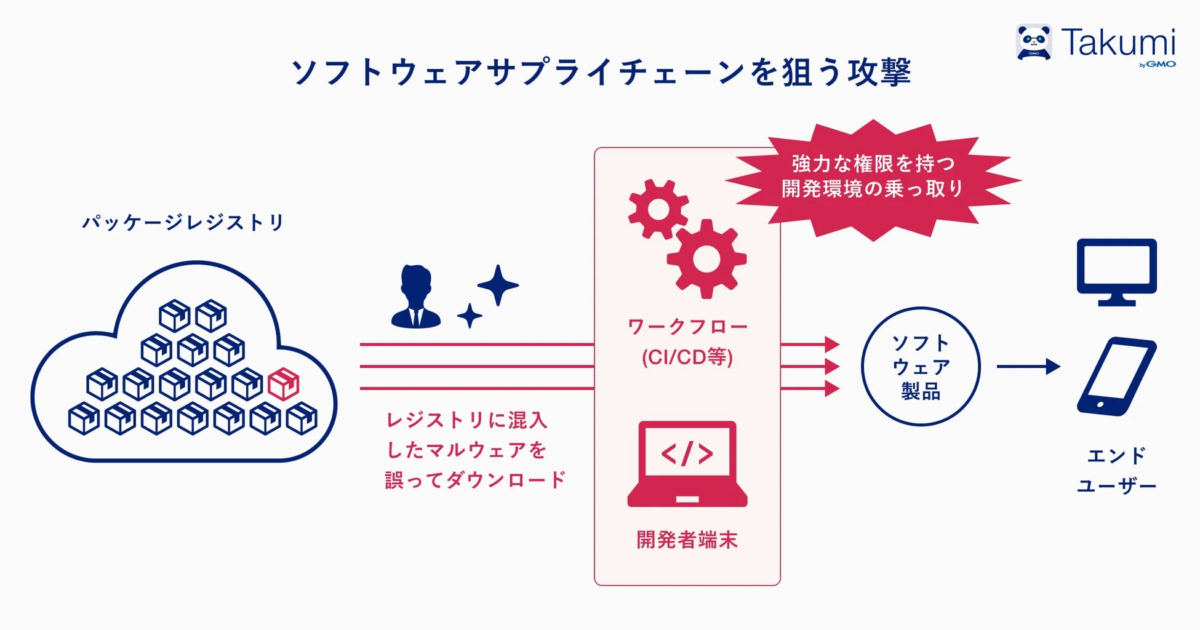

正規のパッケージに見せかけたマルウェアがレジストリに紛れ込み、エンジニアがインストールした瞬間に悪意あるコードを自動実行する手口が確認されています。npmではパッケージのインストール時に任意のプログラムを自動実行できる仕組みがあるため、エンジニアの操作一つで数百ものパッケージが潜在的にプログラムを実行する可能性があり、その全てを人間が事前に確認することは現実的に困難であると指摘されています。

米国のセキュリティ企業Sonatypeのレポートによると、2025年10月〜12月の約3ヶ月間で、オープンソース上で約39万件以上の新たなマルウェアパッケージが特定され、同年1月〜9月の累計と比較して約476%増加していると報告されています。

「Shai-Hulud」が示す脅威の広がり

2025年9月および11月に確認されたマルウェア「Shai-Hulud」は、ソフトウェアサプライチェーンの脆弱性を露呈させました。「Shai-Hulud」はnpmパッケージのダウンロードを通じてエンジニアの端末やCI/CD環境に感染し、クラウドサービスや開発プラットフォームの認証情報を窃取します。その後、盗んだ情報を用いて正規のパッケージを改ざんし、悪意あるコードを埋め込んで再公開することで、感染が連鎖的に拡大するワーム型攻撃として知られています。この攻撃により、最終的に約796以上のnpmパッケージが侵害されたことが確認されています。

AIによる開発高速化とリスクの増幅

近年普及が進むコーディングエージェントなどのAIは、能動的にパッケージをインストール・実行する特性を持つため、ソフトウェアサプライチェーンマルウェアのリスクをさらに増幅させる可能性があります。AIの行動に対する最終的な責任は人間に帰属するものの、その検証プロセスに新たな負荷が生じているとの見方もあります。

「Guard」機能:悪意あるパッケージのインストールを未然に防ぐ

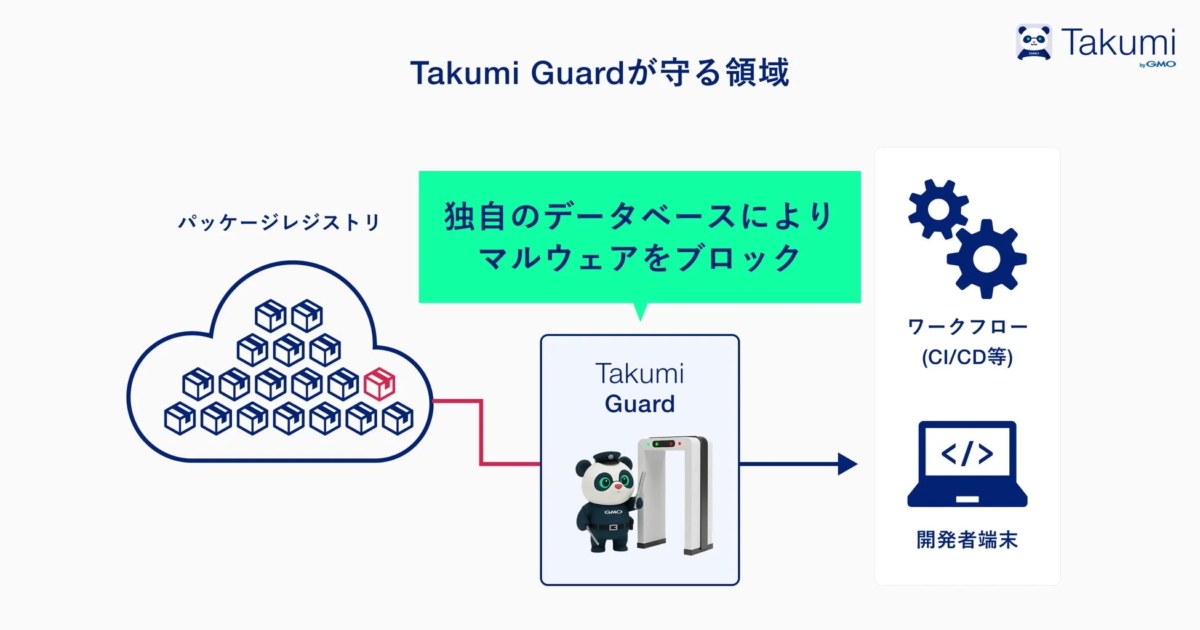

「Takumi」の「Guard」機能は、npmレジストリとエンジニアの間に介在し、パッケージのダウンロード時に悪性の有無を検証します。悪性パッケージが検出された場合、ダウンロードをブロックすることで、マルウェアの侵入を水際で防ぐ仕組みです。

この機能の中核には、GMO Flatt Securityが独自に構築・運用するブロックリストがあります。このブロックリストは、npmに公開されている全パッケージを対象とした検査により常に更新されており、同社のリサーチチームが検査精度を継続的に検証・改善しているとしています。

従来のSBOM管理ツールなどが主に既知の脆弱性情報をスキャンするのに対し、「Guard」機能はパッケージがインストールされる瞬間に検知を行うことで、悪意あるコードの実行そのものを防ぐ点が特徴です。この機能は個人・法人を問わず、無料で利用できるとしています。

「Runner」機能:CI/CD環境の動作を可視化し有事対応を支援

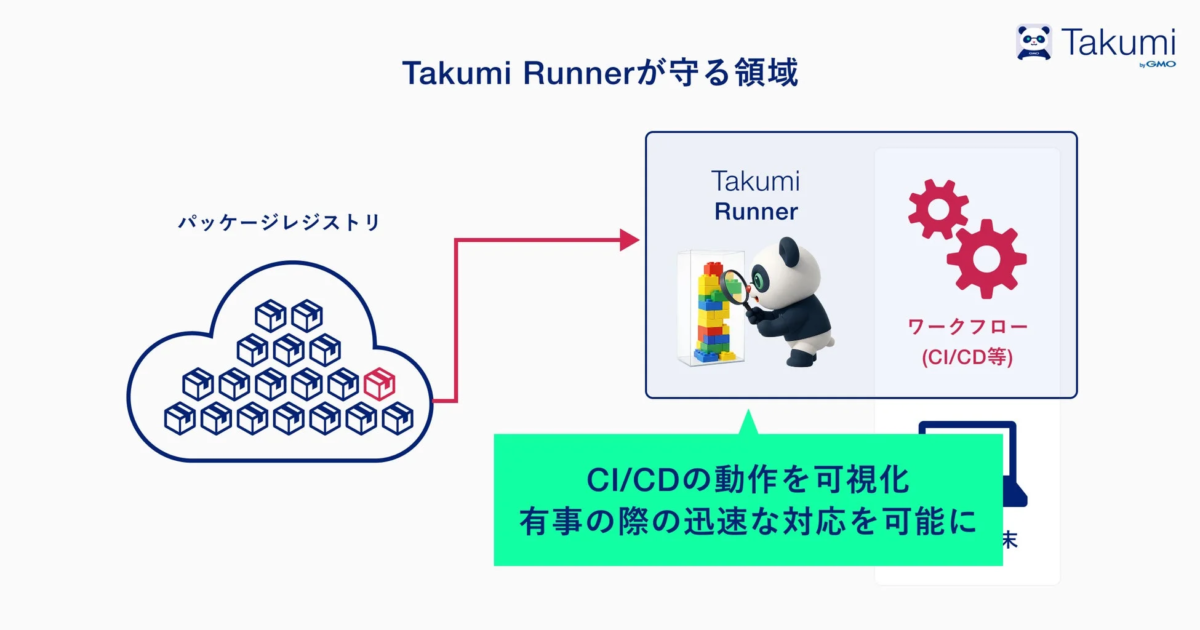

「Takumi」の「Runner」機能は、CI/CD環境で用いられるワークフローの動作を可視化する実行基盤です。ジョブごとに隔離された仮想環境を起動し、ビルドやテスト中のあらゆる挙動を詳細に記録します。導入は設定ファイルの一行を書き換えるだけで完了し、ソフトウェア開発プラットフォーム「GitHub」が提供する自動実行サービス「GitHub Actions」との完全な互換性を保っているため、既存の自動化設定をそのまま利用できるとしています。

多くの企業ではエンジニアの端末にEDRなどのセキュリティソフトウェアが導入されていますが、CI/CD環境は管理の手が届いておらず、検知に必要なログやテレメトリが取得されていないケースが多いと指摘されています。しかし、CI/CD環境は本番環境へのデプロイ権限を含む、極めて重要度の高い認証情報が集約される場所です。このような環境がソフトウェアサプライチェーン攻撃によって侵害された場合、実行プロセスの挙動が取得されていなければ、被害範囲の特定や再発防止策の立案は困難になります。

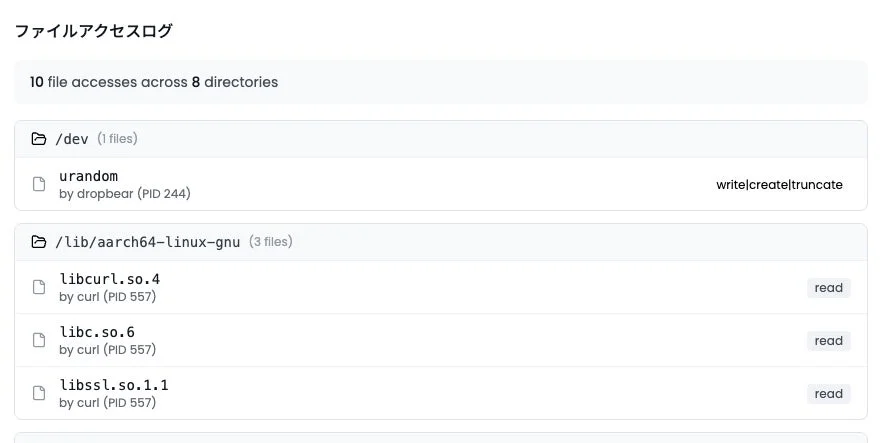

「Runner」機能は、プログラム実行、ファイルアクセス、外部通信を含む挙動を網羅的に記録することで、有事の際の迅速な原因究明を可能にするとしています。

この機能は法人での利用を想定しており、全ての「Takumi」ユーザーに一定の利用枠が付与され、それを超過した分については実行時間に応じた従量課金となるとしています。

今後の展望

GMO Flatt Securityは、「Guard」機能において、現在対応しているnpmに加え、PyPI(Python)、crates.io(Rust)などの主要なパッケージレジストリへの対応を順次進める予定です。「Runner」機能についても、不審な通信先へのアクセスをブロックする機能の追加が計画されています。

同社は、コーポレートミッションである「エンジニアの背中を預かる」のもと、AI時代のソフトウェアサプライチェーンを守るインフラとして、ソフトウェアエンジニアが安心して開発に専念できる環境の実現に取り組むとしています。

GMO Flatt Security株式会社について

GMO Flatt Security株式会社は、「エンジニアの背中を預かる」をミッションに、DX推進・ソフトウェア開発のセキュリティ支援を行う日本発のセキュリティプロフェッショナル企業です。セキュリティ製品の自社開発や様々な企業へのセキュリティ支援を通じて得た知見を元に、顧客組織に寄り添った伴走型のセキュリティサービスを提供しています。

主な提供サービス

-

セキュリティエンジニアによる「脆弱性診断・ペネトレーションテスト」

https://flatt.tech/assessment -

Web&クラウドまるごと脆弱性診断ツール「Shisho Cloud byGMO」

https://shisho.dev/ja -

クラウド型セキュアコーディング学習プラットフォーム「KENRO byGMO」

https://flatt.tech/kenro

関連リンク

-

「Takumi」Webサイト:

https://flatt.tech/takumi -

「Guard」機能 Webサイト:

http://flatt.tech/takumi/features/guard -

「Runner」機能 Webページ:

http://flatt.tech/takumi/features/runner -

GMO Flatt Security株式会社:

https://flatt.tech -

GMOインターネットグループ株式会社:

https://group.gmo/

ソース元

- 「Takumi byGMO」、ソフトウェアサプライチェーン攻撃対策領域へ進出

https://prtimes.jp/main/html/rd/p/000000067.000027502.html