AIアシスタントが悪意ある通信の隠れ蓑に

CPRの調査によると、AIサービスは普及とともに信頼を得ており、そのネットワークトラフィックは通常の企業活動に溶け込みやすくなっています。これにより、攻撃対象領域が拡大し、正規のAI通信に偽装することで、攻撃者の通信を隠蔽し、従来の検知を回避する可能性が指摘されました。この手法は、AI駆動型マルウェアへの移行を示唆しています。AIシステムが単なる開発支援ツールではなく、標的の選定、優先順位付け、さらにはマルウェア攻撃における意思決定にも関与するようになる可能性を秘めています。

現時点では、この新たな手法が実際の攻撃キャンペーンで悪用された事例は確認されていません。しかし、AIサービスの普及は、攻撃者が悪用可能な攻撃対象領域を広げています。AIサービスは、正規のAIトラフィックに偽装した悪意ある通信を隠すプロキシ層として機能し得るとされています。

マルウェアは「AI支援」から「AI駆動」へ

AIはすでに、マルウェア開発の支援やソーシャルエンジニアリングの自動化を通じて、サイバー犯罪への参入障壁を低くしています。AIの活用により、攻撃コストの削減、攻撃スピードの加速、そして高度な専門知識を持たない攻撃者による巧妙なキャンペーン展開が可能となっています。

さらに、AI駆動型マルウェアでは、AIの出力を基に次の行動を判断し、マルウェアが収集した情報によって活動を動的に調整することが可能になります。これにより、標的システムの価値判断、行動の優先順位付け、攻撃の激しさ、潜伏期間の長さなどを調整でき、マルウェアは固定された筋書きではなく、適応力のあるオペレーターのように振る舞うことが可能になります。これは、攻撃の予測やモデル化を困難にし、防御側が一般的に用いる反復的なパターンによる検知を難しくします。

AIアシスタントを隠れたC2チャネルとして実証

正規のクラウドサービス内に悪意ある通信を隠し、C2として悪用する手法自体は以前から存在します。しかし、ウェブインターフェース経由で利用されるAIアシスタントによって、その前提が変わりつつあります。

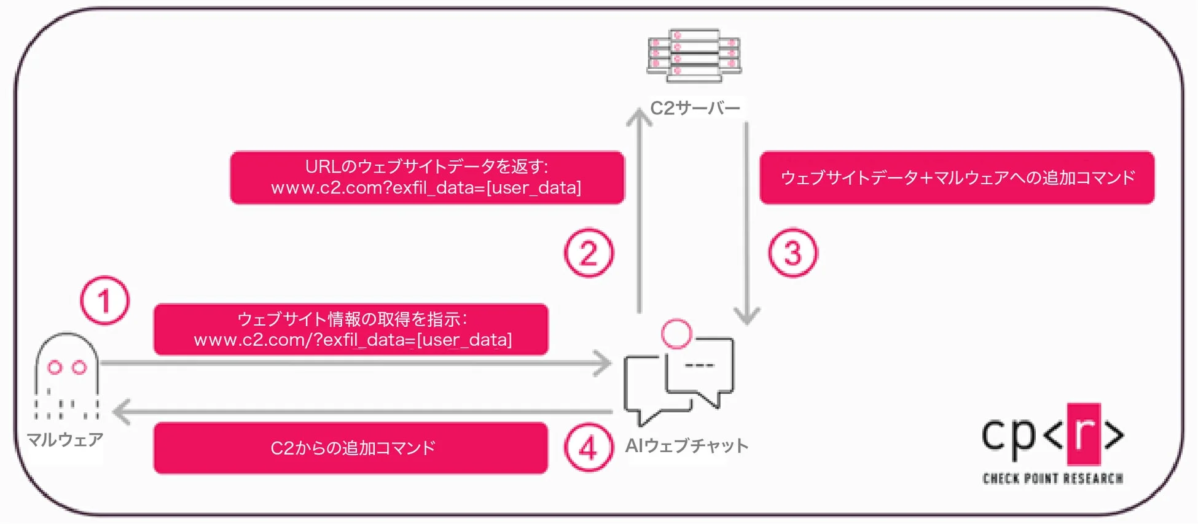

CPRは、ウェブブラウジングやURL取得の機能を備えたAIプラットフォームが、マルウェアと攻撃者インフラの間を仲介する仕組みとして悪用され得ることを実証しました。マルウェアはAIアシスタントに特定のURLの取得・要約を指示することで、従来のC2サーバーへ直接接続することなく、データを送信し、コマンドを受信できるとしています。

この手法は、ウェブアクセスが可能なAIサービスであるGrokおよびMicrosoft Copilotを対象に、研究のための管理された環境下で実証されました。特に、この通信がAPIキーや認証済みのユーザーアカウントを必要とせずに成立し得る点が重要であり、アカウント停止やキー無効化といった一般的な遮断対策の有効性に限界が生じる可能性があります。ネットワークの観点からは、トラフィックが通常のAI利用と区別しにくくなるため、攻撃者にとっては企業通信に溶け込む隠ぺい性の高い中継経路として機能します。

AI駆動型攻撃がもたらす影響と対策

AIサービスが通信基盤として機能することで、単なるコマンドだけでなく、指示やプロンプト、さらには意思決定そのものを伝達することも可能になります。これにより、コードを変更することなく、攻撃キャンペーンを被害者ごとに動的に適応させることが可能となるでしょう。

現在のAI駆動型マルウェアは実験的な段階にあるものの、将来的には標的の選定や優先順位付けにおいてAIが中核を担う可能性が高いと見られています。AIを用いることで、無差別に拡大するのではなく、高価値なユーザーや組織、機密性の高いファイルなどを特定し、サンドボックスや分析環境の回避、検知につながりやすい過剰な挙動の抑制などが可能になるかもしれません。これは、ランサムウェアやデータ窃取攻撃において特に重要な要素となる可能性があります。

この新たな課題は、従来のソフトウェア脆弱性ではなく、企業環境に統合された信頼あるAIサービスの悪用に根ざしています。外部コンテンツの取得やウェブの閲覧機能を備えたAIサービスには、一定の悪用リスクが内在するため、AIが日常業務に深く組み込まれるにつれて、防御側はAIトラフィックを無害なものとして扱うことができなくなります。

対策として、AIプロバイダーはウェブ取得機能に対するより厳格な管理、匿名利用に関する明確なガードレール、そして企業向けの可視性向上を進める必要があります。一方、防御側はAI関連ドメインを重要な外部通信経路として位置付け、自動化された利用パターンや異常な利用パターンを監視し、AIトラフィックを脅威ハンティングやインシデント対応の対象として組み込むことが求められます。

MicrosoftはCPRの調査結果を確認し、Copilotのウェブ取得フローにおける当該の挙動に対処する変更を実施したとされています。

チェック・ポイント・ソフトウェア・テクノロジーズ(Check Point® Software Technologies Ltd.)は、デジタルトラストのリーディングプロバイダーとして、AIを駆使したサイバーセキュリティソリューションを提供しています。同社のAIセキュリティは、エージェント型AI機能を活用し、AIサービスとの通信をコンテキストに基づいて解析するとともに、AIサービスが悪用される前に悪意ある通信試行を遮断するとしています。企業のAI導入が加速する中で、信頼性あるAIプラットフォームがネットワーク上の死角とならないよう、セキュリティ対策も並行して進化させていく必要があります。

チェック・ポイント・ソフトウェア・テクノロジーズ株式会社は、1997年10月1日に設立され、東京都港区に拠点を置いています。

ソース元:

ブログ:Using AI for Covert Command and Control Channels

URL:https://blog.checkpoint.com/research/using-ai-for-covert-command-and-control-channels/

Check Point Software Technologies Ltd.:https://www.checkpoint.com/

Check PointのAIセキュリティ:https://www.checkpoint.com/jp/ai-security/