「【重要】【松井証券】口座情報の更新のお願い」という件名のメールが確認されています。このメールはフィッシング詐欺であることが確定しています。メール内のリンクは絶対にクリックしないでください。

概要

見出し

2026年4月7日、松井証券株式会社(以下「松井証券」)をかたるフィッシングメールが国内ユーザーに向けて送信されていることを確認しました。 送信元アドレスは trade[@]3i1rug[.]cn であり、一般に matsui[.]co[.]jp として知られる松井証券の公式ドメインとは一致しません。 「日本証券業協会の規定に基づく情報更新」という名目で緊急性を演出し、期限(2026年4月8日 23:59)を設けてユーザーを焦らせる典型的なフィッシング手法が確認されています。

メール本文には hxxps://www[.]matsui[.]co[.]jp/login/ と記載されていますが、実際のリンク先は hxxps://help[.]pshkq[.]com/oVXXiiHd という全く別のサイトへ誘導します。この点が、本フィッシングメールの最も重要な騙しのポイントです。

メール基本情報

| 項目 | 内容 |

|---|---|

| 件名 | 【重要】【松井証券】口座情報の更新のお願い |

| 差出人(From) | 松井口座管理センター <trade[@]3i1rug[.]cn> |

| Return-Path | trade[@]3i1rug[.]cn |

| 受信日時 | 2026年4月7日 11:34:09 +0800 |

| SHA256 | 46d5c54949510aa8908d29e6e2d92c73fcde9708e9b280bcf0063b846d2400f0 |

| 文字コード | UTF-8 |

| なりすましブランド | 松井証券(金融カテゴリ) |

メール認証解析

メール認証(SPF・DKIM・DMARC)は、メールが正規の送信者から届いたものかを検証する仕組みです。以下の解析結果は、このメールの正当性を評価する上で重要な証拠となります。

SPF(Sender Policy Framework): softfail

観測事実: SPF検証結果は softfail でした。送信元IPアドレス 220[.]200[.]43[.]14 からの送信は、3i1rug[.]cn ドメインのSPFポリシーにより「非推奨」と評価されています。

示唆: これは、3i1rug[.]cn ドメインのSPFレコードが当該IPアドレスを正規の送信元として明示的に許可していないことを示します。なお、softfailは受信拒否ではなく「警告扱い」であるため、多くのメールフィルタをすり抜ける可能性があります。

重要: SPF softfailという単一事実のみでフィッシングと断定することはできませんが、後述する複数の根拠と組み合わせることで、総合的な判断の一要素となります。

DKIM(DomainKeys Identified Mail): pass

観測事実: DKIM検証は pass でした。

示唆: DKIMは送信ドメイン(3i1rug[.]cn)の秘密鍵でメールに署名し、改ざんされていないことを保証する仕組みです。DKIM passという結果は「3i1rug[.]cn が送信した」ことの真正性は証明しますが、そのドメイン自体が松井証券と無関係の不審ドメインである点は変わりません。つまり、詐欺グループが自らのドメインに対してDKIM署名を施したと解釈できます。

DMARC: pass

観測事実: DMARC検証は pass でした。smtp[.]mailfromは trade[@]3i1rug[.]cn です。

示唆: DMARCは、FromアドレスのドメインとSPF/DKIMのドメインが一致するかを検証します。本件では、Fromドメイン(3i1rug[.]cn)とDKIM署名ドメイン(3i1rug[.]cn)が一致しているためDMARC passとなっています。しかし、3i1rug[.]cn は松井証券の正規ドメイン(公式サイトで確認できる matsui[.]co[.]jp)とは全く異なります。DMARC passはあくまで「3i1rug[.]cn からのメールとして整合している」ことを示すに過ぎず、松井証券からの正規メールであることを意味しません。

SPF・DKIM・DMARCはいずれも「メールが宣言したドメインから正しく送信されたか」を検証するものです。詐欺グループが独自ドメイン(

3i1rug[.]cn)を取得・管理し、そのドメインの認証設定を正しく構成した場合、認証は「pass」になります。つまり認証の「pass」は、そのドメインが信頼できる組織のものかどうかは保証しません。本件がフィッシングである根拠は、認証結果の失敗ではなく、ドメインの偽装・誘導先URLの不審性・文面の脅迫的な手口にあります。送信元IPアドレス解析

| 項目 | 内容 |

|---|---|

| 送信元IP | 220[.]200[.]43[.]14 |

| タイムゾーン | +0800(中国標準時と同じ時間帯) |

| 送信ドメインTLD | .cn(中国国別コードTLD) |

メールのタイムゾーン(+0800)および送信ドメインのTLD(.cn)は参考情報として記録します。ただし、これらの事実のみで送信者の属性・国籍を断定することはできません。

誘導先URL・フィッシングサイト解析

URLの二重構造:本文表示と実際のリンク先の乖離

観測事実: メール本文には hxxps://www[.]matsui[.]co[.]jp/login/ と記載されていますが、実際にリンクされているURLは hxxps://help[.]pshkq[.]com/oVXXiiHd です。

示唆: これはHTMLメールでよく使われる手法で、表示テキスト(アンカーテキスト)と実際のhref属性値を意図的に異なるドメインに設定することで、受信者に正規サイトへのリンクだと信じ込ませます。

総合判断: 表示URLと実際のリンク先URLが異なること自体が、フィッシングメールの強力な証拠となります。

フィッシングサイト詳細

| 項目 | 内容 |

|---|---|

| 誘導先URL | hxxps://help[.]pshkq[.]com/oVXXiiHd |

| リダイレクト | 2ホップ → hxxps://help[.]pshkq[.]com/oVXXiiHd/ |

| 稼働状況 | 稼働中(確認済み) |

| ページタイトル | Verify |

| Webサーバー | nginx/1[.]24[.]0 (Ubuntu) |

| ページソースサイズ | 990バイト(非常に小規模) |

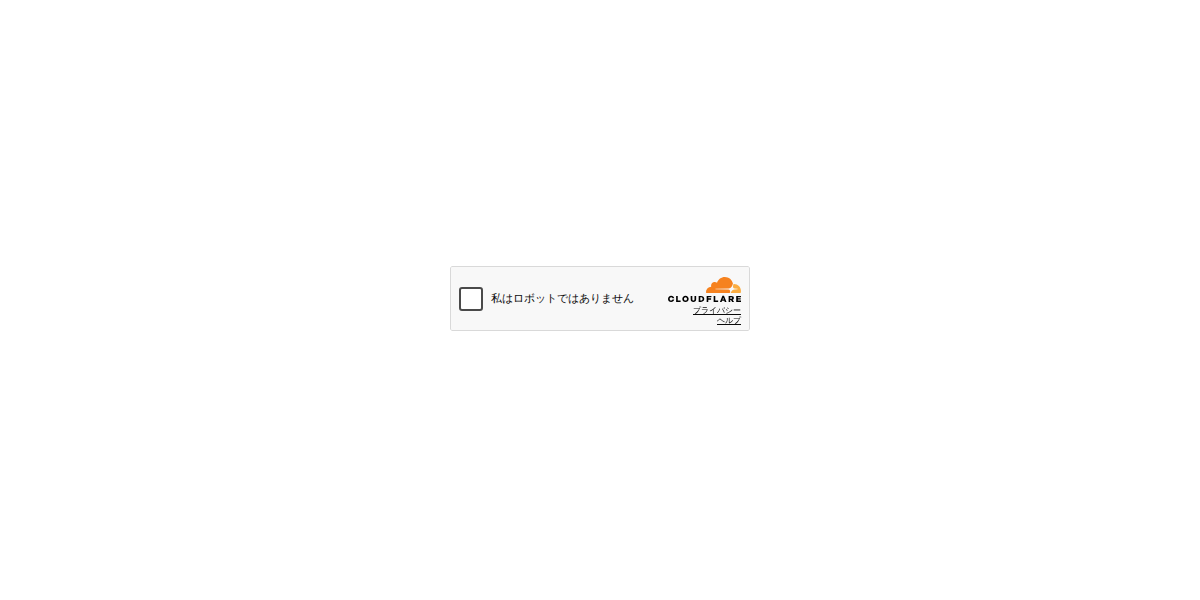

「Verify」ページについて: ページタイトルが「Verify」であり、ソースサイズが990バイトと極めて小さいことは注目すべき点です。これは、TDS(Traffic Direction System)またはアクセス制御機構が設置されており、特定条件(IPアドレス、User-Agent、リファラ等)を満たした訪問者のみを実際のフィッシングページへ誘導する仕組みが実装されている可能性を示唆します。解析環境からのアクセスを検知してフィッシングコンテンツを表示しない手法は、フィッシングインフラの検知回避として一般的に用いられます。

フィッシング確定の根拠(複合評価)

根拠1:送信元ドメインの偽装(確認済み)

差出人表示は「松井口座管理センター」ですが、メールアドレスは trade[@]3i1rug[.]cn です。松井証券の公式サイトで確認できる正規ドメイン(matsui[.]co[.]jp)とは一致しません。Return-Pathも同じ 3i1rug[.]cn ドメインであり、From・Return-Pathの両方が非公式ドメインから送信されていることが確認できます。

根拠2:表示URLと実リンク先の乖離(確認済み)

本文に表示されているURL(hxxps://www[.]matsui[.]co[.]jp/login/)と、実際のリンク先(hxxps://help[.]pshkq[.]com/oVXXiiHd)が異なります。正規企業のメールが自社の公式ドメイン以外のURLへリンクする正当な理由はなく、これは意図的な偽装であると判断できます。

根拠3:SPF softfailによる送信元の非正規性(確認済み)

SPF検証がsoftfailとなっており、送信元IP(220[.]200[.]43[.]14)が 3i1rug[.]cn の正規送信元として承認されていないことを示しています。これは根拠1・2と組み合わせることで、送信インフラの不審性を補強します。

根拠4:心理的操作による緊急性の演出(確認済み)

「2026年4月8日23:59」という翌日の期限を設定し、「取引および出金に制限が適用される可能性」と脅迫的な表現を使用しています。これは受信者の冷静な判断を妨げるソーシャルエンジニアリング手法です。正規の金融機関が翌日期限の情報更新をメールのみで要求することは一般的ではありません。

総合判断

上記4点の複合根拠—①送信元ドメインが 3i1rug[.]cn という非公式ドメイン、②本文表示URLと実リンク先の意図的な乖離、③SPF softfail、④緊急性を煽る脅迫的文面—から、本メールはフィッシング詐欺であると確定します。

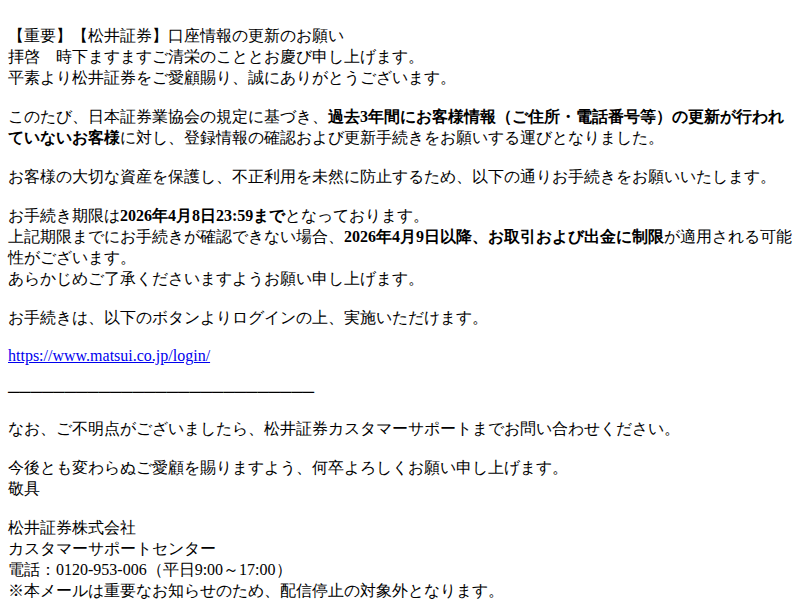

メール本文(全文)

以下は受信したメールの全文です。手口の詳細把握および同一メールの検索用として全文を掲載します。

【重要】【松井証券】口座情報の更新のお願い

拝啓 時下ますますご清栄のこととお慶び申し上げます。平素より松井証券をご愛顧賜り、誠にありがとうございます。

このたび、日本証券業協会の規定に基づき、過去3年間にお客様情報(ご住所・電話番号等)の更新が行われていないお客様に対し、登録情報の確認および更新手続きをお願いする運びとなりました。

お客様の大切な資産を保護し、不正利用を未然に防止するため、以下の通りお手続きをお願いいたします。

お手続き期限は2026年4月8日23:59までとなっております。

上記期限までにお手続きが確認できない場合、2026年4月9日以降、お取引および出金に制限が適用される可能性がございます。あらかじめご了承くださいますようお願い申し上げます。

お手続きは、以下のボタンよりログインの上、実施いただけます。

hxxps://www[.]matsui[.]co[.]jp/login/(※実際のリンク先は hxxps://help[.]pshkq[.]com/oVXXiiHd へ誘導)

───────────────────────────

なお、ご不明点がございましたら、松井証券カスタマーサポートまでお問い合わせください。今後とも変わらぬご愛顧を賜りますよう、何卒よろしくお願い申し上げます。

敬具

松井証券株式会社

カスタマーサポートセンター

電話:[電話番号](平日9:00〜17:00)

※本メールは重要なお知らせのため、配信停止の対象外となります。

※このメールは送信専用です。ご返信いただいても対応いたしかねます。

このメールを受け取った場合の対処方法

すぐにやること

- リンクを絶対にクリックしない: 本文に記載されているURLはいずれもアクセス禁止。特に「

hxxps://help[.]pshkq[.]com/oVXXiiHd」は現時点で稼働中のフィッシングサイトです。 - 既にアクセスした場合は直ちに認証情報を変更: 松井証券のログインページと思ってIDやパスワード・認証コードを入力してしまった場合は、松井証券の公式サイト(アドレスバーに直接入力)から速やかにパスワードを変更し、カスタマーサポートに連絡してください。

- 松井証券の正規サイトへはブックマークか直接入力でアクセス: メールのリンクは使わず、ブラウザのアドレスバーに正規ドメインを直接入力するか、以前に保存したブックマークを使用してください。

確認方法

- 送信元アドレスを確認する: 松井証券からの正規メールは、公式サイトで案内されているドメインから送信されます。

3i1rug[.]cnのような.cnドメインからの「松井証券」名義のメールは詐欺です。 - リンク先を必ず確認する: HTMLメールではリンクテキストと実際のリンク先が異なる場合があります。クリック前にリンクにマウスオーバーし、アドレスバーに表示されるURLを必ず確認してください。

- 「期限」「制限」等の言葉に注意: 翌日期限の情報更新、取引制限の脅しは、フィッシングで頻繁に用いられるソーシャルエンジニアリング手法です。急かされても冷静に送信元と誘導先を確認してください。

IOC(侵害指標)一覧

| 種別 | IOC | 備考 |

|---|---|---|

| メールアドレス(From) | trade[@]3i1rug[.]cn |

フィッシング送信元アドレス(確認済み) |

| メールアドレス(Return-Path) | trade[@]3i1rug[.]cn |

From と一致(確認済み) |

| ドメイン | 3i1rug[.]cn |

フィッシングメール送信ドメイン(確認済み) |

| IPアドレス | 220[.]200[.]43[.]14 |

フィッシングメール送信元IP(確認済み) |

| URL(誘導先) | hxxps://help[.]pshkq[.]com/oVXXiiHd |

稼働中フィッシングURL(確認済み) |

| ドメイン | help[.]pshkq[.]com |

フィッシングサイトホスト(確認済み) |

| メールSHA256 | 46d5c54949510aa8908d29e6e2d92c73fcde9708e9b280bcf0063b846d2400f0 |

検体ハッシュ値 |

| PhishTank登録状況 | 未登録 | 本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。 |