【結論】このメールは第一生命保険株式会社とは無関係のフィッシング詐欺メールです。メール内のリンクは絶対にクリックしないでください。

2026年5月14日、第一生命保険株式会社を騙り「不審なアクセスの検知」を口実に個人情報の入力を求めるフィッシングメールが確認されました。本記事では、このメールの技術的な解析結果を元に、詐欺の手口と見分け方を解説します。

メールの基本情報

見出し

| 項目 | 内容 |

|---|---|

| 件名 | 【重要】第一生命:ご利用端末における不審なアクセスの検知とアカウント保護のお願い |

| 差出人(表示名) | 第一生命保険株式会社 |

| 差出人(実際のアドレス) | master[@]oczyucth[.]mail35[.]pabxcx[.]com |

| Return-Path | master[@]oczyucth[.]mail35[.]pabxcx[.]com |

| 送信日時 | 2026年5月14日 14:49:49(JST) |

| SHA256 | 0df8d03ecb95460a081e759603bf133c9f1b2cd84459e0e49ad0dc4b651a7ec8 |

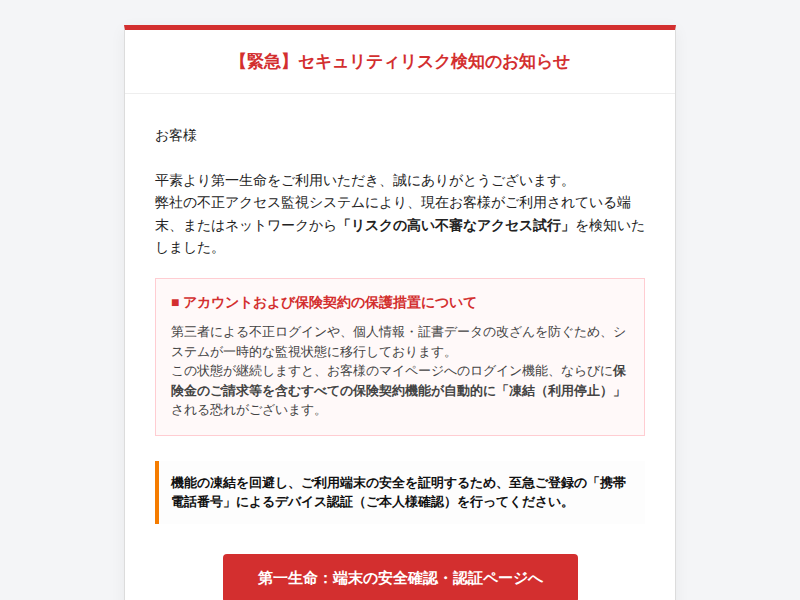

フィッシングメール本文(全文引用)

以下は受信されたフィッシングメールの全文です。このメールの件名や文面で検索してこのページに辿り着いた方は、同一の詐欺メールを受信している可能性が高いです。

お客様 平素より第一生命をご利用いただき、誠にありがとうございます。 弊社の不正アクセス監視システムにより、現在お客様がご利用されている 端末、またはネットワークから「リスクの高い不審なアクセス試行」を 検知いたしました。

━━━━━━━━━━━━━━━━━━━━━━━━━━

■ アカウントおよび保険契約の保護措置について

━━━━━━━━━━━━━━━━━━━━━━━━━━第三者による不正ログインや、個人情報・証書データの改ざんを防ぐため、 システムが一時的な監視状態に移行しております。

この状態が継続しますと、お客様のマイページへのログイン機能、 ならびに【保険金のご請求等を含むすべての保険契約機能】が 自動的に「凍結(利用停止)」される恐れがございます。

機能の凍結を回避し、ご利用端末の安全を証明するため、 至急ご登録の「携帯電話番号」によるデバイス認証(ご本人様確認)を 行ってください。

▼ 第一生命:端末の安全確認・認証ページへ ▼

hxxps://login[.]hzluxi[.]com/?2HPnzY8naGBfrEJjPzU8hlID※上記リンクより専用ページへアクセスし、ご登録の携帯電話番号を 入力して認証を完了させてください。 認証完了後、リスク制限は即時解除されます。

※本メールにお心当たりがない場合でも、念のため セキュリティ状況のご確認をお願いいたします。

————————————————–

発行:第一生命保険株式会社 サイバーセキュリティ対策窓口

※本通知は、リスクを検知したアカウントへ自動配信されております。

[番号]

————————————————–

HTMLメール構造の解析

誘導ボタンの観測

本メールのHTML版には、以下の誘導ボタンが1件確認されました。

| 項目 | 内容 |

|---|---|

| 表示文言 | 「第一生命:端末の安全確認・認証ページへ」 |

| リンク先URL | hxxps://www[.]gcawvk[.]com/?JpNjqJ9Z9hHzjuTts6TVGbW5 |

| HTML class属性 | btn-verify, security-wrap, content-body, action-btn-area |

| 直前の文脈 | 「機能の凍結を回避し、ご利用端末の安全を証明するため、至急ご登録の『携帯電話番号』によるデバイス認証(ご本人様確認)を行ってください。」 |

「至急」「凍結を回避」という緊急性を煽る文言の直後にボタンを配置し、読者に冷静な判断をさせない構成になっています。

HTML版とテキスト版のURL差異

注目すべき点として、HTML版とプレーンテキスト版で異なるフィッシングURLが使用されています。

| メール形式 | 記載URL |

|---|---|

| HTML版(ボタンのリンク先) | hxxps://www[.]gcawvk[.]com/?JpNjqJ9Z9hHzjuTts6TVGbW5 |

| プレーンテキスト版 | hxxps://login[.]hzluxi[.]com/?2HPnzY8naGBfrEJjPzU8hlID |

受信者が使用するメールクライアントによってHTML版またはテキスト版が表示されるため、どちらの形式で閲覧してもフィッシングサイトへ誘導される仕組みです。2つの異なるドメインを使い分けることで、片方がブロックされても残りのURLで誘導を継続できる構造となっています。

ゼロ幅Unicode文字の挿入

HTML版の本文中に、人間の目には見えない「ゼロ幅Unicode文字」が複数箇所に挿入されていることが確認されました。以下はその一例です。

| 表示上のテキスト | 挿入されたゼロ幅文字 | 挿入位置 |

|---|---|---|

| 登録 | U+200C(ZERO WIDTH NON-JOINER) | 「登」と「録」の間 |

| 利用 | U+200B(ZERO WIDTH SPACE) | 「利」と「用」の間 |

| 防ぐ | U+FEFF(ZERO WIDTH NO-BREAK SPACE) | 「防」と「ぐ」の間 |

| ならびに | U+200D(ZERO WIDTH JOINER) | 「な」と「ら」の間 |

これらのゼロ幅文字は画面上には表示されないため、読者が気づくことはありません。しかし内部的には単語が分断されているため、「登録」「利用」「凍結」などのフィッシング関連キーワードでメールをフィルタリングするスパム対策システムを回避する目的で挿入されていると考えられます。正規の企業メールでこのような手法が用いられることは一般的にありません。

技術的分析

差出人アドレスの分析

観測事実:差出人の表示名は「第一生命保険株式会社」となっていますが、実際のメールアドレスは master[@]oczyucth[.]mail35[.]pabxcx[.]com です。第一生命保険株式会社の正規ドメインは、一般に dai-ichi-life[.]co[.]jp として知られています(公式サイトで確認できます)。

示唆:送信元ドメイン pabxcx[.]com は第一生命保険株式会社とは無関係のドメインです。さらに、サブドメイン oczyucth[.]mail35 はランダムな文字列と連番を含んでおり、大量配信用のインフラの一部である可能性を示唆しています。

メール認証結果(SPF / DKIM / DMARC)

メール認証は、送信者が正当であるかを検証する仕組みです。本メールの認証結果を以下に示します。

| 認証方式 | 結果 | 解説 |

|---|---|---|

| SPF | softfail | 送信元IPアドレスが、送信ドメイン(pabxcx[.]com)のSPFレコードで完全には許可されていない状態 |

| DKIM | pass | メールの電子署名が有効であることを示す |

| DMARC | pass | 送信ドメインのDMARCポリシーに適合していることを示す |

重要な注意点:DKIM passおよびDMARC passは、送信ドメイン pabxcx[.]com に対する認証結果であり、第一生命保険株式会社の正規ドメイン dai-ichi-life[.]co[.]jp に対する認証ではありません。攻撃者が自身の送信インフラに適切なDKIM署名とDMARCポリシーを設定していることを意味します。つまり「このメールは pabxcx[.]com から送信された」ことが認証されているだけであり、第一生命保険からの正規メールであることは一切証明されていません。

DKIM/DMARCがpassしていると一部のスパムフィルタを通過しやすくなるため、攻撃者が意図的にメール認証を整備した巧妙な手口といえます。一方でSPFはsoftfailとなっており、送信インフラの設定が完全ではないことも確認されています。

送信元インフラストラクチャ

| 項目 | 内容 |

|---|---|

| 送信元IPアドレス | 35[.]219[.]184[.]76 |

| 組織 | Google LLC |

| CIDR | 35[.]208[.]0[.]0/12 |

観測事実:メールの送信元IPアドレス 35[.]219[.]184[.]76 はGoogle LLCに帰属するIPアドレス帯(35[.]208[.]0[.]0/12)に含まれています。

示唆:Google Cloudは多くの正規サービスで使用されるインフラですが、同時にフィッシングメールの送信基盤としても悪用される事例が報告されています。送信元IPがGoogle LLCであること自体は正規・不正の判断材料にはなりませんが、第一生命保険株式会社が自社のメール配信に当該IPアドレスを使用しているとは考えにくい状況です。

フィッシングURLの解析

HTML版のURL:TDS(Traffic Direction System)の検出

観測事実:HTML版のメールに含まれるボタンのリンク先 hxxps://www[.]gcawvk[.]com/?JpNjqJ9Z9hHzjuTts6TVGbW5 にアクセスしたところ、TDS(Traffic Direction System)が検出されました。今回の調査では、最終的に e-stat[.]9g4icuky[.]shop へリダイレクトされることが確認されています。

TDSとは:TDS(Traffic Direction System)は、アクセス元のIPアドレス、地域、ブラウザの種類などの条件に基づいて、アクセスごとに異なるドメインへリダイレクトする仕組みです。フィッシング攻撃では、この仕組みを使うことで以下のような利点を得ています。

- 特定のURLをブロックしても、別のドメインへ誘導先を切り替えることができる

- セキュリティ研究者やクローラーからのアクセスを識別し、フィッシングページの露出を制限できる

- 被害者の地域やデバイスに応じて、最適化された偽サイトを表示できる

テキスト版のURL:クローキング(解析回避)の検出

観測事実:テキスト版に記載された hxxps://login[.]hzluxi[.]com/?2HPnzY8naGBfrEJjPzU8hlID にアクセスしたところ、2回のリダイレクトを経て hxxps://www[.]a[.]com(安全なドメイン)へ転送されました。現在このURLはエラーまたは停止状態です。

示唆:セキュリティ研究者や自動解析ツールからのアクセスを検知すると、無害なドメインへリダイレクトしてフィッシングページを隠す「クローキング」と呼ばれる手法が用いられています。実際の被害者がアクセスした場合には、別のフィッシングサイトへ誘導されていた可能性があります。

誘導先ドメインの状況

| ドメイン | 役割 | 状態 |

|---|---|---|

| www[.]gcawvk[.]com | HTML版の誘導先(TDS入口) | 稼働中 |

| login[.]hzluxi[.]com | テキスト版の誘導先 | 停止/エラー |

| e-stat[.]9g4icuky[.]shop | TDSによるリダイレクト先(今回観測) | 確認済み(レスポンス0バイト) |

最終リダイレクト先の e-stat[.]9g4icuky[.]shop はCloudflareを使用しており、サーバーからのレスポンスは0バイトでした。TDSによるアクセス制御により、調査環境からのアクセスにはコンテンツが返されなかった可能性があります。

総合判断

以下の複数の証拠を総合的に評価し、本メールはフィッシング詐欺であると確定しています。

- ブランドのなりすまし(確認済み):表示名に「第一生命保険株式会社」を使用しながら、実際の送信元ドメイン

pabxcx[.]comは同社の正規ドメインdai-ichi-life[.]co[.]jpとは完全に異なる - SPF softfail(確認済み):送信元IPアドレスが送信ドメインのSPFレコードで完全に許可されていない

- クローキングの検出(確認済み):テキスト版URLが安全なドメインへの回避リダイレクトを行っており、フィッシング解析を妨害する仕組みが実装されている

- TDSの使用(確認済み):HTML版URLがアクセスごとに異なるドメインへリダイレクトするTDS型攻撃インフラを使用している

- ゼロ幅文字の挿入(確認済み):スパムフィルタ回避を目的としたゼロ幅Unicode文字がHTML本文に挿入されている

これらの証拠は単独でも警戒すべきものですが、複数が同時に検出されていることから、組織的に準備されたフィッシング攻撃であると判断できます。

このフィッシングメールの見分け方

1. 差出人のメールアドレスを確認する

表示名が「第一生命保険株式会社」となっていても、実際のメールアドレスが @pabxcx[.]com のように無関係なドメインであれば、なりすましメールです。メールソフトで差出人をクリックまたはタップすると、実際のアドレスを確認できます。

2. 恐怖心を煽る表現に注意する

本メールでは「不審なアクセス試行を検知」「すべての保険契約機能が凍結される」「至急認証を行ってください」など、恐怖と緊急性を煽る表現が多用されています。正規の金融機関が、メール1通で全機能の凍結を予告し、リンクからの即時操作を求めることは一般的ではありません。

3. リンク先のURLを確認する

メール内のリンクにカーソルを合わせる(スマートフォンでは長押しする)と、実際のリンク先URLが表示されます。本メールのリンク先は gcawvk[.]com や hzluxi[.]com であり、第一生命保険の正規ドメインではありません。

4. 携帯電話番号の入力を求める手口に注意する

本メールの手口は「デバイス認証」を口実に携帯電話番号の入力を求めるものです。入力された電話番号は、二段階認証の突破やSMSフィッシング(スミッシング)など、さらなる攻撃に悪用される危険性があります。

5. 末尾の「[番号]」に注目する

メール末尾に「[番号]」というテンプレート変数の痕跡が残っています。これは大量配信システムで差し込み変数が正しく展開されなかった結果であり、正規の企業メールでは見られない不備です。

IOC(侵害指標)一覧

本フィッシングメールに関連するIOC(Indicators of Compromise)の一覧です。セキュリティ対策製品やフィルタリングルールへの登録にご活用ください。

| 種別 | 値 | 備考 |

|---|---|---|

| 送信元メールアドレス | master[@]oczyucth[.]mail35[.]pabxcx[.]com | From / Return-Path |

| 送信元ドメイン | oczyucth[.]mail35[.]pabxcx[.]com | 送信インフラ |

| 送信元IPアドレス | 35[.]219[.]184[.]76 | Google LLC(35[.]208[.]0[.]0/12) |

| フィッシングURL(HTML版) | hxxps://www[.]gcawvk[.]com/?JpNjqJ9Z9hHzjuTts6TVGbW5 | TDS入口・稼働中 |

| フィッシングURL(テキスト版) | hxxps://login[.]hzluxi[.]com/?2HPnzY8naGBfrEJjPzU8hlID | クローキング検出・停止 |

| リダイレクト先ドメイン | e-stat[.]9g4icuky[.]shop | TDS経由のリダイレクト先 |

| フィッシングドメイン | gcawvk[.]com | HTML版誘導先 |

| フィッシングドメイン | hzluxi[.]com | テキスト版誘導先 |

| フィッシングドメイン | 9g4icuky[.]shop | 最終リダイレクト先 |

| メールSHA256 | 0df8d03ecb95460a081e759603bf133c9f1b2cd84459e0e49ad0dc4b651a7ec8 | メールファイルのハッシュ値 |

PhishTank登録状況

| URL | 登録状況 |

|---|---|

| hxxps://www[.]gcawvk[.]com/?JpNjqJ9Z9hHzjuTts6TVGbW5 | 本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。 |

| hxxps://login[.]hzluxi[.]com/?2HPnzY8naGBfrEJjPzU8hlID | 本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。 |

このメールへの具体的な対処方法

メールを受信した場合

- メール内のリンクやボタンは一切クリック(タップ)しないでください

- メールを削除してください

- 第一生命保険の契約状況が心配な場合は、メール内のリンクではなく、ブラウザのアドレスバーに公式サイトのURLを直接入力するか、公式アプリからログインして確認してください

リンクをクリックしてしまった場合

- 情報を入力していない場合:ブラウザのタブを閉じてください。リンクをクリックしただけであれば、TDSを経由してリダイレクトされますが、個人情報の入力を行わなければ直接的な被害は限定的です。念のためブラウザの履歴・Cookieを削除することを推奨します。

- 携帯電話番号を入力してしまった場合:

- 第一生命保険株式会社のカスタマーセンターに連絡し、不正なアクセスがないか確認を依頼してください

- 入力した電話番号宛に届くSMS(ショートメッセージ)に十分注意してください。攻撃者が入手した電話番号を使って、SMSフィッシング(スミッシング)や二段階認証コードの窃取を試みる可能性があります

- 身に覚えのない認証コードのSMSが届いた場合、記載されたコードを絶対に他者に教えないでください

- その他の個人情報(パスワード、暗証番号等)を入力してしまった場合:

- 第一生命のマイページのパスワードを直ちに変更してください(公式サイトから直接アクセスして変更すること)

- 同じパスワードを他のサービスでも使用している場合は、それらのサービスのパスワードもすべて変更してください

- フィッシング詐欺の被害に遭った場合は、最寄りの警察署または警察相談専用電話(#9110)に相談してください