2026年第1四半期の主な調査結果

CPRの調査では、以下の主要な結果が示されています。

-

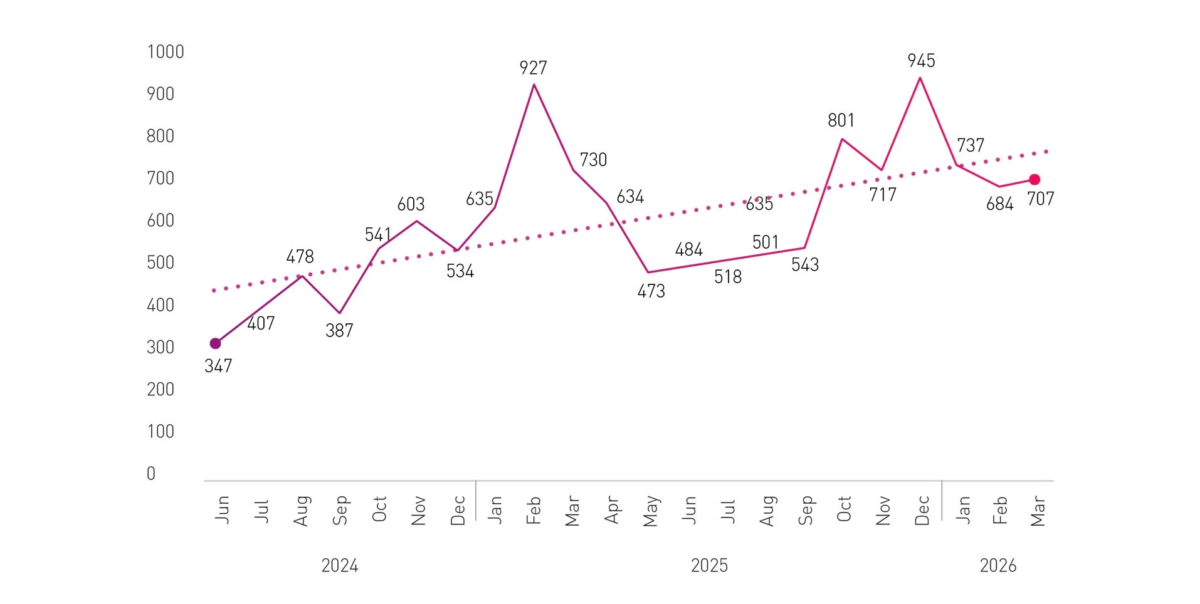

恐喝被害組織数: データ漏えいサイト(DLS)に公開された数によると、約2,122組織がランサムウェアによる恐喝被害に遭いました。これは第1四半期として過去2番目に多く、ランサムウェアが一時的な脅威ではなく、継続的な防御が求められる高水準で推移していることを示唆しています。

-

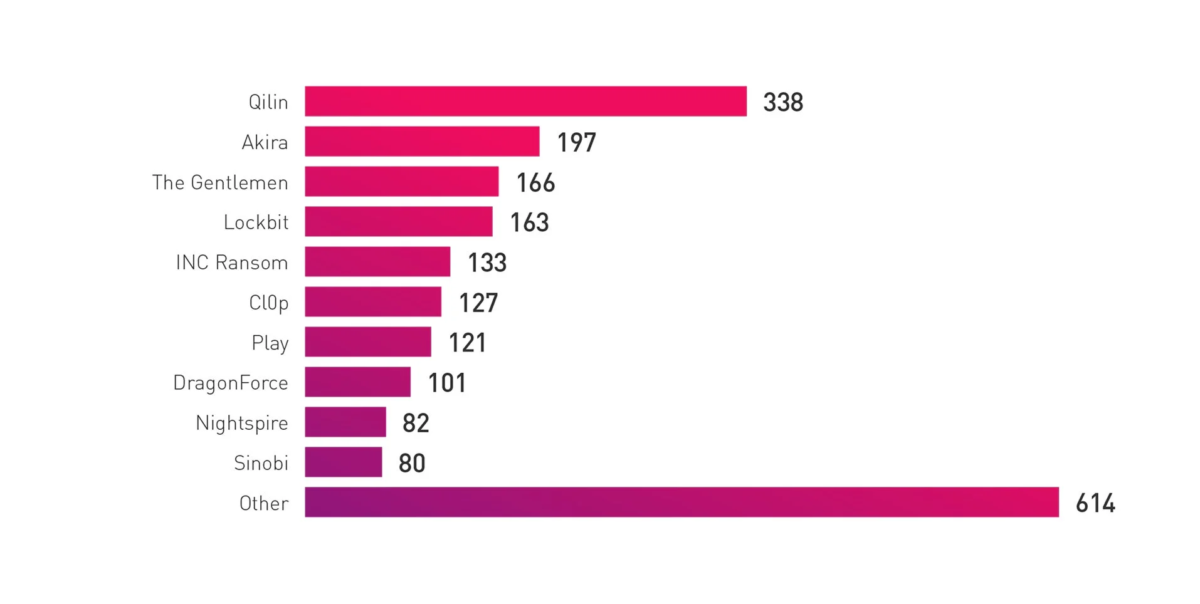

上位グループによる独占: 上位10のランサムウェアグループが全被害の約71%を独占しており、2025年に見られたエコシステムの分散化から、より少数のグループが攻撃の大半を主導する状況へと逆転しています。これにより、攻撃の一貫性、規模、専門性が高まり、組織が侵害された際の潜在的な被害も拡大しています。

-

活発なグループ: Qilinが3四半期連続で最も活発なグループとなり、今四半期は約338件の被害に関与しました。一方、The Gentlemenは2025年第4四半期の約40件から、2026年第1四半期には約315%増加の約166件へと急増し、今四半期で最も急成長したグループとしています。また、LockBitは今四半期に約163件の被害に関与し、過去の摘発による活動停止を経て再び主要グループの一角に復帰しました。法執行機関による摘発は一時的な活動の鈍化をもたらすに過ぎず、生き残ったメンバーは再結集し、新たな戦略で活動を再開する傾向が示されています。

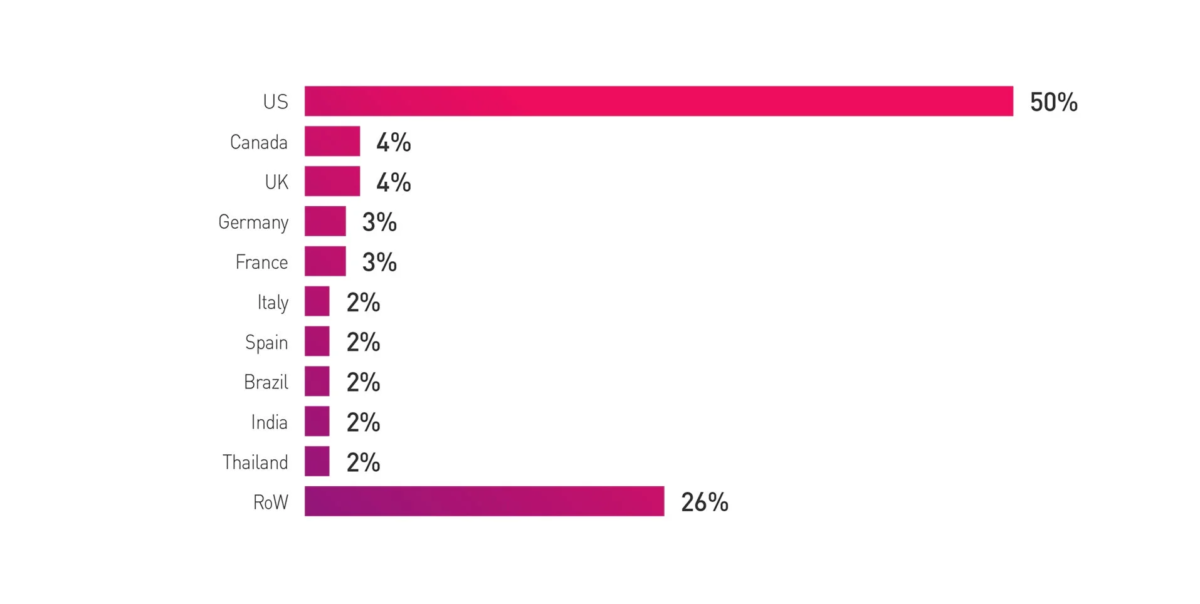

被害の地理的分布:「アクセス可能性」が攻撃意図を優先

ランサムウェアの標的は、業界ごとの優先順位だけでなく、「アクセス可能な状態かどうか」が重要な要因の一つとなっています。CPRの調査では、被害組織の分布は、攻撃者が従来重視してきた業界価値の高い分野だけでなく、悪用可能なインフラや事前に確保されたアクセス経路が存在する分野により多く集中しているとしています。

-

米国が中心: 報告された被害者のほぼ半数(約49.6%)が米国に集中しており、これは同国における企業の事業基盤の規模と一致しています。また、標的の圧倒的多数は西側先進国が占めています。

-

タイの急浮上: タイは、単一の主要ランサムウェアグループ(The Gentlemen)に関連する被害者の約10.8%を占め、初めて標的国の上位にランクインしました。

-

特定の国への集中: Playグループは活動の約85.1%を米国を拠点とする組織に集中させており、個々のグループが特定の国に重点的に狙いを定めることが可能であると示しています。

この「アクセス可能性重視」の状況により、ランサムウェアによるリスクは、攻撃者が「狙いたい組織」から「すでに侵入の足場がある組織」へと移行しています。従来「収益性が高い」とされていなかった業界でも、未対応の脆弱性や露出を抱えている場合、格好の標的となり得ると警鐘を鳴らしています。

2026年のランサムウェア情勢と対策

製造業、ビジネスサービス、医療、産業分野は引き続き主要な標的となっています。これらの分野は、資金力があるというだけでなく、ダウンタイムへの耐性が低く環境が複雑であるため、一度アクセスを確保した場合にその影響力を増幅できるためと分析されています。ランサムウェア攻撃の成否は、単なる身代金の要求ではなく、業務の停止や混乱をどれだけ引き起こせるかにより多く左右されるとCPRは指摘しています。

チェック・ポイントの脅威インテリジェンスグループマネージャーであるセルゲイ・シュキエヴィチ氏は、次のように述べています。「2026年のランサムウェア情勢は、もはや単純な数の問題ではなく、集中化と加速を軸としています。高度な能力を持つより少数のグループが攻撃の大半を担うようになり、個々のインシデントはこれまで以上に大きな影響を業務、財務の両面にもたらしています。これとともに、攻撃者のライフサイクルはAIによって加速し、初期アクセスの獲得から悪用までのスパンが急速に短縮され始めました。その結果、既存の露出や脆弱性はこれまで以上に危険なものとなりつつあります。こうした中で組織に必要なのは、ランサムウェアインシデントへの事後対応からの脱却です。アクセス管理上のギャップを解消するとともに、IDおよびネットワーク制御を強化し、攻撃が自動化・高速化される前にラテラルムーブメントを制限することで、リスクを未然に防止し、低減していく必要があります」。

組織はランサムウェアインシデントへの事後対応から脱却し、初期アクセスの未然防止こそが重要であると強調されています。アクセス管理上のギャップ解消、IDおよびネットワーク制御の強化、ラテラルムーブメントの制限といった予防優先の対策が求められています。

ソース元

-

Q1 2026 Ransomware Report: Fewer Groups, Higher Impact

https://blog.checkpoint.com/research/q1-2026-ransomware-report-fewer-groups-higher-impact/ -

Check Point Software Technologies Ltd.

https://www.checkpoint.com