⚠ 本記事で解析したメールはフィッシング詐欺メール(確定)です。メール内のリンクは絶対にクリックしないでください。

概要

見出し

2026年4月7日、楽天証券(一般に公式ドメイン rakuten-sec[.]co[.]jp として知られている)を騙るフィッシングメールが確認されました。件名は「【重要】春の特別プレゼントキャンペーン終了のお知らせと最終確認のお願い」であり、楽天ポイント6,000ptの特典受取を口実にログインを誘導します。実際のリンク先はTraffic Direction System(TDS)を介した不正サイトへのリダイレクトインフラであり、認証情報の窃取を目的とした攻撃と判断しています。

| 項目 | 値 |

|---|---|

| 件名 | 【重要】春の特別プレゼントキャンペーン終了のお知らせと最終確認のお願い No[.]15971954 |

| 差出人(表示) | 楽天証券ニュース <info[@]chateraisehotel[.]jp> |

| Return-Path | admin[@]9v9e[.]com |

| 受信日時 | 2026年4月7日(火)08:47:03 +0900 |

| SHA256 | b1cfcdeb0897e073295089a9941d5dbd6761ccefd9b3f3766730e557c675e2eb |

| フィッシング判定 | 確定(証拠強度: moderate、複合根拠) |

本文の矛盾:テンプレート使い回しの痕跡

メール本文を精査すると、攻撃者によるテンプレート管理の杜撰さを示す矛盾が複数確認されています。

- 件名と本文でキャンペーン名が不一致(確認済み):件名は「春の特別プレゼントキャンペーン」と記載されているが、本文中には「秋の特別プレゼントキャンペーン」と書かれている。季節が一致していない。これは、旧テンプレートを流用した際に置換漏れが発生したことを強く示唆する。

- 件名と本文で管理番号が不一致(確認済み):件名の管理番号は「No[.]15971954」、本文中の番号は「No[.]31804834」と異なる。正規の自動配信システムでは通常一致するはずの値であり、大量フィッシングメール基盤による機械的な生成ミスと考えられる。

- 締め切り日の設定(観測事実):「2026年4月8日(水)9:59」という翌日締切を設定し、心理的な焦りを煽っている。これはフィッシングメールで広く使われる時間的圧力の手口である。

メール認証の詳細解析

メール認証とは、受信したメールが正規の送信者から届いたものかを検証する仕組みです。SPF・DKIM・DMARCの3つが組み合わさって機能します。本メールでは複数の認証機構が問題のある結果を示しており、これが複合的なフィッシング判断の根拠のひとつとなっています。

| 認証 | 結果 | 意味 |

|---|---|---|

| SPF | softfail | 送信元IPが、From欄に表示されたドメインの公式送信元として明示的に許可されていない状態。「pass」でも「fail」でもない中間的な失敗であり、送信元の正当性を保証しない。 |

| DKIM | pass | 署名の検証は通過している。ただし、DKIMは「このドメインが署名した」ことを示すに過ぎず、Fromアドレスのドメインと一致しない場合は正規送信の証明にならない。署名ドメインと表示Fromが一致しているかをDMARCが検証する。 |

| DMARC | fail | DMARCはSPFまたはDKIMの検証結果と、Fromアドレスのドメインとの一致(アライメント)を総合判定する。failということは、SPF/DKIMのいずれもFromアドレスのドメインと整合しないことを意味する。 |

From / Return-Path の乖離

観測事実:メールのFrom欄には info[@]chateraisehotel[.]jp(シャトレーゼホテルのドメインと思われる第三者ドメイン)が表示されているが、エラー返送先を示すReturn-Pathには全く別のドメイン admin[@]9v9e[.]com が設定されている。また、DKIMのpass判定はFromとは異なるドメインの署名であることを示唆する。

示唆:正規企業の自動配信では、FromドメインとReturn-PathドメインおよびDKIM署名ドメインが一致または密接に関連していることが一般的である。今回のように楽天証券を名乗りながら、実際の送信基盤が無関係な複数ドメインに分散している状況は、送信元の詐称を強く示唆する。

総合判断:SPF softfail・DMARC fail・From/Return-Path/DKIM署名ドメインの不整合という複数の認証上の問題が重なっており、このメールが楽天証券の正規インフラから送信されたものでないと判断する。

送信元IPアドレスの解析

観測事実:本メールの送信元IPは 34[.]130[.]35[.]3 であり、登録組織はGoogle LLCのクラウドインフラ(CIDR: 34[.]128[.]0[.]0/10)に属する。

示唆:Google Cloud PlatformなどのパブリッククラウドはSMTPリレーとして悪用されることがあり、IPの評判が高いため一部のスパムフィルターをすり抜けやすい。楽天証券が一般にその正規ドメインとして知られている rakuten-sec[.]co[.]jp のメール配信に、同社と関係のないGoogle CloudのIPを使用する合理的な理由は存在しない。

総合判断:Google Cloud IPからの送信という事実単独での断定はできないが、前述の認証失敗・From詐称と組み合わせると、攻撃者がクラウドサービスを踏み台として利用した可能性が高いと判断する。

リンク・リダイレクト構造の解析

表示URLと実際のリンク先の乖離

観測事実:メール本文中に表示されているURLは hxxps://www[.]rakuten-sec[.]co[.]jp/ITS/V_ACT_Login[.]html であり、一見すると楽天証券の公式ログインURLのように見える。しかし、実際にリンクが張られているURLは hxxps://www[.]minimalisticapparel[.]com/?V_ACT_Login=O8ZbW97hj72pKwsRWWYc2G3xkn という全く無関係なドメインであることが確認されている。

示唆:HTMLメールではリンクの表示テキストと実際のhref属性を別々に指定できる。攻撃者はこの仕様を利用し、正規URLのように見せかけながら不正サイトへ誘導している。テキストメーラーや一部のセキュリティソフトがリンクテキストのみで判定する場合、検出を回避できる可能性がある。

TDS(Traffic Direction System)の検出

観測事実:リンク先ドメイン minimalisticapparel[.]com はTraffic Direction Systemとして機能していることが解析により確認された(確認済み)。アクセスごとに異なるドメインへリダイレクトする挙動が観測されており、今回の調査では最終的に smallaxvideo[.]com への誘導が確認された。

TDSとは:Traffic Direction Systemとは、アクセスするたびに誘導先URLを動的に切り替えるフィッシング攻撃インフラの中継機構です。セキュリティ研究者や自動解析ツールによるアクセスを検出した場合に無害なページを返し、実際の被害者には詐欺ページを表示するなど、アクセス環境に応じた振り分けを行います。これにより、静的なURLブラックリストによる検出を困難にします。

誘導先の状態:hxxps://www[.]smallaxvideo[.]com/login はCloudflareのサーバーを利用しており、解析時点ではソースサイズ0バイトが返却された。これはアクセス制御(Bot検出・地域制限・環境フィンガープリント等)により、解析環境からの取得がブロックされた可能性を示唆する。

総合判断:正規ドメインへのリンクに偽装したURL、TDSによる動的リダイレクト、Cloudflare利用による検出回避という三層の検出回避手法が組み合わされており、高度に設計された攻撃インフラと判断する。

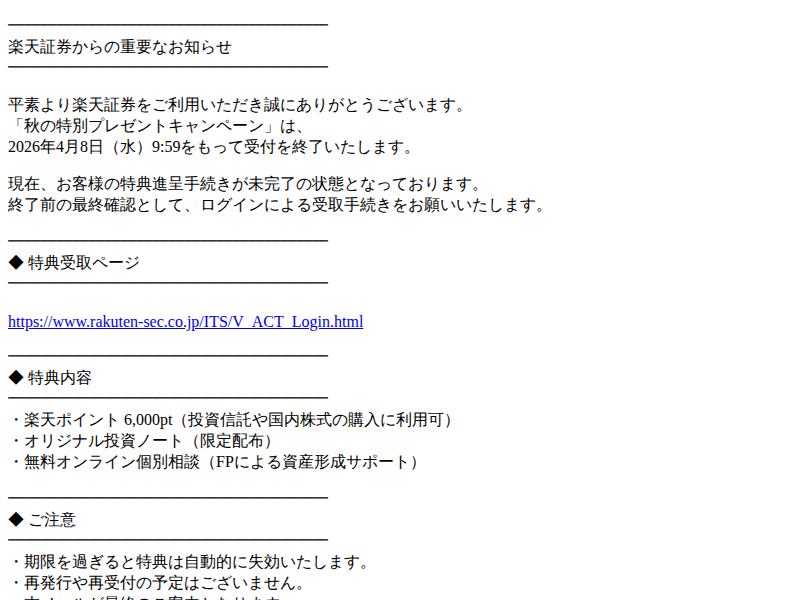

メール本文(全文)

以下は受信したフィッシングメールの本文全文です。検索で到達した方が同一のメールかどうかを確認できるよう、原文のまま掲載します。

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 |

【重要】春の特別プレゼントキャンペーン終了のお知らせと最終確認のお願い No[.]31804834 ━━━━━━━━━━━━━━━━━━━━ 楽天証券からの重要なお知らせ ━━━━━━━━━━━━━━━━━━━━ 平素より楽天証券をご利用いただき誠にありがとうございます。 「秋の特別プレゼントキャンペーン」は、 2026年4月8日(水)9:59をもって受付を終了いたします。 現在、お客様の特典進呈手続きが未完了の状態となっております。 終了前の最終確認として、ログインによる受取手続きをお願いいたします。 ━━━━━━━━━━━━━━━━━━━━ ◆ 特典受取ページ ━━━━━━━━━━━━━━━━━━━━ hxxps://www[.]rakuten-sec[.]co[.]jp/ITS/V_ACT_Login[.]html ━━━━━━━━━━━━━━━━━━━━ ◆ 特典内容 ━━━━━━━━━━━━━━━━━━━━ ・楽天ポイント 6,000pt(投資信託や国内株式の購入に利用可) ・オリジナル投資ノート(限定配布) ・無料オンライン個別相談(FPによる資産形成サポート) ━━━━━━━━━━━━━━━━━━━━ ◆ ご注意 ━━━━━━━━━━━━━━━━━━━━ ・期限を過ぎると特典は自動的に失効いたします。 ・再発行や再受付の予定はございません。 ・本メールが最終のご案内となります。 ━━━━━━━━━━━━━━━━━━━━ このメールはシステムにより自動配信されています。 ご返信いただいても対応いたしかねます。 発行元:楽天証券株式会社 (C)Rakuten Securities, Inc SKU0NN |

このメールを受け取った場合の対処

リンクをクリックしてしまった場合

- 直ちにブラウザを閉じる:誘導先はTDSによる動的リダイレクトを使用しており、アクセス環境に応じてフィッシングページが表示される。

- 楽天証券IDとパスワードを入力した場合は即座に変更する:楽天証券の公式サイト(公式サイトは検索エンジンで「楽天証券」と検索して公式ドメインを確認してください)にて直接ログインしパスワード変更を行う。メール内のリンクは使用しない。

- 楽天証券の公式サポートに連絡する:不正ログインの有無を確認するとともに、二段階認証の設定を行う。

- 金融機関への連絡:証券口座に連動した銀行口座がある場合は、念のため入出金履歴を確認する。

メールを受け取ったが操作していない場合

- メールを削除し、差出人アドレスを迷惑メールとして報告する。

- 件名・差出人が同一のメールが複数届いている場合は、総務省の「迷惑メール相談センター」へ転送通報することを検討する。

このメールを見分ける手順

- 件名と本文の季節名称が一致しているか確認する:今回のフィッシングメールは「件名=春、本文=秋」と矛盾しており、テンプレート使い回しの証拠となっている。

- リンクのhref属性を確認する:PCではリンクにマウスオーバーすると実際のリンク先がブラウザのステータスバーに表示される。表示テキストのURLと一致しない場合は詐欺の可能性が高い。

- 差出人のメールアドレスのドメインを確認する:「楽天証券ニュース」と名乗っていても、メールアドレスが

chateraisehotel[.]jpや9v9e[.]com等、楽天証券と無関係なドメインであれば詐欺メールと判断できる。

IOC(侵害指標)一覧

以下のドメイン・IPはフィッシング攻撃インフラとして本解析で確認されたものです。セキュリティ機器・フィルタリングソフトへのブロック登録に活用してください。

送信インフラ

| 種別 | 値 | 備考 |

|---|---|---|

| 送信元IP | 34[.]130[.]35[.]3 | Google LLC / CIDR: 34[.]128[.]0[.]0/10 |

| From(表示) | info[@]chateraisehotel[.]jp | 楽天証券とは無関係の第三者ドメイン |

| Return-Path | admin[@]9v9e[.]com | エラー返送先ドメイン |

フィッシングインフラ(URL・ドメイン)

| 種別 | 値 | 状態 |

|---|---|---|

| TDS中継URL | hxxps://www[.]minimalisticapparel[.]com/?V_ACT_Login=O8ZbW97hj72pKwsRWWYc2G3xkn | 稼働中(確認済み)・TDS検出 |

| TDS中継ドメイン | minimalisticapparel[.]com | 稼働中(確認済み) |

| 最終誘導先URL | hxxps://www[.]smallaxvideo[.]com/login | アクセス制御あり(Cloudflare) |

| 最終誘導先ドメイン | smallaxvideo[.]com | 今回観測(TDSにより変動の可能性) |

メールハッシュ

| アルゴリズム | 値 |

|---|---|

| SHA256 | b1cfcdeb0897e073295089a9941d5dbd6761ccefd9b3f3766730e557c675e2eb |

PhishTank登録状況

本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。

まとめ:複合的根拠によるフィッシング確定判定

本メールをフィッシング(確定)と判断した根拠は以下の複数の独立した証拠の組み合わせによります。

- SPF softfail:Fromドメインの公式送信元として認可されていないIPからの送信

- DMARC fail:SPF/DKIMいずれもFromドメインとのアライメントが成立しない

- 楽天証券のブランド詐称(確認済み):楽天証券の名称を使用しながら、送信元ドメインは

chateraisehotel[.]jp、Return-Pathは9v9e[.]comという無関係なドメインを使用 - リンク詐称(確認済み):表示URLは

rakuten-sec[.]co[.]jpだが実際のリンク先はminimalisticapparel[.]com - TDS検出(確認済み):アクセスごとに誘導先ドメインが動的変化するTDS型攻撃インフラを使用

- 本文の内部矛盾(確認済み):件名「春」・本文「秋」・件名管理番号と本文管理番号の不一致

これらの証拠が複合的に重なることから、本メールは楽天証券を騙った金融フィッシング詐欺メールであると確定しています。