2026年4月3日、クレジットカード「ビューカード」を騙るフィッシングメールの受信が確認されました。本記事では、メール本文・送信インフラ・誘導先ドメインの解析結果を証拠付きで公開し、同様のメールを受け取った方への注意喚起および攻撃インフラの公開による活動阻害を目的としています。

概要

| 項目 | 内容 |

|---|---|

| 件名 | 「ビュー」:サインイン試行 |

| 差出人表示 | VIEWCARD <noreply[@]mta252[.]fsggzyjy[.]com> |

| 受信日時 | 2026年4月3日(金)19:38:45 JST |

| なりすまし対象ブランド | ビューカード(JR東日本グループのクレジットカード。公式サイトは一般にviewcard[.]co[.]jpとして知られています) |

| フィッシング判定 | 確定 |

| メールSHA256 | 51a7bafc59152cc1dbc99c25669b6ab5e2d1bea6cccc9810a55e3c170767f2d2 |

判定根拠(複合)

- 差出人ドメイン(

mta252[.]fsggzyjy[.]com)がビューカード公式ドメインと無関係(確認済み) - SPF softfail:ビューカード公式の送信ポリシーに合致しない送信元IPからの送信を示唆

- 誘導先URL(

hxxps://dgnangui[.]com/views/shzpovqf[.]aspx)がPhishTankに登録済み(phish_id: 9382851) - 中国系メーラー(Foxmail 7[.]2)の使用痕跡

- 登録289日の短命ドメインへの誘導

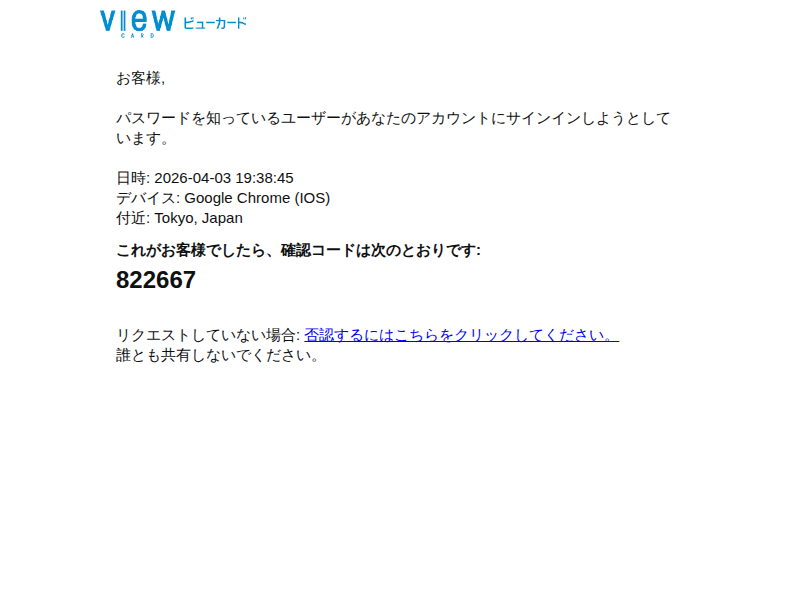

メール本文(全文)

以下は受信したフィッシングメールの本文全文です。件名や文面でこのページに辿り着いた方は、このメールがフィッシング詐欺であることをご確認ください。

お客様, パスワードを知っているユーザーがあなたのアカウントにサインインしようとしています。

日時: 2026-04-03 19:38:45

デバイス: Google Chrome (IOS)

付近: Tokyo, Japanこれがお客様でしたら、確認コードは次のとおりです: 822667

リクエストしていない場合:

否認するにはこちらをクリックしてください。誰とも共有しないでください。

本文の危険ポイント

- 「パスワードを知っているユーザーがサインインしようとしている」:受信者に「すぐに操作しなければ」という焦りを与える典型的な脅迫型フィッシング文面

- 「確認コード: 822667」:OTP(ワンタイムパスワード)形式の数字を提示することで、本物のセキュリティ通知に見せかけている

- 「否認するにはこちらをクリック」:「自分ではない」と思わせてリンクをクリックさせる誘導。このリンクが誘導先フィッシングサイトへのURLになっています

- 「誰とも共有しないでください」:正規の金融機関が送るセキュリティ通知の文体を模倣し、信頼性を演出

メール認証解析

メールには「SPF」「DKIM」「DMARC」と呼ばれる3つの送信元認証技術があります。それぞれが何を示しているか解説します。

SPF(Sender Policy Framework):softfail

| 結果 | 意味 |

|---|---|

| softfail(~all) | 送信元IPがドメインの正規送信ポリシーに合致しないが、ポリシー上は拒否まではしない |

観測事実:smtp[.]mailfromドメイン(mta252[.]fsggzyjy[.]com)に対してSPF softfailが記録されています。

示唆:送信元IP(171[.]2[.]64[.]36)が、当該ドメインのSPFポリシーで明示的に許可された送信IPに含まれていないことを示します。

補足:softfailはポリシー上「疑わしいが拒否はしない」扱いであり、迷惑メールフォルダへの振り分けに影響する場合があります。

DKIM(DomainKeys Identified Mail):pass

観測事実:DKIM署名の検証はpassと記録されています。

示唆:これは攻撃者が自身の管理するドメイン(fsggzyjy[.]com)に対してDKIM鍵を正規に設定していることを意味します。DKIM passは「正規のビューカードが送った」ことを証明するものではなく、「そのドメインの管理者が署名した」ことを示すにすぎません。

総合判断:攻撃者が送信インフラを丁寧に構成してDKIM passを取得しているのは、スパムフィルターを通過させるためのTTP(攻撃者の戦術・技術・手順)として一般的に知られています。

DMARC:pass

観測事実:DMARCの評価もpassと記録されています。

示唆:DMARCはSPFまたはDKIMのいずれかがHeader-Fromドメインとアライメント(一致)した場合にpassとなります。今回はDKIM passかつドメインアライメントが成立しているため、DMARCはpassと評価されます。

重要:Header-From(表示名に使われるドメイン)はmta252[.]fsggzyjy[.]comであり、ビューカード公式ドメインではありません。DMARCがpassであっても、それはこの非公式ドメインの文脈での話であり、ブランドなりすましの事実を否定しません。

From/Return-Path の不整合

観測事実:表示上の差出人は「VIEWCARD」ですが、実際の送信ドメインはmta252[.]fsggzyjy[.]comです。Return-Pathはnoreply-[受信者アドレス][@]mta252[.]fsggzyjy[.]comという形式で、受信者アドレスをサブアドレスとして埋め込んでいます。

示唆:表示名に正規ブランド名(VIEWCARD)を使いつつ、実際のメール送信インフラは全く関係のないドメインを使用しています。Return-PathへのVERP形式(受信者アドレス埋め込み)は、バウンス管理目的で正規配信でも利用される一般的な技術ですが、今回は送信ドメイン自体がフィッシング目的の非公式ドメインであるため、補助的な指標として評価しています。

送信元インフラ解析

| 項目 | 値 |

|---|---|

| 送信元IP | 171[.]2[.]64[.]36 |

| CIDR | 171[.]2[.]0[.]0/15 |

| 国 | JP(日本) |

| 組織 | SOFTBANK Corp. |

観測事実:送信元IPのRDAP情報によれば、当該IPはSOFTBANK Corp.が管理するIPアドレス帯(171[.]2[.]0[.]0/15)に属し、地理的には日本国内に位置します。

示唆:日本国内のソフトバンク回線から送信されている可能性があります。攻撃者が国内回線を使用することで、海外IPブロックによるフィルタリングを回避している可能性が示唆されます。ただし、VPN・プロキシ・ボット感染端末を経由した送信も一般的に存在するため、送信元が日本在住の攻撃者であるとは断定しません。

補足:後述のメーラー解析では中国系メーラー(Foxmail)の痕跡が確認されており、送信元の地理的帰属と攻撃者の所在地が一致しない可能性があります。

誘導先URL解析

| 項目 | 値 |

|---|---|

| 誘導先URL | hxxps://dgnangui[.]com/views/shzpovqf[.]aspx |

| リダイレクト先 | hxxps://dgnangui[.]com(2ホップ後) |

| 現在の状態 | 停止/エラー(解析時点) |

観測事実:メール内リンクは/views/shzpovqf[.]aspxというパスを持ち、2回のリダイレクトを経てドメインルートへ誘導されます。解析時点ではサイトが停止またはエラー状態でした。

示唆:パスにviewsを含んでいることは、ビューカードを意識したURL設計の可能性があります(未確認)。フィッシングサイトはTDS(Traffic Distribution System)やアクセス制御によって、特定の条件(地域・UA・リファラー等)のアクセスのみにフィッシングページを表示し、それ以外には無害なページを返すか接続を拒否する手法を採ることが一般的に知られています。解析時点での停止は、こうした制御またはサイトの停止によるものと考えられます。

重要:サイトが現時点で表示されなくても、過去に被害者が誘導されていた可能性があります。また、条件を満たすアクセスには依然フィッシングページが表示される可能性があります(未確認)。

ドメイン登録情報

| 項目 | 値 |

|---|---|

| ドメイン | dgnangui[.]com |

| レジストラ | eName Technology Co., Ltd. |

| 登録日 | 2025年6月18日 |

| ドメイン年齢(解析時点) | 289日 |

| ネームサーバー | ns1[.]judns[.]com、ns2[.]judns[.]com |

ドメイン年齢について

ドメイン年齢とは、ドメインが登録されてからの経過日数です。フィッシングサイトは使い捨て目的で短命ドメインを使うことが多く、289日(約9[.]6ヶ月)は詐欺目的ドメインとして典型的な範囲です。正規の金融機関のドメインは数年〜数十年の運用実績を持つのが一般的です(公式サイトで確認できます)。

レジストラ・ネームサーバーについて

観測事実:レジストラはeName Technology Co., Ltd.(中国系レジストラ)、ネームサーバーはjudns[.]com系が使用されています。

示唆:後述のFoxmail使用痕跡と合わせて、中国語圏の攻撃者インフラを利用している可能性を示す状況証拠の一つです。ただし、レジストラ・NS・メーラーの地域傾向のみで攻撃者の所在地を断定することはできません。

メーラー・エンコード解析

| 項目 | 値 |

|---|---|

| X-Mailer | Foxmail 7[.]2 |

| Content-Type charset | utf-8 |

| Subject encoding | utf-8 |

観測事実:メールヘッダーのX-Mailerフィールドに「Foxmail 7[.]2」が記録されています。FoxmailはTencent(テンセント)が提供する中国語圏で広く使われるメーラーとして一般に知られています。

示唆:正規の金融機関はメール配信に専用のMTA(メール転送エージェント)を使用するため、Foxmailのようなデスクトップメーラーのヘッダーが付くことは一般的にありません。このことは、本メールが正規のビューカードシステムから送信されたものでないことを示す補助指標の一つです。

注意:X-Mailerヘッダーは送信者が自由に改ざんできるため、これのみで中国からの送信と断定することはできません。ただし、レジストラ・ネームサーバー・メーラーの3つが中国語圏への関連を示唆することは、総合判断における参考情報として評価します。

使われている手口の解説

1. 表示名詐称(Display Name Spoofing)

メールクライアントに表示される「差出人名」は「VIEWCARD」と表示されます。しかし実際の送信元アドレスはnoreply[@]mta252[.]fsggzyjy[.]comという全く無関係のドメインです。多くのメールアプリは「VIEWCARD」という名前しか表示せず、実際のメールアドレスを確認しないと騙されます。

確認方法:差出人の名前部分をタップ・クリックして、実際のメールアドレスを確認してください。正規のビューカードからのメールは、公式サイトで案内されているドメインから送信されます。

2. 緊急性を煽る脅迫型文面

「パスワードを知っているユーザーがあなたのアカウントにサインインしようとしています」という文面は、受信者に「今すぐ対処しなければアカウントが乗っ取られる」という恐怖感と焦りを与えることを目的としています。冷静に判断できる状態を奪うための心理的操作技術です。

3. 「否認する」リンクを使った誘導

「自分ではない」と思ったユーザーが「否認するにはこちらをクリック」を押すことを想定した設計です。「アカウントを守るためのアクション」に見せかけて、フィッシングサイトへ誘導します。正規の金融機関でも同様の文面を使うことがありますが、リンク先ドメインを必ず確認してください。

4. DKIM/DMARCを通過させる送信インフラの構築

攻撃者は自身が管理するドメイン(fsggzyjy[.]com)に対してDKIM署名を適切に設定しており、DKIM passかつDMARC passという結果を意図的に作り出しています。「DMARC passなら安全」という誤解を利用したTTPです。重要なのは「どのドメインのDMARCがpassか」であり、ビューカードの正規ドメインのDMARCとは無関係です。

5. ASPXファイルを使ったフィッシングページ

誘導先URLのパス(/views/shzpovqf[.]aspx)は.aspx(ASP[.]NET)形式です。これはWindowsサーバー上で動作するWebアプリケーションを示唆します。ランダムな文字列のファイル名は、URLスキャンツールによる検出を回避するための一般的な手法として知られています。

このメールへの対処方法

このメールを受け取った場合

- リンクをクリックしないでください。メール内の「否認するにはこちらをクリックしてください」リンクはフィッシングサイトへの誘導です。

- 確認コード(822667)を入力・共有しないでください。このコードは攻撃者が生成した偽のコードですが、万が一正規サービスと関連する操作を誘導するサイトに入力してしまった場合、被害につながる可能性があります。

- 本当にサインイン試行があるか心配な場合は、このメールに記載されたリンクからではなく、ブラウザで直接ビューカード公式サイト(公式サイトで確認できるURL)にアクセスし、セキュリティ通知を確認してください。

- 差出人アドレスを確認してください。正規のビューカードからのメールは

fsggzyjy[.]comドメインからは送信されません。 - メールを削除してください。誤ってリンクをクリックしてしまった場合は、パスワードの変更とカード会社への連絡を行ってください。

普段からの対策

- 金融機関からのメールは、差出人の「名前」ではなく「メールアドレスのドメイン部分」を必ず確認する習慣をつける

- ビューカードのサービスにはパスキー・二段階認証など追加の認証手段を設定しておく

- 緊急性を煽るメールほど、一度立ち止まって公式サイトへ直接アクセスして確認する

- メールクライアントの設定で「差出人のフルアドレスを常に表示」する設定にする

IOC(侵害指標)一覧

以下の情報はセキュリティエンジニア・SOC担当者向けのブロックリスト作成等にご活用ください。

メール関連

| 種別 | 値 |

|---|---|

| メールSHA256 | 51a7bafc59152cc1dbc99c25669b6ab5e2d1bea6cccc9810a55e3c170767f2d2 |

| 差出人ドメイン | mta252[.]fsggzyjy[.]com |

| Return-Pathドメイン | mta252[.]fsggzyjy[.]com |

| 送信元IP | 171[.]2[.]64[.]36 |

| 送信元CIDR | 171[.]2[.]0[.]0/15 |

URL・ドメイン

| 種別 | 値 |

|---|---|

| 誘導先URL | hxxps://dgnangui[.]com/views/shzpovqf[.]aspx |

| リダイレクト先 | hxxps://dgnangui[.]com |

| フィッシングドメイン | dgnangui[.]com |

| ネームサーバー | ns1[.]judns[.]com、ns2[.]judns[.]com |

PhishTank登録状況

| URL | phish_id | 状態 |

|---|---|---|

hxxps://dgnangui[.]com/views/shzpovqf[.]aspx |

9382851 | 登録済み・未検証 |

参考情報

| 項目 | 値 |

|---|---|

| X-Mailer | Foxmail 7[.]2 |

| ドメイン登録日 | 2025-06-18 |

| レジストラ | eName Technology Co., Ltd. |

| メール受信日時 | 2026-04-03 19:38:45 +0900 |