M365環境におけるフィッシング・BECの脅威

見出し

Microsoft 365やGoogle Workspaceといったクラウドサービスが広く利用される中、フィッシングやビジネスメール詐欺(BEC)による攻撃は巧妙化の一途を辿っています。これらの脅威は、標準的なメールセキュリティ対策をすり抜けて発生するケースが少なくありません。特に、フィッシングメールを通じて認証情報が窃取され、アカウントが不正利用される被害は後を絶たない状況です。

フィッシングメール自体を阻止することはアカウント乗っ取り被害を大幅に抑制する効果がありますが、全ての攻撃を防ぎきることは困難とされています。そのため、メールをすり抜けてしまった後の対策が不可欠であり、不審なログインやメール送信といったアカウント侵害の兆候に早期に気づくことが重要であると指摘されています。

「すり抜け」後の兆候、見逃していませんか

フィッシングやBECの多くは、正規のアカウントを悪用する攻撃であるため、従来の「防ぐ」ことに特化した対策だけでは検知が難しいのが現状です。これにより、企業は以下のような課題に直面することがあります。

-

どのユーザーのアカウントに異常が発生しているか不明

-

不審なログインやメール送信などの兆候に気づけない

結果として、インシデントへの対応が遅れ、社内説明に苦慮するケースも発生しています。対策を講じていても「気づけていない」状態では、リスクを適切にコントロールしているとは言えません。

ウェビナーで追加対策の判断軸を整理

マジセミ株式会社が開催する今回のウェビナーでは、フィッシング/BECによるアカウント乗っ取りの被害を抑えるため、フィッシングメール段階での防御と、すり抜け後に発生するアカウント侵害の兆候検知をどのように組み合わせるべきかが整理されます。

具体的には、不審なログインや異常なメール送信といった兆候をどのように可視化し、どこまで把握できていれば判断できるのか、現実的な対策の優先順位と判断軸が提示される予定です。単なる製品紹介ではなく、自社の現状において「何が見えていないのか」「どこにリスクが残っているのか」を明確にするための視点を提供することを目指しています。

こんな方におすすめ

本ウェビナーは、以下のような課題を持つCISOや情報システム部門の責任者などに特に推奨されています。

-

フィッシング対策は実施しているが、すり抜け後の検知に課題を感じている方

-

フィッシングメール対策とアカウント不正利用対策を切り分けて考えられていない方

-

すり抜け後に発生する不審なログインやメール送信の兆候に気づけず、対応に苦慮した経験がある方

-

アカウント侵害の兆候や不正アクセスを見逃していないか不安がある方

-

CISO/情シス責任者として、現状の対策で十分か判断に迷っている方

-

追加対策の必要性を、具体的なリスクに基づいて社内説明したい方

開催概要

-

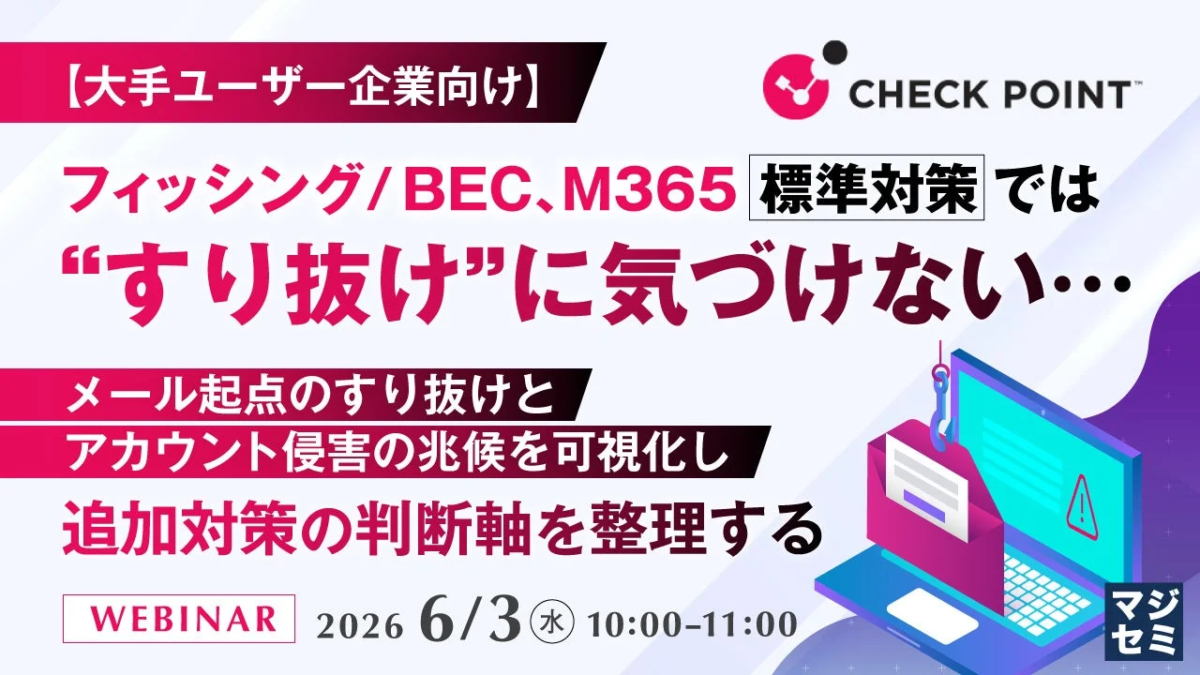

テーマ: 「【大手ユーザー企業向け】フィッシング/BEC、M365標準対策では“すり抜け”に気づけない…」

-

開催日時: 2026年6月3日(水)10:00 – 11:00

-

主催・共催: チェック・ポイント・ソフトウェア・テクノロジーズ株式会社、マジセミ株式会社

マジセミ株式会社は、東京都港区海岸1丁目2-20 汐留ビルディング3階に本社を置き、「参加者の役に立つ」ウェビナーの開催を継続していくとしています。

関連情報

-

マジセミ株式会社 お問い合わせ: https://majisemi.com/service/contact/

-

過去セミナー公開資料、他の募集中セミナー: https://majisemi.com/?el=MM

ソース元

-

ページタイトル: 『【大手ユーザー企業向け】フィッシング/BEC、M365標準対策では“すり抜け”に気づけない…』というテーマのウェビナーを開催