2026年4月3日、松井証券(matsui[.]co[.]jp)を詐称したフィッシングメールの受信が確認されました。「MFA設定を2026年4月5日17時までに完了しないとサービスが制限される」という期限圧力を利用し、偽の公式サイトへ誘導する手口です。本記事では、技術証拠に基づいてフィッシングと確定した根拠、攻撃インフラの構造、および対処方法を解説します。

目次

見出し

1. メール概要

| 項目 | 内容 |

|---|---|

| 件名 | 【重要】多要素認証(MFA)設定の義務化と重要なお願い |

| 表示差出人(From) | 松井証券 <information[@]matsui[.]co[.]jp> |

| 実際の送信経路(Return-Path) | dobd-[受信者アドレス][@]mail1[.]neihuangzx[.]com |

| 送信元IP | 4[.]128[.]116[.]34 |

| 受信日時 | Fri, 03 Apr 2026 13:18:07 +1100 |

| SHA256(メールファイル) | 25d86a6446d438a68b9ed7a2c6dc0d875574bff7a89606f84b43d3373df64aab |

| ブランド詐称対象 | 松井証券(カテゴリ: 金融) |

| フィッシング判定 | 確定(複合証拠による) |

2. メール本文(全文)

以下は、受信したフィッシングメールの本文全文です。検索でこのページに到達した方の参考のため全文を掲載します。

松井証券|多要素認証(MFA)設定のお願い

お客様各位

平素より松井証券のサービスをご利用いただき、誠にありがとうございます。

■ サービスの継続利用に関する重要なお知らせ

お客様により安全・快適にサービスをご利用いただくため、

「多要素認証(MFA)」の設定 を 2026年4月5日 17時 までに完了いただくようお願い申し上げます。期限までに設定が完了されない場合、サービス利用に一部制限が発生する可能性がございます。

1. 多要素認証(MFA)の導入について

金融サービスのセキュリティ基準向上に伴い、当社ではより堅牢な認証方法として多要素認証の導入を決定いたしました。

お客様の資産を不正アクセスから保護するための重要な措置です

ログイン時のセキュリティを強化し、安心して取引いただけます

設定後も、認証方法の変更や管理はお客様ご自身で行っていただけます2. 設定手続きのご案内

下記の公式サイトよりログイン後、「セキュリティ設定」よりお手続きください。

松井証券 公式サイトへアクセス

所要時間の目安:約3~5分■ 設定未完了時の対応について

2026年4月5日 17時までに設定が確認できないお客様については、

金融庁の定める「オンライン取引における顧客保護に関するガイドライン」に基づき、

預かり資産の保護を目的とした利用制限を実施させていただく場合がございます。≪重要なお知らせ≫

本設定は、お客様ご自身によるオンライン手続きで完了可能です

設定時には、登録済みの連絡先(メールアドレス・電話番号)への確認コード送信が行われます

不審なメールや電話による個人情報の照会には応じないようご注意ください本通知は、松井証券のオンライン取引サービスをご利用のお客様全員に送付しております。

本件に関するお問い合わせや、既に設定がお済みの場合につきましては、下記までご連絡ください。

松井証券 カスタマーサービスセンター

電話:+81-3-6[郵便番号](受付時間:平日 9:00~17:00)

最終受付:2026年4月5日 16時30分まで※ 土曜日も13時まで電話対応を延長実施いたします(4月20日のみ)

© 2026 Matsui Securities Co., Ltd. All Rights Reserved.

本文の心理的誘導手口

- 期限圧力(緊急性の煽り):「2026年4月5日17時まで」という具体的な締切を設定し、冷静な判断を妨げる

- 損失の脅し:「サービス利用に一部制限」「預かり資産の保護を目的とした利用制限」という表現で資産凍結を匂わせる

- 権威付け:「金融庁の定めるガイドライン」という実在する規制機関名を無断で利用し、公式通知に見せかける

- 逆説的な警告:「不審なメールや電話による個人情報の照会には応じないよう」と書くことで、このメール自体への疑いを払拭しようとする

- 所要時間の提示:「約3〜5分」と記載することで、クリックのハードルを下げる

3. メール認証解析

メール認証とは、送信元が主張するドメインの正当なサーバーから送信されたかを検証する仕組みです。SPF・DKIM・DMARCの3つが業界標準として使われています。

3-1. SPF(Sender Policy Framework): softfail

観測事実:SPF検証結果は softfail でした。SPFとは「このドメインからのメールを送っていいIPアドレス」をDNSに登録し、受信側が照合する仕組みです。softfail(~all)は、送信元IPがSPFレコードで明示的に許可されていないことを意味します。

示唆:メールの表示上の差出人は information[@]matsui[.]co[.]jp と記載されていますが、実際の送信IPである 4[.]128[.]116[.]34 は、松井証券が公式に認定した送信サーバーではないことが示唆されます。

3-2. DKIM(DomainKeys Identified Mail): permerror

観測事実:DKIM検証結果は permerror(恒久的検証エラー)でした。DKIMとは、メール送信者がメール本文・ヘッダーに電子署名を施し、受信側がその署名を検証する仕組みです。

示唆:permerror は、DKIMレコードの構文不正・鍵が存在しない・セレクター参照に問題がある等の場合に発生します。本件においてDKIM署名の正当性は確認できない状態です。

3-3. DMARC: fail

観測事実:DMARC検証結果は fail でした。DMARCは「SPFまたはDKIMが、Fromヘッダーのドメインと整合するか」を確認し、いずれも整合しない場合にfailとなります。

示唆:松井証券の正規ドメイン matsui[.]co[.]jp はDMARCポリシーを公開しており(一般に確認できる情報)、このメールはそのポリシーに合格していません。

3-4. From / Return-Path 不整合

観測事実:表示差出人(From)は information[@]matsui[.]co[.]jp ですが、実際のメール送信経路を示すReturn-Pathは dobd-[受信者アドレス][@]mail1[.]neihuangzx[.]com という全く別のドメインです。

示唆:Return-Pathに受信者ごとのユニーク文字列を埋め込む形式(VERP形式)は、正規のメール配信でも使われることがあります。しかし本件では、neihuangzx[.]com というドメインが松井証券とは無関係である点が重要です。このドメインから送信されたメールが松井証券を詐称しているという事実は、後述の複合証拠と合わせてフィッシングの強力な指標となります。

| 認証項目 | 結果 | 意味 |

|---|---|---|

| SPF | softfail | 送信IPが正規ドメインのSPFレコードで許可されていない |

| DKIM | permerror | 署名の正当性が確認できない(恒久的検証エラー) |

| DMARC | fail | SPF・DKIM共にFromドメインと整合しない |

| From / Return-Path | 不整合 | 表示上の送信元と実際の送信ドメインが異なる |

4. 攻撃インフラ解析

4-1. 送信元IPアドレス

| 項目 | 内容 |

|---|---|

| IP | 4[.]128[.]116[.]34 |

| 用途 | フィッシングメール送信サーバー(確認済み) |

4-2. フィッシングURLの構造

本メールに含まれていたリンク先URLは以下です:

|

1 |

hxxps://www[.]wordanalogy[.]cfd/jpcdinksvnsaMgjtjtwamt |

このURLは、直接フィッシングページを表示するのではなく、TDS(Traffic Direction System)と呼ばれる中継システムとして動作することが確認されています。

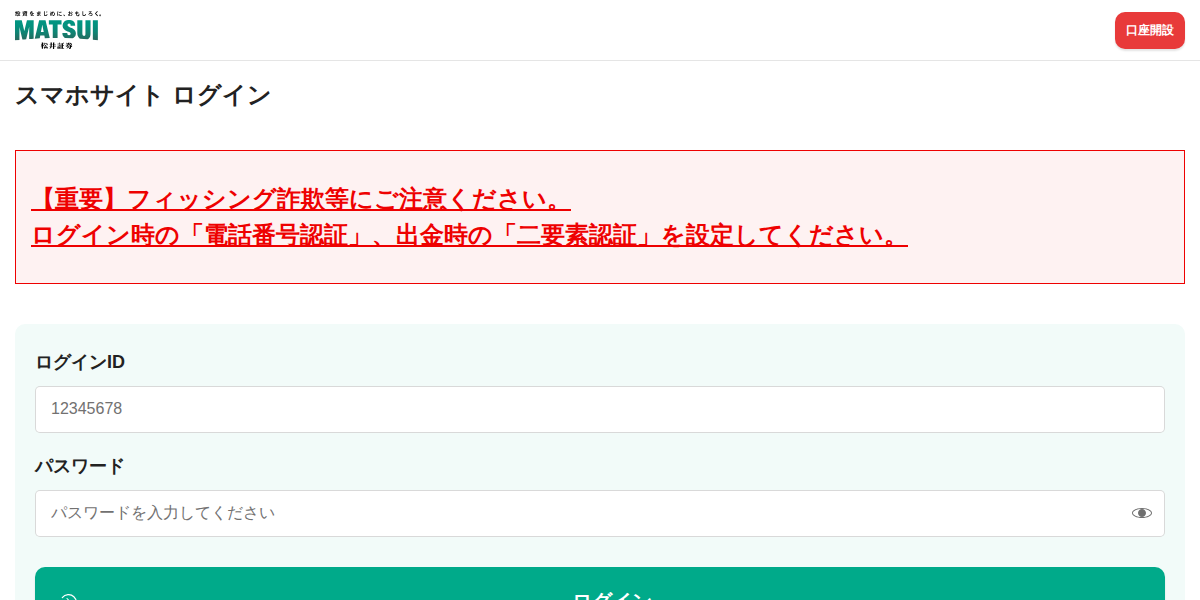

4-3. フィッシングページ(最終到達URL)

| 項目 | 内容 |

|---|---|

| 最終到達URL | hxxps://www[.]balticamber[.]cfd/9JFpxY |

| ページタイトル | 松井証券 – ネット証券/日本株(現物/信用)・米国株・投信・FX・NISAの証券会社 |

| サーバー | cloudflare |

| ステータス | 稼働中(確認済み) |

| ソースサイズ | 815 bytes |

注目点:ページタイトルが松井証券の公式サイトと同一の文字列を使用しています(確認済み)。ページのソースサイズが815バイトと極めて小さい点は、実際のコンテンツをiframeや動的読み込みで表示する可能性、またはアクセス元の環境によって異なるコンテンツを返すTDS的挙動との組み合わせが考えられます。

松井証券の公式サイトは一般に www[.]matsui[.]co[.]jp として知られており、balticamber[.]cfd とは全く異なるドメインです。

5. TDS(Traffic Direction System)の仕組みと危険性

本攻撃で使用されているTDSとは、フィッシングURL自体を中継点として機能させることで、実際の詐欺ページを隠蔽する高度な手法です。

TDSの動作フロー

|

1 2 3 4 5 6 |

受信者がリンクをクリック ↓ hxxps://www[.]wordanalogy[.]cfd/jpcdinksvnsaMgjtjtwamt ← TDS中継サーバー ↓(アクセスごとに異なるドメインへリダイレクト) 今回の観測: hxxps://www[.]balticamber[.]cfd/9JFpxY ← 実際のフィッシングページ (次回以降のアクセスでは別のドメインにリダイレクトされる可能性あり) |

TDSを使う理由(攻撃者の意図)

- URLブラックリスト対策:フィッシングURLがブラックリストに登録されても、TDS中継点のURLは変えずに、最終到達ドメインだけを入れ替えることで攻撃を継続できる

- 解析妨害:セキュリティ研究者がURLにアクセスする際と、実際の被害者がアクセスする際で、User-AgentやIPアドレスを判別し、異なるコンテンツを返すことで解析を困難にする

- インフラ延命:検出・テイクダウンに対してドメインをローテーションすることで攻撃インフラを維持する

- 標的選別:アクセス元の国・言語・デバイスに応じて、最適な詐欺ページに振り分ける

本件では、同一の中継URL経由で balticamber[.]cfd ドメインへの誘導が今回の調査で1種観測されています。TDSの性質上、時間や条件によって異なるドメインが使われる可能性があります。

6. フィッシング確定根拠(複合評価)

本メールをフィッシングと確定した根拠は、以下の複数の証拠の組み合わせによります。単一の認証失敗ではなく、複合的な証拠が揃っています。

| 証拠 | 内容 | 確度 |

|---|---|---|

| ブランド詐称 | 松井証券(matsui[.]co[.]jp)を名乗りながら、実際の送信ドメインは neihuangzx[.]com |

確認済み |

| SPF softfail | 送信IP(4[.]128[.]116[.]34)が松井証券のSPFレコードで許可されていない | 確認済み |

| DMARC fail | SPF・DKIM共にFromドメインと整合せず、DMARCポリシーに不合格 | 確認済み |

| フィッシングページ稼働中 | 誘導先の balticamber[.]cfd にて松井証券を詐称したページが稼働していることを確認 |

確認済み |

| TDS使用 | 中継URLによる最終到達ドメインの隠蔽。一般的な正規メール配信では使用しない手法 | 確認済み |

| 心理的誘導の典型手口 | 期限圧力・資産凍結の脅し・権威付け(金融庁名称の悪用) | 確認済み |

7. IOC(侵害指標)一覧

以下のIOCはセキュリティ製品・フィルタリングシステムへの登録・ブロック用途で使用できます。

メール関連

| 種別 | 値 |

|---|---|

| SHA256(メール) | 25d86a6446d438a68b9ed7a2c6dc0d875574bff7a89606f84b43d3373df64aab |

| 件名 | 【重要】多要素認証(MFA)設定の義務化と重要なお願い |

| Return-Pathドメイン | mail1[.]neihuangzx[.]com |

| 送信元IP | 4[.]128[.]116[.]34 |

URL・ドメイン関連

| 種別 | 値 | 役割 |

|---|---|---|

| TDS中継URL | hxxps://www[.]wordanalogy[.]cfd/jpcdinksvnsaMgjtjtwamt | フィッシングURL(メール内リンク) |

| TDS中継ドメイン | www[.]wordanalogy[.]cfd | 中継点(稼働中) |

| フィッシングURL | hxxps://www[.]balticamber[.]cfd/9JFpxY | 実際の詐欺ページ(稼働中) |

| フィッシングドメイン | www[.]balticamber[.]cfd | 最終到達先(今回観測分) |

PhishTank登録状況

| URL | 状態 |

|---|---|

| hxxps://www[.]wordanalogy[.]cfd/jpcdinksvnsaMgjtjtwamt | 本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。 |

8. 対処方法

このメールを受信した場合

-

リンクをクリックしない:

メール内の「松井証券 公式サイトへアクセス」等のリンクは、いかなる場合もクリックしないでください。TDSにより、見かけ上のURLと実際の接続先が異なります。 -

松井証券の公式サイトに直接アクセスして確認する:

松井証券の公式サイトは一般にwww[.]matsui[.]co[.]jpとして知られています。ブラウザのアドレスバーに直接入力し、アカウントに実際にMFA設定に関する通知が届いているかを確認してください。 -

すでにリンクをクリックした場合:

- 入力を行った場合は、すぐに松井証券の公式サポートに連絡し、パスワードを変更してください

- 同じパスワードを他のサービスでも使用している場合は、それらも変更してください

- 不審な取引や出金がないかを確認してください

-

メールを報告・削除する:

お使いのメールクライアントのフィッシング報告機能を使い、報告したうえで削除してください。

MFA設定要求メールを受け取った際の一般的な確認ポイント

- 送信元ドメインの確認:表示名ではなく、メールアドレスの「@以降」を確認する。本件では

matsui[.]co[.]jpと表示されていても、実際の送信元はneihuangzx[.]comでした - 期限の異常な短さ:「2日以内に設定しなければ資産が凍結される」という緊急通知を金融機関が突然メールのみで送ることは通常ありません

- リンク先ドメインの確認:リンクにマウスを乗せ(クリックせず)、表示されるURLのドメインが正規のものか確認する。本件では

wordanalogy[.]cfdという無関係なドメインへのリンクでした - TLDへの注意:

.cfdなどの新興TLDは、低コストで取得できることからフィッシングに頻繁に悪用されます。金融機関の公式ドメインが.cfdを使うことはありません

金融機関への報告

このフィッシングメールは、松井証券のブランドを無断で詐称しています。松井証券の公式サポートへ報告することで、同社による注意喚起や対策の参考となります。

免責事項:本記事は、フィッシング詐欺の注意喚起および被害防止を目的として公開しています。記載されているIOCは実際に観測されたフィッシングインフラに関するものであり、防御目的での使用を想定しています。記事公開時点の情報に基づいており、攻撃インフラは変化する可能性があります。