⚠ このメールは第一生命保険株式会社とは一切関係のないフィッシング詐欺です。リンクを開かず、個人情報を入力しないでください。

2026年5月14日、第一生命保険を装い「フリーケア・プログラム」の無料付帯を通知する件名のフィッシングメールが確認されました。実在する無料保険プログラムの名称を悪用し、「デジタル保険証書」の受け取りを口実に携帯電話番号を詐取しようとする手口です。本記事では、メールの送信基盤・認証結果・誘導先インフラを技術的に解析し、フィッシングである証拠を提示します。

メール概要

見出し

| 件名 | 【第一生命】無料付帯:お客様専用「フリーケア・プログラム」引受完了のお知らせ |

|---|---|

| 差出人(表示名) | 第一生命保険 |

| 差出人(実際のアドレス) | press[@]zeacnsqe[.]mail2[.]gthhy[.]com |

| Return-Path | press[@]zeacnsqe[.]mail2[.]gthhy[.]com |

| 送信日時 | 2026年5月14日 10:04:36 (JST) |

| SHA-256 | 1e4e19c6d8708bee70c87a94380944aea555bb3f9d81f5065338a36515dbb732 |

メール本文(全文引用)

以下は受信されたフィッシングメールの本文全文です。リンクは無害化処理済みです。検索でこの記事にたどり着いた方は、お手元のメールと照合してください。

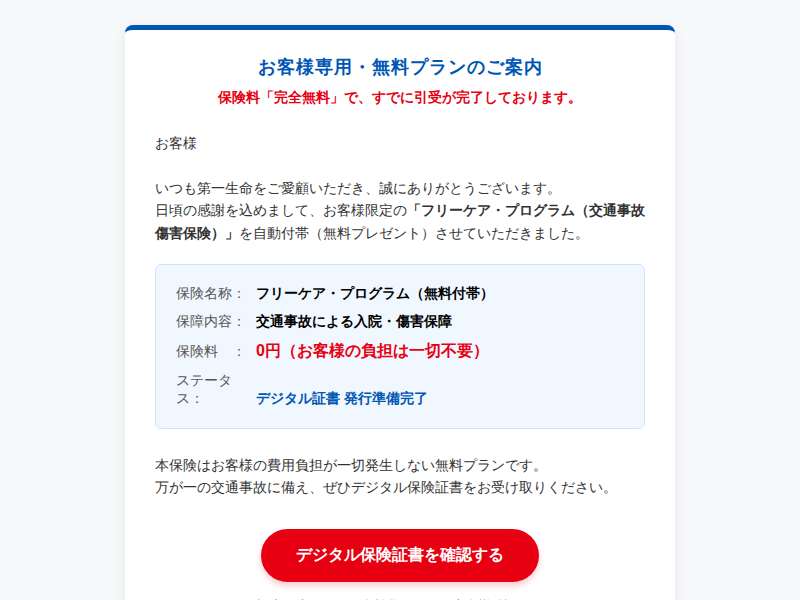

お客様 いつも第一生命をご愛顧いただき、誠にありがとうございます。 日頃の感謝を込めまして、お客様限定の 「フリーケア・プログラム(交通事故傷害保険)」を 自動付帯(無料プレゼント)させていただきました。 保険料は「完全無料」で、すでに引受が完了しております。 ━━━━━━━━━━━━━━━━━━━━━━━━━━ ■ お客様の無料保障内容 ━━━━━━━━━━━━━━━━━━━━━━━━━━ ・保険名称:フリーケア・プログラム(無料付帯) ・保障内容:交通事故による入院・傷害保障 ・保険料 :0円(お客様の負担は一切不要です) ・ステータス:デジタル証書 発行準備完了 本保険はお客様の費用負担が一切発生しない無料プランです。 万が一の交通事故に備え、ぜひデジタル保険証書をお受け取りください。 下記の専用リンクより、証書の内容をご確認いただけます。 ▼ デジタル保険証書を確認する ▼ hxxps://www[.]djlcms[.]com/?ZX7KUVkMwYSeOZ78T4MrD0Cb ※個人のプライバシーおよび証書情報を保護するため、 画面へのアクセスには「携帯電話番号」によるSMS認証が必要となります。 お手元にスマートフォンをご用意の上、お手続きにお進みください。 (お手続きは約1分で完了いたします) ————————————————– ※本メールは、対象となるお客様へ自動配信しております。 ※すでに証書をご確認済みのお客様は、本メールを破棄してください。 発行元:第一生命保険株式会社 ————————————————– TIR68H

HTMLメール構造の観測事実

メールはHTMLパート(3,562文字)とtext/plainパートの両方を含むマルチパート構成です。HTML本文には以下のCTAボタンが確認されました。

| ボタン表示文言 | デジタル保険証書を確認する |

|---|---|

| リンク先 | hxxps://www[.]djlcms[.]com/?aezFJBA07WF435Fi3TyXjw8N |

| HTML class属性 | btn-primary, mail-wrapper, content-box, action-area |

| 直前の文脈 | 「デジタル証書 発行準備完了 本保険はお客様の費用負担が一切発生しない無料プランです。万が一の交通事故に備え、ぜひデジタル保険証書をお受け取りください。」 |

HTML本文冒頭には「無料保険のご案内」「お客様専用・無料プランのご案内」「保険料「完全無料」で、すでに引受が完了しております。」といった文言が配置され、受信者に「すでに契約が成立している」と信じ込ませる構成となっています。また、SMS認証が必要であるとして「携帯電話番号」の入力を求める記述が確認されました。

なお、HTML本文内で確認されたリンクは上記の1件のみです。text/plain本文にはパラメータの異なるURL(?ZX7KUVkMwYSeOZ78T4MrD0Cb)が記載されていますが、いずれも同一ドメイン djlcms[.]com への誘導です。

技術的解析

1. 送信元ドメインの分析

【観測事実】メールの差出人(From)の表示名は「第一生命保険」ですが、実際のメールアドレスは press[@]zeacnsqe[.]mail2[.]gthhy[.]com です。Return-Pathも同一ドメインを指しています。

【示唆】第一生命保険株式会社の正規ドメインは、一般に dai-ichi-life[.]co[.]jp として知られています(公式サイトで確認できます)。送信元ドメイン gthhy[.]com は第一生命とは一切関係のないドメインであり、サブドメインに含まれる「zeacnsqe」のようなランダム文字列は、大量送信用に自動生成されたインフラの特徴を示しています。

【重要な補足】メールの「表示名」は送信者が自由に設定できる単なるテキストフィールドです。「第一生命保険」と表示されていても、実際の送信元とは関係ありません。メールソフトによっては表示名しか表示しないものもあるため、必ずメールアドレスのドメイン部分を確認してください。

2. メール認証結果(SPF / DKIM / DMARC)

| SPF | softfail | 送信元IPが送信ドメインのSPFレコードで完全には認可されていない状態 |

|---|---|---|

| DKIM | pass | メールの電子署名が検証に成功 |

| DMARC | pass | DMARCポリシーの検証に成功 |

| smtp[.]mailfrom | press[@]zeacnsqe[.]mail2[.]gthhy[.]com | |

【観測事実】SPFはsoftfailですが、DKIMとDMARCはpassとなっています。

【示唆】ここで重要なのは、DKIM passとDMARC passは送信ドメイン gthhy[.]com に対する検証結果であり、第一生命保険(dai-ichi-life[.]co[.]jp)のドメインに対する検証ではないという点です。攻撃者が自身の送信ドメインにDKIM署名とDMARCポリシーを適切に設定すれば、これらの認証は通過します。つまり、DKIM passやDMARC passであっても、そのメールが正規の送信元から送られたことの証明にはなりません。

SPF softfailは、送信元IP(35[.]215[.]99[.]6)が送信ドメインのSPFレコードで完全には認可されていないことを意味します。一般的に、SPFレコードで ~all(softfail)が設定されている場合、厳密な認可ではないが拒否もしないという中間的な扱いとなります。

【一般的な読み方】メール認証の結果だけでフィッシングを判定することはできません。正規の配信でもsoftfailが発生することはあり、逆に攻撃者が全ての認証を通過させることも技術的に可能です。認証結果は他の証拠と組み合わせて総合的に評価する必要があります。

3. 送信元IPアドレス

| IPアドレス | 35[.]215[.]99[.]6 |

|---|---|

| 運用組織 | Google LLC |

| CIDR | 35[.]208[.]0[.]0/12 |

【観測事実】送信元IPはGoogle Cloud Platform(GCP)のインフラに属しています。

【示唆】GCPは誰でもアカウントを作成してサーバーを立てられるクラウドサービスです。フィッシング攻撃者がクラウドインフラを利用してメールを送信することは一般的に広く確認されています。Googleが運用するIPであることは、メールの正当性を保証するものではありません。

4. 誘導先URL解析 — TDS(Traffic Direction System)の検出

【観測事実】メール内の誘導先URL(djlcms[.]com)を解析したところ、TDS(Traffic Direction System=トラフィック振り分けシステム)が検出されました。

| 中継ドメイン | www[.]djlcms[.]com | 稼働中(確認済み) |

|---|---|---|

| 最終到達ドメイン(今回観測) | login[.]kw8386[.]com | 稼働中(確認済み) |

| TDS検出 | ⚠ アクセスごとに異なるドメインにリダイレクトされるTDS型攻撃インフラ | |

【TDSとは】TDS(Traffic Direction System)は、アクセス元のIPアドレス・地域・ブラウザ・時間帯などの条件に応じて、異なるURLにリダイレクトする仕組みです。正規のWebマーケティングでも使用される技術ですが、フィッシング攻撃では以下の目的で悪用されます:

- 検知回避:セキュリティベンダーのクローラーには無害なページを表示し、一般ユーザーにのみフィッシングページを表示する

- 使い捨てインフラ:最終到達先のドメインが遮断されても、TDS側で新しいドメインに切り替えるだけで攻撃を継続できる

- 追跡困難化:アクセスごとに異なるドメインに転送されるため、全体像の把握が困難になる

今回の解析では、2つのURL(パラメータ違い)がいずれも login[.]kw8386[.]com にリダイレクトされることが観測されました。ただし、TDSの性質上、アクセスのタイミングや条件によって異なるドメインに転送される可能性があります。

5. 誘導先サイトの状態

| URL | hxxp://login[.]kw8386[.]com/home |

|---|---|

| サーバー | Cloudflare |

| レスポンスサイズ | 0 bytes |

【観測事実】解析時点で誘導先は0バイトのレスポンスを返しました。これはTDSによるアクセス制御(解析環境からのアクセスを遮断)の結果と考えられます。実際のフィッシングページの内容は確認できませんでしたが、メール本文で「携帯電話番号によるSMS認証」を要求していることから、少なくとも電話番号の入力を求めるフォームが存在すると推定されます。

ソーシャルエンジニアリング手法の分析

このフィッシングメールは、以下の巧妙な心理操作を組み合わせています。

① 実在する保険プログラムの悪用

「フリーケア・プログラム」は、公式サイトで確認できるように、第一生命保険が実際に提供している無料の交通事故傷害保険です。既存顧客に対して無料で付帯される正規のサービスであるため、このプログラム名を見て「本物かもしれない」と考える受信者は多いと考えられます。

② 「すでに完了」の既成事実化

「すでに引受が完了しております」「デジタル証書 発行準備完了」という文言により、受信者の意思に関係なく契約が成立したかのように装っています。これにより「確認しなければならない」という義務感を喚起し、リンクのクリックを促します。

③ SMS認証を装った電話番号の詐取

「携帯電話番号によるSMS認証が必要」という記載は、本人確認のセキュリティ手続きを装っています。しかし実際には、電話番号を攻撃者に送信させることが目的です。詐取された電話番号は、今後のスミッシング(SMS詐欺)やボイスフィッシングに悪用されるリスクがあります。

④ 無料・負担ゼロの強調

「保険料0円」「お客様の負担は一切不要」を繰り返し強調することで、「無料なら確認だけでもしよう」という心理的障壁の低下を狙っています。金銭的リスクがないと思わせることで、警戒心を解いています。

総合判定

判定:フィッシング詐欺(確定)

以下の複合的な証拠に基づき、このメールはフィッシング詐欺であると確定しました。

- 送信元ドメインの不一致(確認済み):差出人の表示名は「第一生命保険」だが、実際の送信ドメインは

gthhy[.]comであり、第一生命の正規ドメインdai-ichi-life[.]co[.]jpとは一切関係がない - SPF softfail(確認済み):送信元IPが送信ドメインのSPFレコードで完全には認可されていない

- TDS型攻撃インフラの使用(確認済み):誘導先URLでTDSが検出され、セキュリティ解析を回避するための仕組みが確認された

- 最終到達先の不審性(確認済み):TDSを経由して

login[.]kw8386[.]comという第一生命とは無関係のドメインにリダイレクトされる - 電話番号詐取の意図(推定):SMS認証を装い、携帯電話番号の入力を誘導している

DKIM passおよびDMARC passは、攻撃者が自身のドメイン(gthhy[.]com)に適切な設定を行った結果であり、第一生命の正規メールであることを示すものではありません。認証結果が一部passであっても、送信元ドメイン・誘導先・攻撃インフラの総合分析により、フィッシングであることは明白です。

このメールを受け取った場合の対処法

まだリンクを開いていない場合

- メールを削除してください。リンクをクリックしたり、返信する必要はありません

- 第一生命の正規サービスが気になる場合は、メール内のリンクではなく、ブラウザから直接

dai-ichi-life[.]co[.]jpにアクセスして確認してください - 同じ件名のメールが届いた知人がいれば、このメールがフィッシングであることを伝えてください

リンクを開いてしまった場合

- ページを開いただけで情報を入力していなければ、直ちにページを閉じてください

- ブラウザの履歴・キャッシュを削除することを推奨します

携帯電話番号を入力してしまった場合

- 身に覚えのないSMSや電話に十分注意してください。入力した電話番号がスミッシング(SMS詐欺)やボイスフィッシングに悪用される恐れがあります

- 携帯電話キャリアの迷惑SMS/電話ブロック機能の有効化を検討してください

- 不審なSMSが届いた場合は、リンクを開かず、送信元番号を迷惑メッセージとして報告してください

- 万が一、その後の誘導でクレジットカード番号や暗証番号等を入力した場合は、直ちにカード会社に連絡してカードの利用停止手続きを行ってください

IOC(Indicator of Compromise)一覧

セキュリティ管理者向けに、本フィッシングに関連するIOCを掲載します。ファイアウォールやメールフィルタへの登録にご活用ください。

| 種別 | 値 | 備考 |

|---|---|---|

| 送信元ドメイン | zeacnsqe[.]mail2[.]gthhy[.]com | Fromアドレス / Return-Path |

| 送信元IPアドレス | 35[.]215[.]99[.]6 | Google Cloud Platform(CIDR: 35[.]208[.]0[.]0/12) |

| 中継ドメイン(TDS) | www[.]djlcms[.]com | TDS検出・稼働中 |

| 誘導先URL① | hxxps://www[.]djlcms[.]com/?aezFJBA07WF435Fi3TyXjw8N | HTML本文内CTA |

| 誘導先URL② | hxxps://www[.]djlcms[.]com/?ZX7KUVkMwYSeOZ78T4MrD0Cb | text/plain本文内 |

| 最終到達ドメイン | login[.]kw8386[.]com | TDS経由・Cloudflare使用 |

| メールSHA-256 | 1e4e19c6d8708bee70c87a94380944aea555bb3f9d81f5065338a36515dbb732 | — |

PhishTank登録状況

| URL | 状態 |

|---|---|

| hxxps://www[.]djlcms[.]com/?aezFJBA07WF435Fi3TyXjw8N | 未登録 |

| hxxps://www[.]djlcms[.]com/?ZX7KUVkMwYSeOZ78T4MrD0Cb | 未登録 |

本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。

見分けるポイントまとめ

| チェック項目 | 正規メールの場合 | このフィッシングメール |

|---|---|---|

| 送信元ドメイン | dai-ichi-life[.]co[.]jp | gthhy[.]com |

| リンク先ドメイン | 第一生命の公式ドメイン | djlcms[.]com → kw8386[.]com |

| SMS認証の要求 | 一般的に公式サイト上で完結 | メールリンク先で携帯電話番号を要求 |

| 宛名 | 契約者名を記載 | 「お客様」のみ(個人特定なし) |

不審なメールを受け取った場合は、メール内のリンクを使用せず、公式サイトに直接アクセスするか、第一生命の公式お問い合わせ窓口に確認してください。