本記事で解説するメールはフィッシング詐欺であることが確定しています。受信者の人事労務部を騙り、「人事評価・昇進候補者リスト」の閲覧を装ってAzure上のフィッシングサイトへ誘導する手口です。メール送信元アドレスが受信者の所属先となるため、本記事ではexample[.]comと表記します。同様のメールを受信した場合は、本文中のリンクを絶対にクリックせず、所属組織のセキュリティ部門へ速やかに報告してください。

メールの概要

見出し

| 項目 | 内容 |

|---|---|

| 件名 | 【機密】2026年度下半期の人事評価および昇進対象者リストの先行公開について |

| 差出人(From) | jinji-shinsa[@]example[.]com |

| Return-Path | <jinji-shinsa[@]example[.]com> |

| 送信日時 | 2026年5月11日 14:50:23(UTC+0700) |

| SHA-256 | 9faee411c111037c006a2e5998268cc1daa078582ff6474f9d1933785b55ee86 |

| 分類 | フィッシング(確定) |

メール本文(全文引用)

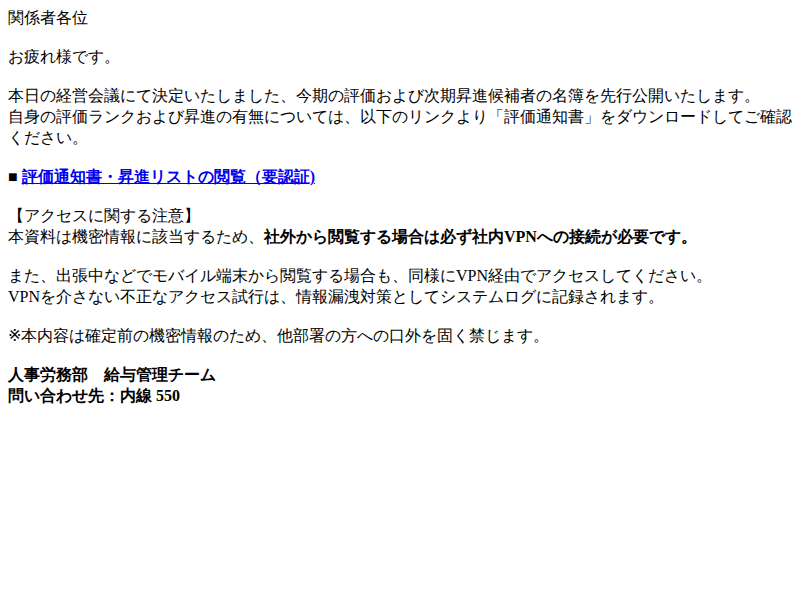

関係者各位

お疲れ様です。

本日の経営会議にて決定いたしました、今期の評価および次期昇進候補者の名簿を先行公開いたします。

自身の評価ランクおよび昇進の有無については、以下のリンクより「評価通知書」をダウンロードしてご確認ください。

■ 評価通知書・昇進リストの閲覧(要認証)

【アクセスに関する注意】

本資料は機密情報に該当するため、

社外から閲覧する場合は必ず社内VPNへの接続が必要です。

また、出張中などでモバイル端末から閲覧する場合も、同様にVPN経由でアクセスしてください。VPNを介さない不正なアクセス試行は、情報漏洩対策としてシステムログに記録されます。

※本内容は確定前の機密情報のため、他部署の方への口外を固く禁じます。

人事労務部 給与管理チーム

問い合わせ先:内線 550

※上記は攻撃者が作成したフィッシングメールの全文です。正規の通知ではありません。

手口の分析

1. 心理的操作(ソーシャルエンジニアリング)

このメールは、受信者の心理を巧みに操作する複数の手法を組み合わせています。

「人事評価」「昇進候補者リスト」による好奇心の喚起: 自分の評価や昇進の可否は、あらゆる従業員にとって最大の関心事のひとつです。「自身の評価ランクおよび昇進の有無」という文言は、受信者に「すぐに確認したい」という強い衝動を引き起こします。

機密性の強調による検証妨害: 「確定前の機密情報のため、他部署の方への口外を固く禁じます」という一文は、受信者が同僚や上司にメールの真偽を相談することを心理的に抑制します。フィッシングメールにおいて「他人に相談するな」というメッセージは、検証行動を封じるための常套手段です。

VPN要件による偽りの信頼感: 「社内VPNへの接続が必要」「VPNを介さない不正なアクセス試行はシステムログに記録」という記述は、あたかも高度なセキュリティ管理が敷かれているかのような印象を与えます。これにより、受信者はリンク先が正規の社内システムであると錯覚しやすくなります。

権威ある署名: 差出人に「人事労務部 給与管理チーム」「内線 550」という具体的な部署名と連絡先を記載することで、メールの信憑性を演出しています。

2. HTMLメール構造の解析(観測事実)

本メールのHTML構造を解析した結果、以下の事実が確認されました。

- HTML本文のみ(557文字)で、text/plain本文は含まれていません。 一般に、正規の業務メールではHTMLとプレーンテキストの両方を含むマルチパート形式で送信されることが多く、HTML-onlyのメールはフィッシングメールで頻繁に見られる特徴です。

- HTML内に含まれるリンクは1件のみです。

| 表示文言 | 評価通知書・昇進リストの閲覧(要認証) |

|---|---|

| リンク先URL | hxxps://vusawera[.]z1[.]web[.]core[.]windows[.]net/ |

| 分類 | CTA(誘導リンク)候補 |

| 直前の文脈 | 「次期昇進候補者の名簿を先行公開いたします。自身の評価ランクおよび昇進の有無については、以下のリンクより『評価通知書』をダウンロードしてご確認ください。 ■」 |

メール本文では「以下のリンクより『評価通知書』をダウンロードしてご確認ください」と記載されていますが、リンク先は自社ドメインではなく、vusawera[.]z1[.]web[.]core[.]windows[.]netというAzure Blob Storageの静的ウェブサイトホスティング上のURLです。正規の社内システムで人事評価資料を配布する場合、一般的には自社ドメイン配下のURLが使用されます。

3. 誘導先サイトの解析

Azure Blob Storageの悪用(確認済み):

誘導先のドメインvusawera[.]z1[.]web[.]core[.]windows[.]netは、Microsoft AzureのBlob Storageが提供する静的ウェブサイトホスティング機能のサブドメインです。正規のMicrosoft基盤上でホストされているため、URLフィルタリングやセキュリティ製品による検出が困難になります。

| 誘導先URL | hxxps://vusawera[.]z1[.]web[.]core[.]windows[.]net/uifzz3olfk9p[.]html |

|---|---|

| ページタイトル | 処理 6[郵便番号]-1925 |

| サーバー | Windows-Azure-Web/1[.]0 Microsoft-HTTPAPI/2[.]0 |

| ソースサイズ | 87,810 bytes |

| 稼働状態 | 稼働中(解析時点) |

ページタイトル「処理 6[郵便番号]-1925」は正規の業務システムとは無関係な文字列であり、フィッシングキットが自動生成したものと考えられます。また、ソースサイズ87,810バイトは単純な認証ページとしては不自然に大きく、難読化されたフィッシングコードが含まれている可能性があります。

TDS(Traffic Direction System)の検出(確認済み):

誘導先URLにおいて、TDS(Traffic Direction System / トラフィック振り分けシステム)が検出されました。TDSとは、アクセス元のIPアドレス・地域・ブラウザ情報などに基づいて、アクセスごとに異なるURLへリダイレクトする仕組みです。

この技術により、セキュリティ研究者がアクセスした場合は無害なページを表示し、一般ユーザーがアクセスした場合のみフィッシングページを表示する、といった回避動作が可能になります。組織的に運用されるフィッシングインフラにおいて頻繁に使用される手法です。

4. 送信元の解析

| 送信元IP | 61[.]91[.]251[.]34 |

|---|---|

| 所在国 | タイ(TH) |

| 管理組織 | IRT-TRUEINTERNET-TH |

| CIDR | 61[.]91[.]224[.]0/19 |

観測事実: メールの送信元IPアドレス61[.]91[.]251[.]34は、タイのインターネットサービスプロバイダ(IRT-TRUEINTERNET-TH)に帰属しています。

示唆: 日本国内で事業を行う企業の人事部門が、タイのISPを経由して機密性の高い人事評価メールを送信することは通常考えにくい状況です。

タイムゾーンの不整合: メールヘッダの送信日時はUTC+0700(タイ標準時 / ICT)で記録されています。日本標準時(JST)はUTC+0900であり、送信元IPの所在国(タイ)とタイムゾーンが一致する一方、日本国内のメールサーバーから送信された場合に通常付与されるJSTとは一致しません。

5. メール認証の解析

| 認証方式 | 結果 | 解説 |

|---|---|---|

| SPF | pass | 送信元IPがexample[.]comのSPFレコードで認可されている |

| DKIM | 不明 | 検証結果がメールヘッダに付与されていない |

| DMARC | 不明 | 検証結果がメールヘッダに付与されていない |

SPF passについて: SPF(Sender Policy Framework)は、送信元IPアドレスがドメインのDNSレコードに登録されているかを検証する仕組みです。本メールではSPFがpassとなっていますが、SPF passは送信元が正規であることを保証するものではありません。攻撃者がドメインのDNS設定を管理している場合、任意のIPアドレスをSPFレコードに登録できます。

DKIM・DMARCについて: DKIM(電子署名によるメール改ざん検知)およびDMARC(SPFとDKIMを統合した認証ポリシー)の検証結果がメールヘッダに付与されていません。これにより、メールの真正性を技術的に検証する手段が制限されている状態です。一般に、DKIMとDMARCの双方が正しく設定された環境では、なりすましメールはより確実に検出・拒否されます。

総合判断

以下の複合的な証拠に基づき、本メールはフィッシング詐欺と判断しました。

- 誘導先URLがフィッシングサイト: HTML内の唯一のリンクが、自社ドメインではなくAzure Blob Storage上の外部URL(

vusawera[.]z1[.]web[.]core[.]windows[.]net)へ誘導(確認済み) - TDS検出: 誘導先でTraffic Direction Systemが稼働しており、組織的なフィッシングインフラの運用を示唆(確認済み)

- 送信元IPがタイ: 日本企業の人事部門がタイのISP(IRT-TRUEINTERNET-TH)から送信したとは考えにくい(確認済み)

- タイムゾーンの不整合: UTC+0700(タイ標準時)での送信であり、日本国内からの送信と矛盾(確認済み)

- DKIM・DMARC未検証: メールの真正性を確認するための検証結果が付与されていない(確認済み)

- 高度なソーシャルエンジニアリング: 機密性の強調、口外禁止、VPN要件など、検証行動を抑制する複数の心理的操作を使用(確認済み)

IOC(Indicator of Compromise)一覧

以下は本フィッシングメールに関連する侵害指標です。セキュリティ製品のブロックリストやログ調査にご活用ください。

| 種別 | 値 |

|---|---|

| メールアドレス | jinji-shinsa[@]example[.]com |

| 送信元IP | 61[.]91[.]251[.]34 |

| CIDR | 61[.]91[.]224[.]0/19 |

| 誘導先ドメイン | vusawera[.]z1[.]web[.]core[.]windows[.]net |

| 誘導先URL(初期) | hxxps://vusawera[.]z1[.]web[.]core[.]windows[.]net/ |

| 誘導先URL(ランディング) | hxxps://vusawera[.]z1[.]web[.]core[.]windows[.]net/uifzz3olfk9p[.]html |

| メールSHA-256 | 9faee411c111037c006a2e5998268cc1daa078582ff6474f9d1933785b55ee86 |

PhishTank登録状況

| URL | 状態 |

|---|---|

hxxps://vusawera[.]z1[.]web[.]core[.]windows[.]net/ |

本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。 |

このメールを受信した場合の対処方法

リンクをクリックしていない場合

- メールを開封したまま操作せず、所属組織のセキュリティ部門・情報システム部門へ報告してください。転送やスクリーンショットで原文を保全すると、調査に役立ちます。

- 件名に「機密」とありますが、これは攻撃者が相談・検証を妨害するための手口です。不審なメールについては遠慮なく周囲に相談してください。

- 同僚にも同様のメールが届いていないか確認し、組織全体で注意を共有してください。

リンクをクリックしてしまった場合

- 認証情報(ID・パスワード)を入力した場合は、直ちにパスワードを変更してください。同じパスワードを他のサービスでも使用している場合は、それらも全て変更してください。

- 多要素認証(MFA)が未設定のアカウントは、速やかに有効化してください。

- セキュリティ部門に報告し、アクセスログの調査を依頼してください。本メールはTDS型の攻撃インフラを使用しているため、アクセス先のドメインが個々の受信者ごとに異なる可能性があります。

- 不審なログイン通知やアカウントの異常な操作がないか、継続的に確認してください。

見分けるためのポイント

- リンク先URLの確認: メール内のリンクにマウスカーソルを合わせ(クリックはしない)、表示されるURLが自社ドメインであるかを確認してください。本件では

vusawera[.]z1[.]web[.]core[.]windows[.]netという、自社とは無関係のURLでした。 - 「口外禁止」への警戒: 正規の社内通知であっても、不審に感じた場合にセキュリティ部門への相談を禁じることはありません。「口外するな」「他部署に言うな」という指示は、フィッシングメールの典型的な特徴です。

- VPN要件の裏付け確認: 「VPN経由でアクセスしてください」という指示が本物かどうか、社内の正規チャネル(社内ポータル・ヘルプデスク等)で確認してください。

- 人事評価の通知方法の確認: 自社における人事評価結果の正規の通知方法(社内ポータル掲示、上長経由の通知など)を確認し、メール内のリンクから直接ダウンロードさせる手順が通常のプロセスと一致するか確認してください。

本記事は防御・啓発を目的としたセキュリティ注意喚起です。記載されている技術情報は攻撃手口への注意喚起と防御の参考として公開しています。