製造業、ランサムウェアの最大の標的に

2025年の全世界におけるランサムウェアインシデント件数は約7,419件に達し、前年比で32%増加しています。その中でも製造業への攻撃件数は他のあらゆるセクターを上回り、前年比56%増の約1,466件に到達したとされています。製造業が金銭目的の標的となる背景には、生産ラインの稼働停止による巨額の損失発生や、グローバルサプライチェーンへの波及リスクがあるためと分析されています。

国別の製造業へのランサムウェアインシデント数では、米国が約713件で首位となり、インド(約201件)、ドイツ(約79件)、英国(約65件)、カナダ(約62件)が続きました。これらの数値は、先進国と新興工業国の双方で同様のリスクに直面している状況を示しています。

サプライチェーン攻撃も約2倍に増加

サプライチェーン攻撃も深刻化しており、2024年の約154件から2025年には約297件と、ほぼ倍増しています。攻撃者は中小規模のベンダーやサービスプロバイダーを足がかりとし、大手製造業者へ間接的に侵入する手口を多用していると指摘されています。

製造業界のサイバーリスクは、主に以下の3つの構造的弱点によって助長されているとレポートは分析しています。

- 旧来のOTシステム:多くのPLC(プログラマブルロジックコントローラ)やSCADA(監視制御とデータ収集)システム、産業用IoTデバイスは、最新のセキュリティ制御を前提として設計されていません。欧州では製造業者の80%が、既知の脆弱性を抱えたまま重要なOTシステムを運用しているという状況があります。

- サプライチェーンの複雑化:サプライチェーンの拡大は攻撃対象領域を広げ、脅威アクターが大規模な産業組織へ侵入するための足がかりとして、中小規模のベンダーやSaaSプラットフォームを侵害するケースが増加しています。

- RaaS(サービスとしてのランサムウェア)モデルの成熟:アフィリエイトベースの運用モデルにより、攻撃の迅速な拡大や実績あるツールの再利用、地域や業界に応じた攻撃キャンペーンの展開が可能になっています。

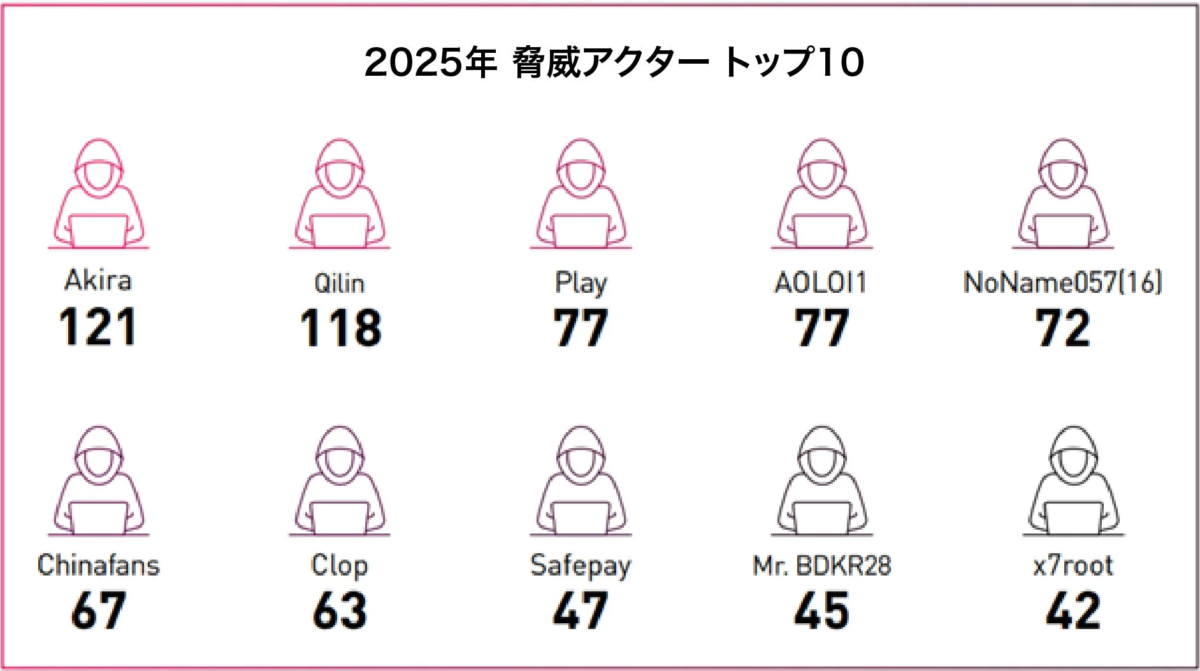

主要な脅威アクターと一般的な侵入経路

2025年には、複数のランサムウェアグループが製造業への攻撃を主導しました。特に「Akira」は、2023年から活動し、2025年末までに推定約2億4,400万ドルの収益を上げたとされています。同グループは、多要素認証が設定されていないVPNや悪用された脆弱性、スピアフィッシングなどを通じて侵入する傾向があります。「Qilin」は製造業および物流業を重点的に標的とし、大量の内部ファイルを窃取する攻撃を実行しています。「Play」は米国の製造業者に継続的な影響を与え、FBIによると2025年半ばまでに約900の組織が被害を受けたと報告されています。

2025年の製造業におけるサイバー攻撃では、ランサムウェアが約890件のインシデントに関与した主要な攻撃ベクトルとなりました。その他にも複数のベクトルが利用されています。

-

脆弱性の悪用:全インシデントの32%を占め、旧式のOTシステムや公開アプリケーションが標的とされました。

-

フィッシング、悪意あるメールキャンペーン:全体の23%を占め、AI生成を利用したルアーによってさらに高度化しているとされます。

-

侵害された認証情報:ダークウェブのマーケットプレイスでは、産業システムへのアクセス認証情報が約4,000ドルから約7万ドルで取引され、その価値が上昇している状況です。

-

サプライチェーン侵害、リモートアクセスの悪用:検知されにくい状態でIT環境とOT環境間の横展開を可能にしています。

攻撃者は暗号化に加え、データ窃取や恐喝のみを目的とした手法、情報システムの妨害も用いており、単一のベクトルからより広範な攻撃へと移行していることが示されています。

地域別の深刻な影響と求められる対策

地域別に見ると、2025年第3四半期には、ヨーロッパで産業分野を狙うランサムウェア攻撃の72%が製造業を標的としていました。身代金要求の平均額は約116万ドルに達し、前年の2倍以上となりました。米国では、4年連続で製造業が最も多くの攻撃を受け、産業分野におけるセキュリティ侵害のほぼ半数がランサムウェアによるものでした。長期的な運用損失を除く攻撃によるコストの中央値は約50万ドルに達しています。APAC地域では、インドがランサムウェアの震源地となり、製造業および重要ITサービス分野の被害企業の65%が身代金を支払い、平均支払額は約135万ドルに上ったと報告されています。

同レポートは、2025年のサイバー脅威状況を踏まえ、製造業に以下のサイバーセキュリティ優先順位の再設定を促しています。

-

ゼロトラストアーキテクチャの導入:IT環境とOT環境の双方で、厳格なアイデンティティ検証や最小権限アクセス、ネットワークセグメンテーションを実施します。

-

脆弱性管理とパッチ適用:特にVPN、インターネットに公開されたアプリケーション、OTゲートウェイは優先項目とされます。CTEM(継続的な脅威エクスポージャー管理)フレームワークに基づき、パッチ適用および補完的対策は数日や数週間ではなく、数時間以内に実施する必要があるとしています。

-

認証情報管理の強化:漏えいした認証情報の検知やSSO(シングルサインオン)およびMFA(多要素認証)の導入が不可欠です。

-

改ざん不可能なオフラインバックアップ:攻撃者がバックアップインフラを標的とするケースが増加しており、対策が求められます。

-

従業員トレーニングの強化:AIを活用したフィッシング攻撃の進化に対応した、継続的なブラッシュアップが必要です。

-

サードパーティーリスク管理:ベンダーアクセスやSaaS連携、マネージドサービスが主要な攻撃ベクトルとなっており、サードパーティーリスクの管理はセキュリティの中核的機能であるとしています。

2026年には、AI支援型のランサムウェアや攻撃実行の高速化、潜伏期間の短縮、そしてデータ恐喝への移行など、製造業を標的としたサイバー脅威がさらに激化すると予想されています。これらの詳細については、「製造業界サイバーセキュリティレポート2025年版」をご覧ください。

ソース元:

製造業界サイバーセキュリティレポート2025年版を発表

https://checkpoint.cyberint.com/manufacturing-threat-landscape