概要

見出し

2026年4月8日、Apple社を騙った日本語フィッシングメールを確認しました。件名「【緊急】iCloudリセットの申請確認」として送付されており、受信者のiCloudストレージが「リセット申請中」と偽り、24時間以内に操作を行わなければデータが失われると脅迫する文面です。

本メールは複数の根拠(差出人ドメインとReturn-Pathの不整合、公式ドメインとの乖離、誘導先URLの非公式性等)を総合的に評価した結果、フィッシング詐欺メールと確定しています。

メール基本情報

| 項目 | 値 |

|---|---|

| 件名 | 【緊急】iCloudリセットの申請確認 |

| 表示上の差出人 | Apple <noreply[@]mail22[.]duojinjinrong[.]com> |

| Return-Path | <noreply-[受信者アドレス][@]mail22[.]duojinjinrong[.]com> |

| 送信日時 | Wed, 08 Apr 2026 15:45:18 +0900 |

| SHA256(メール原本) | a0ca6658b5e758c62ef4c3542a865b99346072f76f878b0022d187f8772bf506 |

| 文字コード | UTF-8 |

メール本文(全文引用)

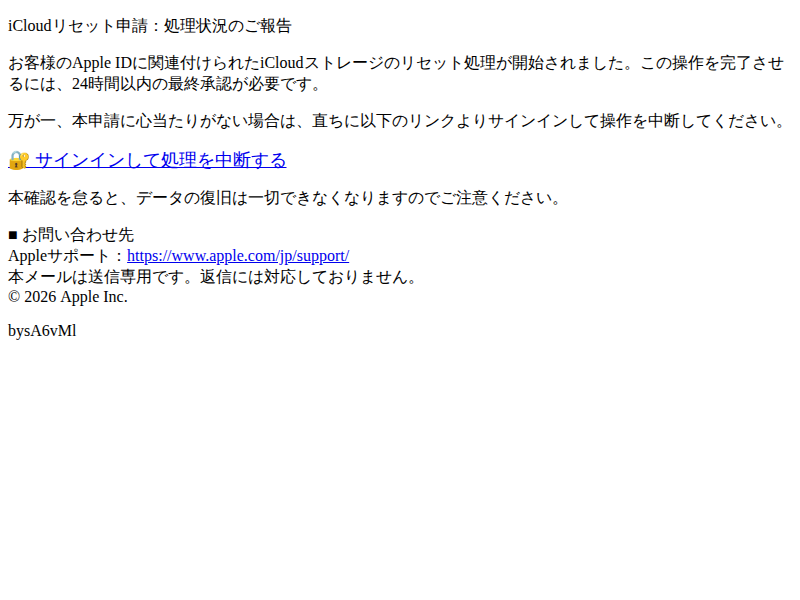

iCloudリセット申請:処理状況のご報告

お客様のApple IDに関連付けられたiCloudストレージのリセット処理が開始されました。この操作を完了させるには、24時間以内の最終承認が必要です。

万が一、本申請に心当たりがない場合は、直ちに以下のリンクよりサインインして操作を中断してください。

🔐 サインインして処理を中断する

本確認を怠ると、データの復旧は一切できなくなりますのでご注意ください。

■ お問い合わせ先

Appleサポート: hxxps://www[.]apple[.]com/jp/support/

本メールは送信専用です。返信には対応しておりません。

© 2026 Apple Inc. bysA6vMl

差出人ドメイン解析:Apple公式との乖離

観測事実

表示上の差出人は Apple <noreply[@]mail22[.]duojinjinrong[.]com> です。Appleが一般に使用するメール送信ドメインは apple[.]com や email[.]apple[.]com 等(公式サポートページで確認可能)であることが広く知られており、duojinjinrong[.]com はApple社とは無関係の第三者ドメインです。

さらに、Return-Pathには noreply-[受信者アドレス][@]mail22[.]duojinjinrong[.]com が設定されています。Return-Pathに受信者アドレスを動的に埋め込む形式(VERP: Variable Envelope Return Path)は、大量配信インフラで技術的に使われることがありますが、本件ではFromアドレスのドメイン自体がApple社と無関係であるため、ブランド詐称の補助的証拠と評価されます。

示唆

Apple社を名乗りながら、送信元ドメインが完全に異なる第三者のドメインであることは、Apple社の正規インフラからの送信でないことを示唆します。

総合判断

差出人ドメインの不整合・Return-Pathドメインの不一致・後述の誘導先URL問題を組み合わせることで、本メールはAppleを詐称したフィッシングと確定します。

メール認証解析(SPF / DKIM / DMARC)

| 認証項目 | 結果 | 解釈 |

|---|---|---|

| SPF | pass | 送信元IPが mail22[.]duojinjinrong[.]com のSPFレコードで許可されている(Appleのドメインとは無関係) |

| DKIM | pass | 署名ドメインが duojinjinrong[.]com で検証通過(Appleブランドとは無関係の署名) |

| DMARC | 検証結果が付与されていない | 受信サーバーによるDMARCポリシー評価結果が確認できない状態 |

技術解説:SPF/DKIM passは「Appleからの正規メール」を意味しない

SPF(Sender Policy Framework)は「そのドメインのSPFレコードに記載されたIPから送信されているか」を検証する仕組みです。本件でpassしているのは duojinjinrong[.]com のSPFであり、Apple社(apple[.]com)のSPFではありません。つまり「攻撃者が用意した偽装ドメインからの送信が、その偽装ドメインのSPF的に正規である」という状態です。

DKIM(DomainKeys Identified Mail)も同様に、duojinjinrong[.]com の秘密鍵で署名されたものです。メールの改ざんがないことを示しますが、それはApple社が送信したことの証明ではありません。

本件でのSPF/DKIM passは「攻撃者が自前ドメインでメール認証を正しく構成した」ことを示すに過ぎず、フィッシングの証拠を打ち消すものではありません。

送信元IPアドレス解析

| 項目 | 値 |

|---|---|

| 送信元IP | 34[.]146[.]57[.]150 |

| 登録組織(確認済み) | Google LLC |

| CIDR | 34[.]128[.]0[.]0/10 |

観測事実

送信元IPアドレス 34[.]146[.]57[.]150 はRDAPによりGoogle LLCが管理するCIDR 34[.]128[.]0[.]0/10 に帰属することが確認されています。このレンジはGoogle Cloud Platform(GCP)の仮想マシンおよびサービス向けIPアドレス空間として一般に知られています。

示唆

攻撃者がGCP等のクラウドインフラ上にメール送信サーバーを構築し、フィッシングメールを送信している可能性を示唆します。クラウドプロバイダーのIPを利用することで、一部のIPレピュテーションフィルターを回避しようとしている可能性があります。

誘導先URL解析

観測事実

メール内のリンクは hxxps://ykjure[.]com/E6xXOEM4Ui であることが確認されています。アクセス試行時に2段階のリダイレクトが発生し、最終的に hxxps://www[.]b[.]com へ誘導されましたが、解析時点でサイトは停止またはエラー状態でした。

リダイレクトの多段構成は、初段URLの評判が低下した場合に誘導先を動的に切り替えるTDS(Traffic Distribution System)の特徴と一般に言われています。アクセス制御(IPフィルタリング、User-Agent判定等)によってスクリーンショットの取得ができない場合があります。

誘導先ドメイン登録情報

| 項目 | 値 |

|---|---|

| ドメイン | ykjure[.]com |

| レジストラ | Gname[.]com Pte. Ltd. |

| 登録日 | 2025-04-30 |

| ドメイン年齢(解析時点) | 約343日 |

| ネームサーバー | ns7[.]alidns[.]com / ns8[.]alidns[.]com |

技術解説:ドメイン年齢とネームサーバーが示すもの

ykjure[.]com は登録から約343日が経過しており、極端な新規ドメインではありませんが、意味を持たないランダム文字列で構成されており、正規サービスのドメインとしての信頼性はありません。

ネームサーバーに alidns[.]com(Alibaba Cloud DNSのサービスとして一般に知られているもの)が使われています。これはドメインの地理的帰属を断定するものではありませんが、インフラ選択の傾向として記録します。

手口の解説:なぜ騙されやすいのか

1. 緊急性・恐怖心の煽り

「24時間以内の最終承認が必要」「データの復旧は一切できなくなる」といった文言は、受信者を焦らせ、冷静な判断を奪うことを目的としています。Appleを含む正規サービスが一方的にストレージを「リセット」し24時間以内の操作を求めることは一般にありません。

2. 視覚的な正規感の演出

「© 2026 Apple Inc.」の著作権表記、Appleサポートページへの言及(hxxps://www[.]apple[.]com/jp/support/)、🔐の絵文字、日本語として自然な文体など、視覚的・文体的にAppleの公式通知を模倣しています。しかし正規ドメインへのリンクは安心感の演出に過ぎず、実際のCTAリンクは非公式ドメインに設定されています。

3. メール認証のpass偽装

攻撃者は自前の duojinjinrong[.]com ドメインに対して正しくSPF/DKIMを構成しており、受信サーバーによっては「認証通過」と表示されます。しかしこれはApple社の認証ではなく、攻撃者ドメインの認証です。メールクライアントの「差出人」表示だけを信じると騙されます。

4. 「本文中の末尾文字列」による識別回避

本文末尾の bysA6vMl はランダム文字列と推定されます。受信ごとに異なる文字列を付与することで、ハッシュベースのスパムフィルター(同一文面の大量検出)を回避しようとしている可能性があります。

IOC(侵害指標)一覧

| 種別 | 値 | 備考 |

|---|---|---|

| 送信元メールドメイン | mail22[.]duojinjinrong[.]com | Apple詐称フィッシング送信元(確認済み) |

| 送信元IP | 34[.]146[.]57[.]150 | Google LLC / GCP(確認済み) |

| CIDR | 34[.]128[.]0[.]0/10 | Google Cloud IP空間 |

| 誘導先URL | hxxps://ykjure[.]com/E6xXOEM4Ui | フィッシング誘導URL(確認済み) |

| 誘導先ドメイン | ykjure[.]com | 登録: 2025-04-30 / Gname[.]com |

| ネームサーバー | ns7[.]alidns[.]com / ns8[.]alidns[.]com | Alibaba Cloud DNS |

| リダイレクト先 | hxxps://www[.]b[.]com | 解析時点で停止/エラー |

| メールSHA256 | a0ca6658b5e758c62ef4c3542a865b99346072f76f878b0022d187f8772bf506 | メール原本ハッシュ |

| PhishTank登録状況 | 未登録(本記事公開時点) | 当社にて登録申請を行います |

このメールを受け取ったら:具体的な対処法

絶対にやってはいけないこと

- メール内の「サインインして処理を中断する」リンクをクリックする

- 差出人メールアドレスに返信する

- Apple IDとパスワード、2ファクタ認証コードをリンク先のフォームに入力する

確認すべきこと

- 差出人ドメインの確認: Apple社からの正規メールは

apple[.]com系のドメインから送られます(公式サイトで確認可能)。duojinjinrong[.]comはApple社とは無関係です。 - Apple公式から直接確認する: hxxps://appleid[.]apple[.]com/ にブラウザから直接アクセス(メールのリンクは使わない)し、iCloudストレージに異常がないか確認してください。

- 本当に心配なら公式サポートへ: hxxps://www[.]apple[.]com/jp/support/ に直接アクセスし、正規の問い合わせ窓口からAppleに確認してください。

もしリンクをクリックしてしまった場合

- 何も入力せずにブラウザを閉じる

- Apple IDのパスワードを公式サイトから直ちに変更する

- 2ファクタ認証を有効化する(未設定の場合)

- 認証アプリやSMSに見覚えのないサインインリクエストが届いていないか確認する

- パスワードを入力してしまった場合は、同一パスワードを使用している他サービスも至急変更する

まとめ

本メールは、①差出人ドメインがApple社のものではなく第三者ドメイン(duojinjinrong[.]com)である、②誘導先URLが非公式ドメイン(ykjure[.]com)でありリダイレクトを経由している、③「24時間以内」という緊急性の煽りと「データ全損」という恐怖心を利用した心理操作手法を採用している、という複合的な根拠に基づき、Apple社を詐称したフィッシング詐欺(確定)と評価します。

SPF/DKIMがpassであることは「Appleからの正規メール」の証明にはなりません。メールを受け取った際は差出人の表示名ではなくドメイン名を確認し、リンクをクリックせず公式サイトに直接アクセスする習慣を身につけることが有効な対策です。

`