分類:フィッシング詐欺(確定)|検知日:2026年4月30日|なりすましブランド:PayPay|カテゴリ:金融

PayPayカード株式会社を名乗り、「未払金の督促」「信用情報機関への登録」を脅迫材料として金銭を詐取しようとするフィッシングメールが確認されました。本件の最大の特徴は、偽サイトへの誘導ではなく、PayPayの正規P2P(個人間)送金リンクを悪用し、被害者に直接送金させる手口である点です。誘導先URLがPayPayの正規ドメイン上にあるため、一般的なURL検知ツールでは検出が困難です。

メール概要

見出し

| 項目 | 内容 |

|---|---|

| 件名 | 【最終警告】本日中に入金がない場合、滞納金の加算および失信情報を登録します ※各文字間にUnicode不可視文字(U+2061等)が挿入されている |

| 差出人(表示名) | <PayPay>(全角山括弧を使用) |

| 差出人(アドレス) | payapy[@]gdxblxo[.]info |

| Return-Path | payapy[@]gdxblxo[.]info |

| 送信日時 | 2026年4月30日 21:23:39 +0800 |

| 送信元IP | 150[.]5[.]142[.]248 |

| SHA-256 | 872bfdbe257e86a8493d6ef3631ae91f8cc4f1bf7cfd41fc7e754f527100e5f6 |

| 分類 | フィッシング(確定) |

メール本文(全文引用)

以下は当該フィッシングメールの全文です。同じ文面を受信した方は、記載されたリンクを絶対にクリックせず、メールを削除してください。

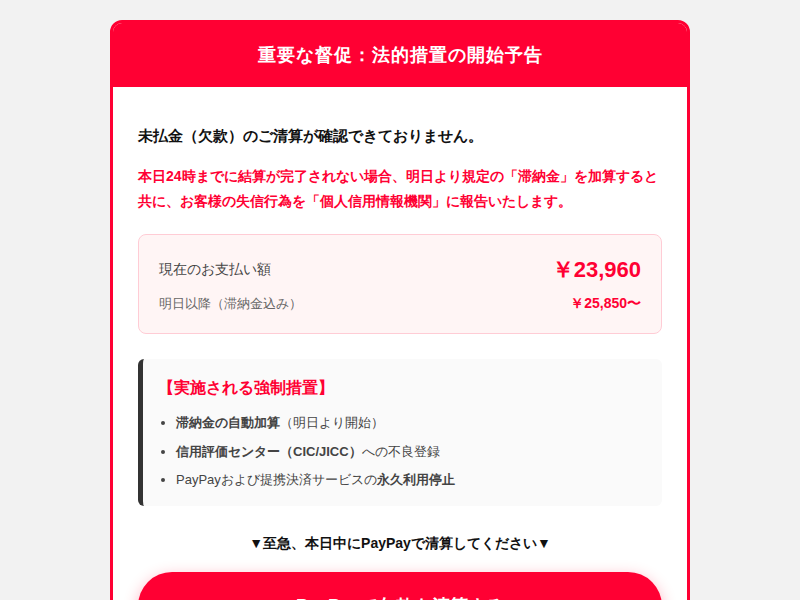

重要な督促:法的措置の開始予告 未払金(欠款)のご清算が確認できておりません。 本日24時までに結算が完了されない場合、明日より規定の「滞納金」を加算すると共に、 お客様の失信行為を「個人信用情報機関」に報告いたします。 現在のお支払い額 ¥23,960 明日以降(滞納金込み) ¥25,850〜 【実施される強制措置】 滞納金の自動加算 (明日より開始) 信用評価センター(CIC/JICC) への不良登録 PayPayおよび提携決済サービスの 永久利用停止 ▼至急、本日中にPayPayで清算してください▼ PayPayで欠款を清算する → hxxps://qr[.]paypay[.]ne[.]jp/p2p01_ReBtNpOqy1XiWTxQ ※本日24時を過ぎますと、システムにて自動的に滞納処理が開始されます。 ※銀行振込は反映が遅れるため、PayPay決済を強く推奨します。 PayPayカード株式会社 [郵便番号] [住所]1号 電話:[電話番号](平日9:00~18:00) 4ADnV1iXF4MlFOHV9Na6HwcdKlK30IoQ7onjPIAMj6TtZLDPARxe1dIoedUfBHlB kHjTblDzQ6pzZcmdEnnxhqwNUl2GJOgOul0dwaai1e50GqONM7BPHp1fvrBBXOE1

このフィッシングメールの手口と特徴

1. PayPay正規P2P送金リンクの悪用 ― 最大の特徴

【観測事実】HTML本文に含まれるリンクは1件のみです。表示文言「PayPayで欠款を清算する」として設置されたCTA(誘導ボタン候補)のリンク先は hxxps://qr[.]paypay[.]ne[.]jp/p2p01_ReBtNpOqy1XiWTxQ であり、4回のリダイレクトを経て hxxps://paypay[.]ne[.]jp/?pid=QRCode&link_key=...(af_force_deeplink=true パラメータ付き)に到達することが確認されています(稼働中)。

【示唆】qr[.]paypay[.]ne[.]jp はPayPayの正規ドメインであり、p2p01_ で始まるパスはPayPayのP2P(個人間)送金リクエストの形式と一致します。af_force_deeplink=true パラメータはPayPayアプリの直接起動を試みるものです。つまり、このリンクをクリックした被害者はPayPayアプリ上で攻撃者のアカウントへの送金画面に誘導されます。

【総合判断】本件は偽サイトへの誘導によるID・パスワードの窃取ではなく、PayPayの正規P2P送金インフラを悪用して被害者に直接送金させる手口です。URLがPayPayの正規ドメイン上にあるため、URLレピュテーションサービスやフィッシングサイト検知ツールでは悪性と判定されにくく、極めて巧妙な手口といえます。

2. 中国語圏の痕跡(複数の観測事実)

本メールには、中国語圏との関連を示唆する複数の観測事実が確認されています。

- メーラー(確認済み):

X-Mailer: Foxmail 6, 13, 102, 15 [cn]― Foxmailは中国Tencent社が開発するメールクライアントであり、[cn]は中国語版であることを示します - タイムゾーン(確認済み):送信日時のタイムゾーンが

+0800(UTC+8)であり、中国標準時(CST)と一致します - 用語(確認済み):メール本文中に「欠款」(中国語で未払金)、「結算」(中国語で決済・清算)、「失信」(中国語で信用喪失、中国の「失信被執行人」制度に由来する用語)といった、日本語の金融実務では一般的に使用されない中国語圏の用語が含まれています

これらの事実を個別に見れば他の説明も可能ですが、3つの指標が同一メールから検出されていることから、送信者が中国語圏の環境でメールを作成した可能性が高いと考えられます。

3. 件名に埋め込まれたUnicode不可視文字

【観測事実】件名の各文字間にU+2061(FUNCTION APPLICATION)等のUnicode不可視文字が挿入されています。人間の目には「【最終警告】本日中に入金がない場合…」と通常通り読めますが、コンピュータが処理するデータとしては全く異なる文字列です。

【示唆】これはキーワードベースのスパムフィルターを回避するための技術です。「最終警告」「滞納金」といった単語がフィルターの検知パターンと一致しなくなるため、迷惑メールフォルダに振り分けられずに受信トレイに到達する確率が高まります。

4. 恐怖と緊急性による心理的圧迫

本メールは以下の複数の脅迫要素を組み合わせ、受信者の冷静な判断を妨げる構造になっています。

- 時間的圧迫:「本日24時まで」という期限を設定し、確認や相談の時間を与えない

- 金銭的脅迫:¥23,960 → ¥25,850〜 と滞納金の加算を示し、即時支払いを迫る

- 信用への脅迫:CIC/JICCへの不良登録、PayPayの永久利用停止を列挙

- 法的脅迫:「法的措置の開始予告」という見出しで法的制裁を示唆

- 支払い手段の限定:「銀行振込は反映が遅れるため、PayPay決済を強く推奨」として、P2P送金リンクの使用に誘導

正規のPayPayカード株式会社(一般にpaypay-card[.]co[.]jpとして知られている)が、メール内のリンクから直接P2P送金を求めることはありません。

5. メール末尾のランダム文字列

【観測事実】メール本文の末尾に 4ADnV1iXF4MlFOHV9Na6Hwc... で始まる意味不明の長い文字列が付加されています。この文字列の中にもUnicode不可視文字が含まれています。

【示唆】一般的に、このようなランダム文字列はベイジアンフィルター(統計的スパム判定)の精度を下げる目的、または受信者ごとの追跡トークンとして使用されることが知られています。

技術解析

送信元の分析

| 項目 | 観測値 | 評価 |

|---|---|---|

| From(表示名) | <PayPay> | 全角山括弧(U+FF1C, U+FF1E)を使用したブランド偽装 |

| From(アドレス) | payapy[@]gdxblxo[.]info | PayPayの正規ドメインではない。「payapy」はPayPayの誤記(タイポスクワッティングの可能性) |

| Return-Path | payapy[@]gdxblxo[.]info | Fromと一致 |

| 送信元IP | 150[.]5[.]142[.]248 | 確認済み |

| 送信ドメイン | gdxblxo[.]info | PayPayとの関連性なし |

【総合判断】差出人アドレスのドメイン gdxblxo[.]info は、PayPayの正規ドメイン(一般に paypay[.]ne[.]jp 等として知られている)とは無関係のドメインです。表示名に全角山括弧で「<PayPay>」と記載することで、一部のメールクライアントで正規の送信元であるかのように見せかけています。また、メールアドレスのローカル部「payapy」は「paypay」を模した文字列であり、PayPayブランドへのなりすましが意図されています。

メール認証結果(SPF / DKIM / DMARC)

| 認証 | 結果 | 解説 |

|---|---|---|

| SPF | softfail | 送信元IP(150[.]5[.]142[.]248)が gdxblxo[.]info のSPFレコードで明示的に許可されていない状態 |

| DKIM | pass | gdxblxo[.]info の DKIM 署名が有効であることを示す |

| DMARC | pass | gdxblxo[.]info の DMARC ポリシーに適合していることを示す |

【重要な注意点】DKIM pass および DMARC pass は、このメールが gdxblxo[.]info というドメインから正当に送信されたことを証明するものであり、PayPayから送信されたことを証明するものではありません。DMARC は From ヘッダーのドメイン(本件では gdxblxo[.]info)との整合性を検証する仕組みであるため、攻撃者が自身のドメインに DKIM と DMARC を正しく設定していれば pass となります。

SPF softfail は、送信元IPがドメインのSPFレコードで許可されていないことを示す補助的な指標です。SPF softfail 単独ではフィッシングの根拠とはなりませんが、ブランド詐称・送信ドメインの不一致と合わせて総合的にフィッシングと判断されます。

HTMLメール構造(観測事実)

| 項目 | 観測値 |

|---|---|

| HTML本文 | あり(4,816文字) |

| text/plain本文 | あり |

| HTML内リンク数 | 1件 |

| リンク表示文言 | 「PayPayで欠款を清算する」 |

| リンク先URL | hxxps://qr[.]paypay[.]ne[.]jp/p2p01_ReBtNpOqy1XiWTxQ |

| リンク種別 | CTA・誘導ボタン候補 |

| 直前の文脈 | 信用評価センター(CIC/JICC)への不良登録、PayPayの永久利用停止を列挙した直後に「▼至急、本日中にPayPayで清算してください▼」と記載 |

誘導先URL解析

| 項目 | 内容 |

|---|---|

| リンク先URL | hxxps://qr[.]paypay[.]ne[.]jp/p2p01_ReBtNpOqy1XiWTxQ |

| リダイレクト | 4回 |

| 最終到達URL | hxxps://paypay[.]ne[.]jp/?pid=QRCode&link_key=hxxps://qr[.]paypay[.]ne[.]jp/p2p01_ReBtNpOqy1XiWTxQ&af_force_deeplink=true |

| 最終ページタイトル | PayPay – QRコードで支払うキャッシュレス決済のスマホアプリ |

| サーバー | nginx |

| 状態 | 稼働中 |

【解説】qr[.]paypay[.]ne[.]jp はPayPayが運営する正規のQRコードサービスドメインです。p2p01_ で始まるパスはPayPayのP2P(個人間)送金リクエスト形式であり、リダイレクト先の af_force_deeplink=true パラメータはPayPayアプリを直接起動するためのものです。

このリンクをクリックすると、PayPayアプリが起動し、攻撃者が作成した送金リクエスト画面が表示されます。被害者が送金を実行すると、PayPayの正規システムを通じて攻撃者のアカウントに金銭が送金されます。従来の「偽サイトで認証情報を窃取する」フィッシングとは異なり、PayPayの正規インフラが悪用されているため、URL単体での検知が極めて困難です。

フィッシング判定の根拠(総合判断)

本メールは以下の複合的な根拠からフィッシングと判断されます。単一の根拠ではなく、複数の証拠の組み合わせによる確定判断です。

- 送信元ドメインの不一致(確認済み):From アドレスのドメイン

gdxblxo[.]infoはPayPayの正規ドメインではない - SPF softfail(確認済み):送信元IPがドメインのSPFレコードで許可されていない

- ブランドなりすまし(確認済み):表示名に「<PayPay>」を使用し、PayPayカード株式会社を名乗っている

- P2P送金リンクへの誘導(確認済み):正規のPayPay P2P送金リンクを使用して直接送金を要求

- 中国語圏の痕跡(確認済み):Foxmail [cn]、UTC+8、中国語金融用語の使用

- Unicode不可視文字による検知回避(確認済み):件名に不可視文字を挿入

IOC(侵害指標)一覧

| 種別 | 値 | 備考 |

|---|---|---|

| SHA-256 | 872bfdbe257e86a8493d6ef3631ae91f8cc4f1bf7cfd41fc7e754f527100e5f6 |

メールファイルのハッシュ値 |

| 送信元アドレス | payapy[@]gdxblxo[.]info |

From / Return-Path |

| 送信ドメイン | gdxblxo[.]info |

攻撃者が管理するドメイン |

| 送信元IP | 150[.]5[.]142[.]248 |

メール送信元 |

| 誘導先URL | hxxps://qr[.]paypay[.]ne[.]jp/p2p01_ReBtNpOqy1XiWTxQ |

PayPay正規ドメイン上のP2P送金リンク(悪用) |

| リダイレクト先 | hxxps://paypay[.]ne[.]jp/?pid=QRCode&link_key=hxxps://qr[.]paypay[.]ne[.]jp/p2p01_ReBtNpOqy1XiWTxQ&af_force_deeplink=true |

最終到達URL(PayPay正規ドメイン) |

| X-Mailer | Foxmail 6, 13, 102, 15 [cn] |

中国語版Foxmail |

PhishTank登録状況

hxxps://qr[.]paypay[.]ne[.]jp/p2p01_ReBtNpOqy1XiWTxQ:本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。

※本件の誘導先URLはPayPayの正規ドメイン上にあるP2P送金リンクであり、一般的なフィッシングサイトとは性質が異なります。PhishTankによる登録・検証は、正規サービスの悪用事例としての扱いとなる可能性があります。

この手口への具体的な対処方法

本件はPayPayの正規P2P送金機能が悪用されているため、「URLが正規ドメインかどうか」だけでは判別できません。以下の対策を推奨します。

このメールを受信した場合

- メール内のリンクを絶対にクリックしないでください。リンク先はPayPayの正規P2P送金画面であり、クリック後に送金操作を行うと攻撃者に直接送金されます

- PayPayアプリを直接開いて請求を確認してください。正規の未払いがある場合は、アプリ内の通知や請求一覧に表示されます。メール経由ではなく、必ずアプリから直接確認してください

- PayPayカスタマーサポートに通報してください。P2P送金リンクに含まれる攻撃者のアカウントが凍結される可能性があります

- 万が一送金してしまった場合は、直ちにPayPayカスタマーサポートに連絡し、送金の取り消しを依頼してください。また、最寄りの警察署に被害届を提出してください

見分けるポイント

- 差出人のメールアドレスを確認:表示名が「PayPay」であっても、@以降のドメインが

paypay[.]ne[.]jpやpaypay-card[.]co[.]jpでなければ偽物です。本件ではgdxblxo[.]infoという無関係のドメインから送信されています - 「欠款」「結算」「失信」に注目:これらは中国語の金融用語であり、日本の正規金融機関がこれらの用語を使うことはありません

- PayPayがメールでP2P送金を求めることはありません:正規の請求はアプリ内で完結します。メール内のリンクから送金を要求すること自体が異常です

- 「本日中」「24時まで」等の極端な期限設定は典型的な詐欺手口です:正規の督促には法律に基づいた相当の期間が設けられます

まとめ

本件は、PayPayカード株式会社を騙り、架空の未払金(¥23,960)を請求するフィッシングメールです。最大の特徴は、偽サイトではなくPayPayの正規P2P送金リンクを悪用している点にあります。誘導先URLがPayPayの正規ドメイン上にあるため、URL検知だけでは防御できません。

中国語版Foxmailでの送信、UTC+8のタイムゾーン、中国語金融用語の使用、件名へのUnicode不可視文字の挿入など、複数の技術的痕跡が確認されています。

PayPayからの正規連絡はアプリ内通知が基本です。メール内のリンクからの送金要求には絶対に応じないでください。

本記事は受信したフィッシングメールの技術解析に基づく注意喚起を目的としています。記事中のURL・ドメイン・IPアドレスは安全のため難読化処理を施しています。