公開日: 2026年4月30日

分類: フィッシング(確定)

なりすまし対象: Paidy(後払い決済サービス)

2026年4月30日、Paidyを装ったフィッシングメールの受信が確認されました。件名は「【至急】Paidy お支払い確認のご依頼」で、差出人にはPaidyサポートの正規アドレスに見える表示名が設定されていますが、実際にはPaidyとは無関係なドメインから送信されています。メール内のリンクをクリックすると、TDS(Traffic Direction System)と呼ばれるリダイレクト基盤を経由してPaidyの決済画面を模倣した偽サイトに誘導され、認証情報を窃取されるおそれがあります。本記事では、このメールの技術的な手口を証拠に基づき解説し、見分け方と具体的な対処方法をお伝えします。

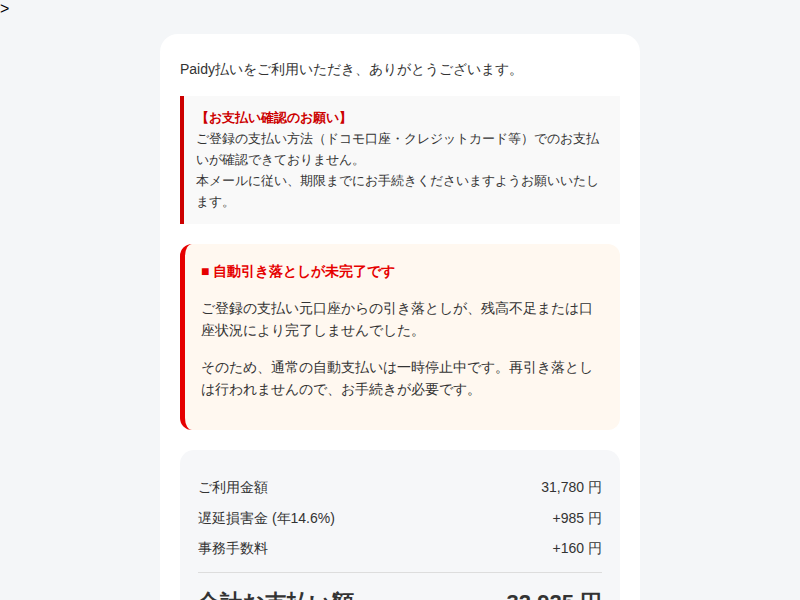

フィッシングメールの内容

ヘッダー情報

| 項目 | 内容 |

|---|---|

| 件名 | 【至急】Paidy お支払い確認のご依頼 |

| 表示上の差出人 | Paidyサポート <support[@]paidy[.]jp> |

| 実際の送信元アドレス | [受信者][@]fzxljszp[.]com |

| Return-Path | [受信者][@]fzxljszp[.]com |

| 送信日時 | 2026年4月30日 15:08 (JST) |

| 文字コード | UTF-8 |

| SHA-256 | ee60b646a75d3258e4560d9fe5fc88450b2d6571ec9a69cf03e12dc54e419d3d |

技術解析

1. 差出人アドレスの偽装手口(表示名スプーフィング)

観測事実: このメールのFromヘッダーでは、表示名(Display Name)が「Paidyサポート <support[@]paidy[.]jp>」に設定されています。しかし、実際の送信元メールアドレスは [受信者][@]fzxljszp[.]com です。Return-Pathも同じく fzxljszp[.]com ドメインとなっています。

示唆: 多くのメールソフト(特にスマートフォン向け)は、差出人として「表示名」のみを表示し、実際のメールアドレスを省略します。このメールでは、表示名の中にわざと support[@]paidy[.]jp という文字列を埋め込むことで、あたかもPaidyの正規アドレスから送信されたかのように見せかけています。しかし、これは表示名フィールドに記入された単なるテキストラベルであり、メールの送信元を証明するものではありません。

総合判断: 表示名にPaidyの正規アドレスを装った文字列を埋め込む手法と、実際の送信ドメイン(fzxljszp[.]com)がPaidyの正規ドメインと一切関係がないことから、意図的なブランド詐称であることが確認済みです。

2. メール認証(SPF / DKIM / DMARC)の検証

メール認証とは、受信サーバーが「このメールは本当にそのドメインから送られたものか」を検証する仕組みです。以下に各認証方式の結果と、その意味を解説します。

| 認証方式 | 結果 | 解説 |

|---|---|---|

| SPF | pass | 送信元ドメイン fzxljszp[.]com のSPFレコードに基づき合格。ただし、これは攻撃者自身が管理するドメインの認証であり、Paidyのドメインの認証ではありません。 |

| DKIM | pass | DKIM署名の検証に合格。SPFと同様、fzxljszp[.]com に対する署名であり、paidy[.]jp からの送信を証明するものではありません。 |

| DMARC | 不明 | DMARC検証結果が受信サーバーのヘッダーに付与されていませんでした。 |

観測事実: SPFとDKIMはいずれも「pass」(合格)ですが、認証されたドメインは fzxljszp[.]com(smtp[.]mailfrom)であり、Fromヘッダーに表示されている paidy[.]jp ではありません。DMARC検証結果は受信ヘッダーに付与されていませんでした。

示唆: SPF/DKIMの「pass」は、そのメールが fzxljszp[.]com の正当な送信者であることのみを意味します。攻撃者が自身の管理するドメインにSPFレコードとDKIM署名を正しく設定すれば、これらのチェックは通過できます。DMARC(Domain-based Message Authentication, Reporting and Conformance)は、Fromヘッダーに表示されるドメインと、SPF/DKIMで認証されたドメインの一致を検証する仕組みです。今回のケースでは、この検証が行われていれば、paidy[.]jp(表示)と fzxljszp[.]com(認証済み)の不一致が検出される可能性がありました。

読者への注意: 「SPF pass」「DKIM pass」という表示だけでメールの安全性を判断しないでください。認証されたドメインが、メールに表示されているブランドの正規ドメインと一致しているかどうかの確認が重要です。

3. 送信元サーバーの調査

| 項目 | 内容 |

|---|---|

| IPアドレス | 160[.]251[.]234[.]87 |

| 所在国 | 日本(JP) |

| 管理組織 | IRT-JPNIC-JP |

| CIDR | 160[.]251[.]234[.]0/23 |

観測事実: 送信元IPアドレスは日本国内に割り当てられた範囲にあり、JPNIC(Japan Network Information Center)の管理下に登録されています。

示唆: 日本国内のホスティングサービスやVPS(仮想専用サーバー)が利用されている可能性があります。フィッシングメールの送信元は海外サーバーとは限らず、国内のインフラが悪用されるケースも一般的に報告されています。国内IPからの送信は、地理的フィルタリング(海外IPのブロック)を回避する効果があります。

4. 不正URLとTDS(リダイレクト基盤)の検出

メール内には以下のURLが含まれていました。

| URL | 状態 | 備考 |

|---|---|---|

hxxps://www[.]docomo[.]ne[.]jp/support/ |

稼働中 | NTTドコモの正規サポートページ。カモフラージュ目的で混入された可能性あり。 |

hxxps://www[.]hbrlc[.]com/ |

稼働中 | ⚠ TDS検出。2回のリダイレクトを経てフィッシングサイトへ転送。 |

観測事実: hxxps://www[.]hbrlc[.]com/ にアクセスすると、2段階のリダイレクトを経て hxxps://www[.]hongyey[.]com/ に転送されることが確認されました。この転送過程でTDS(Traffic Direction System)が検出されており、アクセスごとに異なるドメインに振り分けられるTDS型攻撃インフラであることが確認済みです。

TDS(Traffic Direction System)とは

TDSとは、アクセスした端末の地域・OS・ブラウザ・時間帯などの条件に応じて、異なるURLに自動転送する仕組みです。攻撃者がTDSを悪用する主な理由は以下のとおりです。

- 検出回避: セキュリティ研究者やURLスキャナーには無害なページを表示し、一般ユーザーにのみフィッシングページを見せる

- 耐障害性: フィッシングドメインが検出・遮断されても、TDSの転送先を変更するだけで攻撃を継続できる

- 運用効率: 1つの入口URL(今回は

hxxps://www[.]hbrlc[.]com/)から複数のフィッシングキャンペーンを管理できる

確認されたリダイレクトチェーン:

hxxps://www[.]hbrlc[.]com/(TDS入口)- ↓ リダイレクト(2 hop)

hxxps://www[.]hongyey[.]com/(フィッシングサイト本体 ― 今回観測された転送先)

なお、正規のNTTドコモサポートページ(hxxps://www[.]docomo[.]ne[.]jp/support/)がメール内に含まれていますが、これは攻撃とは無関係の正規URLです。フィッシングメール全体の信憑性を高めるためのカモフラージュとして混入された可能性があります。

5. フィッシングサイトの特徴

| 項目 | 内容 |

|---|---|

| URL | hxxps://www[.]hongyey[.]com/ |

| ページタイトル | MyPaidy|お支払い手続き |

| Webサーバー | Cloudflare |

| 入力フォーム | メールアドレス入力欄を確認 |

| ソースサイズ | 32,120 bytes |

観測事実: TDSを経由した最終到達先のページには「MyPaidy|お支払い手続き」というタイトルが設定されており、Paidyの正規サービスを模倣したデザインとなっています。ページにはメールアドレスの入力フォームが設置されており、認証情報の窃取を目的としていることが確認済みです。

示唆: Paidyの正規サービスは、一般に paidy[.]com ドメインで提供されていることが公式サイトで確認できます。hongyey[.]com はPaidyとは無関係のドメインです。また、Cloudflareの CDN(コンテンツ配信ネットワーク)を介してホスティングされているため、正規のHTTPS証明書が自動的に発行されており、ブラウザのアドレスバーには鍵マーク(🔒)が表示されます。

⚠ 読者への注意: アドレスバーの鍵マークは「通信が暗号化されている」ことを示すだけであり、「サイトが安全」であることを保証するものではありません。フィッシングサイトでもHTTPS証明書は容易に取得できます。

6. メール本文に埋め込まれたゼロ幅文字

観測事実: メール本文のソースコードを解析したところ、肉眼では視認できない「ゼロ幅非接合子」(U+200C、ZERO WIDTH NON-JOINER)が挿入されていることが確認されました。具体的には、「Paidy」の直前、および「ご利用」の「利」と「用」の間に埋め込まれています。

示唆: ゼロ幅文字は画面上には一切表示されませんが、テキストデータとしては存在します。迷惑メールフィルターが「Paidy」「ご利用」などのキーワードでフィッシングメールを検出する際、間にゼロ幅文字が挿入されていると文字列の一致判定が回避される場合があります。受信者の画面には正常な日本語として表示されるため、この手法に気づくことは通常困難です。

総合判断

以下の複合的な証拠に基づき、このメールはPaidyを詐称するフィッシング詐欺であると確定しています。

- 差出人偽装(確認済み): 表示名にPaidyの正規アドレス(support[@]paidy[.]jp)を埋め込みながら、実際の送信ドメインはPaidyとは無関係の

fzxljszp[.]com - 認証ドメインの不一致(確認済み): SPF/DKIMが合格しているのは攻撃者が管理する

fzxljszp[.]comであり、Paidyの正規ドメインではない - TDS型攻撃インフラ(確認済み): 不審ドメイン

hxxps://www[.]hbrlc[.]com/を入口とするリダイレクトチェーンとTDSの検出 - フィッシングサイト(確認済み): 最終到達先の

hxxps://www[.]hongyey[.]com/がPaidyの決済画面を模倣し、メールアドレスの入力を要求する偽サイト - 異常な本文構造(確認済み): 取引詳細が一切ない1文のみの本文に、フィルター回避用のゼロ幅文字が埋め込まれている

IOC(侵害指標)一覧

セキュリティ対策チームやネットワーク管理者の方は、以下のIOCをブロックリストやSIEMルールにご活用ください。

| 種別 | 値 |

|---|---|

| メールSHA-256 | ee60b646a75d3258e4560d9fe5fc88450b2d6571ec9a69cf03e12dc54e419d3d |

| 送信元IP | 160[.]251[.]234[.]87(JP / IRT-JPNIC-JP / CIDR: 160[.]251[.]234[.]0/23) |

| 送信ドメイン | fzxljszp[.]com |

| TDS入口URL | hxxps://www[.]hbrlc[.]com/ |

| TDS中継ドメイン | www[.]hbrlc[.]com |

| フィッシングURL | hxxps://www[.]hongyey[.]com/ |

| フィッシングドメイン | www[.]hongyey[.]com |

PhishTank登録状況

hxxps://www[.]hbrlc[.]com/― 本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。hxxps://www[.]docomo[.]ne[.]jp/support/― NTTドコモの正規URLであり、フィッシングサイトではないため登録対象外です。

このメールを受け取った場合の対処方法

メール内のリンクをクリックしていない場合

- メールを開いただけでは直ちに被害は生じません。メールを削除してください。

- 差出人アドレス

fzxljszp[.]comからの受信を拒否する設定を推奨します。

リンクをクリックしたが、情報は入力していない場合

- ブラウザを直ちに閉じてください。

- TDS経由でアクセスしているため、トラッキングCookieが設定されている可能性があります。ブラウザの閲覧履歴とCookieを削除してください。

メールアドレスやパスワードを入力してしまった場合

- Paidyアカウントの保護: メール内のリンクは使わず、Paidy公式アプリまたはブックマーク済みのURL(一般に

paidy[.]comとして知られています)から直接ログインし、パスワードを変更してください。 - パスワード使い回しへの対応: 同じメールアドレスとパスワードの組み合わせを他のサービスでも使用している場合は、該当する全てのサービスでパスワードを変更してください。

- 不正利用の監視: Paidyの利用履歴を確認し、身に覚えのない請求や決済がないか確認してください。不審な取引があれば、Paidyカスタマーサポートおよびご利用の金融機関に速やかにご連絡ください。

- 通報: フィッシング対策協議会(

info[@]antiphishing[.]jp)や、警察庁のフィッシング110番への通報をご検討ください。

このタイプのフィッシングメールの見分け方

- 差出人の実際のアドレスを確認する: メールソフトで差出人の詳細表示を開き、表示名だけでなく実際のメールアドレスのドメインを確認してください。今回のケースでは、表示名に

support[@]paidy[.]jpが含まれていますが、実際の送信元はfzxljszp[.]comという無関係なドメインでした。 - 取引詳細の有無を確認する: 正規のPaidy決済通知には、取引金額・決済日時・加盟店名などの具体的な情報が含まれます。「至急」とだけ煽り、取引の詳細が一切記載されていないメールはフィッシングの可能性が極めて高いです。

- リンク先のURLを事前確認する: PCではリンクにマウスカーソルを合わせ(クリックせず)、スマートフォンでは長押しして、表示されるURLのドメインが

paidy[.]comであるか確認してください。今回のように見覚えのない短いドメインが表示された場合はアクセスしないでください。 - HTTPS(鍵マーク)だけで安全と判断しない: 今回のフィッシングサイトはCloudflareを利用し、正規のHTTPS証明書を取得しています。鍵マークの有無は通信の暗号化を示すだけで、サイトの正当性を保証するものではありません。

- 「至急」「緊急」などの煽り文句に注意する: フィッシングメールは「至急対応が必要」と焦らせ、冷静な判断を妨げようとします。不審に感じたら、メール内のリンクは使わず、Paidyの公式アプリやブックマーク済みのURLから直接確認してください。