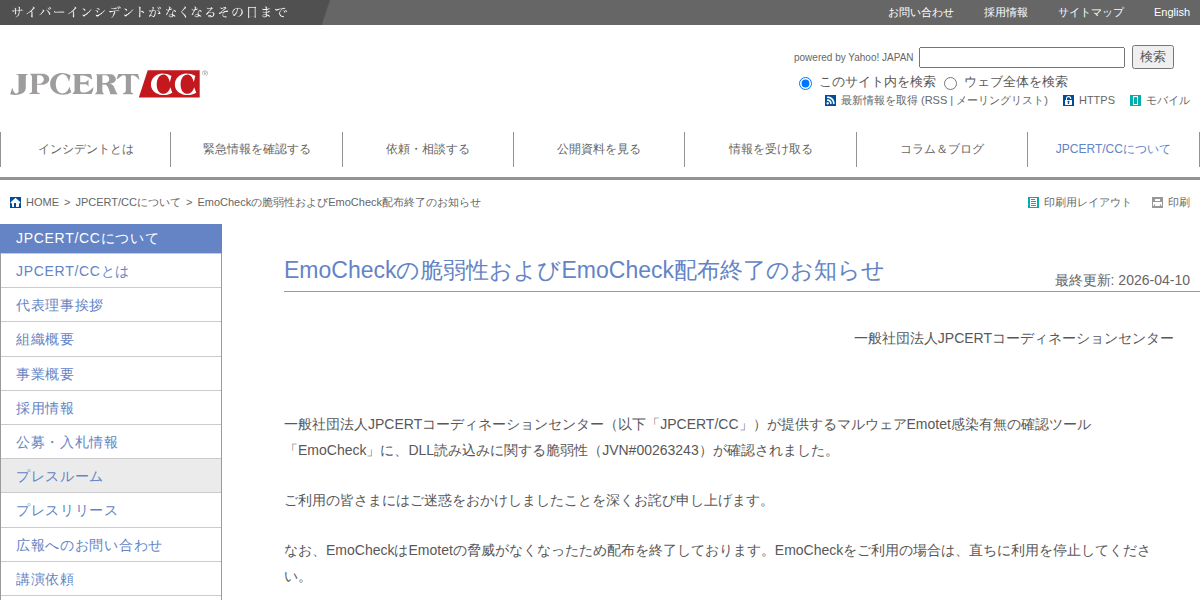

一般社団法人JPCERTコーディネーションセンター(JPCERT/CC)は2026年4月10日、同団体が提供してきたEmotet感染確認ツール「EmoCheck」のすべてのバージョンにDLL読み込みに関する脆弱性(JVN#00263243 / CVE-2026-28704)が存在することを公表した。CVSSv4.0の基本値は8.4(深刻度:高)に達しており、攻撃者が細工したDLLを同一ディレクトリに配置した状態でEmoCheckを実行させることで、任意のコードが実行される恐れがある。同ツールはEmotetの脅威消滅に伴いすでに配布を終了しているが、JPCERT/CCは現在も使用を続けているユーザーに対し、直ちに利用を停止するよう呼びかけている。

3行要約

見出し

【何が起きた】JPCERT/CC提供のEmotet感染確認ツール「EmoCheck」の全バージョンに、DLLハイジャッキングを可能にする脆弱性(CVSSv4.0: 8.4)が発見された。

【影響】EmoCheckを実行した際、同一ディレクトリに置かれた悪意あるDLLが読み込まれ、任意コード実行につながる可能性がある。

【対応】EmoCheckはすでに配布終了済み。引き続き保持・使用している場合は直ちに使用を停止すること。修正版のリリース予定はない。

わかっていること/わかっていないこと

わかっていること

・脆弱性識別番号はJVN#00263243、CVE番号はCVE-2026-28704。

・影響対象はEmoCheckのすべてのバージョン。特定バージョンへの限定はない。

・脆弱性はCWE-427(ファイル検索パスの制御不備)に分類される。EmoCheckがDLLを読み込む際、実行ファイルと同一ディレクトリ内の特定DLLを優先して読み込んでしまう実装上の問題が原因だ。

・CVSSv4.0基本値は8.4(AV:L/AC:L/AT:N/PR:N/UI:A/VC:H/VI:H/VA:H)、CVSSv3.0基本値は7.8。いずれも「高」に分類される。

・脆弱性はPowder Keg Technologies株式会社の島田凌氏が発見し、JPCERTコーディネーションセンターのJVNへ報告した。

・EmoCheckはEmotetの脅威消滅を受けてすでに配布を終了しており、修正バージョンのリリース予定はない。

わかっていないこと

・本脆弱性が実際の攻撃に悪用された事例があるかどうかは明らかにされていない。

・配布終了後も使用を継続しているユーザーの数や、被害の実態は不明だ。

・脆弱性の発見・報告から今回の公表までの経緯・調整期間は公表されていない。

脆弱性の詳細——DLLハイジャッキングとは何か

今回確認されたのは、Windowsアプリケーションで古くから知られる「DLLハイジャッキング」と呼ばれる攻撃手法を可能にする脆弱性だ。アプリケーションが必要なDLL(動的リンクライブラリ)を読み込む際、Windowsは特定の順序でファイルを検索する。EmoCheckにはこの検索パスの制御が不十分であり、実行ファイルと同一ディレクトリに細工されたDLLが存在する場合、正規のDLLではなく攻撃者が用意したものを誤って読み込んでしまう。

攻撃が成立するためには、攻撃者があらかじめ標的のマシン上に悪意あるDLLを配置し、その後ユーザーにEmoCheckを実行させる必要がある。CVSSの評価でユーザーの操作(UI:A)が条件となっているのはこのためだ。一方、実行権限は不要(PR:N)であり、機密性・完全性・可用性のすべてに高い影響(C:H/I:H/A:H)が及ぶと評価されている。

EmoCheckとEmotetの経緯

EmoCheckは、2019年から国内外で猛威を振るったマルウェア「Emotet」の感染有無をWindows端末上で手軽に確認できるツールとして、JPCERT/CCが開発・無償公開したものだ。Emotetは金融機関や企業を標的としたスパムメールを介して拡散し、他のマルウェアの配布経路(ドロッパー)としても機能したことから、国内外の組織に甚大な被害をもたらした。JPCERT/CCは国内における対応の中核を担い、EmoCheckは感染確認の標準的な手順として広く利用された。

2021年1月、EuropolおよびEurojustが主導する国際共同捜査によりEmotetのインフラが大規模にテイクダウンされ、活動は一時的に沈静化した。しかしその後もEmotetの再活動が確認されており、2022年11月には攻撃活動の再開も報告されている。JPCERT/CCはその後の活動状況を継続的に監視し、脅威の実質的な消滅を確認した後にEmoCheckの配布を終了した。一部のユーザーや組織がその後もツールを保持したまま利用し続けている可能性があり、今回の公表はそうした状況を踏まえた注意喚起でもある。

利用者が取るべき対応

JPCERT/CCは、EmoCheckを現在も使用している場合は直ちに使用を停止するよう求めている。修正版の提供はなく、ツール自体の継続利用を正当化する手段はないとしている。EmoCheckをダウンロードしたまま保管している場合も、不用意な実行リスクを排除するために削除することが望ましい。

問い合わせ先はJPCERT/CC事務局(info@jpcert.or.jp)、報道関係はJPCERT/CC広報(pr@jpcert.or.jp)が窓口となっている。

タイムライン

【脆弱性発見】 公表前(発見者:島田凌氏 / Powder Keg Technologies株式会社)

【JVNへの報告】 公表前(具体的な報告日は非公開)

【JVN掲載・JPCERT/CC公式発表】 2026年4月10日

【EmoCheck配布終了】 Emotet脅威消滅後(具体的日付は非公開)

【修正版リリース予定】 なし(利用停止のみ対応)