株式会社オリエンタルダイヤモンドは5月12日、本社のファイルサーバーが5月4日に第三者からランサムウェアによるサイバー攻撃を受け、保有する個人情報が外部に流出した可能性があると発表した。流出の恐れがあるのは氏名、住所、電話番号で、金融機関の口座情報やクレジットカード情報、マイナンバーは含まれていないとしている。同社はサーバーをネットワークから切り離し、警察と個人情報保護委員会への報告を済ませた。侵入経路はVPNで、今後はVPNを使わない体制に切り替えるという。

3行要約

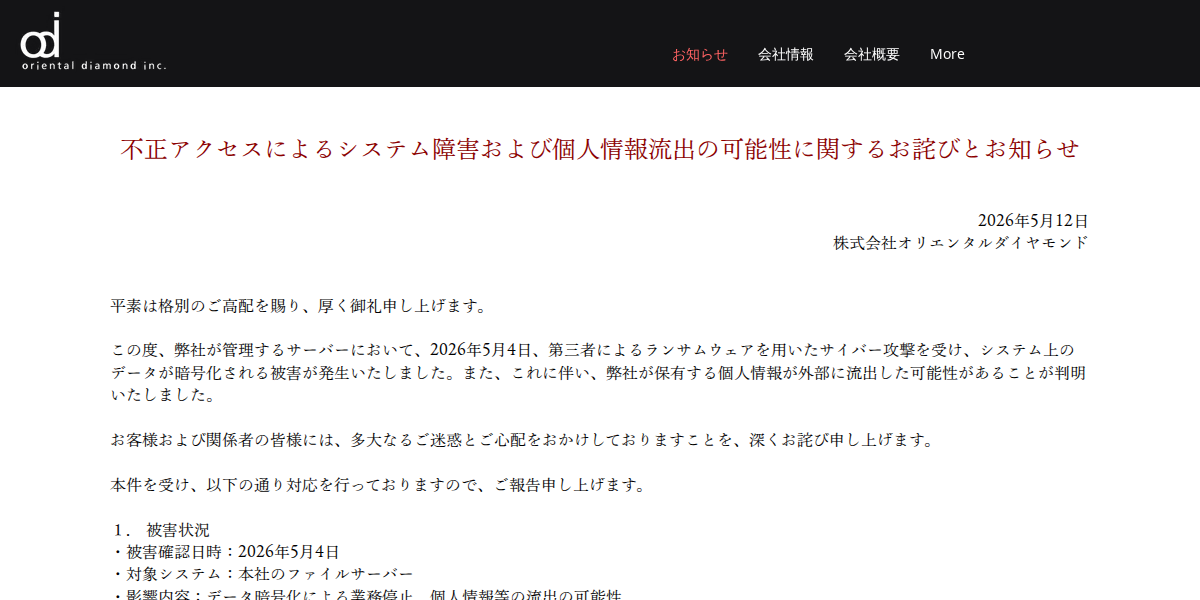

見出し

何が起きた:本社ファイルサーバーがランサムウェアで暗号化され、業務停止と個人情報流出の可能性が判明した。

影響:流出の恐れがある項目は氏名・住所・電話番号。金融・カード・マイナンバー情報は対象外とされる。

対応:被害サーバーをネットワークから切断し、上野警察署と個人情報保護委員会へ報告。VPNを廃止し認証強化へ。

わかっていること/わかっていないこと

わかっていること

・被害確認は2026年5月4日。攻撃手法はランサムウェアで、本社のファイルサーバー上のデータが暗号化された。

・流出した可能性がある情報は氏名、住所、電話番号の3項目。金融機関の口座情報、クレジットカード情報、マイナンバーは含まれない。

・侵入経路はVPN。同社は再発防止策でVPNを使わない体制への移行を明言している。

・上野警察署と個人情報保護委員会への報告を実施。外部の保守サービスによる調査・復旧を進めている。

わかっていないこと

・流出した可能性のある対象者の人数・件数は公表されていない。

・攻撃者の身元やランサムウェアの種別、要求の有無は明らかにされていない。

・VPNの具体的な脆弱性や侵入の手口は調査中で、結果は公表されていない。

・情報の不正利用は現時点で確認されていないが、調査は継続中としている。

・業務復旧の見通しは示されていない。

被害の概要

同社の発表によると、5月4日に本社が管理するファイルサーバーへの不正アクセスを検知した。第三者がランサムウェアを用いてシステム上のデータを暗号化し、業務が停止する事態となった。あわせて、サーバー内に保管していた個人情報が外部へ流出した可能性があることも判明したという。

流出の恐れがある情報の項目は、氏名、住所、電話番号の3つ。同社は「金融機関の口座情報やクレジットカード情報、マイナンバー情報は含まれていない」と明記している。現時点で情報の不正利用などの二次被害は確認されていないとした。

初動対応と通報

同社は被害拡大を防ぐため、攻撃を受けたサーバーをネットワークから切り離した。あわせて外部の保守サービスへ調査・復旧を依頼。所管の上野警察署と個人情報保護委員会への報告も済ませている。

取引先や顧客に対しては、同社担当者の氏名をかたるメールや、添付ファイルを開かせようとする誘導など、不審な連絡が届いた場合に情報を提供せず、同社に連絡するよう呼びかけた。問い合わせ窓口は同社のお客様相談窓口(電話03-3527-3646、平日10〜17時)。

再発防止策と侵入経路

同社は侵入経路となったVPNの利用を停止し、認証を強化した環境を新たに構築するとしている。新環境への移行が完了するまでの間は、外部ネットワークとの接続を制限したうえで業務を継続する方針だ。社員向けには、個人情報を含む情報セキュリティに関する教育とルール遵守の研修を実施し、再発防止を徹底するとした。

背景:VPN経由のランサムウェア被害が続発

VPN機器を入り口とするランサムウェア攻撃は近年、国内企業の被害事例で繰り返し報告されてきた。警察庁が公表する企業・団体等のランサムウェア被害でも、侵入経路の多くがVPN機器やリモートデスクトップ環境とされており、認証情報の窃取や既知の脆弱性を突かれたケースが目立つ。中小企業や非IT系企業を中心に、保守期限の切れた機器や多要素認証未導入の環境が狙われる傾向がある。

同社が再発防止策としてVPNを撤廃する方針を打ち出した点は、こうした業界全体の傾向を踏まえた判断とみられる。ただし、攻撃者がVPNのどの欠陥を突いたのか、認証情報の流出によるものか、あるいは未パッチの脆弱性を突かれたものかといった詳細は、現時点で明らかにされていない。

タイムライン

2026年5月4日

本社ファイルサーバーがランサムウェアで暗号化される被害を確認。被害拡大防止のためサーバーをネットワークから切断。

同日以降

外部の保守サービスによる調査・復旧を開始。上野警察署および個人情報保護委員会へ報告。

2026年5月12日

同社が公式ウェブサイトで被害と個人情報流出の可能性を公表。