【注意喚起】「保全手続きの確認」保険料未精算を装うフィッシングメール ─ PayPay QRコード詐欺の手口と見分け方

フィッシング詐欺 ─ 確定

保険料の未精算を装い、PayPayアプリでQRコードを読み取らせて金銭を詐取するフィッシングメールが確認されました。差出人ドメイン「williamsonbooks」は書籍関連であり、保険会社とは無関係です。QRコードを読み取らず、メールを削除してください。

メール概要

見出し

| 件名 | 保全手続きの確認 |

|---|---|

| 差出人表示 | 明細案内 <noreply[@]noreply20[.]williamsonbooks[.]com> |

| Return-Path | noreply[@]noreply20[.]williamsonbooks[.]com |

| 送信日時 | 2026年4月29日(水)13:05:12 +0800 |

| 送信元IP | 35[.]132[.]216[.]74 |

| SHA-256 | 85756169df4ac6bee217f2b1702e5ff1793a87121a94b650e6842c6fa35fb6a3 |

| 判定 | フィッシング(確定) ─ 複合根拠に基づく |

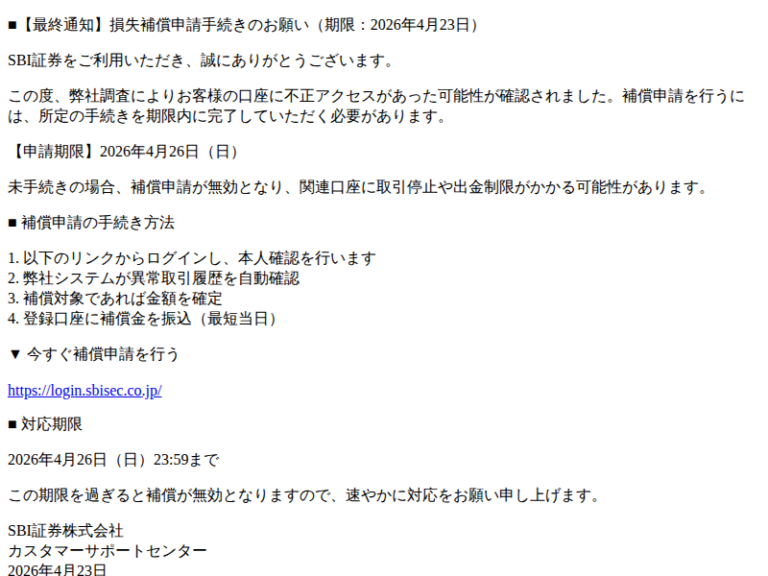

メール本文(全文引用)

以下は、受信されたフィッシングメールの本文を全文引用したものです。

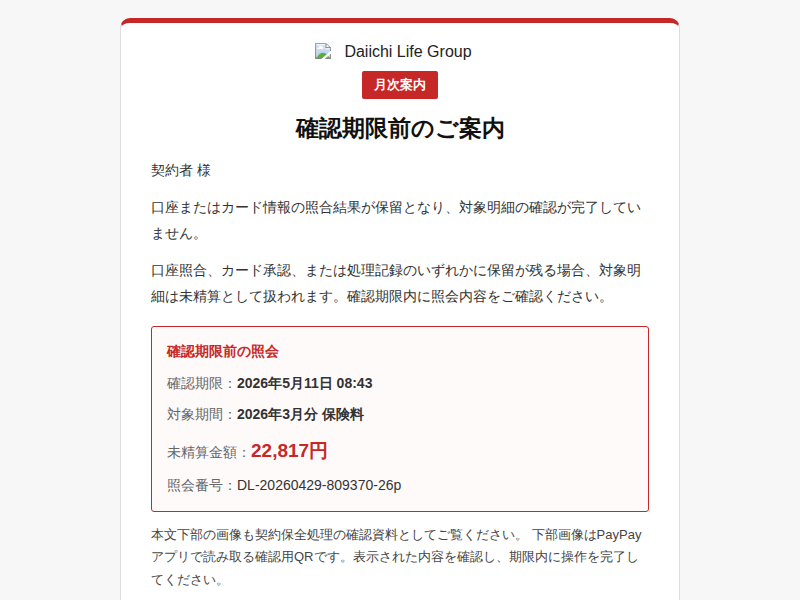

確認期限前のご案内

確認期限前のご案内 – 22,817円

k 月次案内

確認期限前のご案内

契約者 様

口座またはカード情報の照合結果が保留となり、対象明細の確認が完了していません。

口座照合、カード承認、または処理記録のいずれかに保留が残る場合、対象明細は未精算として扱われます。確認期限内に照会内容をご確認ください。

確認期限前の照会

確認期限: 2026年5月11日 08:43

対象期間: 2026年3月分 保険料

未精算金額: 22,817円

照会番号: DL-20260******70-26p本文下部の画像も契約保全処理の確認資料としてご覧ください。

下部画像はPayPayアプリで読み取る確認用QRです。表示された内容を確認し、期限内に操作を完了してください。

本通知は契約保全および継続確認に関するご案内です。

なぜフィッシングと判断できるのか ─ 技術分析

本メールをフィッシングと判断した根拠は、以下の複数の証拠の複合評価に基づきます。いずれか1つの証拠のみでフィッシングと断定することはできませんが、これらが揃うことで確度の高い判断が可能になります。

証拠① 送信元ドメインとメール内容の不整合

| ヘッダー | 値 |

|---|---|

| From(差出人) | noreply[@]noreply20[.]williamsonbooks[.]com |

| Return-Path(送信元) | noreply[@]noreply20[.]williamsonbooks[.]com |

| smtp[.]mailfrom | noreply[@]noreply20[.]williamsonbooks[.]com |

| 差出人表示名 | 明細案内 |

【観測事実】 送信元ドメインは noreply20[.]williamsonbooks[.]com であり、「williamsonbooks」という書籍関連と推察されるドメインです。一方、メール本文は「保険料」「契約保全」「口座照合」といった保険・金融サービスの用語で構成されています。また、差出人表示名は「明細案内」という汎用的な名称であり、特定の保険会社名は記載されていません。

【示唆】 正規の保険会社や金融機関が契約者にメールを送信する場合、自社の公式ドメインを使用し、社名を明示するのが一般的です。書籍関連のドメインから保険料の案内が送信されること、また送信元が特定の保険会社を名乗っていないことは、正規の業務通知とは考えにくい状況です。さらに、サブドメイン「noreply20」の連番表記は、大量送信キャンペーンで複数のサブドメインを使い分けるパターンと整合します。

証拠② メール認証の結果 ─ SPF softfail

| 認証方式 | 結果 | 意味 |

|---|---|---|

| SPF | softfail | 送信元IPが、差出人ドメインのSPFレコードで正規の送信元として完全には許可されていないことを示します |

| DKIM | pass | メールの電子署名が有効であり、送信後に改ざんされていないことを示します |

| DMARC | pass | DKIM passに基づくドメイン認証ポリシーの検証に合格したことを示します |

【観測事実】 SPFの検証結果はsoftfailとなっており、送信元IP(35[.]132[.]216[.]74)が noreply20[.]williamsonbooks[.]com のSPFレコードで完全には許可されていないことを示しています。一方、DKIM検証はpassとなっており、メールの電子署名は有効です。DMARCもDKIM passに基づきpassとなっています。

【示唆】 DKIM passは、このメールが williamsonbooks[.]com ドメインの正規の鍵で署名されていることを意味します。これは、攻撃者がこのドメインのDNSおよびメール送信インフラを制御している可能性を示唆します。ただし、DKIM passは「このメールが williamsonbooks[.]com から送信された」ことを証明するだけであり、williamsonbooks[.]com が正規の保険会社であることを証明するものではありません。SPF softfailは、このドメイン自身のSPF設定においても送信元IPが完全には認められていないことを示す補助的指標です。

証拠③ 送信環境の不整合

| 項目 | 値 | 不整合の内容 |

|---|---|---|

| 送信元IP | 35[.]132[.]216[.]74 | 米国 Charter Communications LLC(CIDR: 35[.]129[.]0[.]0/16)─ 一般向けISP |

| タイムゾーン | +0800(UTC+8) | 日本標準時は+0900(UTC+9)。+0800は中国・フィリピン・シンガポール等で使用 |

| X-Mailer | Mail (macOS 14[.]6; ja-JP) | macOSのメールアプリを示す |

| User-Agent | iPad; CPU OS 18_1 … Safari/604[.]1 | iPadのSafariブラウザを示す ─ macOSとは矛盾 |

【観測事実】 送信元IPは35[.]132[.]216[.]74で、RDAP/Whois情報によると米国のCharter Communications LLC(一般消費者向けISP)に帰属します。メールのタイムゾーンは+0800(UTC+8)であり、日本標準時の+0900(UTC+9)とは一致しません。また、X-Mailerヘッダは「Mail (macOS 14[.]6; ja-JP)」を示す一方、User-Agentヘッダは「iPad; CPU OS 18_1」を示しており、同一デバイスでは両立しないプラットフォーム情報が含まれています。

【示唆】 日本の保険会社が契約者に送信するメールは、一般的に日本国内のメール配信インフラ(自社サーバーまたは国内のメール配信サービス)から送信され、タイムゾーンも+0900が使用されます。米国の一般ISPから+0800のタイムゾーンで送信されていることは、日本の保険会社の配信インフラとは一致しません。さらに、X-Mailer(macOS)とUser-Agent(iPad)の矛盾は、ヘッダ情報が人為的に操作されている可能性を示唆します。

総合判断

上記の複数の証拠 ─ ①送信元ドメイン(williamsonbooks[.]com)と保険関連メール内容の不整合、②SPF softfail(送信元IPの正当性が確認できない)、③送信環境の不整合(米国ISP、+0800タイムゾーン、macOS/iPad矛盾) ─ を複合的に評価し、本メールをフィッシング詐欺と確定判断しました。

なお、DKIM passおよびDMARC passが確認されていますが、これは送信元ドメイン(williamsonbooks[.]com)自体のメール認証が有効であることを示すものであり、このドメインが正規の保険会社であることを証明するものではありません。

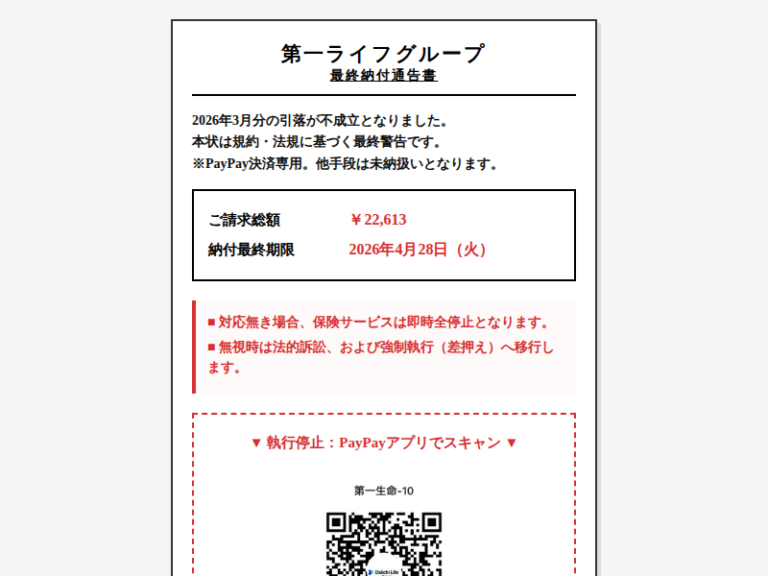

詐欺の手口 ─ QRコードによるPayPay送金詐欺(クイッシング)

本メールの最大の特徴は、従来のURLリンクではなく、QRコード画像を使って被害者をPayPayに誘導する手法(通称:クイッシング / Quishing)を採用している点です。

なぜQRコードなのか

| 従来のURL型フィッシング | 本件のQRコード型(クイッシング) |

|---|---|

| メール内にURLリンクが記載される | QRコード画像が添付される ─ URLが文字列として存在しない |

| メールセキュリティ製品がURLをスキャン・ブロックできる | 画像内のQRコードは多くのセキュリティ製品が検査対象外 |

| PCブラウザで開く場合が多い | スマートフォンで読み取るため、PCのセキュリティ対策が迂回される |

| URLを目視で確認できる | スキャンするまで遷移先が分からない |

本メールの誘導手法

【観測事実】 メール本文には「下部画像はPayPayアプリで読み取る確認用QRです。表示された内容を確認し、期限内に操作を完了してください。」と記載されており、メール末尾にQRコード画像が添付されています。

【示唆】 本メールにはクリック可能なURLリンクが含まれておらず、フィッシングの誘導経路はすべてQRコード画像に依存しています。これにより、メールセキュリティ製品によるURL検査をすり抜ける設計と考えられます。QRコードの読み取り先は、PayPayアプリ内での送金処理(P2P送金)に誘導される可能性が高く、被害者は「保険料の確認手続き」と思い込んだまま、攻撃者個人のPayPayアカウントへ送金してしまう構造です。

重要:PayPayの送金先が正規サービスであっても安全とは限りません。

本件の手口は「正規のPayPay送金機能を悪用し、被害者に保険料の支払いだと思わせて攻撃者個人に送金させる」ことにあります。正規の保険会社がPayPayのQRコードで保険料の支払いを求めることは、一般的にありません。

ソーシャルエンジニアリングの特徴

本メールには、受信者の判断力を鈍らせるための以下の手法が用いられています。

| 手法 | 本メールでの使われ方 |

|---|---|

| 切迫感の演出 | 「確認期限: 2026年5月11日 08:43」と分単位の期限を設定し、急いで行動させようとしています |

| 具体的な金額 | 「22,817円」という端数のある金額で現実味を持たせています。一般的な月次保険料として違和感のない範囲に設定されています |

| 専門用語の多用 | 「口座照合」「カード承認」「処理記録」「未精算」「照会番号」など、金融・保険の専門用語を並べて公式感を演出しています |

| 宛名の汎用化 | 「契約者 様」と個人名を使わない宛名は、大量送信の典型的な特徴です。正規の保険会社からの通知では、一般に契約者本人の氏名が記載されます |

| 照会番号の偽装 | 「DL-20260******70-26p」の形式で管理番号を表示し、個別対応であるかのように見せかけています |

IOC(侵害指標)一覧

本フィッシングに関連する技術的指標です。セキュリティ製品やフィルタリングルールへの反映にご利用ください。

| 種別 | 値 | 備考 |

|---|---|---|

| メールアドレス(From / Return-Path) | noreply[@]noreply20[.]williamsonbooks[.]com |

送信元アドレス |

| 送信元ドメイン | noreply20[.]williamsonbooks[.]com |

サブドメイン「noreply20」付き |

| 親ドメイン | williamsonbooks[.]com |

書籍関連と推察されるドメイン |

| 送信元IP | 35[.]132[.]216[.]74 |

Charter Communications LLC(米国)、CIDR: 35[.]129[.]0[.]0/16 |

| QRコード誘導先URL | (未取得) | QRコード画像からのURL復号は本解析では実施されていません |

| メールSHA-256 | 85756169df4ac6bee217f2b1702e5ff1793a87121a94b650e6842c6fa35fb6a3 |

EMLファイルハッシュ |

PhishTank登録状況

本メールはQRコード画像による誘導であり、メール本文内にクリック可能なURLが含まれていないため、PhishTankへのURL登録は現時点では保留中です。QRコードの復号URLが判明次第、登録申請を行います。

このメールを受け取った場合の対処法

以下は、本件の手口に即した具体的な対処手順です。

メールを開いただけ・QRコードを読み取っていない場合

- メールを削除してください。QRコードを読み取らなければ被害は発生しません。

- ご自身が加入している保険会社の公式サイトまたは公式アプリで、保険料の支払い状況を確認してください。メール内の情報は一切使わず、ブラウザのブックマークや検索から直接アクセスしてください。

- 心当たりのない保険料の案内が今後届く可能性があります。差出人名が「明細案内」のみで具体的な会社名がないメールや、PayPayでの支払いを求めるメールには特に注意してください。

QRコードを読み取ったがPayPayで送金していない場合

- PayPayアプリが起動した場合は、送金画面を閉じてください。送金を実行していなければ金銭的被害は発生しません。

- PayPayアプリで表示された送金先(個人名やアカウント情報)が確認できた場合は、スクリーンショットを保存しておいてください。後の通報に使えます。

- 念のため、PayPayアプリの送金履歴を確認し、意図しない送金がないことを確認してください。

PayPayで送金してしまった場合

至急、以下の手順を実行してください。

- PayPayのカスタマーサポートに即座に連絡し、送金の取り消し・相手アカウントの凍結を依頼してください。P2P送金は取り消しが困難な場合がありますが、早期の報告により相手アカウントの凍結措置が取られる可能性があります。

- 最寄りの警察署、またはサイバー犯罪相談窓口(#9110)に被害届を提出してください。送金日時・金額・QRコードのスクリーンショット・メール原文などの証拠を保全しておくと対応がスムーズです。

- 国民生活センター(消費者ホットライン: 188)に相談してください。

- 送金した金額は「保険料」ではなく、攻撃者個人への送金です。「後から返金される」という記載を信じないでください。

見分けるポイント ─ この手口の特徴

今回のフィッシングには以下の特徴があります。今後類似のメールを見分ける際の参考にしてください。

| 特徴 | 解説 |

|---|---|

| PayPay QRコードでの支払いを要求 | 正規の保険会社が、QRコードを画像で添付してPayPayでの保険料支払いを求めることは、一般的にありません。保険料の支払いは口座引落し・クレジットカード・振込など、正規の方法で行われます。 |

| 差出人に具体的な社名がない | 「明細案内」とだけ表示され、どの保険会社からの通知なのかが不明です。正規の保険会社からの通知には、会社名・契約者名・証券番号などが明記されるのが一般的です。 |

| 送信元ドメインが保険と無関係 | williamsonbooks[.]com は書籍関連のドメインであり、保険会社のドメインとは一致しません。差出人アドレスのドメインは、最も基本的な確認ポイントです。 |

| URLリンクを使わない手法 | メール本文にクリック可能なURLがないため、メールセキュリティ製品によるURL検査が働きにくい構造です。QRコードを使うフィッシング(クイッシング)は近年増加傾向にあるとされます。 |

| 分単位の期限設定 | 「2026年5月11日 08:43」と分単位の期限は、通常の保険会社の案内としては不自然です。心理的な焦りを誘発する意図があります。 |

技術用語の解説

本記事で使用した技術用語について、簡潔に解説します。

- SPF(Sender Policy Framework)

- メールの送信元IPアドレスが、差出人ドメインの管理者によって許可されたサーバーかどうかを検証する仕組みです。「softfail」は、送信元IPが明示的に許可されていないことを示しますが、メールを即座に拒否するものではありません。

- DKIM(DomainKeys Identified Mail)

- メールに電子署名を付与し、送信後に内容が改ざんされていないかを検証する仕組みです。「pass」はメールが署名されたドメインから正当に送信されたことを示しますが、そのドメイン自体が信頼できるかどうかは別の問題です。

- DMARC(Domain-based Message Authentication, Reporting and Conformance)

- SPFとDKIMの検証結果を組み合わせて、メールが正規のものかどうかを総合的に判断する仕組みです。SPFまたはDKIMのいずれかがpassであればDMARCもpassとなる場合があります。

- Return-Path

- メール配送エラー時の返送先アドレスを示すヘッダーです。表示上の差出人(From)とは異なるアドレスが設定される場合があり、実際の送信元を推定する手がかりとなります。

- クイッシング(Quishing)

- QRコードを利用したフィッシング攻撃の通称です(QR + Phishing)。メール本文にURLを直接記載せず、QRコード画像で誘導することで、セキュリティ製品のURL検査を回避する手法です。

- P2P送金(個人間送金)

- PayPayなどの決済サービスが提供する、個人から個人へ直接送金する機能です。商品購入や企業への支払いとは異なり、送金の取り消しが困難な場合があります。

まとめ

本件は、保険料の未精算を装い、PayPayのQRコードで金銭を詐取するフィッシング詐欺です。送信元ドメイン(williamsonbooks[.]com)と保険関連メール内容の不整合、SPF softfail、送信インフラの不整合(米国ISP・+0800タイムゾーン・ヘッダ矛盾)を複合的に評価し、フィッシングと確定しました。

本メールはURLリンクではなくQRコード画像を使って誘導する「クイッシング」の手法を採用しており、従来のメールセキュリティ対策をすり抜けやすい点が特徴です。メール内のQRコードを安易にスキャンしないこと、保険料の支払い状況は必ず保険会社の公式サイトや公式アプリで直接確認することが重要です。

不審なメールを受信した場合は、メール内のQRコードやリンクを使わず、保険会社の公式窓口に直接お問い合わせください。

解析日: 2026年4月29日 | 記事公開時点の情報に基づきます。フィッシングキャンペーンの手法や送信元は変動する場合があります。

株式会社TREASURY、FC大阪のMatch Partnerとして地域スポーツと地方創生を支援

株式会社TREASURY、FC大阪のMatch Partnerとして地域スポーツと地方創生を支援