Amazonプライムの自動更新設定を解除いたしました!というメールがフィッシング詐欺か検証します。

2020年2月に、同じタイトルのメールの解析を行いましたが、今回のメールとは異なる内容です。

記事はこちら

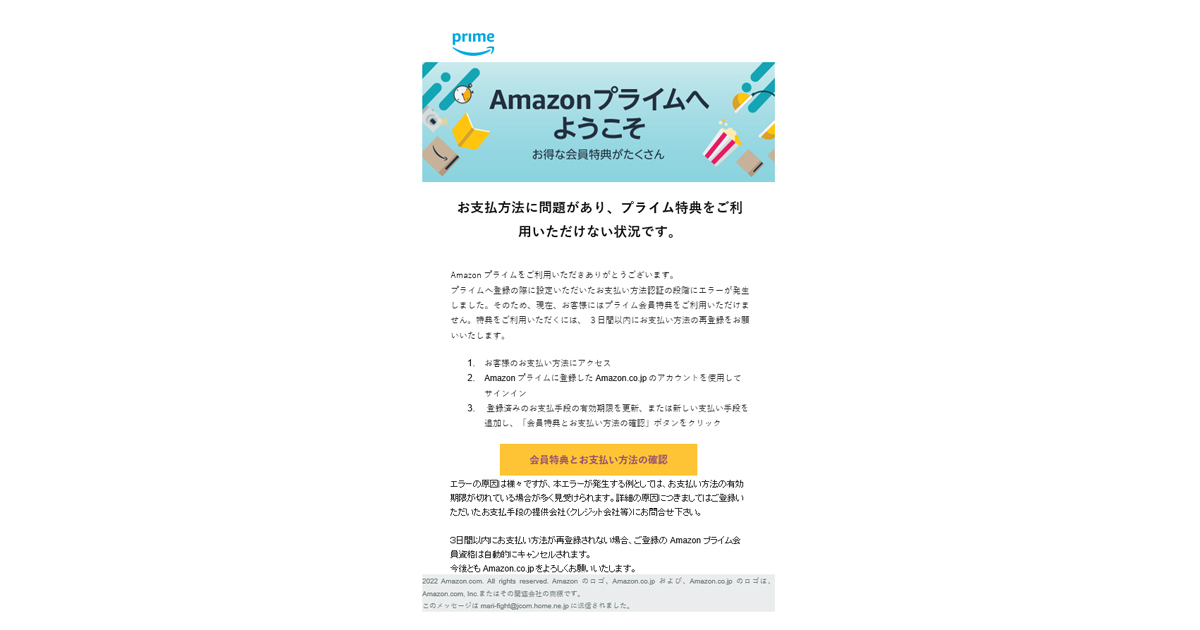

今回のメールの内容は、「支払い方法に問題があり、プライム特典をご利用いただけない。3日以内に支払い方法の再登録をお願いします」という内容です。

メール本文は以下の通りです。

お支払方法に問題があり、プライム特典をご利用いただけない状況です。

Amazonプライムをご利用いただきありがとうございます。

プライムへ登録の際に設定いただいたお支払い方法認証の段階にエラーが発生しました。そのため、現在、お客様にはプライム会員特典をご利用いただけません。特典をご利用いただくには、 3日間以内にお支払い方法の再登録をお願いいたします。

1.お客様のお支払い方法にアクセス

2.Amazonプライムに登録したAmazon.co.jpのアカウントを使用してサインイン

3. 登録済みのお支払手段の有効期限を更新、または新しい支払い手段を追加し、「会員特典とお支払い方法の確認」ボタンをクリック

会員特典とお支払い方法の確認

エラーの原因は様々ですが、本エラーが発生する例としては、お支払い方法の有効期限が切れている場合が多く見受けられます。詳細の原因につきましてはご登録いただいたお支払手段の提供会社(クレジット会社等)にお問合せ下さい。

3日間以内にお支払い方法が再登録されない場合、ご登録のAmazon プライム会員資格は自動的にキャンセルされます。

今後ともAmazon.co.jpをよろしくお願いいたします。

まずは送信元を確認してみます。

|

1 2 |

From: 会員資格は取り消されます。 <amazon@cljqxt[.]top> Return-Path: amazon@cljqxt[.]top |

メール送信者名は「会員資格は取り消されます。」送信元メールアドレス・Return-Path共にメールのドメインはcljqxt[.]topになっています。

次に送信元サーバーを調べてみます。

|

1 |

Received: from cljqxt.top (106.75.178[.]120) |

106.75.178[.]120というIPアドレスが出てきました。

このIPを調べてみると、

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 |

inetnum: 106.75.0[.]0 - 106.75.255[.]255 netname: UCLOUD-NET descr: Shanghai UCloud Information Technology Company Limited country: CN admin-c: JJ2197-AP tech-c: JJ2197-AP abuse-c: AC1601-AP status: ALLOCATED PORTABLE mnt-by: MAINT-CNNIC-AP mnt-lower: MAINT-CNNIC-AP mnt-routes: MAINT-CNNIC-AP mnt-irt: IRT-CNNIC-CN last-modified: 2021-06-16T01:31:08Z source: APNIC irt: IRT-CNNIC-CN address: Beijing, China e-mail: removed email address abuse-mailbox: removed email address admin-c: IP50-AP tech-c: IP50-AP auth: # Filtered remarks: Please note that CNNIC is not an ISP and is not remarks: empowered to investigate complaints of network abuse. remarks: Please contact the tech-c or admin-c of the network. mnt-by: MAINT-CNNIC-AP last-modified: 2021-06-16T01:39:57Z source: APNIC role: ABUSE CNNICCN address: Beijing, China country: ZZ phone: removed phone number e-mail: removed email address admin-c: IP50-AP tech-c: IP50-AP nic-hdl: AC1601-AP remarks: Generated from irt object IRT-CNNIC-CN abuse-mailbox: removed email address mnt-by: APNIC-ABUSE last-modified: 2020-05-14T11:19:01Z source: APNIC person: Jinhui Jia e-mail: removed email address address: 510,SOHO B,Zhongguancun,Haidian, Beijing phone: removed phone number country: CN mnt-by: MAINT-CNNIC-AP nic-hdl: JJ2197-AP last-modified: 2022-03-23T06:19:21Z source: APNIC % This query was served by the APNIC Whois Service version 1.88.16 (WHOIS-UK4) |

メールの送信元は中国にあるサーバーです。

次に、メール本文中のリンクの遷移先について調べてみます。

本文をbase64でデコードしてソースを確認すると、

|

1 |

<a href="https://www.4ztfqg8[.]cn"> 会員特典とお支払い方法の確認 </a> |

支払い方法確認先として指定されているURLはhttps://www.4ztfqg8[.]cnでした。

このドメインのwhois情報をチェックしてみると、

|

1 2 3 4 5 6 7 8 9 10 11 |

Domain Name: 4ztfqg8[.]cn ROID: 20220227s10001s46823816-cn Domain Status: ok Registrant: 许岩 Registrant Contact Email: removed email address Sponsoring Registrar: 阿里云计算有限公司(万网) Name Server: dns19.hichina.com Name Server: dns20.hichina.com Registration Time: 2022-02-27 14:21:00 Expiration Time: 2023-02-27 14:21:00 DNSSEC: unsigned |

アリババのサービスを利用した中国のドメインでした。

ネームサーバーも中国のネームサーバーを使用していました。

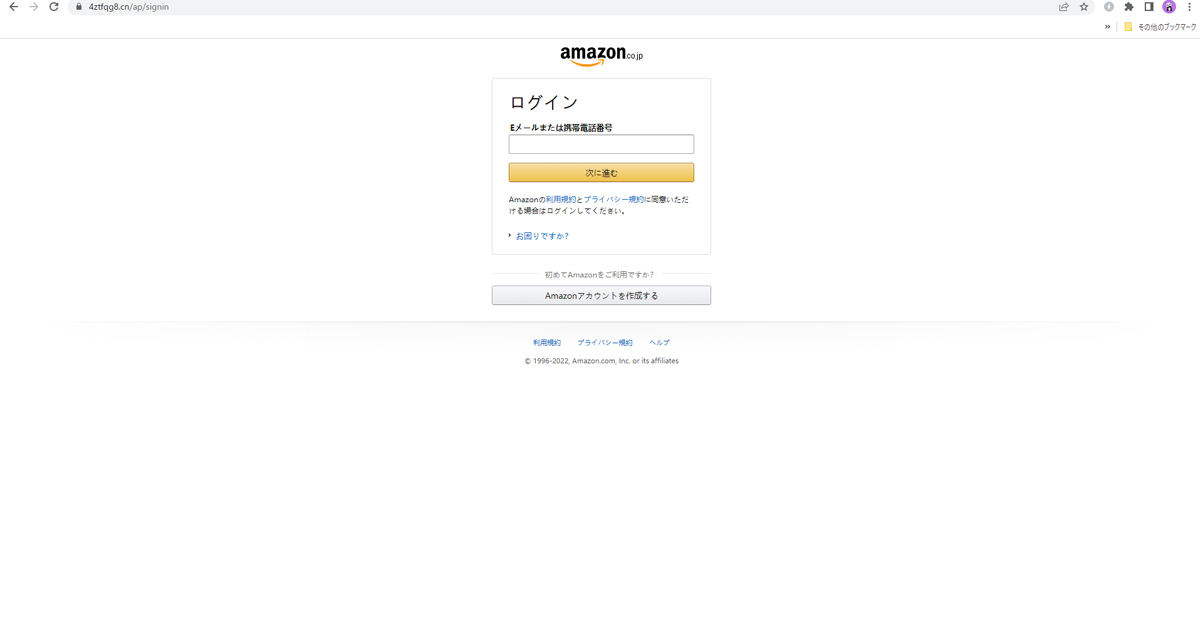

安全を担保したうえで、実際にこのURLへアクセスしてみます。

すると、

このようにAmazonのログイン画面を模した偽のページが出てきました。

この偽サイトのIPアドレスは204.44.83[.]230です。

このIPを調べてみると、

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 |

NetRange: 204.44.64[.]0 - 204.44.127[.]255 CIDR: 204.44.64.0/18 NetName: QUADRANET NetHandle: NET-204-44-64-0-1 Parent: NET204 (NET-204-0-0-0-0) NetType: Direct Allocation OriginAS: AS8100 Organization: QuadraNet Enterprises LLC (QEL-5) RegDate: 2014-03-19 Updated: 2018-08-30 Ref: https://rdap.arin.net/registry/ip/204.44.64.0 OrgName: QuadraNet Enterprises LLC OrgId: QEL-5 Address: 19528 Ventura Blvd #433 City: Tarzana StateProv: CA PostalCode: 91356 Country: US RegDate: 2018-06-07 Updated: 2018-10-11 Ref: https://rdap.arin.net/registry/entity/QEL-5 ReferralServer: rwhois://rwhois.quadranet.com:4321 OrgAbuseHandle: QUADR4-ARIN OrgAbuseName: QuadraNet Abuse OrgAbusePhone: removed phone number OrgAbuseEmail: removed email address OrgAbuseRef: https://rdap.arin.net/registry/entity/QUADR4-ARIN OrgTechHandle: QNO6-ARIN |

このIPは、当サイトではお馴染みの、米国のQUADRANETというホスティングサービスを利用して運用されているものだとわかりました。

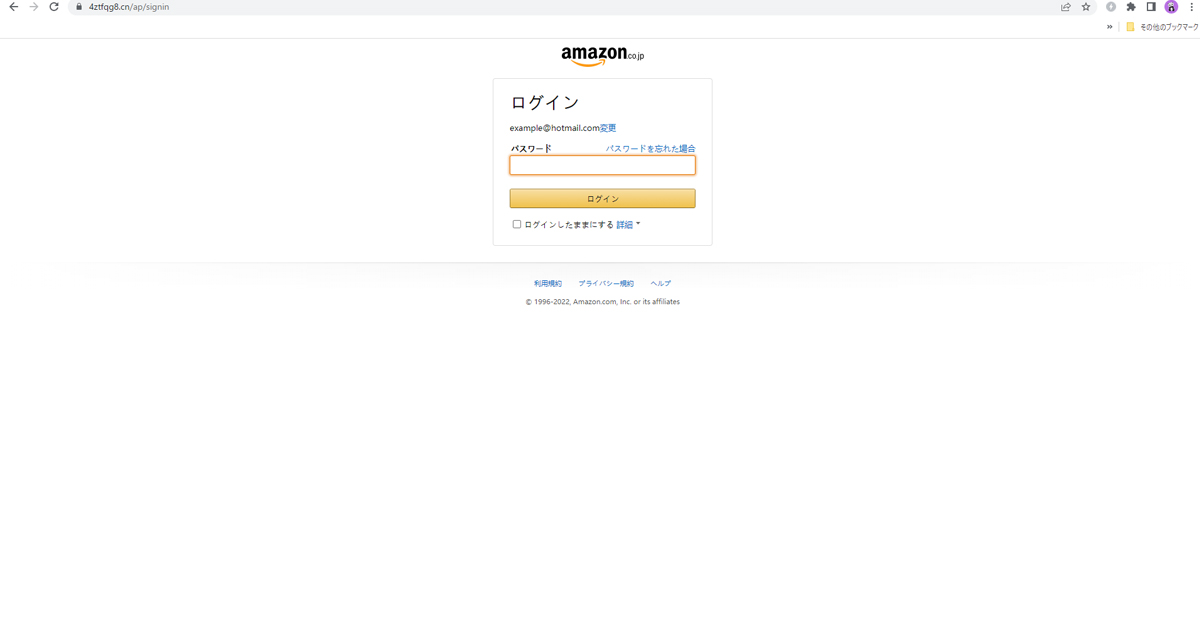

画面の案内に沿って入力すると

このように、パスワードを入力してログインを求められます。

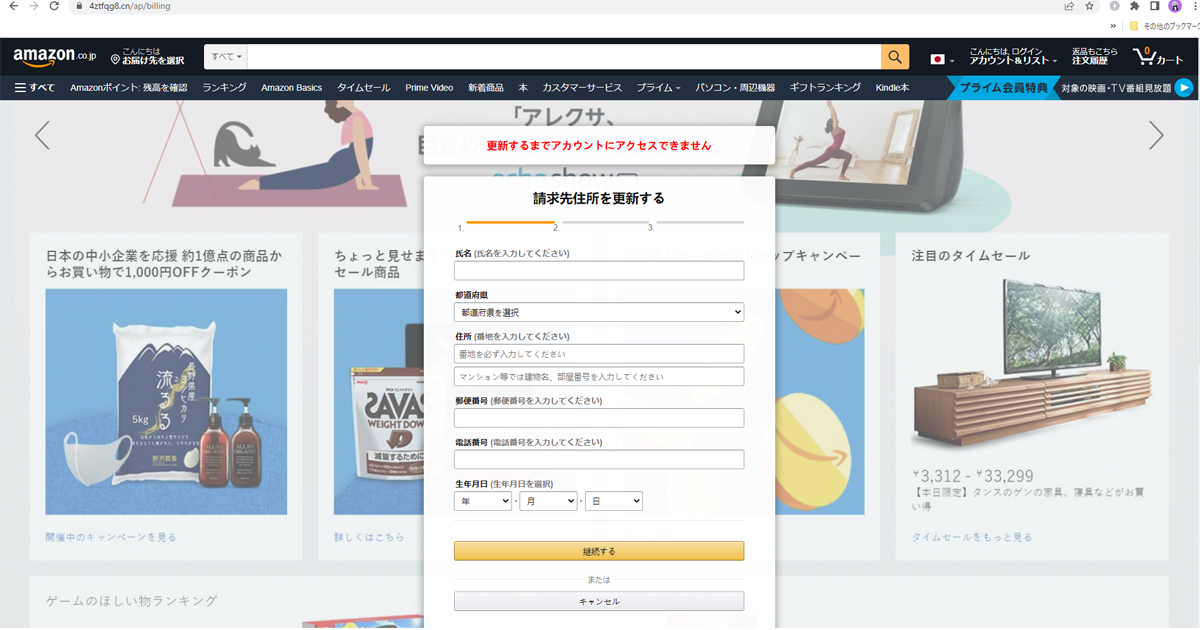

ログイン後の画面は、「更新するまでアカウントにアクセスできない」と書かれています。

通常ログイン後に表示されるユーザー名等は表示されません。

案内通り進むと、クレジットカード情報を求められます。

最近のamazonのフィッシングメールで誘導される遷移先とは、IPやドメインは異なりますが、個人情報の入力画面の外観はほぼ同一です。

また、2020年に解析したメールとも、IPやメールヘッダなどの内容が異なっていることがわかりました。

Amazonプライムの自動更新設定を解除いたしました!というメールはフィッシング詐欺

Amazonプライムの自動更新設定を解除いたしました!というメールはフィッシング詐欺です。

このメールは中国のサーバーから送信されており、メール本文中のリンクは米国のホスティングサービスを利用して運営されているAmazonの偽のログイン画面へと遷移します。

くれぐれもアカウント情報、クレジットカード情報や個人情報を入力しないようご注意ください。