「Αmazonアカウント:example@example.com異常ログイン」というメールがフィッシング詐欺か検証します。

example@example.comの部分には自分のメールアドレスが入ります。

Amazonアカウントへの不正なログインがあったので確認して欲しいと促す内容になっています。

文面は以下の通りです。

【重要】カスタマセンター

からのご案内

あなたのAmazonのアカウント:example@example.com

、異常なログインが見つかり、配送先住所が変更されました!新しい配送先住所は24時間後に有効になります。

ログイン日時:23.04.2020,06:16

IPアドレス:82.253.88.167

装備:iphone6S IOS 12.4.5

場所:高崎市

Αmazonアカウントの盗難による顧客への金銭的損失を回避するために、携帯電話のみを使用してΑmazonアプリケーションにログインすることをおすすめします.

現時点では、アカウントはまだ機能していますが、一部の機能が一時的に無効になっています。これがあなた自分自身でない場合は、アカウントにログインして、すぐに設定を変更してください。

アカウント管理に移動

Copyright © 2020 Amazon Inc. All rights reserved

発行元:Amazon株式会社

メールヘッダーから送信元を調べてみます。

|

1 2 |

From: "Ꭺmazon.co.jp" <services@c9.coreserver.jp> Return-Path: <anonymous@c9.coreserver.jp> |

送信者名はᎪmazon.co.jpとなっていますが、送信元メールアドレスとReturn-Pathはservices@c9.coreserver.jpとなっています。

送信者名のᎪmazon.co.jpのn、メールタイトルのΑmazonアカウントのnはそれぞれ大文字となっています。

coreserverは日本のホスティング会社ですが送信元サーバーも同様か調べてみます。

|

1 |

Received: from c9.coreserver.jp (c9.coreserver.jp [202.172.25.110]) |

202.172.25.110というIPアドレスが出てきました。

このIPアドレスを調べてみると、

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 |

Network Information: [ネットワーク情報] a. [IPネットワークアドレス] 202.172.25.0/24 (マスク範囲) b. [ネットワーク名] DR-NET f. [組織名] 株式会社デジロック g. [Organization] DigiRock, Inc. m. [管理者連絡窓口] KH9600JP n. [技術連絡担当者] KH9600JP p. [ネームサーバ] ns1.value-domain.com p. [ネームサーバ] ns2.value-domain.com [割当年月日] 2007/02/08 [返却年月日] [最終更新] 2007/02/08 01:44:04(JST) 上位情報 ---------- GMOデジロック株式会社 (GMO DIGIROCK, Inc.) [割り振り] 202.172.24.0/21 (マスク範囲) 下位情報 |

GMOデジロックはCoreserverの運営会社です。

次にリンクの誘導先を調べてみます。

|

1 |

<a href="https://open-checkpassid.mixh[.]jp" target="_blank" |

https://open-checkpassid.mixh[.]jp というリンク先になっています。

これはhttps://mixhost.jp/ という日本のホスティング会社です。

https://open-checkpassid.mixh[.]jp にアクセスすると、https://amazon.co.jp.account-update.checkid9874.mixh[.]jp/go/ 配下にリダイレクトされます。

ここには、以下の通りAmazonの偽のログイン画面があります。

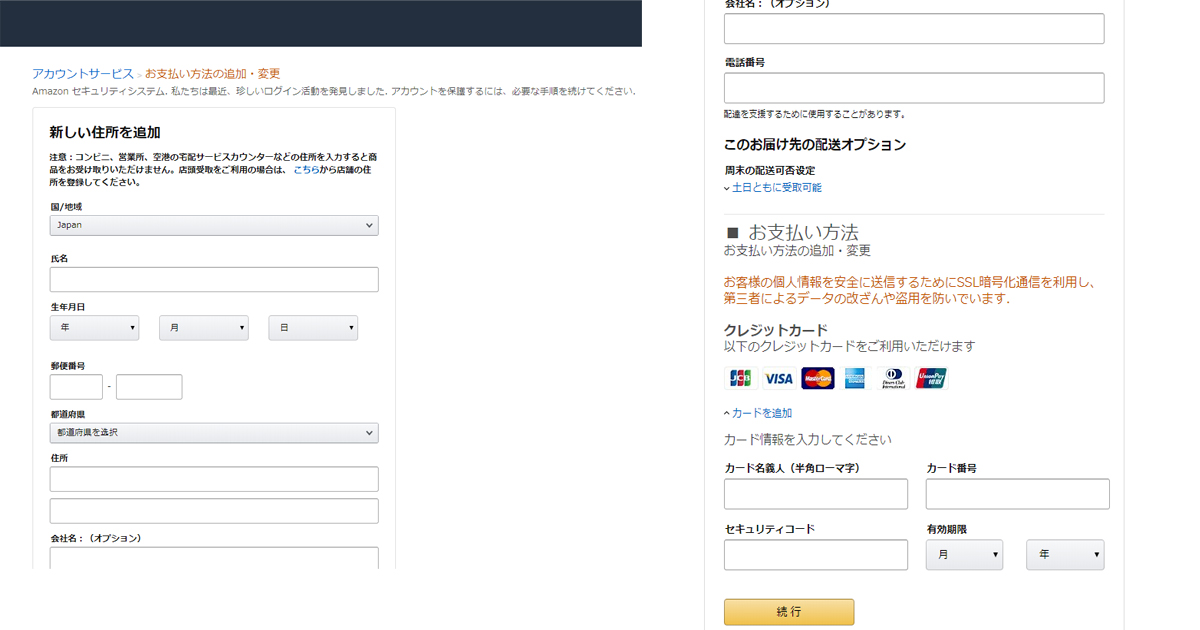

ここの偽のログインページを通過すると、お支払い方法を確認してくださいというページが表示されます。

【https://amazon.co.jp.account-update.checkid9874.mixh[.]jp/go/amazon/warning.php】

ここから次のページに進むと、

【https://amazon.co.jp.account-update.checkid9874.mixh[.]jp/go/amazon/acc_billing.php】

このように個人情報やクレジットカード情報を入力する偽の画面へと進みます。

「Αmazonアカウント:example@example.com異常ログイン」というメールはフィッシング詐欺です

「Αmazonアカウント:example@example.com異常ログイン」というメールはフィッシング詐欺です。

このメールは国内から配信されており、リンクの誘導先も国内のサーバーです。

しかしAmazonは全く関係のないURLであり、まったくのフィッシング詐欺サイトが運営されています。

くれぐれも個人情報やクレジットカード情報を入力することがないように気を付けてください。

Amazonを騙るフィッシング詐欺メールの確実な見分け方

Amazonを騙るフィッシング詐欺メールの確実な見分け方について、以下の記事で紹介しています。

見分けにくいケースでも安全に、そして確実な判断が可能です。