【注意喚起】「【重要】第一生命:未納保険料の精算手続き(PayPay専用QRコード納付)のお知らせ」を騙るフィッシングメールを確認

公開日: 2026年4月28日

分類: フィッシング(確定)

証拠強度: moderate(複合根拠3件)

対象ブランド: 第一生命保険株式会社

概要

見出し

2026年4月28日、第一生命保険株式会社を騙り「未納保険料の精算手続き」と称してPayPay QRコードでの支払いを要求するフィッシングメールを確認しました。本メールは、保険料の未納を口実に「法的措置(財産の差押え等)」という強い表現で受信者の恐怖心を煽り、当日中の支払い期限を設定することで冷静な判断を妨げる手口を用いています。

第一生命保険がメールで PayPay QRコード決済による保険料納付を求めることはありません。このようなメールを受信した場合は、メール内のQRコードを絶対にスキャンせず、第一生命の公式窓口に直接確認してください。

| 件名 | 【重要】第一生命:未納保険料の精算手続き(PayPay専用QRコード納付)のお知らせ No[.]00697916 |

|---|---|

| 差出人(表示名) | 第一ライフグループ <contact[@]daiichilife-group[.]com> |

| Return-Path | contact[@]magazine[.]tiewulin[.]com |

| 送信日時 | 2026年4月28日 13:43 (JST) |

| 送信元IP | 34[.]153[.]132[.]219 |

| SHA-256 | d703b34758fba5ab19a297ddd286be05fa4b1c6b99937477a895c3e97a33b758 |

このフィッシングメールの特徴

本件には、受信者を騙すための複数のソーシャルエンジニアリング手法が組み合わされています。

1. PayPay QRコードによる送金誘導

正規の保険会社が保険料の納付にPayPay QRコード決済を「唯一の支払い方法」として指定することはありません。QRコードをスキャンすると、攻撃者が管理するPayPayアカウントへの送金画面が表示される仕組みと考えられます。一度送金してしまうと、取り消しが極めて困難です。

2. 法的措置による威圧

「約款に基づき法的措置(財産の差押え等)に移行する前の最終通知」「給与、銀行預金、および解約返戻金の差押えを執行」といった法律用語を並べ、受信者に強い恐怖感を与えています。正規の保険会社がメール1通で差押えを予告することは通常ありません。

3. 極端に短い支払い期限

納付期限が「2026年4月28日 23:59」とメール送信当日に設定されており、受信者が正規の窓口に確認する時間的余裕を意図的に奪っています。

4. もっともらしい金額設定

請求金額「22,613円」は月額保険料として違和感のない金額に設定されており、受信者が疑いを持ちにくい水準です。

5. 差出人名の偽装

差出人名を「第一ライフグループ」とし、メールアドレスのドメインも「daiichilife-group[.]com」と第一生命を連想させる文字列を使用しています。ただし、第一生命保険の公式ドメインは一般に dai-ichi-life[.]co[.]jp として知られており、本メールのドメインとは異なります。

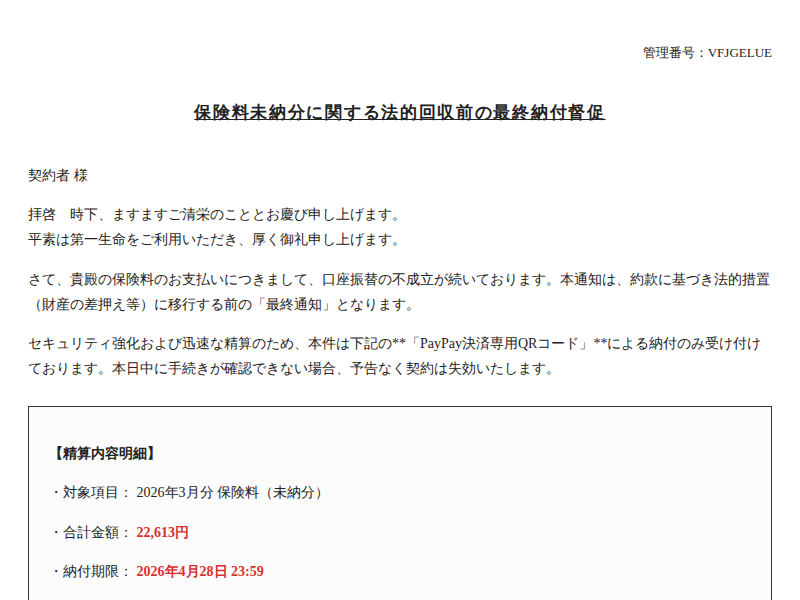

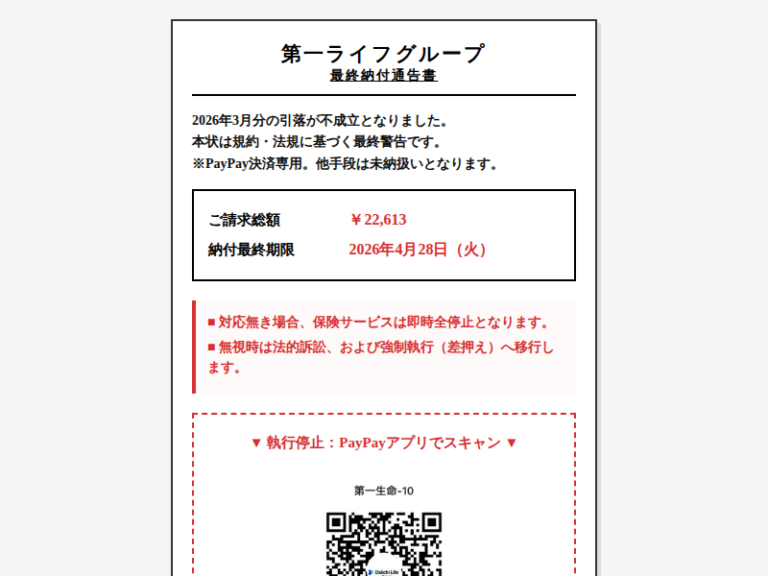

メール本文(全文引用)

以下は、本フィッシングメールの本文を全文引用したものです。検索エンジン経由でこの文面を調べている方のために掲載しています。メール内のQRコードやリンクには絶対にアクセスしないでください。

[番号]

保険料未納分に関する法的回収前の最終納付督促

契約者 様

拝啓 時下、ますますご清栄のこととお慶び申し上げます。

平素は第一生命をご利用いただき、厚く御礼申し上げます。さて、貴殿の保険料のお支払いにつきまして、口座振替の不成立が続いております。本通知は、約款に基づき法的措置(財産の差押え等)に移行する前の「最終通知」となります。

セキュリティ強化および迅速な精算のため、本件は下記の「PayPay決済専用QRコード」による納付のみ受け付けております。本日中に手続きが確認できない場合、予告なく契約は失効いたします。

【精算内容明細】

・対象項目: 2026年3月分 保険料(未納分)

・合計金額: 22,613円

・納付期限: 2026年4月28日 23:59▼ PayPayアプリで下のQRコードをスキャンして納付ください ▼

※QRコードが表示されない場合は、HTML表示を有効にしてください。

【未納時の法的措置について】

期限を過ぎた場合、管轄裁判所への申立てを行い、給与、銀行預金、および解約返戻金の差押えを執行いたします。第一生命保険株式会社

第一生命メールマガジン事務局

[住所]

技術分析

メール認証結果の検証

メール認証(SPF / DKIM / DMARC)の検証結果から、本メールの正当性を評価します。

| 認証項目 | 結果 | 意味 |

|---|---|---|

| SPF | softfail | smtp[.]mailfromドメイン(magazine[.]tiewulin[.]com)のSPFレコードにおいて、送信元IP(34[.]153[.]132[.]219)が正規の送信サーバーとして明示的に許可されていないことを示唆します |

| DKIM | 不明 | DKIM検証結果が付与されていない状態です。DKIM署名が付与されていないか、受信サーバーが検証を実行しなかった可能性があります |

| DMARC | fail | Fromヘッダのドメイン(daiichilife-group[.]com)に対するDMARC検証が失敗しています。SPFアライメントまたはDKIMアライメントのいずれも合格しなかったことを意味します |

SPF(Sender Policy Framework)とは、メールの送信元IPアドレスが、そのドメインの管理者によって許可されたサーバーから送信されているかを検証する仕組みです。softfailは「許可されていないが、受信を完全に拒否するほどではない」という判定であり、正規の送信元ではない可能性を示します。

DMARC(Domain-based Message Authentication, Reporting and Conformance)とは、SPFとDKIMの検証結果を組み合わせて、Fromヘッダに表示されるドメインの正当性を判断する仕組みです。DMARCがfailとなった場合、メールのFromアドレスが詐称されている可能性が高いことを示唆します。

送信元ドメインの分析

本メールには2つの異なるドメインが関与しています。

| 項目 | ドメイン | 評価 |

|---|---|---|

| Fromヘッダ(受信者に表示) | daiichilife-group[.]com | 第一生命の正規ドメインではない(確認済み) |

| Return-Path(実際の送信元) | magazine[.]tiewulin[.]com | 第一生命と無関係のドメイン(確認済み) |

| 第一生命の正規ドメイン | dai-ichi-life[.]co[.]jp | 公式サイトで確認できる正規ドメイン |

観測事実

Fromヘッダには contact[@]daiichilife-group[.]com が設定されている一方、Return-Path(バウンスメールの返送先であり、実際の送信元を示す)には contact[@]magazine[.]tiewulin[.]com という全く異なるドメインが設定されています。

示唆

FromヘッダとReturn-Pathのドメインが一致しないことは、メールの「見た目の送信者」と「実際の送信元」が異なることを意味します。メーラーは通常Fromヘッダの情報を表示するため、受信者にはあたかも daiichilife-group[.]com から送信されたように見えますが、実際のメール配送は tiewulin[.]com のインフラから行われています。

さらに、Fromヘッダに使用されている daiichilife-group[.]com というドメイン自体も、第一生命保険の公式ドメインとして一般に知られている dai-ichi-life[.]co[.]jp とは異なります。「daiichi」「life」「group」という単語を組み合わせ、一見すると第一生命の関連組織であるかのように見せかけていますが、正規ドメインとは綴りもTLD(トップレベルドメイン)も異なります。

送信元IPアドレスの分析

| 送信元IP | 34[.]153[.]132[.]219 |

|---|---|

| smtp[.]mailfrom | contact[@]magazine[.]tiewulin[.]com |

送信元IPアドレス 34[.]153[.]132[.]219 は、一般にGoogle Cloud Platformに割り当てられている範囲(34[.]128[.]0[.]0/10)に含まれることが知られています。クラウドサービスのインフラを利用してフィッシングメールを送信することで、IPレピュテーション(信頼性評価)によるブロックを回避しようとする手法は、近年のフィッシングキャンペーンでよく観測されるパターンです。

フィッシング判定の根拠

本メールは、以下の複合的な根拠からフィッシングと判定しています。単一の証拠のみで判断しているわけではありません。

| # | 観測事実 | 示唆 | 確度 |

|---|---|---|---|

| 1 | SPF検証がsoftfailを返した | 送信元IPが、smtp[.]mailfromドメインの正規送信サーバーとして許可されていない | 確認済み |

| 2 | DMARC検証がfailを返した | Fromヘッダドメインに対するSPF/DKIMアライメントがいずれも成立していない | 確認済み |

| 3 | Fromドメイン(daiichilife-group[.]com)が第一生命の正規ドメイン(dai-ichi-life[.]co[.]jp)と異なる | 第一生命ブランドを騙った偽ドメインを使用している | 確認済み |

| 4 | FromドメインとReturn-Pathドメインが完全に異なる | 表示上の送信者と実際の送信インフラが分離されており、送信者偽装の典型的な特徴 | 確認済み |

| 5 | PayPay QRコードによる納付を唯一の支払い方法として指定 | 正規の保険会社がメールでQRコード決済のみを指定することは通常なく、詐欺的な送金誘導の手口 | 確認済み |

総合判断: SPF softfail(#1)、DMARC fail(#2)、正規ドメインとの不一致(#3)、From/Return-Path不整合(#4)、および非現実的な決済手段の指定(#5)の複合根拠から、本メールは第一生命保険を騙るフィッシング詐欺であると判定しました。

この手口の見分け方

以下のポイントを確認することで、同様のフィッシングメールを見分けることができます。

送信元アドレスの確認

メーラーで送信元のメールアドレスを確認してください。本件では「第一ライフグループ」と表示されていますが、実際のアドレスは daiichilife-group[.]com であり、第一生命の正規ドメイン dai-ichi-life[.]co[.]jp とは異なります。特に、ハイフンの有無やドメインの末尾(.com と .co[.]jp)に注目してください。

支払い方法の妥当性

保険会社が保険料の納付手段としてPayPay QRコード決済のみを指定することは通常ありません。正規の保険料納付は、口座振替、クレジットカード、振込用紙など、保険会社が公式に案内している方法で行われます。「QRコード専用」「本日中」という条件が付いている場合は、詐欺を強く疑ってください。

極端な緊急性と威圧的な表現

「最終通知」「本日中」「予告なく契約は失効」「差押えを執行」など、受信者の判断力を奪う表現が多数含まれています。正規の保険会社は、十分な猶予期間と複数回の通知を経てから法的手続きに進みます。メール1通で「本日中に払わなければ差押え」という対応は現実的ではありません。

宛名の不在

本メールの宛名は「契約者 様」となっており、受信者の氏名が記載されていません。正規の保険会社からの重要な通知であれば、契約者名が明記されているのが通常です。

このメールを受信した場合の対処方法

- QRコードをスキャンしない: メール内に表示されているQRコードは絶対にスキャンしないでください。PayPayアプリで読み取ると、攻撃者のアカウントへの送金画面が表示される可能性があります。

- メール内のリンクをクリックしない: HTML形式のメールに埋め込まれたリンクやボタンには触れないでください。

- 第一生命に直接確認する: 保険料の未納が心配な場合は、第一生命の公式サイト(dai-ichi-life[.]co[.]jp)に記載されているお客さまサービスセンターの電話番号から直接お問い合わせください。メールに記載された連絡先は使わないでください。

- 既にQRコードをスキャンして送金してしまった場合:

- 直ちにPayPayのカスタマーサポートに連絡し、取引の取り消しが可能か確認してください

- 最寄りの警察署またはサイバー犯罪相談窓口(#9110)に相談してください

- 消費者ホットライン(188)でも相談を受け付けています

- メールを証拠として保全する: 送信元情報やヘッダ情報を含めた状態でメールを保存してください。警察への届出や被害相談の際に証拠として役立ちます。

IOC(Indicator of Compromise)一覧

本フィッシングメールに関連する脅威インジケーターの一覧です。セキュリティ製品やメールフィルタの設定にご活用ください。

| 種別 | 値 | 備考 |

|---|---|---|

| SHA-256 | d703b34758fba5ab19a297ddd286be05fa4b1c6b99937477a895c3e97a33b758 | メールファイルのハッシュ値 |

| Fromドメイン | daiichilife-group[.]com | 第一生命を騙った偽ドメイン |

| Return-Pathドメイン | magazine[.]tiewulin[.]com | 実際の送信元ドメイン |

| 親ドメイン | tiewulin[.]com | Return-Pathの親ドメイン |

| 送信元IP | 34[.]153[.]132[.]219 | メール送信サーバーのIP |

| メールアドレス | contact[@]daiichilife-group[.]com | Fromヘッダのアドレス |

| メールアドレス | contact[@]magazine[.]tiewulin[.]com | Return-Pathのアドレス |

PhishTank登録状況

本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。

まとめ

本件は、第一生命保険を騙り、PayPay QRコード決済という比較的新しい手口で金銭を詐取しようとするフィッシング詐欺です。「保険料未納」「法的措置」「差押え」という強い表現と「本日中」という極端な期限設定で冷静な判断を奪い、QRコードをスキャンさせて攻撃者への送金を誘導する手法は、従来のURLクリック型フィッシングとは異なる点で注意が必要です。

不審なメールを受信した場合は、メール内の指示には従わず、必ず公式サイトや公式の電話番号から直接確認してください。

関連記事

カテゴリ:フィッシング

タグ:SPF,なりすまし,フィッシング,第一生命,金融

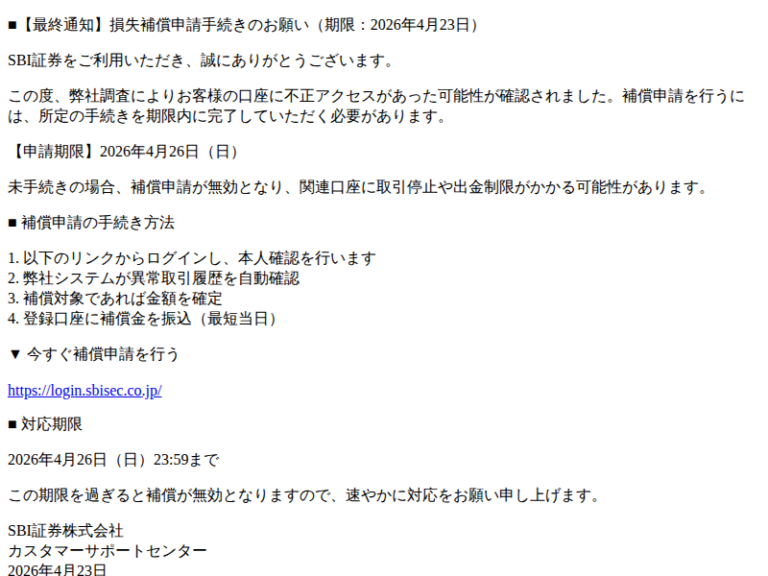

【注意喚起】「【最終通知】セキュリティ設定未完了に伴う重要確認事項」SBIネオトレード証券を騙るフィッシングメールの解析

【注意喚起】「【最終通知】セキュリティ設定未完了に伴う重要確認事項」SBIネオトレード証券を騙るフィッシングメールの解析 大型連休狙う詐欺、手口と対策を解説 増加するフィッシング、オレオレ詐欺に警戒

大型連休狙う詐欺、手口と対策を解説 増加するフィッシング、オレオレ詐欺に警戒