【注意喚起】「【最終通知】セキュリティ設定未完了に伴う重要確認事項」SBIネオトレード証券を騙るフィッシングメールの解析

公開日: 2026年4月28日

脅威分類: フィッシング(確定)

なりすまし対象: SBIネオトレード証券

SHA256: 0320d33160445f6117d0a9937fd4ca1738ddd7bcaa672e48bba5ea65faa2dfcd

概要

見出し

2026年4月28日、SBIネオトレード証券を騙るフィッシングメールが確認されました。「パスキー設定未完了」を口実に、不正被害時の補償資格喪失や口座制限を示唆して不安を煽り、偽のログインページへ誘導する手口です。

本記事では、メール認証の失敗状況、TDS(Traffic Direction System)を用いた高度なリダイレクト構造、およびインフラ情報を証拠付きで解説します。

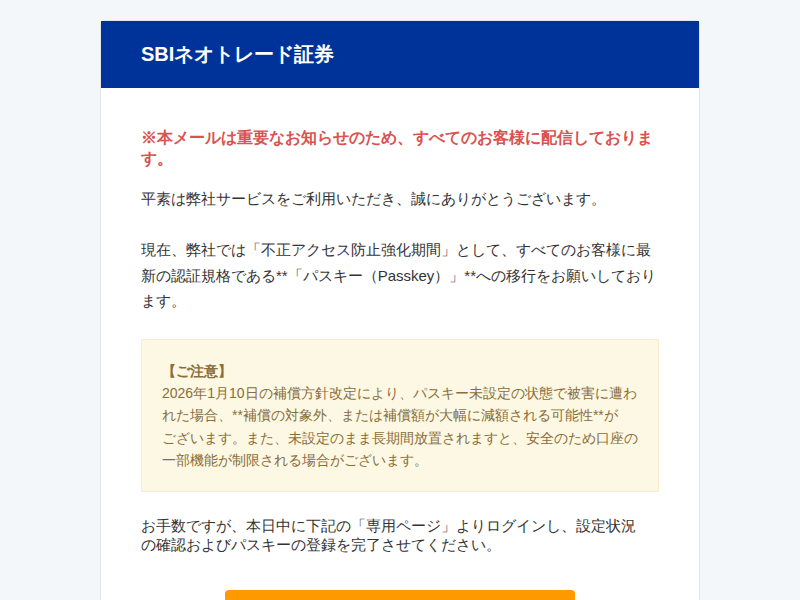

受信したフィッシングメールの全文

以下は、実際に送信されたフィッシングメールの本文全文です。検索で辿り着いた方は、同一のメールを受信している可能性があります。

件名: 【最終通知】セキュリティ設定未完了に伴う重要確認事項 差出人: SBIネオトレード証券 <news[@]sbigroup[.]co[.]jp> 平素はSBIネオトレード証券をご利用いただき、誠にありがとうございます。 弊社では、2026年1月10日より施行された新補償方針に基づき、 すべてのお客様に対して最新の認証規格「パスキー」の設定を強く推奨しております。 現在、お客様の設定状況が「未完了」である可能性がございます。 このまま設定が行われない場合、以下のリスクが生じます: 1. 不正被害発生時の補償資格の喪失(自己責任と判断される場合があります) 2. 第三者による不正ログインのリスク増大 3. セキュリティ保護のための口座機能の一部制限 お客様の資産と取引の安全を守るため、以下の専用リンクより 直ちに設定状況を確認し、パスキーの登録を完了させてください。 ■設定状況の確認・パスキー登録はこちら(最短1分) hxxps://www[.]rxjapan[.]jp/track-link?url=https%3A%2F%2Fsite4-sbisec[.]228l7hbn[.]shop ※既に設定がお済みのお客様は、行き違いのため何卒ご容赦ください。 ————————————————– 株式会社SBIネオトレード証券 金融商品取引業者 関東財務局長(金商)第8号 加入協会:日本証券業協会、一般社団法人 金融先物取引業協会 ————————————————– 9N016W

フィッシング判定の根拠

本メールは、以下の複合的な証拠に基づきフィッシングと判定しました。単一の根拠ではなく、複数の異常が同時に検出されています。

| 証拠 | 観測事実 | 示唆 |

|---|---|---|

| From/Return-Path不整合 | Fromヘッダは news[@]sbigroup[.]co[.]jp だが、Return-Pathは news[@]mailmag[.]tmdt98727[.]com |

表示上の差出人アドレスと実際の送信元が異なり、差出人を偽装していることを示す |

| SPF softfail | 送信元IPが sbigroup[.]co[.]jp のSPFレコードで許可されていない |

正規の送信インフラから送られたメールではないことを示唆 |

| DMARC fail | DMARCポリシーによる認証が失敗 | SPFまたはDKIMのアライメントが取れておらず、ドメイン所有者が認めた送信ではないことを示す |

| ブランド詐称 | SBIネオトレード証券の社名・登録番号・加入協会情報を無断使用 | 受信者を信頼させるために正規企業の情報を流用 |

総合判断: FromとReturn-Pathの不整合、SPF softfail、DMARC failの3点が同時に検出され、かつ誘導先URLが正規ドメインとは無関係な不審ドメインであることから、本メールはSBIネオトレード証券を騙るフィッシングメールであることが確定しています。

技術解析:メール認証の仕組みと本件の検出結果

SPF(Sender Policy Framework)

SPFとは、ドメイン所有者が「このIPアドレスからの送信を許可する」とDNSに宣言する仕組みです。受信サーバーは、メールの送信元IPがこのリストに含まれるかを確認します。

本件の結果: softfail — 送信元IP 35[.]221[.]254[.]47 は、sbigroup[.]co[.]jp が許可した送信元リストに含まれていません。softfailは「おそらく許可されていない」という判定であり、正規の送信インフラではないことを強く示唆します。

DMARC(Domain-based Message Authentication, Reporting and Conformance)

DMARCは、SPFとDKIMの結果を統合し、Fromヘッダのドメインと実際の送信元の整合性(アライメント)を確認する認証技術です。

本件の結果: fail — Fromヘッダのドメイン(sbigroup[.]co[.]jp)と実際の送信元ドメイン(mailmag[.]tmdt98727[.]com)のアライメントが取れず、DMARC認証が失敗しています。

DKIM(DomainKeys Identified Mail)

DKIMは、送信者がメールに電子署名を付与し、受信側がDNSの公開鍵で検証する仕組みです。

本件の結果: DKIM検証結果が付与されていない状態です。署名が存在しないか、受信サーバー側で検証が行われなかった可能性があります。

技術解析:送信インフラ

| 項目 | 内容 |

|---|---|

| 送信元IP | 35[.]221[.]254[.]47 |

| IP所有組織 | Google LLC |

| CIDR | 35[.]208[.]0[.]0/12 |

| Return-Pathドメイン | mailmag[.]tmdt98727[.]com |

観測事実: 送信元IPはGoogle Cloud Platform(GCP)のインフラに属しています。

示唆: 攻撃者がGCPのクラウドインスタンスを利用してフィッシングメールを配信していると考えられます。クラウドサービスは匿名性が高く、短期間で使い捨てられるため、フィッシング配信インフラとして悪用されるケースが一般的に増加しています。

技術解析:URL構造とTDS(Traffic Direction System)

リダイレクトチェーン

本フィッシングメールのURLは、以下のように多段階のリダイレクトを経て最終的な偽サイトに到達します。

|

1 2 3 4 5 |

<span style="color: #4fc3f7;">[1段目]</span> hxxps://www[.]rxjapan[.]jp/track-link?url=... ↓ リダイレクト <span style="color: #ffb74d;">[2段目]</span> hxxps://site4-sbisec[.]228l7hbn[.]shop ↓ リダイレクト <span style="color: #ef5350;">[最終]</span> hxxps://site4-sbisec[.]gtt6ss20[.]shop/login |

TDS(Traffic Direction System)とは

TDSとは、アクセスごとに異なるドメインへリダイレクトする仕組みです。攻撃者はこの仕組みを利用して以下の効果を得ています:

- 検知回避: セキュリティベンダーのクローラーには無害なページを表示し、一般ユーザーにのみフィッシングページを表示

- 耐性向上: 1つのドメインがブロックされても、別のドメインに切り替えて攻撃を継続可能

- 追跡困難化: 分析者がアクセスするたびに異なるURLが表示されるため、全体像の把握が困難

本件での観測: 今回の解析では最終到達先として site4-sbisec[.]gtt6ss20[.]shop が確認されましたが、TDSの性質上、アクセスごとに異なるドメインに誘導される可能性があります。

1段目URLの正体

1段目のリダイレクトに使われている www[.]rxjapan[.]jp は、正規の日本企業のドメインと推測されます。攻撃者がこのドメインのトラッキング機能(/track-linkエンドポイント)を悪用し、オープンリダイレクタとして利用している可能性があります。正規ドメインを経由させることで、URLフィルタリングを回避する手口は一般的に広く観測されています。

最終到達先の状態

最終到達先 hxxps://site4-sbisec[.]gtt6ss20[.]shop/login は解析時点で稼働中ですが、レスポンスのソースサイズが0バイトでした。これはTDSによるアクセス制御が働いており、解析環境からのアクセスを検知してコンテンツを非表示にしている可能性を示唆します。一般ユーザーのブラウザからアクセスした場合、SBIネオトレード証券のログインページを精巧に模倣した偽ページが表示されると推定されます。

手口の特徴:心理的圧迫による緊急行動の誘導

本フィッシングメールは、以下の心理的テクニックを組み合わせて受信者を急かしています:

- 「最終通知」という件名 — 対応期限が迫っているかのような錯覚を与える

- 補償資格の喪失 — 金銭的損害の恐怖を煽り、冷静な判断を妨げる

- 口座機能の制限 — 取引ができなくなることへの不安を利用

- 「最短1分」 — 手軽さを強調し、深く考えずにクリックさせる

- パスキーという最新技術の言及 — 実際に各社が推進中の認証技術であるため、もっともらしく聞こえる

正規の証券会社が「設定しなければ補償しない」という一方的な通知をメール1通で行うことは、一般的に考えにくい対応です。

見分けるポイント

| チェック項目 | 本件の状況 | 正規メールの場合 |

|---|---|---|

| 差出人アドレス | news[@]sbigroup[.]co[.]jp(表示のみ) |

一般に、SBIネオトレード証券の正規ドメインは sbineotrade[.]jp として知られています |

| リンク先ドメイン | rxjapan[.]jp → .shop ドメイン |

公式サイトのドメインと一致するはず |

| メール認証 | SPF softfail / DMARC fail | 正規配信であればSPF pass / DMARC passとなる |

| 脅迫的表現 | 「補償資格の喪失」「口座機能制限」 | 重要事項は通常、書面やログイン後の通知で案内 |

| URLの構造 | .shop TLDの使い捨てドメイン |

.co[.]jp 等の信頼性の高いドメイン |

IOC(Indicators of Compromise)一覧

メール関連

| 種別 | 値 |

|---|---|

| SHA256 | 0320d33160445f6117d0a9937fd4ca1738ddd7bcaa672e48bba5ea65faa2dfcd |

| 送信元IP | 35[.]221[.]254[.]47 |

| Return-Path | news[@]mailmag[.]tmdt98727[.]com |

| Return-Pathドメイン | mailmag[.]tmdt98727[.]com |

URL・ドメイン関連

| 種別 | 値 | 役割 |

|---|---|---|

| リダイレクタURL | hxxps://www[.]rxjapan[.]jp/track-link?url=https%3A%2F%2Fsite4-sbisec[.]228l7hbn[.]shop |

1段目リダイレクト |

| 中間ドメイン | site4-sbisec[.]228l7hbn[.]shop |

TDS中継 |

| 最終到達ドメイン | site4-sbisec[.]gtt6ss20[.]shop |

フィッシングサイト(確認済み) |

| 最終到達URL | hxxps://site4-sbisec[.]gtt6ss20[.]shop/login |

偽ログインページ |

PhishTank登録状況

hxxps://www[.]rxjapan[.]jp/track-link?url=https%3A%2F%2Fsite4-sbisec[.]228l7hbn[.]shop — 本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。

このメールを受け取った場合の対処

- メール内のリンクは絶対にクリックしないでください。 TDSにより、アクセスするだけでブラウザ環境情報が収集される可能性があります。

- SBIネオトレード証券の公式サイトに直接アクセスして確認する。 ブラウザのブックマークまたは検索エンジンから公式サイトにアクセスし、ログイン後にお知らせや通知を確認してください。

- 既にクリックしてログイン情報を入力してしまった場合:

- 直ちに公式サイトからパスワードを変更する

- 二段階認証が設定可能であれば即座に有効化する

- SBIネオトレード証券のカスタマーサポートに連絡し、不正取引の有無を確認する

- 同じパスワードを他のサービスでも使い回している場合は、全て変更する

- メールを証拠として保全する。 削除せず、迷惑メールとして報告してください。

まとめ

本件は、GCPインフラからの配信、正規ドメインのオープンリダイレクタ悪用、TDSによる多段リダイレクト、アクセス制御によるコンテンツ出し分けなど、複数の検知回避技術を組み合わせた高度なフィッシング攻撃です。

「パスキー設定」という実際に各社が推進中のセキュリティ対策を口実に使っている点も巧妙であり、セキュリティ意識の高いユーザーほど「設定しなければ」と反応してしまう可能性があります。

証券会社からの重要な通知は、必ず公式サイトやアプリにログインして確認してください。メール内のリンクからログインページにアクセスする習慣は、今すぐやめることを推奨します。

関連記事

カテゴリ:フィッシング

タグ:SBIネオトレード証券,SPF,なりすまし,フィッシング,金融

カーシェア・つくば、委託先のランサム被害で利用者情報漏えいか

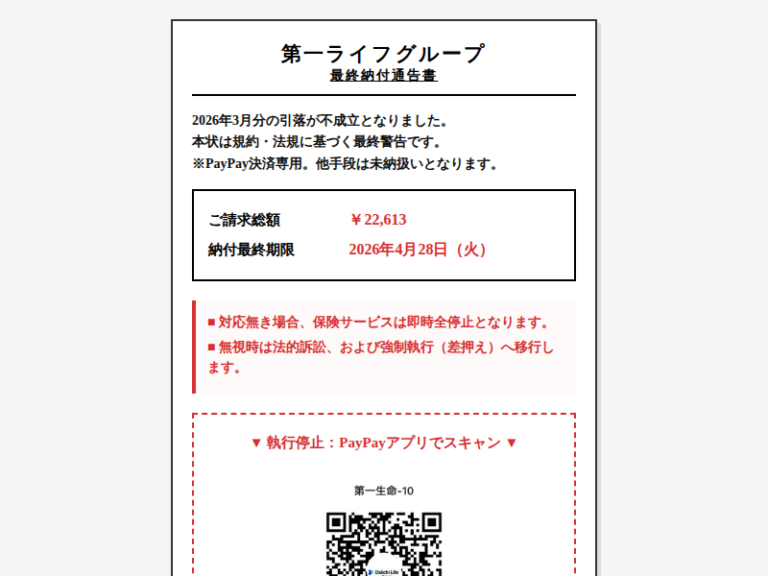

カーシェア・つくば、委託先のランサム被害で利用者情報漏えいか 【注意喚起】「【重要】第一生命:未納保険料の精算手続き(PayPay専用QRコード納付)のお知らせ」を騙るフィッシングメールを確認

【注意喚起】「【重要】第一生命:未納保険料の精算手続き(PayPay専用QRコード納付)のお知らせ」を騙るフィッシングメールを確認