「Apple iCloud」を装ったメール「【 自 動 配 信 】 領 収 書」はフィッシングか検証する

2026年4月27日、Apple iCloudの領収書を装うフィッシングメールが確認されました。「iCloud+ 12TBストレージプランの月額更新」を騙り、JPY 8,560の身に覚えのない請求を偽装することで、受信者を「解約」と称した偽ページへ誘導する手口です。

差出人アドレスにはAppleとは無関係な campaign[.]acaiklm[.]com が使用されており、誘導先URLも bwymenu[.]com というAppleの正規ドメインとは全く異なるドメインです。メール認証の検証結果およびメール本文の複数の不審点から、フィッシングメールであることが確定しています。

この記事は注意喚起を目的としています。記事中のドメイン名・IPアドレス・URL・メールアドレスは、誤アクセス防止のため難読化処理([.] [@] hxxps://)を施しています。

このメールの怪しいポイント

見出し

以下の点から、このメールがフィッシング詐欺であると判断できます。

- 差出人がAppleではない — メールアドレスが

noreply[@]campaign[.]acaiklm[.]comであり、Appleの正規ドメイン(一般にapple[.]comとして知られている)とは無関係です - サービス名が間違っている — 正式には「iCloud+」ですが、メール本文では「iClouds +」と「s」が付加されています

- 件名・本文に不自然なスペース — 「領 収 書」「ア イ ク ラ ウ ド」のように文字間にスペースが挿入されており、メールフィルター回避の痕跡が見られます

- リンク先がAppleではない — 「解約」のリンク先が

bwymenu[.]comであり、Apple公式サイト(apple[.]com/icloud[.]com)ではありません - SPF認証が不合格 — 送信元IPアドレスが送信ドメインのSPFレコードで認可されていないことを示すsoftfailが記録されています

- 宛名がない — 正規のApple領収書は一般にアカウント所有者の名前を記載しますが、このメールには宛名がありません

このフィッシングの手口

このメールは、以下のような流れで個人情報やクレジットカード情報を窃取しようとするものです。

- 偽の高額請求メールを送信する — iCloud+ 12TBプラン月額JPY 8,560という身に覚えのない請求を通知し、受信者を動揺させます

- 自動更新への不安を煽る — 「解約申請がない場合、同一条件にて契約は延長されます」と記載し、放置すれば課金が続くと思わせます

- 偽の「解約」リンクをクリックさせる — 不安を感じた受信者が、課金を止めようとして「契約の解約」リンクをクリックすることを狙います

- 偽サイトでApple IDやカード情報を入力させる — 一般的に、この種のフィッシングサイトではApple IDのログイン画面を模した偽ページが表示され、認証情報やクレジットカード番号の入力を求めます

- 窃取した情報を不正利用する — 盗まれたApple IDでアカウントが乗っ取られたり、クレジットカードが不正利用されたりする危険があります

もし情報を入力してしまうと…

- Apple IDの乗っ取り — アカウントに登録された個人情報の閲覧、iCloudに保存された写真・連絡先・データの流出、他のAppleサービスへの不正アクセス

- クレジットカードの不正利用 — 身に覚えのない請求の発生、オンラインショッピングでの不正購入

- 二次被害の拡大 — 窃取されたメールアドレスとパスワードの組み合わせが他のサービスへの不正ログインに転用される可能性

技術的検証結果

以下では、メールヘッダーの解析結果や認証情報など、技術的な根拠に基づいてこのメールを検証します。

受信メールの概要

| 項目 | 値 |

|---|---|

| 件名 | 【 自 動 配 信 】 領 収 書 |

| 差出人(表示名) | 領収書 |

| 差出人(アドレス) | noreply[@]campaign[.]acaiklm[.]com |

| Return-Path | noreply[@]campaign[.]acaiklm[.]com |

| 送信日時 | 2026年4月27日 13:20:44(JST) |

| 送信元IP | 83[.]91[.]109[.]136 |

| 文字コード | iso-2022-jp |

| SHA-256 | 8da94685521d7610da3541590628d8750f676478f75295db41972f9ce98a4c8c |

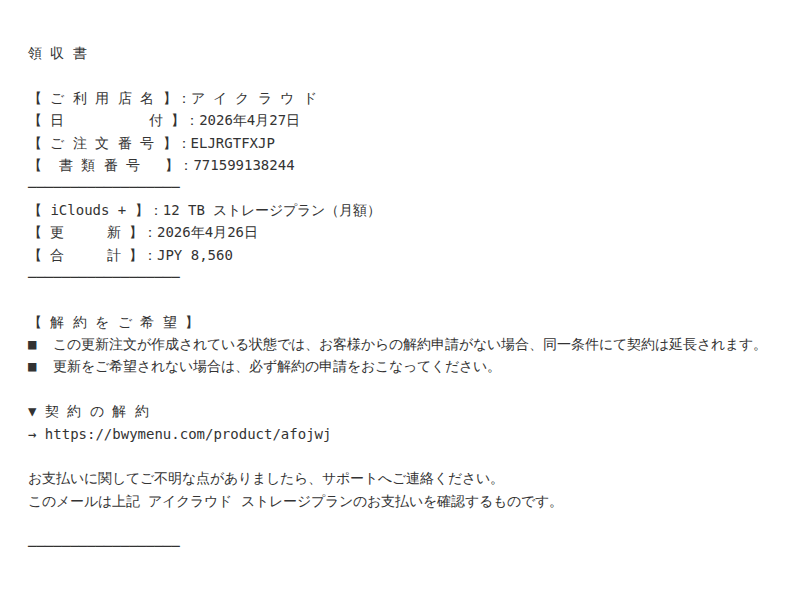

メール本文(全文)

以下はフィッシングメールの本文全文です。リンクは難読化処理を施しています。

クリックでメール本文を表示

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 |

領 収 書 【 ご 利 用 店 名 】:ア イ ク ラ ウ ド 【 日 付 】:2026年4月27日 【 ご 注 文 番 号 】:ELJRGTFXJP 【 書 類 番 号 】:771599138244 ────────────────── 【 iClouds + 】:12 TB ストレージプラン(月額) 【 更 新 】:2026年4月26日 【 合 計 】:JPY 8,560 ────────────────── 【 解 約 を ご 希 望 】 ■ この更新注文が作成されている状態では、お客様からの 解約申請がない場合、同一条件にて契約は延長されます。 ■ 更新をご希望されない場合は、必ず解約の申請を おこなってください。 ▼ 契 約 の 解 約 → hxxps://bwymenu[.]com/product/afojwj お支払いに関してご不明な点がありましたら、 サポートへご連絡ください。 このメールは上記 アイクラウド ストレージプランの お支払いを確認するものです。 ────────────────── |

メール認証結果(SPF / DKIM / DMARC)

| 認証方式 | 結果 | 意味 |

|---|---|---|

| SPF | softfail | 送信元IP(83[.]91[.]109[.]136)が campaign[.]acaiklm[.]com のSPFレコードで完全には認可されていない |

| DKIM | pass | メールの電子署名が campaign[.]acaiklm[.]com の鍵で検証された |

| DMARC | pass | DKIM passによりDMARCアライメントが成立 |

観測事実: SPFはsoftfailを記録しています。一方、DKIMおよびDMARCはいずれもpassしています。

示唆: SPF softfailは、送信元IPアドレスがドメインのSPFレコードに完全に含まれていないことを示します。DKIMとDMARCが通過しているのは、攻撃者が自身の管理するドメイン campaign[.]acaiklm[.]com に適切なDKIM署名とDMARCポリシーを設定しているためです。

📖 読者への解説: DKIM passやDMARC passは「このメールがAppleから送られた」ことを意味しません。これらは「メールが campaign[.]acaiklm[.]com というドメインから送信された」ことだけを証明します。つまり、攻撃者が自分のドメインで認証を正しく設定していれば、フィッシングメールでもDKIM/DMARCはpassになります。メール認証の通過だけで安全と判断するのは危険です。

送信元ドメインの検査

観測事実: 差出人アドレスに使用されているドメインは campaign[.]acaiklm[.]com(acaiklm[.]com のサブドメイン)です。Appleは一般に apple[.]com ドメインからメールを送信することが公式サイトで確認できます。

示唆: acaiklm[.]com はAppleの公式ドメインとは全く異なり、Appleとの関連性は確認できません。「campaign」というサブドメイン名は、一般的にメールマーケティングプラットフォームで使用されることが多いパターンですが、正規のAppleがこのようなドメインから領収書を送信することはありません。

文字コードの特徴

観測事実: メール本文および件名のエンコーディングに iso-2022-jp が使用されています。

示唆: iso-2022-jp はかつて日本語メールの標準的なエンコーディングでしたが、現在の主要なWebサービスでは UTF-8 の使用が一般的です。Appleのようなグローバル企業が現在も iso-2022-jp を使用する可能性はゼロではありませんが、一般的ではないと考えられます。この点単独では判断材料とはなりませんが、メールの特徴として記録に値します。

件名・本文の全角スペース挿入

観測事実: 件名「【 自 動 配 信 】 領 収 書」および本文中の「ア イ ク ラ ウ ド」「契 約 の 解 約」など、文字と文字の間にスペースが挿入されています。

示唆: この手法は、一般的にスパムフィルターのキーワードマッチングを回避する目的で使用されることが知られています。「領収書」「自動配信」「解約」といった単語がスペースで分割されることにより、フィルターの検知をすり抜ける効果があります。正規のAppleからの通知では、このような不自然なスペース挿入は行われません。

フィッシングURLの解析

| 項目 | 値 |

|---|---|

| 誘導先URL | hxxps://bwymenu[.]com/product/afojwj |

| ドメイン | bwymenu[.]com |

| 稼働状況 | 停止/エラー(アクセス不可) |

観測事実: メール本文中の「契約の解約」リンクは hxxps://bwymenu[.]com/product/afojwj へ誘導します。Apple の正規サービスは一般に apple[.]com または icloud[.]com ドメインで提供されていることが公式サイトから確認できます。

示唆: bwymenu[.]com はAppleの正規ドメインとは全く異なり、Appleのサービスとの関連性は確認できません。URLパスに /product/ という汎用的なディレクトリ構造を持つ点は、ECサイト用CMSやフィッシングキットの特徴と一致します。本記事公開時点で当該URLは停止またはエラー状態であり、フィッシングサイトの内容を直接確認することはできませんでした。

サイト稼働状況

hxxps://bwymenu[.]com/product/afojwj は本記事の調査時点でアクセスできない状態です。フィッシングサイトはテイクダウン(削除要請)やホスティング事業者の対応により停止することがありますが、攻撃者がドメインやURLを変更して再開する可能性があるため、引き続き警戒が必要です。

PhishTank照合結果

| URL | 登録状況 |

|---|---|

hxxps://bwymenu[.]com/product/afojwj |

未登録 |

本記事公開時点でPhishTankには未登録です。当社にて登録申請を行います。

フィッシング判定の総合根拠

以下の複数の証拠を総合的に評価し、本メールをフィッシングと判定しました。単一の根拠のみに基づく判断ではありません。

| # | 証拠 | 確度 |

|---|---|---|

| 1 | 差出人ドメイン campaign[.]acaiklm[.]com がAppleの正規ドメインと無関係 |

確認済み |

| 2 | 誘導先ドメイン bwymenu[.]com がAppleの正規ドメインと無関係 |

確認済み |

| 3 | SPF softfail — 送信元IPがドメインのSPFレコードで完全に認可されていない | 確認済み |

| 4 | サービス名の誤記「iClouds +」(正式名称は「iCloud+」) | 確認済み |

| 5 | 件名・本文に全角スペースを挿入するフィルター回避の痕跡 | 確認済み |

総合判断: 証拠1(差出人ドメインの不整合)と証拠2(誘導先ドメインの不整合)の2つの主要根拠に加え、SPF softfail、サービス名の誤記、フィルター回避手法の使用が確認されたことから、本メールはApple iCloudを装ったフィッシングメールであると確定しました。

正規のAppleメールとの見分け方

| チェック項目 | 正規のAppleメール | 今回のフィッシングメール |

|---|---|---|

| 送信元アドレス | 一般に @apple[.]com ドメインから送信 |

@campaign[.]acaiklm[.]com |

| リンク先 | apple[.]com または icloud[.]com |

bwymenu[.]com |

| サービス名 | 「iCloud+」 | 「iClouds +」(sが付加) |

| 宛名 | アカウント所有者の名前を記載 | 宛名の記載なし |

| 文面 | 自然な日本語、統一されたフォーマット | 文字間にスペース挿入、不自然な体裁 |

| 緊急性 | 過度に不安を煽る表現は使わない | 「解約しないと課金が続く」と焦らせる |

IOC(侵害指標)一覧

| 種別 | 値 | 備考 |

|---|---|---|

| SHA-256 | 8da94685521d7610da3541590628d8750f676478f75295db41972f9ce98a4c8c |

メールファイルのハッシュ値 |

| メールアドレス | noreply[@]campaign[.]acaiklm[.]com |

差出人 / Return-Path |

| 送信ドメイン | campaign[.]acaiklm[.]com |

送信に使用されたドメイン |

| 親ドメイン | acaiklm[.]com |

送信ドメインの親ドメイン |

| 送信元IP | 83[.]91[.]109[.]136 |

メール送信元IPアドレス |

| フィッシングURL | hxxps://bwymenu[.]com/product/afojwj |

誘導先(停止/エラー) |

| フィッシングドメイン | bwymenu[.]com |

誘導先のドメイン |

このメールを受け取った場合の対処法

リンクをクリックしていない場合

- メールを削除してください。リンクをクリックせず、メールを迷惑メールとして報告のうえ削除してください

- iCloudの契約状況を直接確認してください。メール内のリンクは使わず、iPhoneの「設定」→ Apple ID → 「iCloud」、またはブラウザで

apple[.]comに直接アクセスして、サブスクリプション状況を確認してください - 差出人アドレスを確認する習慣をつけてください。表示名ではなく、実際のメールアドレスのドメイン部分(@の右側)を確認してください

リンクをクリックし、情報を入力してしまった場合

- Apple IDのパスワードを直ちに変更してください。

appleid[.]apple[.]comに直接アクセスし、パスワードを変更してください。二要素認証が未設定の場合は、併せて有効にしてください - クレジットカード情報を入力した場合は、カード会社に連絡してください。不正利用の有無を確認し、必要に応じてカードの停止・再発行を依頼してください

- 同じパスワードを他のサービスで使い回している場合は、それらも変更してください。窃取されたパスワードが他のサービスへの不正ログインに使われる可能性があります

- 不審な請求やログイン通知がないか監視してください。Apple IDに紐づいたデバイスやサービスの利用履歴を確認してください

被害に遭った場合の相談窓口

- Appleサポート — Apple公式サイトからサポートに連絡し、アカウントの安全確認を依頼

- フィッシング対策協議会 —

info[@]antiphishing[.]jpへの情報提供 - 警察相談専用電話 — #9110(金銭被害が発生した場合)

- 国民生活センター — 消費者ホットライン 188(いやや)

関連記事

カテゴリ:フィッシング

タグ:Apple iCloud,SPF,なりすまし,フィッシング

SB C&S、金沢で「ネットワーク&セキュリティMeetUp! 北陸」初開催へ サイバーセキュリティ対策強化を支援

SB C&S、金沢で「ネットワーク&セキュリティMeetUp! 北陸」初開催へ サイバーセキュリティ対策強化を支援 CAMPFIRE、不正アクセスで情報漏えいか ユニーク約22.6万件、口座情報含む

CAMPFIRE、不正アクセスで情報漏えいか ユニーク約22.6万件、口座情報含む