「[楽天市場]セキュリティアラート(2020/5/8 2:18)」というメールがフィッシング詐欺か検証する

「[楽天市場]セキュリティアラート(2020/5/8 2:18)」というメールがフィッシング詐欺か検証します。

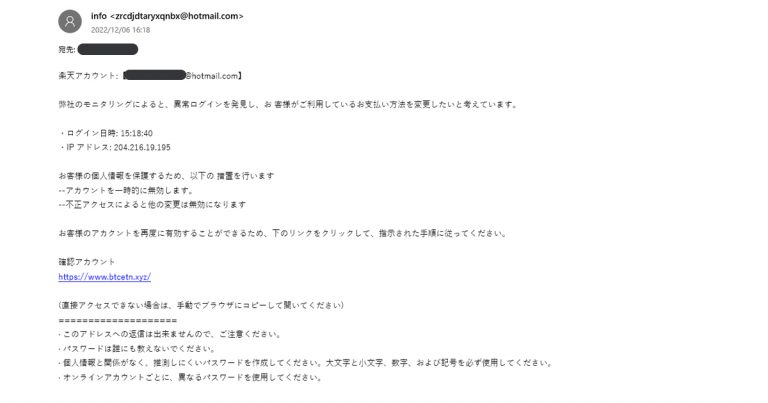

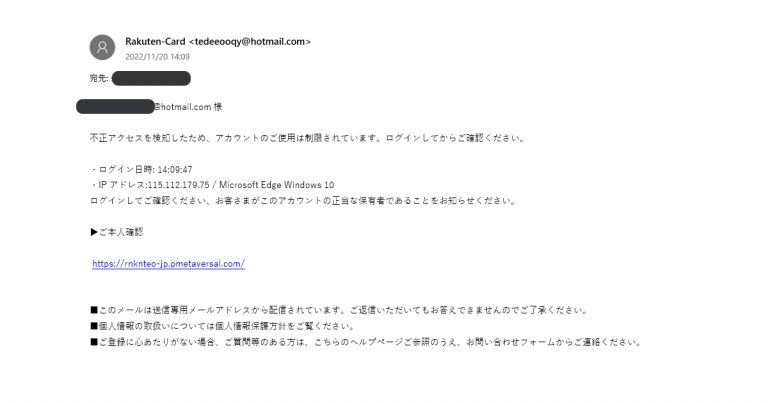

新しいデバイスのサインインでなければ、不正なサインインの可能性があるから確認して欲しいといった内容です。

文面は以下の通り。

example@example.com 様

サインインが検出されました,新しいデバイスからサインインしましたか?

◆ログイン情報

・ログイン日時 :2020/5/8 2:18

・IPアドレス :141.238.97.43

上記のログイン記録にお心あたりがない場合は、お客様以外の第三者によってログインされた可能性がございます。

下のリンクをクリックして、安全なサーバーを使用してアカウント情報を確認してください。

ここをクリック

万が一、身に覚えのないご利用やご注文が確認された場合は、楽天市場トップページより「ヘルプ」をクリックいただき、「ヘルプ・問い合わせトップ」画面下部の「楽天市場へ問い合わせる」から「楽天市場お客様サポートセンター」へお問い合わせください。

※本メールはご登録いただいたメールアドレス宛に自動的に送信されています。

※本メールは送信専用です。ご返信いただきましてもお答えできませんのでご了承ください。

楽天株式会社

https://rakuten.co.jp

Copyright c Rakuten, Inc. All Rights Reserved.

まずメールヘッダーから送信元を調べてみます。

|

1 2 |

From: myinfo <myinfo.rakuten.co.jp@ipdriectsite.ddnsfree.com> Return-Path: <myinfo.rakuten.co.jp@ipdriectsite.ddnsfree.com> |

送信者名はmyinfo、送信元メールアドレスとReturn-Pathはともにmyinfo.rakuten.co.jp@ipdriectsite.ddnsfree.comとなっています。

送信元サーバーを調べてみます。

|

1 |

Received: from mta0.ipdriectsite.ddnsfree.com (v133-18-201-183.vir.kagoya.net [133.18.201.183]) |

133.18.201.183のIPアドレスを調べてみると、

|

1 2 3 4 5 6 7 8 9 10 11 12 |

Network Information: [ネットワーク情報] a. [IPネットワークアドレス] 133.18.200.0/23 (マスク範囲) b. [ネットワーク名] KIR f. [組織名] カゴヤ・ジャパン株式会社 g. [Organization] KAGOYA JAPAN Inc. m. [管理者連絡窓口] SK1294JP n. [技術連絡担当者] JP00077427 p. [ネームサーバ] ns0.kagoya.net p. [ネームサーバ] ns1.kagoya.net [割当年月日] 2018/04/09 [返却年月日] [最終更新] 2018/04/09 15:29:04(JST) |

日本のホスティング会社、カゴヤに割り当てられたIPアドレスのようです。

次にリンクの誘導先を調べてみます。

|

1 |

<A href="https://rakuten.co.jp0.memberonlineprimesuscodea.xyz/l/a/d"> |

https://rakuten.co.jp0.memberonlineprimesuscodea.xyz/l/a/d というURLへリンクされていますが、これはmemberonlineprimesuscodea.xyzというドメインのサブドメインであって楽天市場とは関係のないものです。

このドメインのwhois情報を調べてみます。

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 |

Domain Name: memberonlineprimesuscodea.xyz Registry Domain ID: D185535174-CNIC Registrar WHOIS Server: whois.namesilo.com Registrar URL: https://www.namesilo.com/ Updated Date: 2020-05-07T07:00:00Z Creation Date: 2020-05-07T07:00:00Z Registrar Registration Expiration Date: 2021-05-07T07:00:00Z Registrar: NameSilo, LLC Registrar IANA ID: 1479 Registrar Abuse Contact Email: abuse@namesilo.com Registrar Abuse Contact Phone: +1.4805240066 Domain Status: clientTransferProhibited https://www.icann.org/epp#clientTransferProhibited Registry Registrant ID: Registrant Name: Domain Administrator Registrant Organization: See PrivacyGuardian.org Registrant Street: 1928 E. Highland Ave. Ste F104 PMB# 255 Registrant City: Phoenix Registrant State/Province: AZ Registrant Postal Code: 85016 Registrant Country: US Registrant Phone: +1.3478717726 Registrant Phone Ext: Registrant Fax: Registrant Fax Ext: Registrant Email: pw-1723d7b1de48fb7c9d8f77d2f8ba59af@privacyguardian.org |

レジストラはhttps://www.namesilo.comとなっており、NameSilo, LLCというアリゾナ州フェニックスの会社です。

privacyguardian.orgというのは、ドメインの真の持ち主を秘匿してその代わりとなります。

特定のレジストラを通じてサービスを提供しています。

よって持ち主は誰だかわからない、ということになります。

このサイトのIPアドレスも調べてみると、45.95.235.72だと分かりました。

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 |

inetnum: 45.95.235.0 - 45.95.235.255 netname: BeeHosted-BeeBox-LTD org: ORG-BISH3-RIPE remarks: ------------------------------------------------------------------- remarks: | BeeBox don't allow any kind of illegal activities on its network | remarks: | Spam, Hacking, Phishing & any illegal activity must be reported | remarks: | to abuse[@]bee-hosted.net. Verified complaints taken seriously. | remarks: ------------------------------------------------------------------- country: RU → (ロシア連邦) admin-c: TMA72-RIPE tech-c: TMA72-RIPE abuse-c: ACRO23994-RIPE mnt-routes: BeeHosted mnt-domains: BeeHosted status: ASSIGNED PA mnt-by: ru-quasar-1-mnt created: 2020-03-02T14:05:20Z last-modified: 2020-03-06T18:58:48Z source: RIPE |

このIPアドレスはロシアに割り当てられているようです。

安全を担保して、このURLにアクセスしてみます。

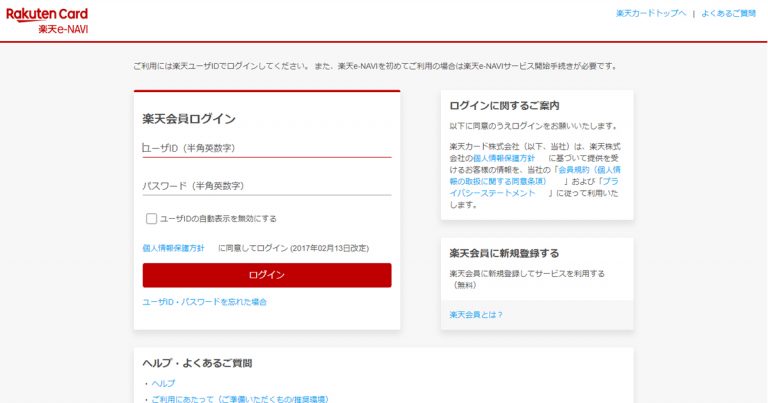

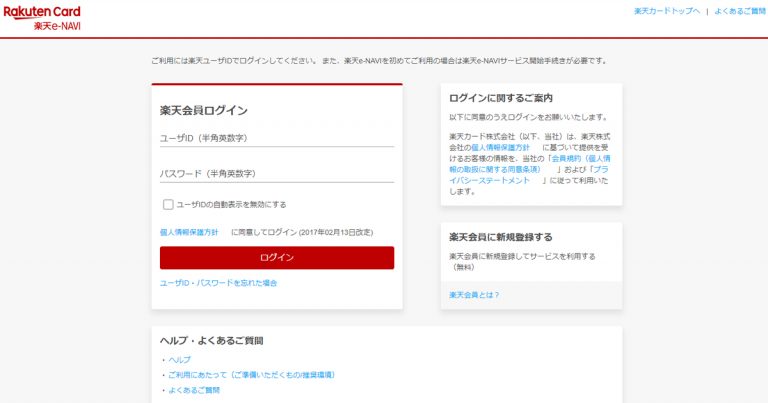

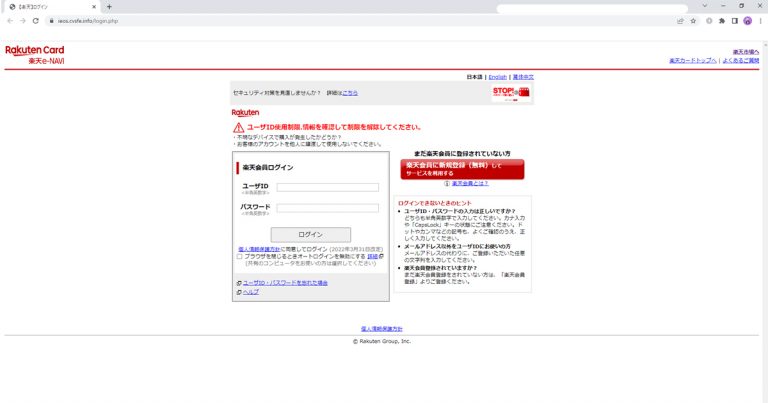

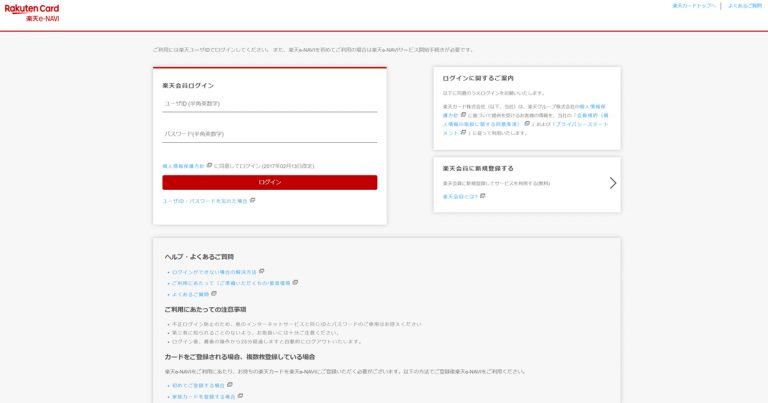

すると、偽の【楽天】ログインページがあります。

https://rakuten.co.jp0.memberonlineprimesuscodea[.]xyz/5eb4ef5ee5e04.php

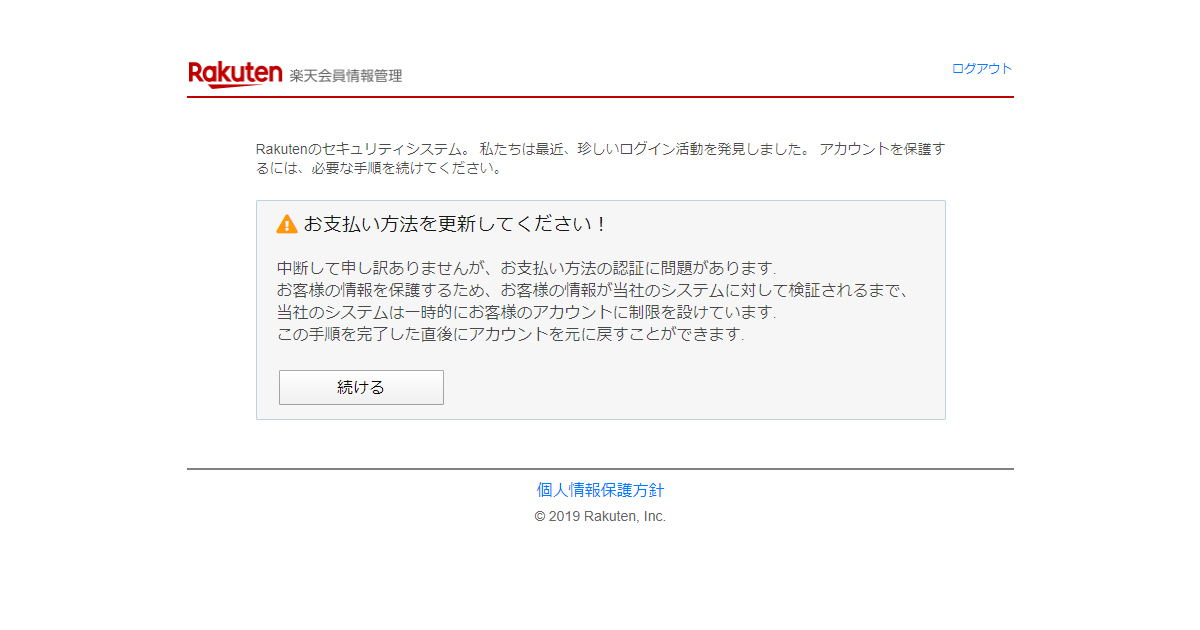

次画面で支払い方法を更新してくださいという画面になります。

タイトルは、楽天会員情報管理 です。

https://rakuten.co.jp0.memberonlineprimesuscodea[.]xyz/waperr.php

個人情報の窃取画面です。

タイトルは、楽天会員情報管理 です。

https://rakuten.co.jp0.memberonlineprimesuscodea[.]xyz/address.php?userPWD=******-******

*****はユーザー名とパスワードです。

この画面まではGETで持っているようです。

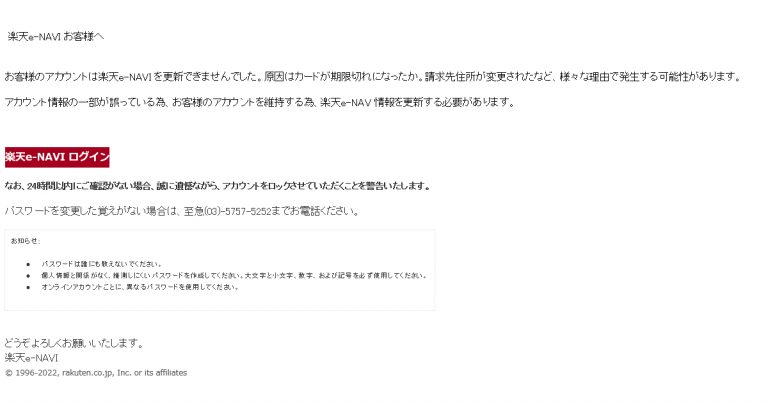

次の画面でクレジットカード情報の入力(窃取)画面になります。

タイトルは、楽天会員情報管理 です。

https://rakuten.co.jp0.memberonlineprimesuscodea[.]xyz/cardinfo.php

偽のSecure認証画面です。

https://rakuten.co.jp0.memberonlineprimesuscodea[.]xyz/verifiedby.php

3D/Secure Protection|株式会社ジャパンネット銀行|安全なお取引をしていただく為に、セキュリティコードまたは3Dセキュアを入力します、というタイトルになっており、ジャパンネット銀行の名称になっています。

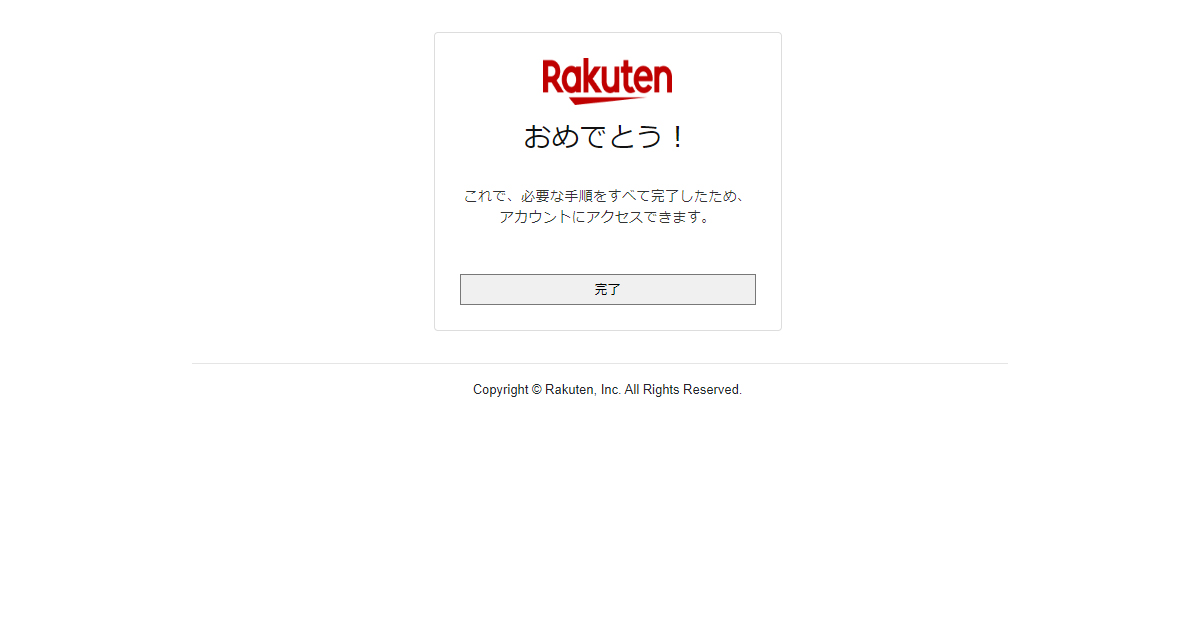

【楽天】というタイトルの完了画面です。

https://rakuten.co.jp0.memberonlineprimesuscodea.xyz/thanks.php

[楽天市場]セキュリティアラート(2020/5/8 2:18)というメールはフィッシング詐欺

「[楽天市場]セキュリティアラート(2020/5/8 2:18)」というメールはフィッシング詐欺です。

このメールは楽天を装っていますが実際は全く異なるメールアドレスとサーバーから送信されています。

またリンクの誘導先はロシアのサーバーであり、偽の楽天ログインページが存在します。

くれぐれもクレジットカード情報含む個人情報を入力しないようご注意ください。

関連記事

カテゴリ:フィッシング

タグ:スパムメール,フィッシング詐欺,楽天,楽天e-NAVI,楽天カード,楽天市場

![[楽天]あなたのアカウントを確認 【アカウントのご使用は制限されています】...というメールの画面](https://ccsi.jp/wp-content/uploads/2022/11/20221112_rakuten_00-768x403.jpg)

「rakuten.co.jp にご登録のアカウント(名前、パスワード、その他個人情報)の確認。2020年5月8日Fri」というメールがフィッシング詐欺か検証する

「rakuten.co.jp にご登録のアカウント(名前、パスワード、その他個人情報)の確認。2020年5月8日Fri」というメールがフィッシング詐欺か検証する 愛知県が誤って公開したコロナ感染者リストに「恋人」や「愛人?」など関係性を示す記載があったことが判明

愛知県が誤って公開したコロナ感染者リストに「恋人」や「愛人?」など関係性を示す記載があったことが判明